Implementación de las opciones de red VPN de Azure

Los centros de datos de Contoso admiten conectividad remota para que los usuarios puedan teletrabajar. Además, algunas sucursales están conectadas al centro de datos de la oficina central a través de redes VPN de sitio a sitio. Como ingeniero jefe de sistemas, debe implementar una solución de red VPN que permita mantener los escenarios de uso actuales.

Diseño de una puerta de enlace de VPN

Con una puerta de enlace de Azure, puede implementar los siguientes tipos de conexión VPN para satisfacer las necesidades de su organización:

- S2S

- Multisitio

- P2S

- De red virtual a red virtual

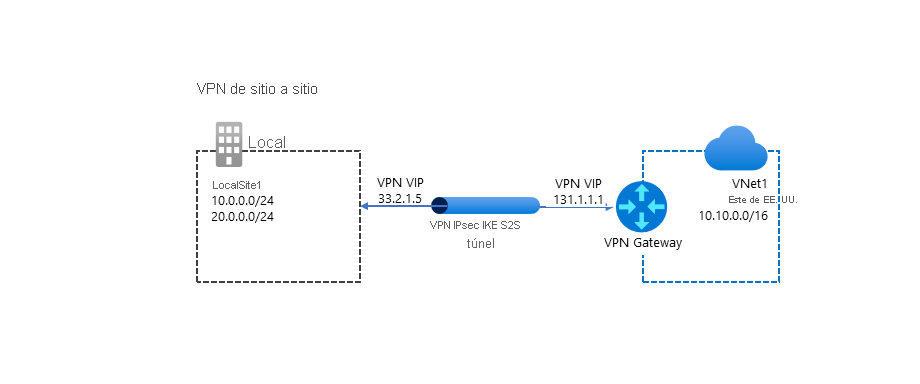

De sitio a sitio

Implementa una conexión S2S a través del protocolo de seguridad de Internet (IPsec) o el Intercambio de claves por red (IKE). Para permitir configuraciones híbridas y entre entornos locales, se utilizan conexiones S2S. Para implementar una conexión S2S, debe tener un dispositivo VPN con una dirección IP pública, como se indica en el siguiente diagrama.

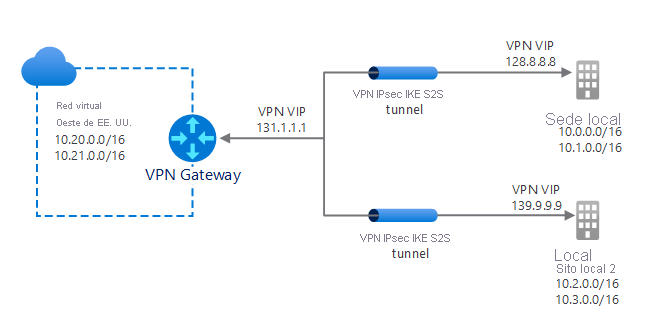

Multisitio

Una conexión multisitio es una variación de la conexión S2S. Con este tipo de conexión, se crea más de una conexión VPN desde su puerta de enlace de red virtual. Cuando implemente conexiones multisitio, debe usar el tipo de VPN “Basada en rutas”.

Como su nombre sugiere, este tipo de conexión se suele utilizar para conectarse a varios sitios del entorno local, como se indica en el siguiente diagrama.

Sugerencia

Una red virtual solo puede tener una puerta de enlace de VPN, por lo que todas las conexiones comparten el ancho de banda.

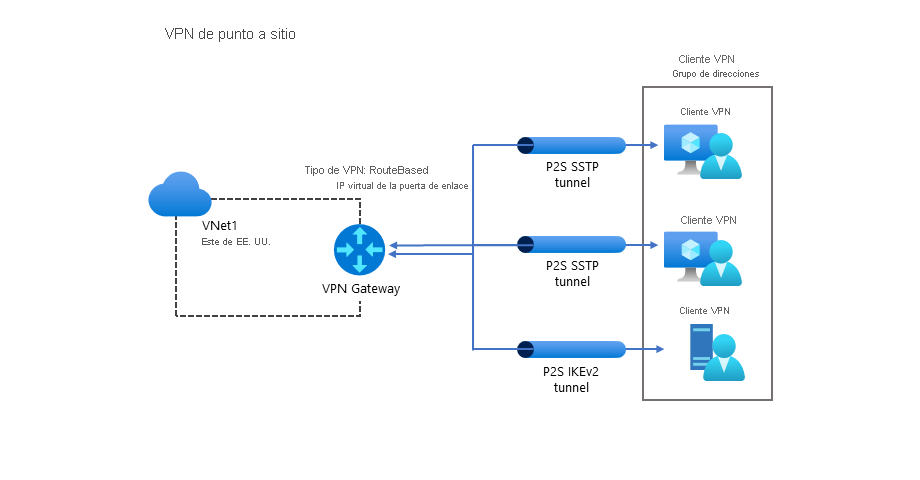

De punto a sitio

Una conexión VPN P2S permite a los usuarios conectarse a su organización desde una red remota, como su casa o una zona Wi-Fi pública. Normalmente, los usuarios inician conexiones P2S, como en el diagrama siguiente. En este diagrama, dos usuarios inician una conexión SSTP (protocolo de túnel de sockets seguros), mientras que un tercero utiliza IKEv2. A diferencia de las conexiones S2S, no se necesita una dirección IP pública del entorno local ni un dispositivo VPN para implementar las conexiones P2S.

Sugerencia

Puede usar conexiones P2S y S2S al mismo tiempo a través de la misma puerta de enlace de VPN.

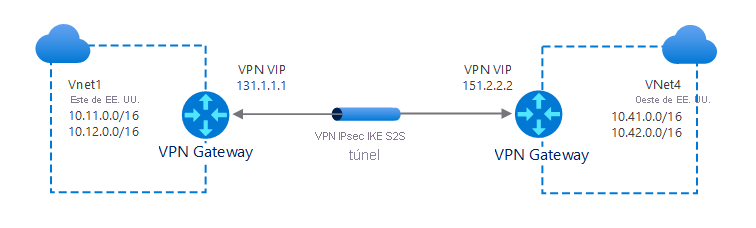

De red virtual a red virtual

En cierto modo, la implementación de conexiones de red virtual a red virtual es similar a la conexión de una sola red virtual a un sitio del entorno local (S2S). En ambos casos, se usa una puerta de enlace de VPN para implementar un túnel IPsec/IKE.

Nota:

Cuando se implementa una conexión de red virtual a red virtual a través del servicio VPN Gateway, no es necesario que las redes virtuales estén en la misma región o suscripción de Azure.

Sugerencia

También puede usar el emparejamiento para conectar redes virtuales, independientemente de la ubicación o la suscripción. Este enfoque puede ser más rápido y ofrecer más eficiencia de los recursos.

Conexiones de ExpressRoute

Puede usar conexiones de Azure ExpressRoute para facilitar una conexión privada desde sus redes locales a la nube de Microsoft o a otros sitios de su organización. Dado que la conexión de red es privada, es más segura y también puede aportar importantes ventajas de rendimiento. Para configurar una conexión de ExpressRoute, se usa una puerta de enlace de red virtual. Sin embargo, con una conexión de ExpressRoute, la puerta de enlace de red virtual se configura con el tipo ExpressRoute, en lugar de VPN.

Sugerencia

Aunque el tráfico que fluye a través de un circuito de ExpressRoute no está cifrado de forma predeterminada, puede configurar la conexión para enviar el tráfico cifrado.

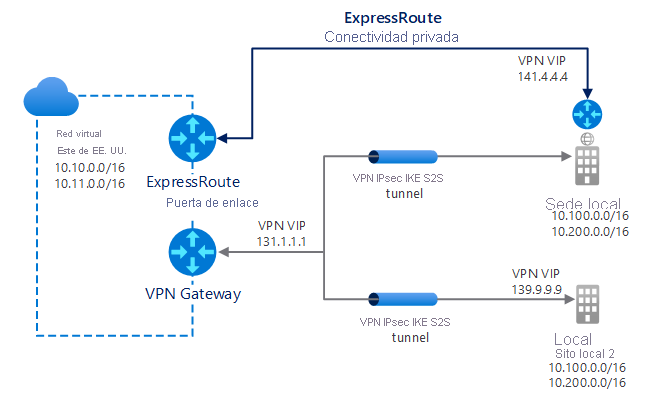

También se pueden combinar conexiones de ExpressRoute y S2S, como se indica en el siguiente diagrama. Por ejemplo, puede configurar una red VPN S2S:

- Como una ruta de conmutación por error segura para ExpressRoute.

- Para conectarse a sitios que no forman parte de su red, pero están conectados a través de ExpressRoute.

Implementación de una puerta de enlace de VPN

Cuando configure una puerta de enlace de VPN, debe seleccionar y configurar una serie de opciones. En primer lugar, debe decidir si desea implementar una configuración basada en directivas o en rutas.

Basada en directivas

Si decide implementar puertas de enlace basadas en directivas (que se basan en un enrutamiento estático), debe definir conjuntos de direcciones IP que la puerta de enlace utiliza para determinar el destino de los paquetes. La puerta de enlace evalúa cada paquete con respecto a los conjuntos de direcciones IP para determinar a través de qué túnel se cifra y redirige un paquete.

basada en rutas

Puede utilizar puertas de enlace basadas en rutas para evitar el trabajo de tener que definir qué direcciones IP están detrás de cada túnel. Con las puertas de enlace basadas en rutas, el enrutamiento IP determina a través de qué interfaz de túnel debe enviarse cada paquete.

Sugerencia

Debe seleccionar redes VPN basadas en rutas para los dispositivos del entorno local, ya que son más resistentes a los cambios de la topología (por ejemplo, si crea nuevas subredes en la red virtual).

Siempre debe elegir una puerta de enlace de VPN basada en rutas para los siguientes tipos de conectividad:

- Conexiones entre redes virtuales

- Conexiones de punto a sitio

- Conexiones de varios sitios

- Coexistencia con una puerta de enlace de Azure ExpressRoute

Configuración adicional

Además, debe definir también la siguiente configuración para implementar la puerta de enlace de VPN:

- VPN o ExpressRoute. Elija el tipo de conexión fundamental.

- Intervalo de direcciones de subred de puerta de enlace. Especifica el intervalo de direcciones IP privadas asociado a la puerta de enlace de VPN.

- Dirección IP pública. Especifica la dirección IP pública que se asocia a la puerta de enlace de VPN.

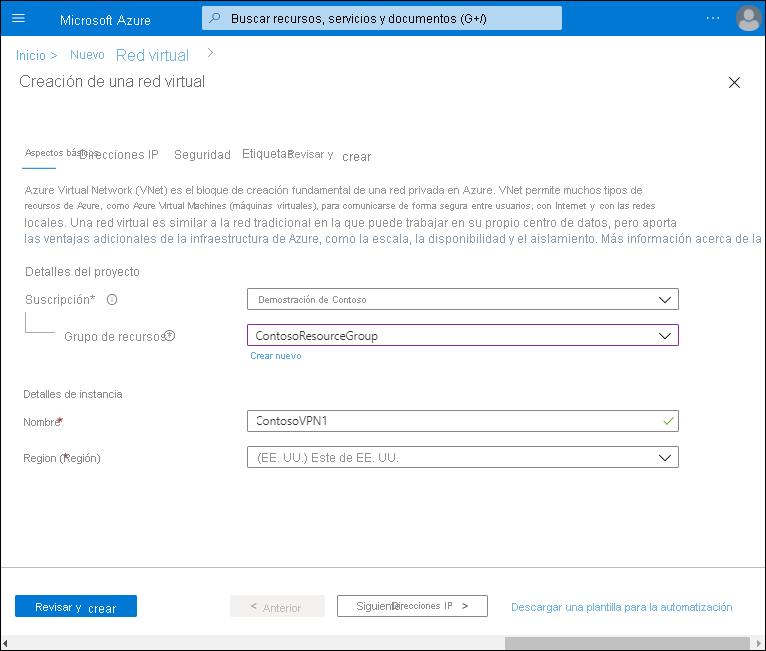

Creación de una red virtual

Para implementar una puerta de enlace de VPN, debe tener una red virtual. Puede crearla antes o durante la configuración de la puerta de enlace de VPN. Vamos a crear una primero. Para ello, abra Azure Portal y realice este procedimiento:

Seleccione Crear un recurso, busque y seleccione Red virtual.

En la hoja Red virtual, seleccione Crear.

Cree una red virtual especificando las propiedades correspondientes: Suscripción, Grupo de recursos, Nombre y Región.

Seleccione Siguiente: Direcciones IP>.

Configure la subred que desea asociar a la red virtual. Puede aceptar la configuración predeterminada o definir la suya propia.

Seleccione Revisar y crear y, luego, Crear.

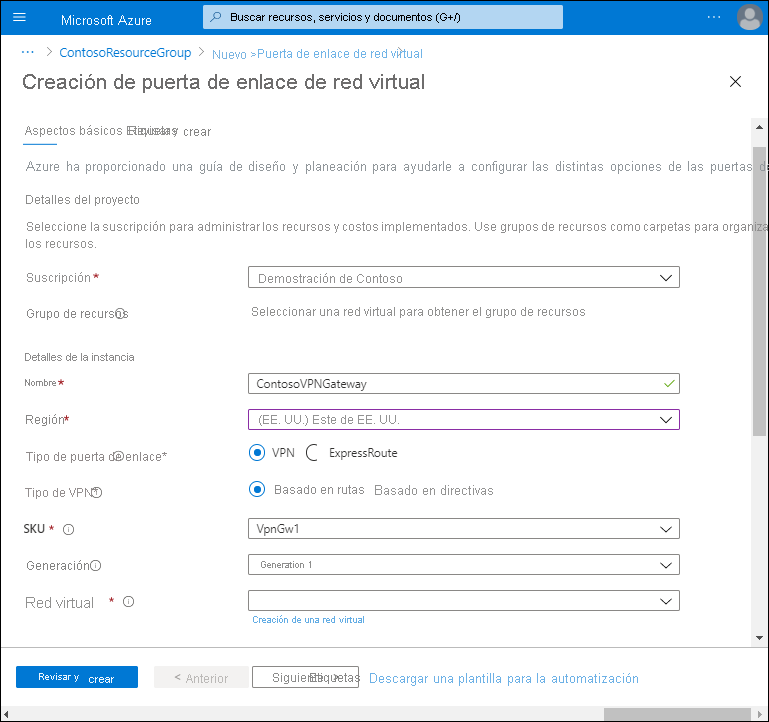

Creación de la puerta de enlace

Después de crear la red virtual adecuada, debe crear la puerta de enlace de VPN. Por ejemplo, para crear una puerta de enlace de VPN basada en rutas en Azure Portal, use el procedimiento siguiente:

En Azure Portal, busque y seleccione Puerta de enlace de red virtual.

En la hoja Puerta de enlace de red virtual, seleccione Crear.

En la hoja Crear puerta de enlace de red virtual, cree la puerta de enlace especificando las propiedades correspondientes: Suscripción, Nombre y Región.

A continuación, indique si va a implementar una conexión de red VPN o de ExpressRoute.

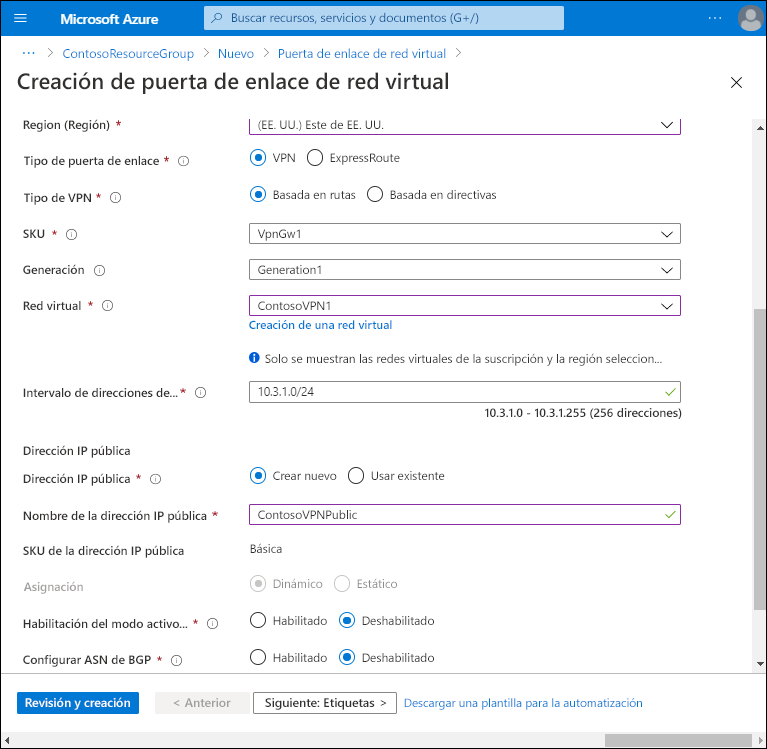

En el caso de una red VPN, seleccione Basada en rutas o Basada en directivas.

Seleccione la red virtual que creó antes.

Configure el Intervalo de direcciones de subred de puerta de enlace y la Dirección IP pública.

Seleccione Revisar y crear y, luego, Crear.

Prueba

Si desea trabajar con una red VPN de Azure, pruebe estos ejercicios de laboratorio. Los ejercicios se basan en un entorno de espacio aislado y no requieren una suscripción de Azure para realizarlos: