Visualización de alertas de seguridad

Microsoft Defender for Cloud recopila, analiza e integra automáticamente datos de registro de varios orígenes para identificar amenazas creíbles para las cargas de trabajo. Los datos de los recursos de Azure, la red y las soluciones de asociados conectados, como los firewalls, se correlacionan y procesan con el aprendizaje automático y el análisis de seguridad avanzada para reducir los falsos positivos.

Esta agregación permite que Defender for Cloud detecte amenazas como las siguientes:

- Máquinas virtuales (VM) en peligro que se comunican con direcciones IP malintencionadas conocidas.

- Malware avanzado detectado mediante la generación de informes de errores de Windows.

- Ataques por fuerza bruta contra máquinas virtuales.

- Alertas de seguridad de soluciones de seguridad de asociados integradas, como antimalware o firewalls de aplicaciones web.

Cuando se detecta una amenaza como esta, Defender for Cloud generará una alerta de seguridad.

¿Qué es una alerta de seguridad?

Las alertas son notificaciones que Defender for Cloud genera cuando detecta amenazas en los recursos. Defender for Cloud asigna prioridades y enumera las alertas, junto con la información necesaria para que pueda investigar el problema con rapidez. Defender for Cloud también proporciona recomendaciones sobre el modo en que puede corregir un ataque.

Tipos de alerta y la cadena de eliminación en Internet

Microsoft Defender for Cloud proporciona varias alertas que se alinean con las fases de la cadena de eliminación en Internet. La cadena de eliminación en Internet es una serie de pasos que realiza el seguimiento de un ciberataque desde las primeras fases de reconocimiento a la de filtración de datos. La cadena de eliminación fue creada por Lockheed Martin. Se modeló a partir de un marco militar establecido para identificar y atacar objetivos enemigos.

La cadena de eliminación consta de ocho fases, como se muestra en la imagen siguiente. Cada fase tiene asociados diferentes tipos de ataques y se dirige a distintos subsistemas. Todos los vectores de ataque comunes, desde inicios de sesión de fuerza bruta a virus y gusanos, desencadenan la actividad en la cadena de eliminación de Internet.

- Reconocimiento: la fase de observación en la que los atacantes evalúan la red y los servicios para identificar posibles destinos y técnicas para obtener acceso.

- Intrusión: los atacantes usan el conocimiento adquirido en la fase de reconocimiento para obtener acceso a una parte de la red. A menudo, esta fase implica explorar un error o una vulnerabilidad de seguridad.

- Explotación: esta fase implica aprovechar las vulnerabilidades e insertar código malintencionado en el sistema para obtener más acceso.

- Elevación de privilegios: a menudo, los atacantes intentan obtener acceso administrativo a los sistemas en peligro para acceder a datos más importantes y pasar a otros sistemas conectados.

- Desplazamiento lateral: es el proceso de desplazarse lateralmente a los servidores conectados para obtener un mayor acceso a los datos potenciales.

- Ofuscación y medidas contra el análisis forense: para ejecutar un ciberataque de forma correcta, los atacantes necesitan ocultar su entrada. A menudo, ponen en peligro los datos y borran los registros de auditoría para intentar evitar la detección de cualquier equipo de seguridad.

- Denegación de servicio: esta fase implica la interrupción del acceso normal de los usuarios y los sistemas para evitar que el ataque se supervise, se controle o se bloquee.

- Filtración: la fase de extracción final: obtener datos valiosos de los sistemas en peligro.

Una alerta de Defender for Cloud intenta detectar y reconocer comportamientos conocidos en cada fase de la cadena de eliminación. Después, proporciona al equipo de SecOps una oportunidad para detener un ciberataque en curso. Después de la infracción de seguridad, Defender for Cloud puede proporcionar los detalles necesarios para identificar la filtración y cerrar los sistemas en peligro.

La alertas contienen información útil sobre qué ha desencadenado la alerta, los recursos atacados y el origen del ataque. La información incluida en una alerta varía según el tipo de análisis que se use para detectar la amenaza. Es posible que los incidentes también contengan más información contextual que podría ser útil durante la investigación de una amenaza. Para afrontar los ataques durante estas fases, Defender for Cloud tiene categorías de alertas:

- Análisis del comportamiento de la máquina virtual

- Análisis de red

- Análisis de SQL Database y SQL Data Warehouse

- Información contextual

Estas alertas se desencadenan cuando tiene lugar una amenaza o una actividad sospechosa.

Visualización de alertas de seguridad

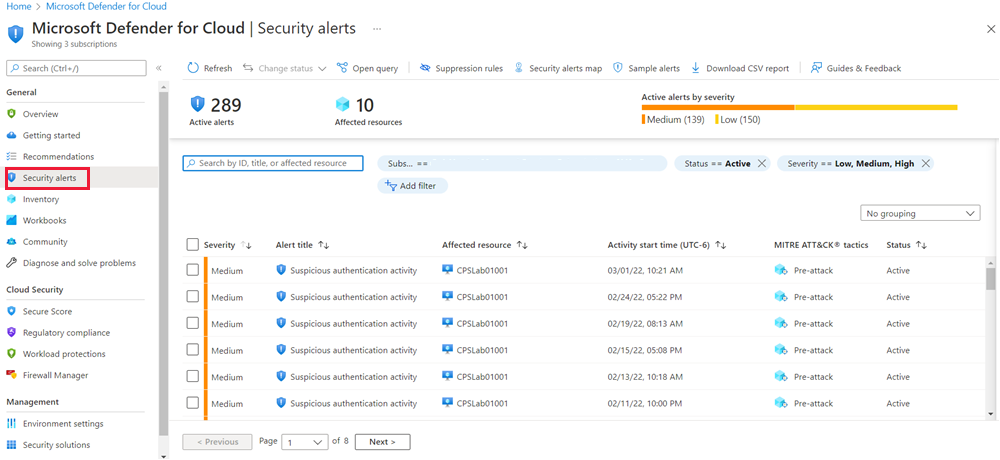

Puede ver las alertas de seguridad recopiladas directamente en Microsoft Defender for Cloud en la página Alertas de seguridad, mediante herramientas de línea de comandos o con la API REST. El portal es la manera más fácil de ver las alertas. Muestra un gráfico de las alertas actuales, coloreado por el nivel de gravedad (alto, medio o bajo). A continuación se muestra un ejemplo de una suscripción con recursos en ejecución que se están supervisando:

Las alertas también se enumeran individualmente para obtener información más detallada. Puede filtrar las alertas en función de la fecha, el estado y la gravedad. Filtrar las alertas podría resultar útil cuando necesite restringir el ámbito de las alertas de seguridad. Por ejemplo, es posible que quiera examinar las alertas de seguridad que se han producido en las últimas 24 horas si va a investigar una posible vulneración de seguridad en el sistema.

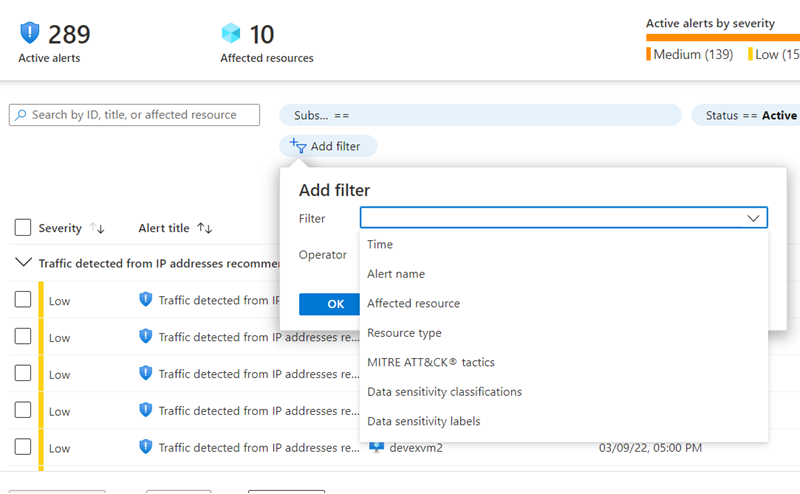

Si tiene muchas alertas, puede seleccionar Agregar filtro en la página Alertas de seguridad. Se muestra la ventana Filtro y puede seleccionar filtros para mostrar los valores que quiere ver.

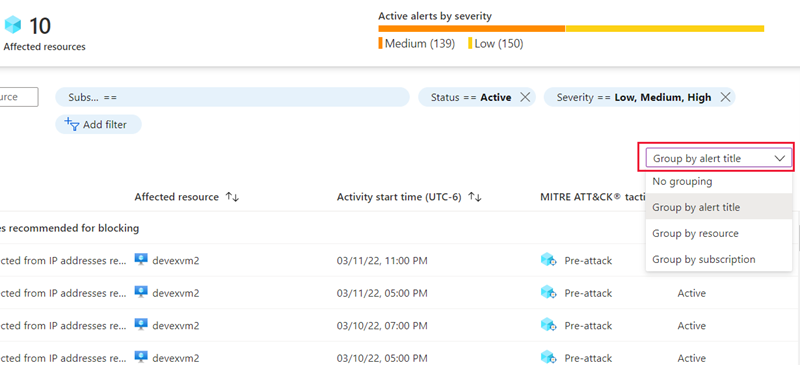

También puede usar el menú Agrupación para ordenar las alertas por título, recurso y suscripción.