Respuesta a las alertas

Una vez que tenga un conjunto de alertas, puede seleccionar una alerta de seguridad para obtener más información sobre los eventos que la han desencadenado. Después, puede ver qué pasos, si existen, debe realizar para rechazar un ataque. Las alertas de seguridad se agrupan según el tipo y la fecha. Al seleccionar una alerta de seguridad se abre una vista que contiene una lista de las alertas, tal y como se muestra en la ilustración siguiente:

En este caso, las alertas desencadenadas hacen referencia a actividades de autenticación sospechosas. Cada alerta proporciona la información siguiente:

- Primera columna: gravedad de la alerta

- Segunda columna: tipo de alerta

- Tercera columna: recurso afectado

- Cuarta columna: hora de inicio de la actividad

- Quinta columna: intención de cadena de eliminación de la alerta

- Sexta columna: estado de la alerta

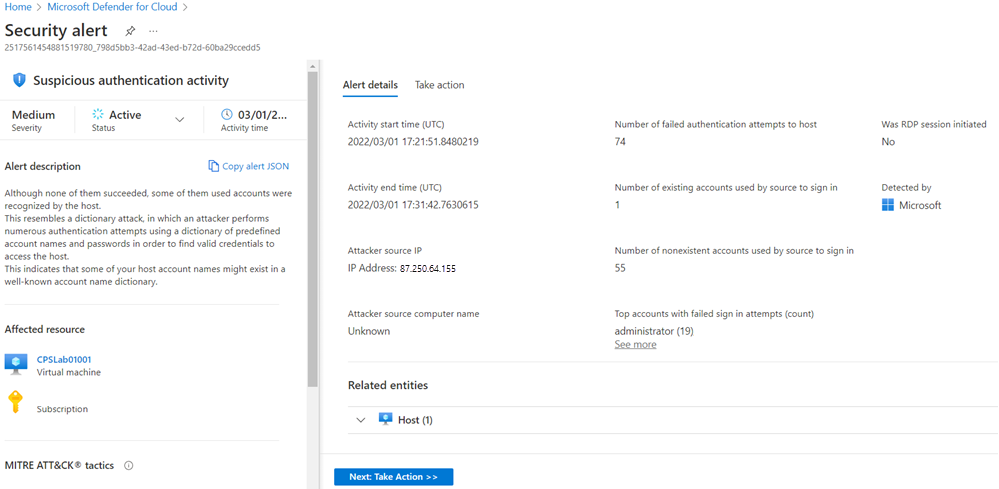

Un ingeniero de seguridad revisa esta información, selecciona una alerta y, después, selecciona Ver detalles completos en el panel de la alerta para obtener información específica sobre lo siguiente:

- ¿Qué ha ocurrido? (Detectado posible equipo en peligro)

- ¿Cuándo se ha producido? (Martes, 1 de marzo de 2022 10:31:00)

- ¿Qué recurso se ha atacado? (CPSLab01001)

- ¿Dónde se encuentra el recurso? (Suscripción de Azure)

- ¿Qué debería hacer al respecto? (Aplicación de medidas)

Respuesta a alertas de seguridad

En el área Detalles de la alerta se incluyen más detalles sobre este evento. Estos detalles ofrecen conclusiones sobre lo que ha desencadenado la alerta de seguridad, el recurso de destino, la dirección IP de origen y recomendaciones sobre cómo corregir el evento. En algunos casos, la dirección IP de origen está vacía (no disponible) porque no todos los registros de eventos de seguridad de Windows incluyen la dirección IP.

Los pasos de corrección sugeridos por Defender for Cloud varían según la alerta de seguridad. En algunos casos, es posible que tenga que usar otras funciones de Azure para implementar la corrección recomendada. Seleccione la pestaña Realizar acción para ver las recomendaciones de corrección. Por ejemplo, la corrección de este ataque consiste en aplicar contraseñas seguras o usar el acceso Just-In-Time (JIT) en el recurso.

Desde esta pestaña, puede iniciar una investigación para comprender mejor la escala de tiempo del ataque, cómo se ha producido y que sistemas se han puesto en peligro. También es posible ver qué credenciales se usaron y obtener una representación gráfica de toda la cadena de ataques.

Relación conjunta de las alertas de seguridad

Los ataques contra recursos basados en la nube a menudo generan grandes cantidades de datos y el examen de todas las alertas individuales para identificar la causa raíz puede ser un proceso complicado. En Defender for Cloud se realiza el seguimiento de las alertas de seguridad individuales, pero también se usan tecnologías de macrodatos y aprendizaje automático para combinar diferentes alertas en incidentes.

Un incidente es una colección de alertas individuales relacionadas. La combinación de alertas relacionadas en incidentes es una funcionalidad avanzada de Defender for Cloud para la que se necesitan características de seguridad mejorada para Microsoft Defender for Cloud.

Al presentar las alertas relacionadas, un ingeniero de seguridad puede ver rápidamente el "panorama general" de lo que sucede e iniciar el proceso de bloqueo del ataque.