Implementación del control de aplicaciones de acceso condicional para cualquier aplicación web mediante Okta como proveedor de identidades (IdP)

Puede configurar controles de sesión en Microsoft Defender for Cloud Apps para que funcionen con cualquier aplicación web y cualquier IdP que no sea de Microsoft. En este artículo se describe cómo enrutar las sesiones de aplicaciones de Okta a Defender for Cloud Apps para controles de sesión en tiempo real.

En este artículo, usaremos la aplicación Salesforce como ejemplo de una aplicación web que se configura para usar los controles de sesión de Defender for Cloud Apps.

Requisitos previos

La organización debe tener las siguientes licencias para usar el control de aplicaciones de acceso condicional:

- Un inquilino de Okta preconfigurado.

- Microsoft Defender for Cloud Apps

Una configuración de inicio de sesión único de Okta existente para la aplicación mediante el protocolo de autenticación SAML 2.0

Para configurar controles de sesión para la aplicación con Okta como IdP

Siga estos pasos para enrutar las sesiones de la aplicación web de Okta a Defender for Cloud Apps. Para conocer los pasos de configuración de Microsoft Entra, consulte Incorporación e implementación del control de aplicaciones de acceso condicional para aplicaciones personalizadas mediante Microsoft Entra ID.

Nota:

Puede configurar la información de inicio de sesión único de SAML de la aplicación proporcionada por Okta mediante uno de los métodos siguientes:

- Opción 1: Cargar el archivo de metadatos SAML de la aplicación.

- Opción 2: Proporcionar manualmente los datos SAML de la aplicación.

En los pasos siguientes, usaremos la opción 2.

Paso 1: Obtener la configuración de inicio de sesión único de SAML de la aplicación

Paso 2: Configurar Defender for Cloud Apps con la información de SAML de la aplicación

Paso 3: Crear una nueva configuración de inicio de sesión único y aplicación personalizada de Okta

Paso 4: Configuración de Defender for Cloud Apps con la información de la aplicación Okta

Paso 5: Completar la configuración de la aplicación personalizada de Okta

Paso 6: Obtener los cambios de la aplicación en Defender for Cloud Apps

Paso 7: Completar los cambios de la aplicación

Paso 8: Completar la configuración en Defender for Cloud Apps

Paso 1: Obtener la configuración de inicio de sesión único de SAML de la aplicación

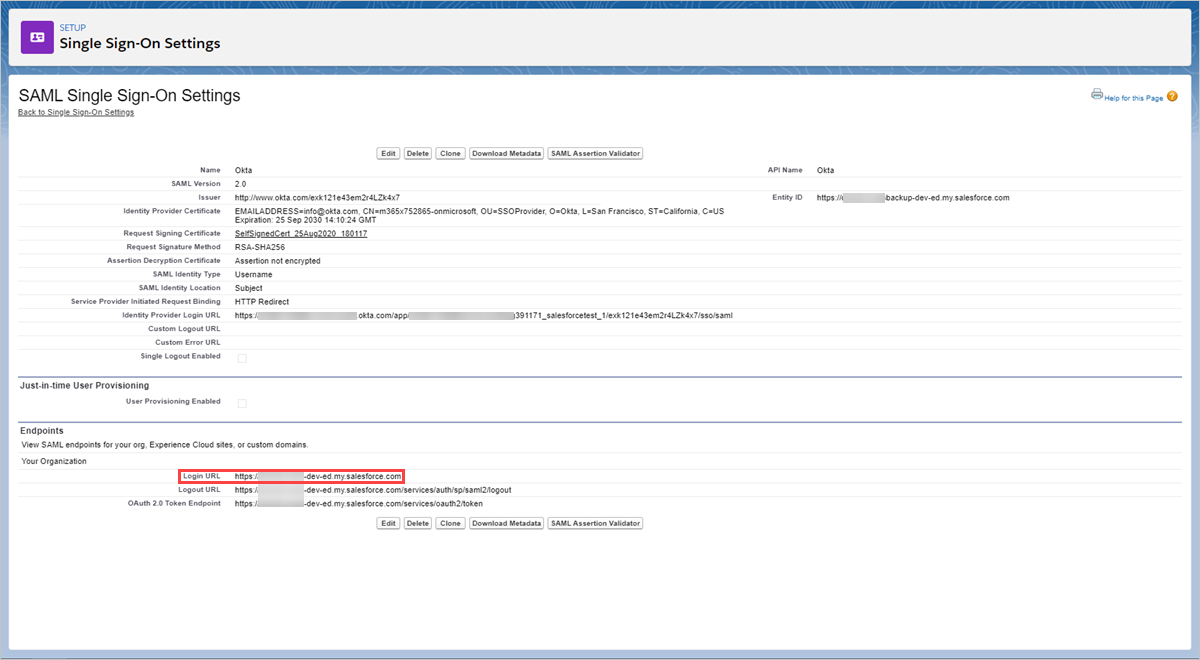

En Salesforce, vaya a Configuración> Configuración> Identidad>Configuración del inicio de sesión único.

En Configuración de inicio de sesión único, haga clic en el nombre de su configuración Okta existente.

En la página Configuración de inicio de sesión único SAML, anote la dirección URL de inicio de sesión de Salesforce. Lo necesitará más adelante al configurar Defender for Cloud Apps.

Nota:

Si la aplicación proporciona un certificado SAML, descargue el archivo de certificado.

Paso 2: configure Defender for Cloud Apps con la información SAML de la aplicación.

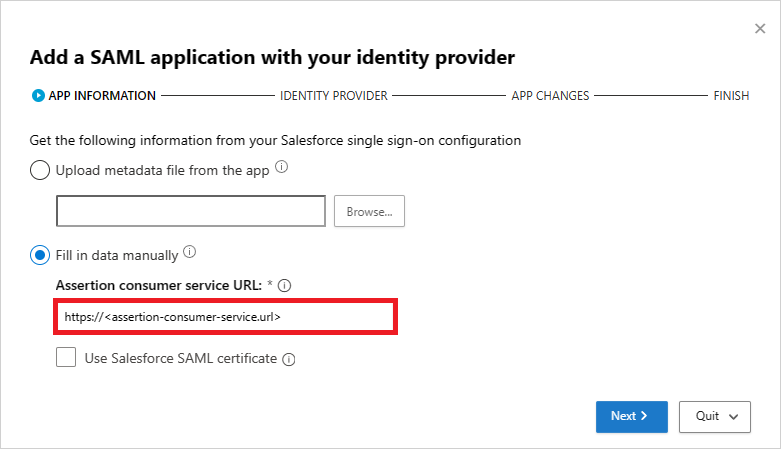

En el portal de Microsoft Defender, seleccione Configuración. A continuación, seleccione Aplicaciones en la nube.

En Aplicaciones conectadas, seleccione Aplicaciones para el Control de aplicaciones de acceso condicional.

Seleccione + Agregar y, en el menú emergente, seleccione la aplicación que quiere implementar y, a continuación, seleccione Iniciar el asistente.

En la página INFORMACIÓN DE LA APLICACIÓN, seleccione Rellenar datos manualmente, en la URL del servicio de consumidor de aserciones escriba la URL de inicio de sesión de Salesforce que anotó anteriormente y, a continuación, haga clic en Siguiente.

Nota:

Si la aplicación proporciona un certificado SAML, seleccione Usar <app_name> certificado SAML y cargue el archivo de certificado.

Paso 3: Crear una nueva configuración de inicio de sesión único y aplicación personalizada de Okta

Nota:

Para limitar el tiempo de inactividad del usuario final y conservar la configuración correcta conocida existente, se recomienda crear una nueva configuración de aplicación personalizada e inicio de sesión único. Si esto no es posible, omita los pasos pertinentes. Por ejemplo, si la aplicación que está configurando no admite la creación de varias configuraciones de inicio de sesión único, omita el paso crear nuevo inicio de sesión único.

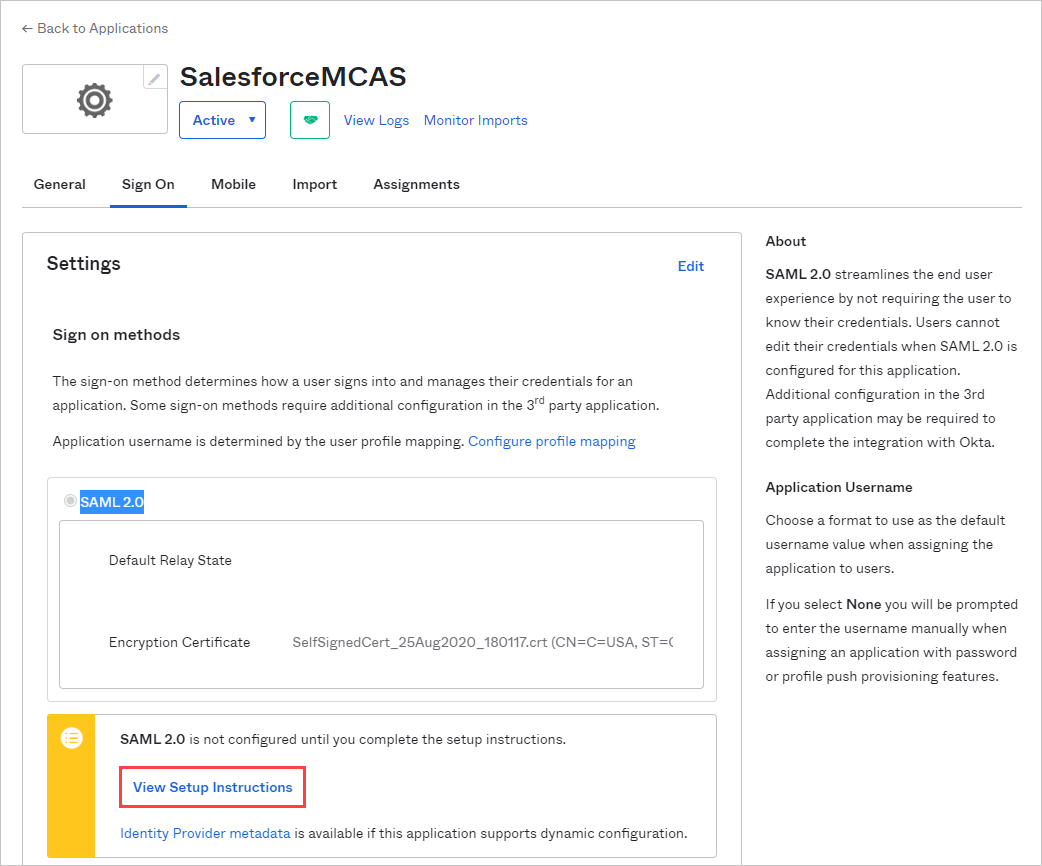

En la consola Administración de Okta, en Aplicaciones, vea las propiedades de la configuración existente para su aplicación y tome nota de los ajustes.

Haga clic en Agregar aplicación y, a continuación, en Crear nueva aplicación. Aparte del valor de URI de audiencia (Id. de entidad de SP) que debe ser un nombre único, configure la nueva aplicación con la configuración que anotó anteriormente. Necesitará esta aplicación más adelante cuando configure Defender for Cloud Apps.

Vaya a Aplicaciones, vea la configuración de Okta existente y, en la pestaña Iniciar sesión, seleccione Ver instrucciones de configuración.

Anote la dirección URL de inicio de sesión único del proveedor de identidades y descargue el certificado de firma del proveedor de identidades (X.509). Lo necesitará más adelante.

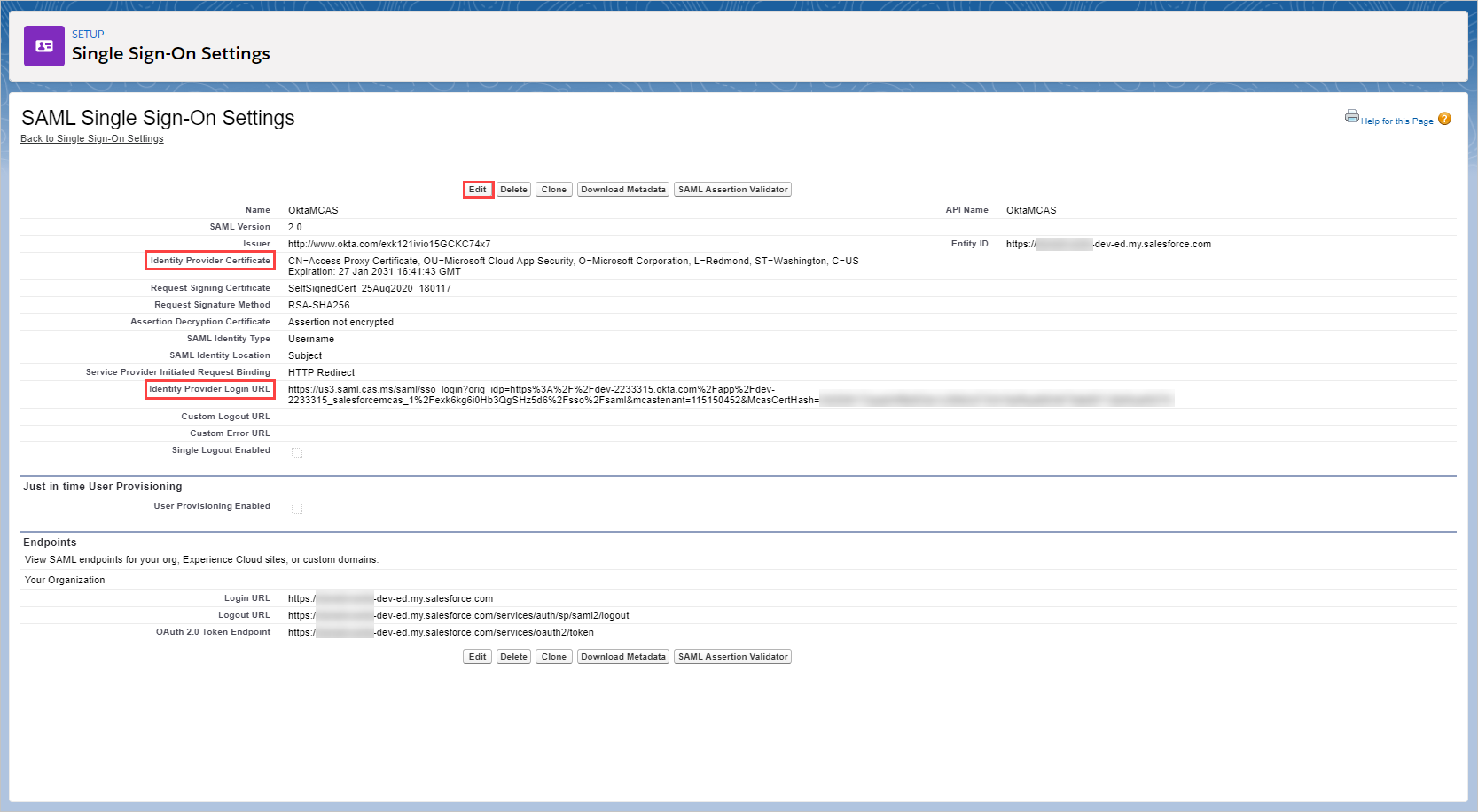

De nuevo en Salesforce, en la página de configuración de inicio de sesión único de Okta existente, tome nota de todas las configuraciones.

Cree una nueva configuración de inicio de sesión único de SAML. Aparte del valor de Id. de entidad que debe coincidir con el URI de audiencia (Id. de entidad de SP) de la aplicación personalizada, configure el inicio de sesión único con la configuración que anotó anteriormente. Lo necesitará más adelante al configurar Defender for Cloud Apps.

Después de guardar la nueva aplicación, vaya a la página Asignaciones y asigne las Personas o Grupos que requieren acceso a la aplicación.

Paso 4: Configuración de Defender for Cloud Apps con la información de la aplicación Okta

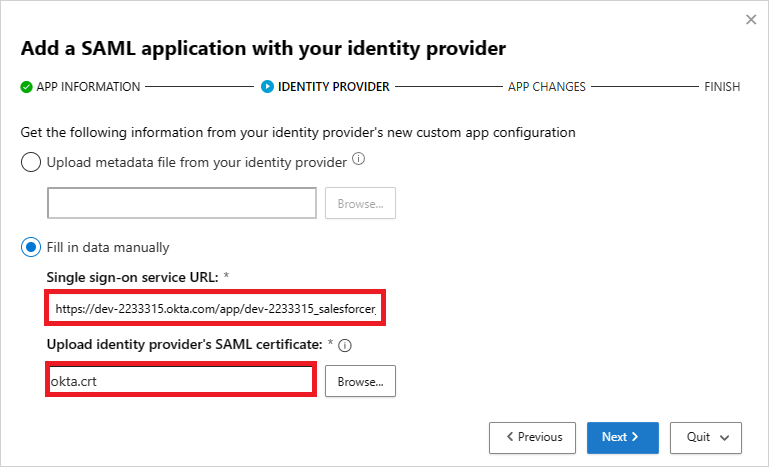

De nuevo en la página PROVEEDOR DE IDENTIDADES de Defender for Cloud Apps, haga clic en Siguiente para continuar.

En la página siguiente, seleccione Rellenar datos manualmente, haga lo siguiente y, a continuación, haga clic en Siguiente.

- Para la dirección URL del servicio inicio de sesión único, escriba la dirección URL de inicio de sesión de Salesforce que anotó anteriormente.

- Seleccione Cargar certificado SAML del proveedor de identidad y cargue el archivo del certificado que descargó anteriormente.

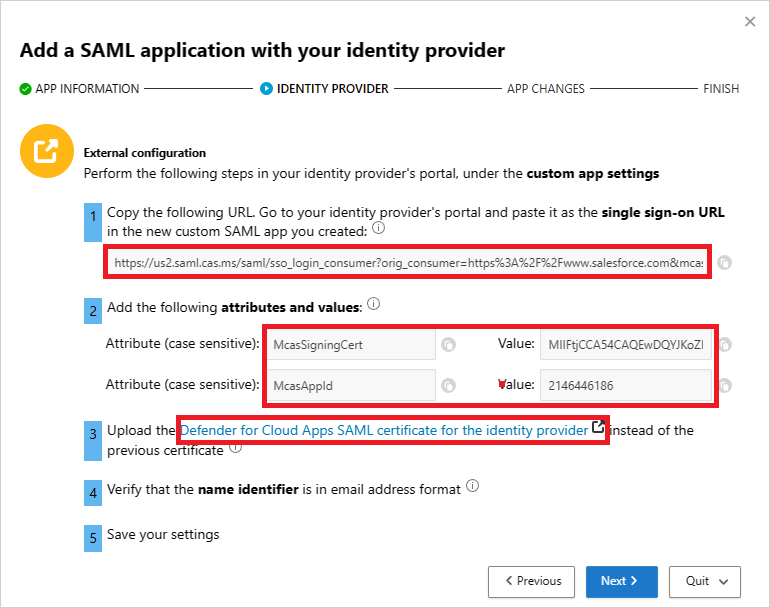

En la página siguiente, anote la siguiente información y, a continuación, haga clic en Siguiente. Necesitará la información más adelante.

- Dirección URL de inicio de sesión único de Defender for Cloud Apps

- Atributos y valores de Defender for Cloud Apps

Nota:

Si ve una opción para cargar el certificado SAML de Defender for Cloud Apps para el proveedor de identidades, haga clic en el clic para descargar el archivo de certificado. Lo necesitará más adelante.

Paso 5: Completar la configuración de la aplicación personalizada de Okta

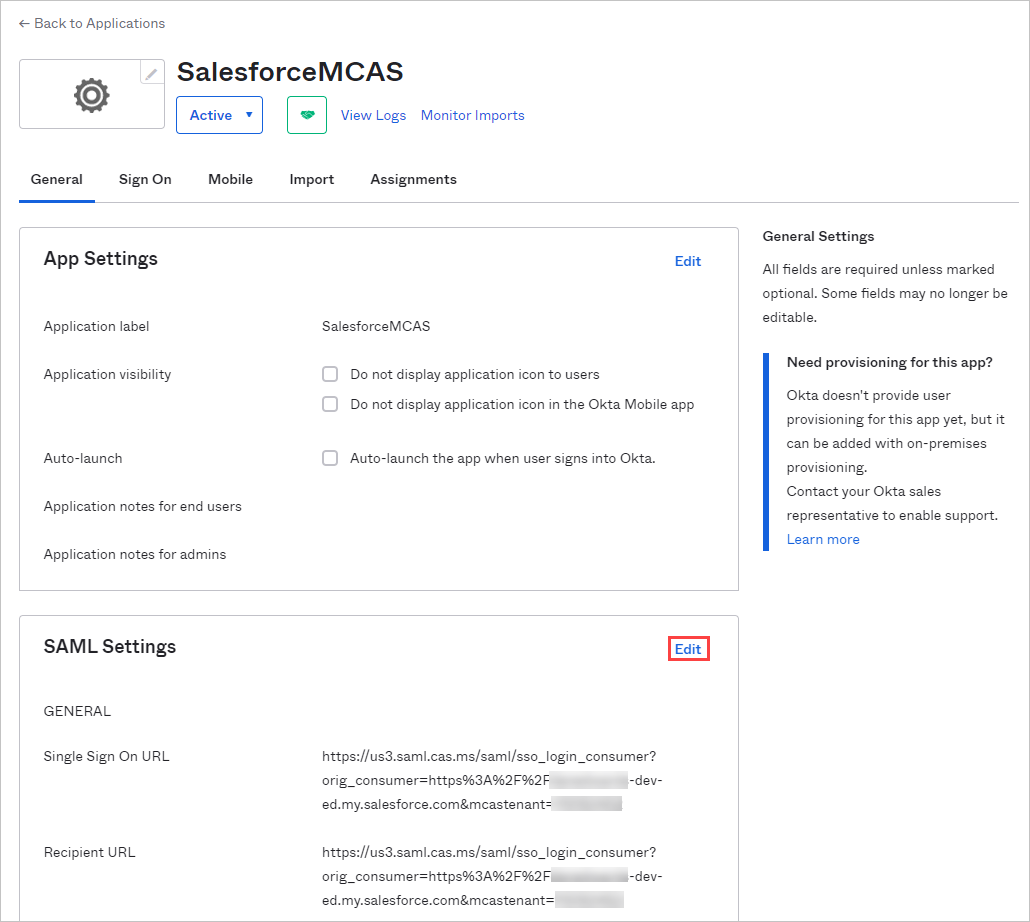

De vuelta en la consola de Administración de Okta, en Aplicaciones, seleccione la aplicación personalizada que creó anteriormente y, a continuación, en General>Configuración SAML, haga clic en Editar.

En el campo dirección URL de inicio de sesión único, reemplace la dirección URL por la dirección URL de inicio de sesión único de Defender for Cloud Apps que anotó anteriormente y, a continuación, guarde la configuración.

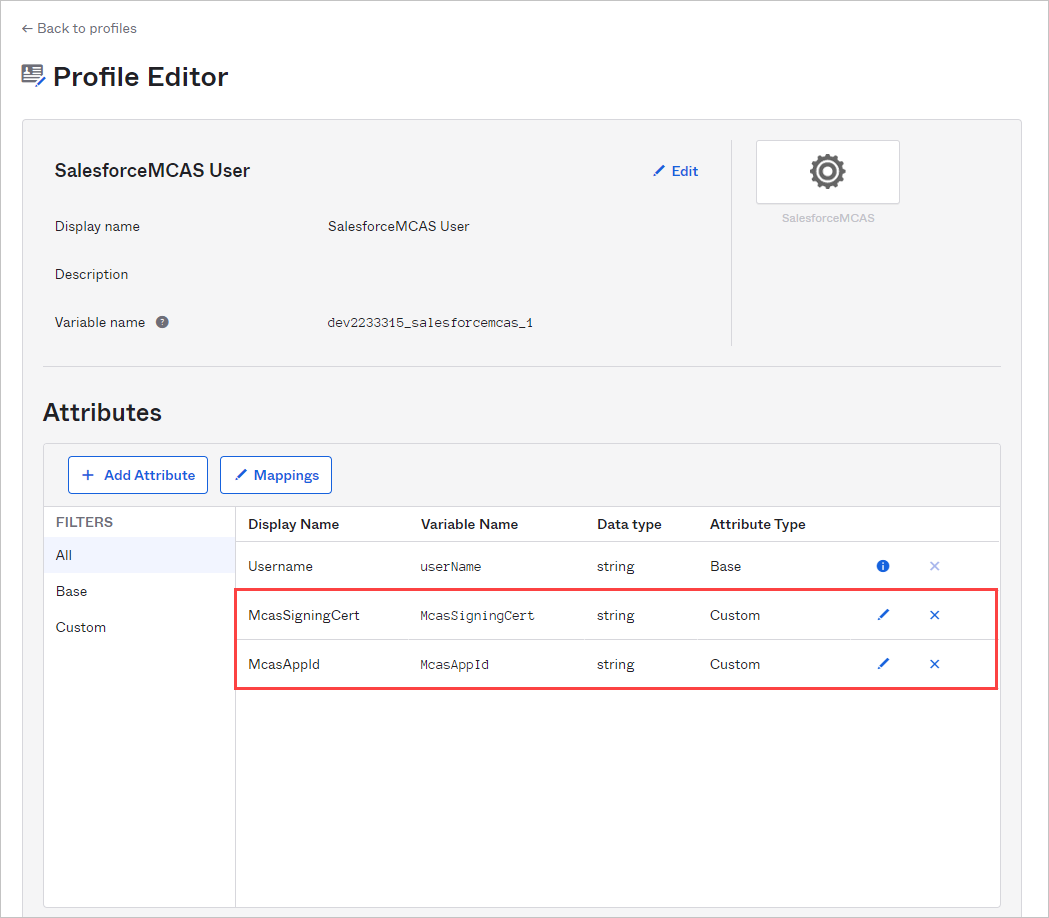

En Directorio, seleccione Editor de perfiles, seleccione la aplicación personalizada que creó anteriormente y, a continuación, haga clic en Perfil. Agregue atributos mediante la siguiente información.

Nombre para mostrar Nombre de la variable Tipo de datos Tipo de atributo McasSigningCert McasSigningCert string Personalizado McasAppId McasAppId string Personalizado

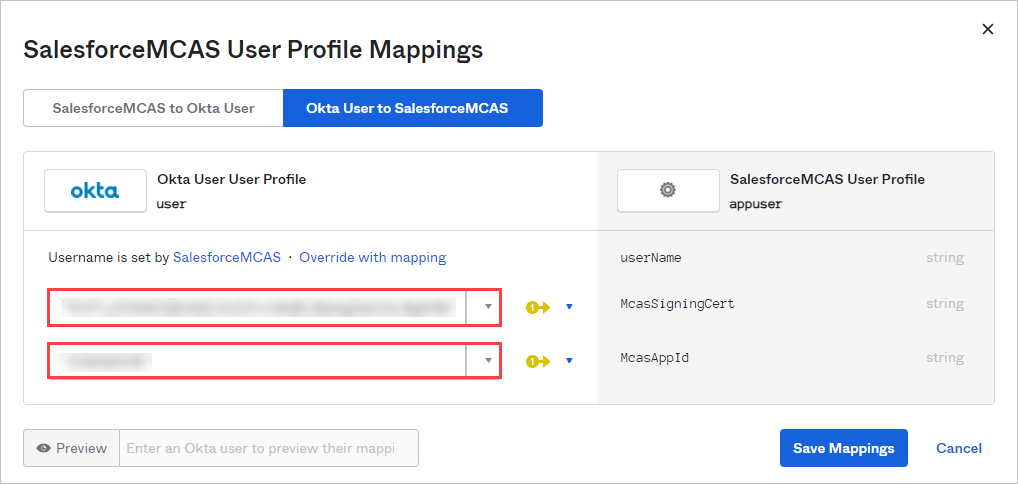

De nuevo en la página Editor de perfiles, seleccione la aplicación personalizada que creó anteriormente, haga clic en Asignaciones y, a continuación, seleccione Usuario Okta a {custom_app_name}. Asigne los atributos McasSigningCert y McasAppId a los valores de atributo de Defender for Cloud Apps que anotó anteriormente.

Nota:

- Asegúrese de poner los valores entre comillas dobles (").

- Okta limita los atributos a 1024 caracteres. Para mitigar esta limitación, agregue los atributos mediante el Editor de perfiles como se describe.

Guarde la configuración.

Paso 6: Obtener los cambios de la aplicación en Defender for Cloud Apps

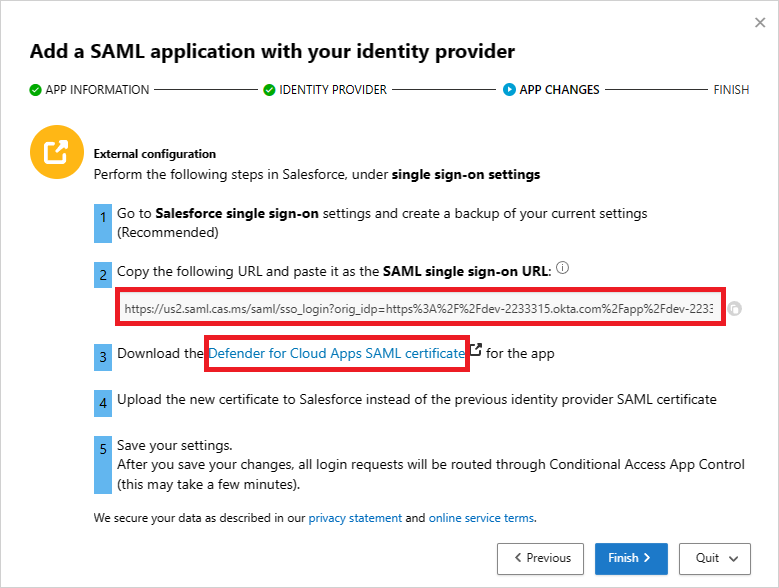

De nuevo en la página CAMBIOS DE APLICACIÓN de Defender for Cloud Apps, haga lo siguiente, pero no haga clic en Finalizar. Necesitará la información más adelante.

- Copia de la dirección URL de inicio de sesión único de SAML de Defender for Cloud Apps

- Descarga del certificado SAML de Defender for Cloud Apps

Paso 7: Completar los cambios de la aplicación

En Salesforce, vaya a Configuración>Configuración>Identidad>Configuración de inicio de sesión único y haga lo siguiente:

[Recomendado] Cree una copia de seguridad de su configuración actual.

Sustituya el valor del campo Dirección URL de inicio de sesión del proveedor de identidad por la dirección URL de inicio de sesión único SAML de Defender for Cloud Apps que anotó anteriormente.

Cargue el certificado SAML de Defender for Cloud Apps que descargó anteriormente.

Haga clic en Save(Guardar).

Nota:

- Después de guardar la configuración, todas las solicitudes de inicio de sesión asociadas a esta aplicación se enrutarán a través del control de aplicaciones de acceso condicional.

- El certificado SAML de Defender for Cloud Apps es válido durante un año. Una vez expirado, deberá generarse un nuevo certificado.

Paso 8: Completar la configuración en Defender for Cloud Apps

- De nuevo en la página CAMBIOS DE APLICACIÓN de Defender for Cloud Apps, haga clic en Finalizar. Después de completar el asistente, todas las solicitudes de inicio de sesión asociadas a esta aplicación se enrutarán a través del control de aplicaciones de acceso condicional.

Pasos siguientes

Consulte también

Si tienes algún problema, estamos aquí para ayudar. Para obtener ayuda o soporte técnico para el problema del producto, abre una incidencia de soporte técnico.