Configurer la gestion de groupes en libre-service dans Microsoft Entra ID

Vous pouvez permettre aux utilisateurs de créer et gérer leurs propres groupes de sécurité ou Microsoft 365 dans Microsoft Entra ID. Le propriétaire du groupe peut approuver ou refuser des demandes d’appartenance et peut déléguer le contrôle de l’appartenance au groupe. Les fonctionnalités de gestion de groupes en libre-service ne sont pas disponibles pour les groupes de sécurité ou listes de distribution activés par courrier.

Appartenance de groupe en libre-service

Vous pouvez autoriser les utilisateurs à créer des groupes de sécurité, qui sont utilisés pour gérer l’accès aux ressources partagées. Les groupes de sécurité peuvent être créés par les utilisateurs dans le portail Azure, à l’aide de PowerShell Azure Active Directory (Azure AD) ou à partir du Volet d’accès des groupes MyApps.

Important

La dépréciation d’Azure AD PowerShell est prévue pour le 30 mars 2024. Pour en savoir plus, consultez la mise à jour sur la dépréciation. Nous vous recommandons de migrer vers Microsoft Graph PowerShell pour interagir avec Microsoft Entra ID (anciennement Azure AD). Microsoft Graph PowerShell permet d’accéder à toutes les API Microsoft Graph et est disponible sur PowerShell 7. Pour obtenir des réponses aux requêtes de migration courantes, consultez la FAQ sur la migration.

Seuls les propriétaires du groupe peuvent mettre à jour l’appartenance, mais vous pouvez donner aux propriétaires du groupe la possibilité d’approuver ou de refuser les demandes d’appartenance à partir du volet d’accès des groupes MyApps. Les groupes de sécurité créés en libre-service dans le volet d’accès des groupes MyApps sont disponibles pour tous les utilisateurs, qu’ils soient approuvés par le propriétaire ou automatiquement. Dans le volet d’accès des groupes MyApps, vous pouvez modifier les options d’appartenance quand vous créez le groupe.

Les groupes Microsoft 365 offrent des opportunités de collaboration pour ses utilisateurs. Vous pouvez créer n’importe quelle application Microsoft 365, comme SharePoint, Microsoft Teams et le Planificateur. Vous pouvez également créer des groupes Microsoft 365 dans les portails Azure, à l’aide de Microsoft Graph PowerShell ou à partir du volet d’accès aux groupes MyApps. Pour plus d’informations sur la différence entre les groupes de sécurité et les groupes Microsoft 365, consultez En savoir plus sur les groupes.

| Groupes créés dans | Comportement par défaut des groupes de sécurité | Comportement par défaut des groupes Microsoft 365 |

|---|---|---|

| Microsoft Graph PowerShell | Seuls les propriétaires peuvent ajouter des membres. Visible mais non disponible pour se joindre au volet d’accès des groupes MyApps. |

Ouvert pour tous les utilisateurs. |

| Azure portal | Seuls les propriétaires peuvent ajouter des membres. Visible mais non disponible pour se joindre au volet d’accès des groupes MyApps. Le propriétaire n’est pas affecté automatiquement durant la création de groupe. |

Ouvert pour tous les utilisateurs. |

| Volet d’accès aux groupes MyApps | Ouvert pour tous les utilisateurs. Les options d’appartenance peuvent être modifiées durant la création du groupe. |

Ouvert pour tous les utilisateurs. Les options d’appartenance peuvent être modifiées durant la création du groupe. |

Scénarios de gestion de groupes en libre-service

Deux scénarios permettent d’expliquer la gestion de groupes en libre-service.

Gestion de groupes déléguée

dans ce scénario oar exemple, un administrateur gère l’accès à une application Software as a Service (SaaS) utilisée dans son entreprise. La gestion de ces droits d’accès devenant fastidieuse, cet administrateur demande au chef d’entreprise de créer un nouveau groupe. L’administrateur accorde l’accès à l’application au nouveau groupe et lui ajoute au groupe toutes les personnes accédant déjà à l’application. Le propriétaire de l’entreprise peut ainsi ajouter d’autres utilisateurs, qui sont automatiquement approvisionnés dans l’application.

Il n’a pas besoin d’attendre que l’administrateur gère l’accès des utilisateurs. Si l’administrateur accorde la même autorisation à un responsable d’un autre groupe de l’entreprise, cette personne peut également gérer l’accès de ses propres membres de groupe. Le chef d’entreprise et le gestionnaire ne peuvent ni visualiser ni gérer les appartenances de groupe, et inversement. L’administrateur a toujours la possibilité de voir tous les utilisateurs ayant accès à l’application et, si nécessaire, de bloquer les droits d’accès.

Gestion des groupes en libre service

Prenons par exemple deux utilisateurs disposant tous deux d’un site SharePoint Online qu’ils gèrent indépendamment. Cependant, ils veulent les rendre accessibles à chacune des deux équipes. Pour accomplir cette tâche, ils peuvent créer un groupe dans Microsoft Entra ID. Dans SharePoint Online, chacun d’eux sélectionne ce groupe pour fournir l’accès à ses sites.

Quand quelqu’un souhaite accéder, il le demande auprès des volets d’accès des groupes MyApps. Après approbation, ils obtiennent automatiquement l’accès aux deux sites SharePoint Online. Par la suite, l’un des deux utilisateurs décide que toutes les personnes ayant accès au site doivent également pouvoir accéder à une application SaaS. L’administrateur de l’application SaaS peut ajouter des droits d’accès à l’application pour le site SharePoint Online. Les demandes qu’il approuvera par la suite donneront ainsi accès aux deux sites SharePoint Online, et aussi à l’application SaaS.

Mettre un groupe à disposition en libre-service pour un utilisateur

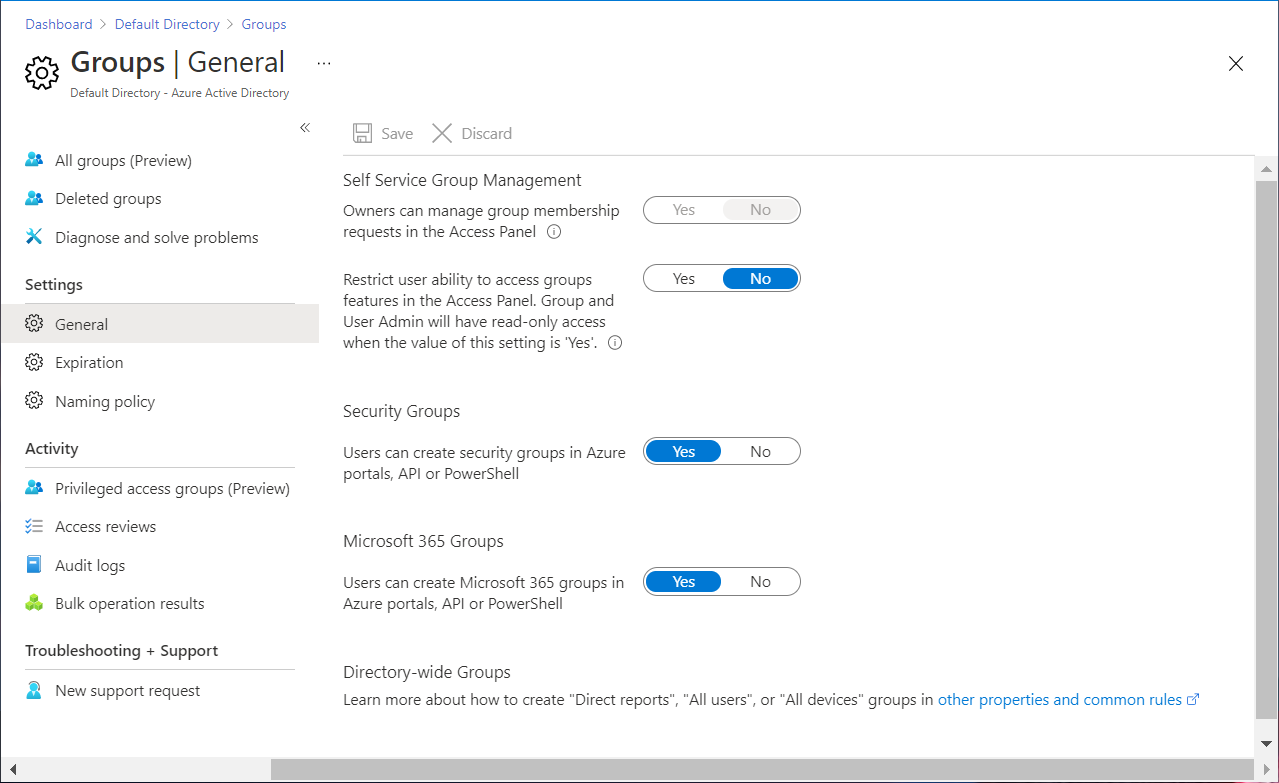

Connectez-vous au centre d'administration Microsoft Entra en tant qu'administrateur de groupes au moins.

Sélectionnez Microsoft Entra ID.

Sélectionnez Tous les groupes>Groupes, puis sélectionnez les paramètresGénéraux.

Remarque

Ce paramètre restreint uniquement l’accès aux informations de groupe dans Mes groupes. Cela ne restreint pas l’accès aux informations de groupe via d’autres méthodes telles que les appels d’API Microsoft Graph ou le centre d’administration Microsoft Entra.

Remarque

En juin 2024, le paramètre Restreindre l’accès des utilisateurs à Mes groupes deviendra Restreindre la capacité des utilisateurs à voir et à modifier des groupes de sécurité dans Mes groupes. Si le paramètre est actuellement défini sur Oui, les utilisateurs pourront accéder à Mes groupes en juin 2024, mais ne pourront pas voir les groupes de sécurité.

Définissez Les propriétaires peuvent gérer les demandes d'appartenance au groupe dans le panneau d'accès sur Oui.

Définissez l’option Restreindre la capacité des utilisateurs à accéder aux groupes de fonctionnalités dans le volet d’accès sur Non.

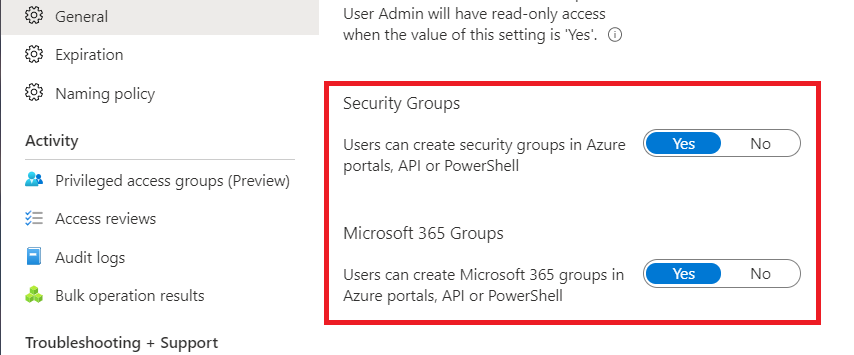

Définissez Les utilisateurs peuvent créer des groupes de sécurité dans les portails Azure, l’API ou PowerShell sur Oui ou Non.

Pour plus d’informations sur ce paramètre, consultez Paramètres de groupe.

Définissez Les utilisateurs peuvent créer des groupes Microsoft 365 dans les portails Azure, l’API ou PowerShell sur Oui ou Non.

Pour plus d’informations sur ce paramètre, consultez Paramètres de groupe.

Vous pouvez également utiliser Propriétaires qui peuvent attribuer des membres en tant que propriétaires de groupes dans le portail Azure pour un contrôle d’accès plus granulaire en termes de gestion de groupes en libre-service pour vos utilisateurs.

Quand les utilisateurs ont la possibilité créer des groupes, tous les utilisateurs de votre organisation sont autorisés à créer de nouveaux groupes. En tant que propriétaire par défaut, ils peuvent ensuite ajouter des membres à ces groupes. Vous ne pouvez pas spécifier les personnes qui peuvent créer leurs propres groupes. Vous ne pouvez spécifier une personne du groupe que si vous la promouvez propriétaire celui-ci.

Remarque

Une licence Microsoft Entra ID P1 ou P2 est requise pour que les utilisateurs puissent demander à rejoindre un groupe de sécurité ou un groupe Microsoft 365 et permettre aux propriétaires d’approuver ou de refuser les requêtes d’appartenance. Sans licence Microsoft Entra ID P1 ou P2, les utilisateurs peuvent toujours gérer leurs groupes dans le volet d’accès des groupes MyApp. Mais ils ne peuvent ni créer un groupe qui nécessite l’approbation du propriétaire, et ni demander à rejoindre un groupe.

Suppression de groupe

Les paramètres de groupe permettent de contrôler qui peut créer des groupes de sécurité et des groupes Microsoft 365.

Le tableau suivant vous aide à déterminer les valeurs à choisir.

| Paramètre | Valeur | Effet sur votre locataire |

|---|---|---|

| Les utilisateurs peuvent créer des groupes de sécurité dans le portail Azure, l’API ou PowerShell. | Oui | Tous les utilisateurs de votre organisation Microsoft Entra sont autorisés à créer de nouveaux groupes de sécurité et à ajouter des membres à ces groupes dans le portail Azure, l’API ou PowerShell. Ces nouveaux groupes apparaissent également dans le volet d’accès de tous les autres utilisateurs. Si le paramètre de stratégie du groupe l’autorise, d’autres utilisateurs peuvent créer des demandes d’adhésion à ces groupes. |

| Non | Les utilisateurs ne peuvent pas créer de groupes de sécurité. Ils peuvent toujours gérer l’appartenance des groupes pour lesquels ils sont propriétaires et approuver les demandes d’autres utilisateurs pour rejoindre leurs groupes. | |

| Les utilisateurs peuvent créer des groupes Microsoft 365 dans le portail Azure, l’API ou PowerShell. | Oui | Tous les utilisateurs de votre organisation Microsoft Entra sont autorisés à créer des groupes Microsoft 365 et à ajouter des membres à ces groupes dans le portail Azure, l’API ou PowerShell. Ces nouveaux groupes apparaissent également dans le volet d’accès de tous les autres utilisateurs. Si le paramètre de stratégie du groupe l’autorise, d’autres utilisateurs peuvent créer des demandes d’adhésion à ces groupes. |

| Non | Les utilisateurs ne peuvent pas créer de groupes M365. Ils peuvent toujours gérer l’appartenance des groupes pour lesquels ils sont propriétaires et approuver les demandes d’autres utilisateurs pour rejoindre leurs groupes. |

Voici quelques détails supplémentaires sur ces paramètres de groupe :

- Ces paramètres peuvent mettre jusqu’à 15 minutes pour être appliqués.

- Si vous souhaitez permettre à certains de vos utilisateurs de créer des groupes, vous pouvez attribuer à ces utilisateurs un rôle comme Administrateur de groupes.

- Ces paramètres sont destinés aux utilisateurs et nimpactent pas sur les principaux de service. Par exemple, si vous aviez un principal de service disposant des autorisations pour créer des groupes, même si vous définissez ces paramètres sur Non, le principal de service sera toujours en mesure de créer des groupes.

Configurez des paramètres de groupe à l’aide de Microsoft Graph

Pour configurer le paramètre Les utilisateurs peuvent créer des groupes de sécurité dans les portails Azure, l’API PowerShell en utilisant Microsoft Graph, configurez l’objet EnableGroupCreation dans l’objet groupSettings. Si vous souhaitez obtenir plus d’informations, consultez Vue d’ensemble des paramètres de groupe.

Pour configurer le paramètre Les utilisateurs peuvent créer des groupes de sécurité dans les portails Azure, l’API ou PowerShell à l’aide de Microsoft Graph, mettez à jour la propriété allowedToCreateSecurityGroups de defaultUserRolePermissions dans l’objet authorizationPolicy.

Étapes suivantes

Pour plus d’informations sur Microsoft Entra ID, consultez :