Déployer et configurer un pare-feu Azure à l’aide du portail Azure

Le contrôle de l’accès réseau sortant est une partie importante d’un plan de sécurité réseau global. Par exemple, vous souhaitez peut-être limiter l’accès aux sites web. Vous pouvez aussi vouloir limiter l’accès à certaines adresses IP et à certains ports sortants.

Vous pouvez contrôler l’accès réseau sortant à partir d’un sous-réseau Azure à l’aide du Pare-feu Azure. Avec le Pare-feu Azure, vous pouvez configurer les éléments suivants :

- Règles d’application qui définissent des noms de domaine complets (FQDN) accessibles depuis un sous-réseau.

- Règles réseau qui définissent l’adresse source, le protocole, le port de destination et l’adresse de destination.

Le trafic réseau est soumis aux règles de pare-feu configurées lorsque vous routez votre trafic réseau vers le pare-feu en tant que sous-réseau de passerelle par défaut.

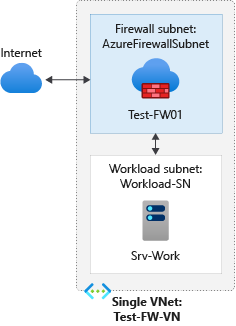

Dans cet article, vous créez un seul réseau virtuel simplifié avec deux sous-réseaux pour un déploiement facile.

Pour les déploiements de production, un modèle hub-and-spoke, dans lequel le pare-feu est dans son propre réseau virtuel, est recommandé. Les serveurs de la charge de travail se trouvent dans des réseaux virtuels appairés qui sont dans la même région avec un ou plusieurs sous-réseaux.

- AzureFirewallSubnet : le pare-feu est dans ce sous-réseau.

- Workload-SN : le serveur de la charge de travail est dans ce sous-réseau. Le trafic réseau de ce sous-réseau traverse le pare-feu.

Dans cet article, vous apprendrez comment :

- Configurer un environnement réseau de test

- Déployer un pare-feu

- Créer un itinéraire par défaut

- Configurer une règle d’application pour autoriser l’accès à www.google.com

- Configurer une règle de réseau pour autoriser l’accès aux serveurs DNS externes

- Configurer une règle NAT pour autoriser la connexion d’un Bureau à distance au serveur de test

- Tester le pare-feu

Notes

Cet article utilise des règles de pare-feu classiques pour gérer le pare-feu. La méthode recommandée consiste à utiliser une stratégie de pare-feu. Pour suivre cette procédure avec une stratégie de pare-feu, consultez Tutoriel : Déployer et configurer Pare-feu Azure et une stratégie avec le portail Azure.

Si vous préférez, vous pouvez suivre cette procédure en utilisant Azure PowerShell.

Prérequis

Si vous n’avez pas d’abonnement Azure, créez un compte gratuit avant de commencer.

Configurer le réseau

Tout d’abord, créez un groupe de ressources qui contiendra les ressources nécessaires pour déployer le pare-feu. Créez ensuite un réseau virtuel, des sous-réseaux et un serveur de test.

Créer un groupe de ressources

Le groupe de ressources contient toutes les ressources utilisées dans cette procédure.

- Connectez-vous au portail Azure.

- Dans le menu du Portail Azure, sélectionnez Groupes de ressources ou recherchez et sélectionnez Groupes de ressources dans n’importe quelle page. Ensuite, sélectionnez Créer.

- Pour Abonnement, sélectionnez votre abonnement.

- Pour Nom du groupe de ressources, entrez Test-FW-RG.

- Pour Région, sélectionnez une région. Toutes les autres ressources que vous créez doivent se trouver dans la même région.

- Sélectionnez Revoir + créer.

- Sélectionnez Create (Créer).

Créez un réseau virtuel

Ce réseau virtuel comporte deux sous-réseaux.

Remarque

La taille du sous-réseau AzureFirewallSubnet est /26. Pour plus d’informations sur la taille du sous-réseau, consultez le FAQ Pare-feu Azure.

- Dans le menu du portail Azure ou dans la page Accueil, sélectionnez Réseaux virtuels.

- Sélectionnez Réseaux virtuels dans le volet de résultats.

- Sélectionnez Create (Créer).

- Pour Abonnement, sélectionnez votre abonnement.

- Pour Groupe de ressources, sélectionnez Test-FW-RG.

- Pour le nom du réseau virtuel, tapez Test-FW-VN.

- Pour Région, sélectionnez la même région que celle utilisée précédemment.

- Cliquez sur Suivant.

- Dans l’onglet Sécurité, sélectionnez Activer le pare-feu Azure.

- Pour le nom du pare-feu Azure, tapez Test-FW01.

- Pour l’adresse IP publique du pare-feu Azure, sélectionnez Créer une adresse IP publique.

- Pour Nom, tapez fw-pip et sélectionnez OK.

- Cliquez sur Suivant.

- Pour Espace d’adressage, acceptez la valeur par défaut 10.0.0.0/16.

- Pour le Sous-réseau, sélectionnez par défaut et remplacez le nom par workload-SN.

- Pour l’Adresse de départ, remplacez-la par 10.0.2.0/24.

- Sélectionnez Enregistrer.

- Sélectionnez Revoir + créer.

- Sélectionnez Create (Créer).

Création d'une machine virtuelle

À présent, créez la machine virtuelle de charge de travail et placez-la dans le sous-réseau Workload-SN.

Dans le menu du Portail Azure ou dans la page Accueil, sélectionnez Créer une ressource.

Sélectionnez Windows Server 2019 Datacenter.

Entrez ces valeurs pour la machine virtuelle :

Paramètre Valeur Resource group Test-FW-RG Nom de la machine virtuelle Srv-Work Région Identique au précédent Image Windows Server 2019 Datacenter Nom d’utilisateur de l’administrateur Entrez un nom d’utilisateur. Mot de passe Entrez un mot de passe. Sous Règles des ports d’entrée, pour Ports d’entrée publics, sélectionnez Aucune.

Acceptez les autres valeurs par défaut, puis sélectionnez Suivant : Disques.

Acceptez les disques par défaut, puis sélectionnez Suivant : Mise en réseau.

Assurez-vous que Test-FW-VN est sélectionné pour le réseau virtuel et que le sous-réseau est Workload-SN.

Pour Adresse IP publique, sélectionnez Aucune.

Acceptez les autres valeurs par défaut, puis sélectionnez Suivant : Gestion.

Acceptez les valeurs par défaut, puis sélectionnez Suivant : Supervision.

Pour Diagnostics de démarrage, sélectionnez Désactiver pour désactiver les diagnostics de démarrage. Acceptez les autres valeurs par défaut, puis sélectionnez Vérifier + créer.

Vérifiez les paramètres sur la page de récapitulatif, puis sélectionnez Créer.

Une fois le déploiement terminé, sélectionnez Aller à al ressource et notez l’adresse IP privée Srv-Work que vous devrez utiliser ultérieurement.

Remarque

Azure fournit une adresse IP d’accès sortant par défaut pour les machines virtuelles qui n’ont pas d’adresse IP publique ou qui se trouvent dans le pool de back-ends d’un équilibreur de charge Azure de base interne. Le mécanisme d’adresse IP d’accès sortant par défaut fournit une adresse IP sortante qui n’est pas configurable.

L’adresse IP de l’accès sortant par défaut est désactivée quand l’un des événements suivants se produit :

- Une adresse IP publique est affectée à la machine virtuelle.

- La machine virtuelle est disposée dans le pool de back-ends d’un équilibreur de charge standard, avec ou sans règles de trafic sortant.

- Une ressource de passerelle NAT de réseau virtuel Azure est affectée au sous-réseau de la machine virtuelle.

Les machines virtuelles que vous avez créées, au moyen de groupes de machines virtuelles identiques en mode d’orchestration flexible, n’ont pas d’accès sortant par défaut.

Pour plus d’informations sur les connexions sortantes dans Azure, consultez Accès sortant par défaut dans Azure et Utiliser SNAT (Source Network Address Translation) pour les connexions sortantes.

Examiner le pare-feu

- Accédez au groupe de ressources et sélectionnez le pare-feu.

- Notez les adresses IP privée et publique du pare-feu. Vous utiliserez ces adresses plus tard.

Créer un itinéraire par défaut

Lorsque vous créez un itinéraire pour une connectivité sortante et entrante via le pare-feu, un itinéraire par défaut vers 0.0.0.0/0 avec l’adresse IP privée de l’appliance virtuelle comme tronçon suivant est suffisant. Cela dirige toutes les connexions sortantes et entrantes via le pare-feu. Par exemple, si le pare-feu répond à une liaison TCP et répond à une demande entrante, la réponse est dirigée vers l’adresse IP qui a envoyé le trafic. C'est la procédure normale.

Par conséquent, il n’est pas nécessaire de créer une route supplémentaire définie pour l’utilisateur pour inclure la plage d’adresses IP AzureFirewallSubnet. Cela peut entraîner des suppression de connexions. L’itinéraire par défaut d’origine est suffisant.

Pour le sous-réseau Workload-SN, configurez l’itinéraire sortant par défaut pour qu’il traverse le pare-feu.

- Dans le portail Azure, recherchez Tables de routage.

- Sélectionnez Tables de routage dans le volet de résultats.

- Sélectionnez Create (Créer).

- Pour Abonnement, sélectionnez votre abonnement.

- Pour Groupe de ressources, sélectionnez Test-FW-RG.

- Pour Région, sélectionnez le même emplacement que celui utilisé précédemment.

- Pour Nom, entrez Firewall-route.

- Sélectionnez Revoir + créer.

- Sélectionnez Create (Créer).

Une fois le déploiement terminé, sélectionnez Accéder à la ressource.

Sur la page de Firewall-route, sélectionnez Sous-réseaux, puis sélectionnez Associer.

Dans Réseau virtuel, sélectionnez Test-FW-VN.

Pour Sous-réseau, sélectionnez Workload-SN. Veillez à ne sélectionner que le sous-réseau Workload-SN pour cette route, sinon votre pare-feu ne fonctionnera pas correctement.

Sélectionnez OK.

Sélectionnez Itinéraires, puis Ajouter.

Pour Nom de l’itinéraire, tapez fw-dg.

Pour Type de destination, sélectionnez Adresses IP.

Pour Plages d’adresses IP/CIDR de destination, saisissez 0.0.0.0/0.

Pour Type de tronçon suivant, sélectionnez Appliance virtuelle.

Le Pare-feu Azure est en réalité un service managé, mais l’appliance virtuelle fonctionne dans ce cas.

Pour Adresse de tronçon suivant, entrez l’adresse IP privée pour le pare-feu que vous avez notée précédemment.

Sélectionnez Ajouter.

Configurer une règle d’application

Il s’agit de la règle d’application qui autorise un accès sortant à www.google.com.

- Ouvrez Test-FW-RG, puis sélectionnez le pare-feu Test-FW01.

- Sur la page Test-FW01, sous Paramètres, sélectionnez Règles (classique) .

- Sélectionnez l’onglet Collection de règles d’application.

- Sélectionnez Ajouter une collection de règles d’application.

- Pour Nom, entrez App-Coll01.

- Pour Priorité, entrez 200.

- Pour Action, sélectionnez Autoriser.

- Sous Règles, Noms de domaine complets cibles, pour Nom, tapez Allow-Google.

- Pour Type de source, sélectionnez Adresse IP.

- Pour Source, tapez 10.0.2.0/24.

- Pour Protocol:port, entrez http, https.

- Pour Noms de domaine complets cibles, entrez

www.google.com - Sélectionnez Ajouter.

Le Pare-feu Azure comprend un regroupement de règles intégré pour les noms de domaine complets d’infrastructure qui sont autorisés par défaut. Ces noms de domaine complets sont spécifiques à la plateforme et ne peuvent pas être utilisés à d’autres fins. Pour plus d’informations, consultez Noms de domaine complets d’infrastructure.

Configurer une règle de réseau

Il s’agit de la règle de réseau qui autorise un accès sortant à deux adresses IP sur le port 53 (DNS).

Sélectionnez l’onglet Collection de règles de réseau.

Sélectionnez Ajouter une collection de règles de réseau.

Pour Nom, entrez Net-Coll01.

Pour Priorité, entrez 200.

Pour Action, sélectionnez Autoriser.

Sous Règles, Adresses IP, pour Nom, tapez Allow-DNS.

Pour Protocole, sélectionnez UDP.

Pour Type de source, sélectionnez Adresse IP.

Pour Source, tapez 10.0.2.0/24.

Pour Type de destination, sélectionnez Adresse IP.

Pour Adresse de destination, tapez 209.244.0.3,209.244.0.4

Il s’agit de serveurs DNS publics gérés par Level3.

Pour Ports de destination, entrez 53.

Sélectionnez Ajouter.

Configurer une règle DNAT

Cette règle vous permet de connecter un Bureau à distance à la machine virtuelle Srv-Work par le biais du pare-feu.

- Sélectionnez l’onglet Collection de règles NAT.

- Sélectionnez Ajouter une collection de règles NAT.

- Pour Nom, entrez rdp.

- Pour Priorité, entrez 200.

- Sous Règles, pour Nom, entrez rdp-nat.

- Pour Protocole, sélectionnez TCP.

- Pour Type de source, sélectionnez Adresse IP.

- Pour Source, tapez *.

- Pour Adresse de destination, tapez l’adresse IP publique du pare-feu.

- Pour Ports de destination, tapez 3389.

- Pou Adresse traduite, saisissez l’adresse IP privée de Srv-work.

- Dans le champ Port traduit, tapez 3389.

- Sélectionnez Ajouter.

Modifier les adresses DNS principales et secondaires de l’interface réseau Srv-Work

À des fins de test, configurez les adresses DNS principales et secondaires du serveur. Ceci n’est pas obligatoire pour le pare-feu Azure.

- Dans le menu du Portail Azure, sélectionnez Groupes de ressources ou recherchez et sélectionnez Groupes de ressources dans n’importe quelle page. Sélectionnez le groupe de ressources Test-FW-RG.

- Sélectionnez l’interface réseau de la machine virtuelle Srv-Work.

- SousParamètres, sélectionnez Serveurs DNS.

- Sous Serveurs DNS, sélectionnez Personnalisé.

- Entrez 209.244.0.3 et appuyez sur Entrée dans la zone de texte Ajouter un serveur DNS, et 209.244.0.4 dans la zone de texte suivante.

- Sélectionnez Enregistrer.

- Redémarrez la machine virtuelle Srv-Work.

Tester le pare-feu

Testez maintenant le pare-feu pour vérifier qu’il fonctionne comme prévu.

Connectez un Bureau à distance à l’adresse IP publique du pare-feu et connectez-vous à la machine virtuelle Srv-Work.

Ouvrez Internet Explorer et accédez à

https://www.google.com.Sélectionnez OK>Fermer sur les alertes de sécurité d’Internet Explorer.

La page d’accueil Google doit s’afficher.

Accédez à

https://www.microsoft.com.Le pare-feu devrait vous bloquer.

Maintenant que vous avez vérifié que les règles de pare-feu fonctionnent :

- Vous pouvez vous connecter à la machine virtuelle à l’aide du protocole RDP (Remote Desktop Protocol).

- Vous pouvez accéder au nom de domaine complet autorisé, mais pas à d’autres.

- Vous pouvez résoudre les noms DNS à l’aide du serveur DNS externe configuré.

Nettoyer les ressources

Conservez vos ressources de pare-feu pour poursuivre les tests ou, si vous n’en avez plus besoin, supprimez le groupe de ressources Test-FW-RG pour supprimer toutes les ressources associées au pare-feu.