Inscrire des applications mobiles appelant des API web

Cet article contient des instructions pour vous aider à inscrire une application mobile que vous créez.

Types de comptes pris en charge

Les types de comptes pris en charge par vos applications mobiles dépendent de l'expérience que vous souhaitez activer et des flux que vous souhaitez utiliser.

Audience pour l’acquisition de jetons interactive

La plupart des applications mobiles utilisent l’authentification interactive. Si votre application utilise ce formulaire d'authentification, vous pouvez connecter des utilisateurs depuis n'importe quel type de compte.

Audience pour Authentification Windows intégrée, nom d’utilisateur-mot de passe et B2C

Si vous disposez d’une application UWP (plateforme Windows universelle), vous pouvez utiliser Authentification Windows intégrée (IWA) pour connecter les utilisateurs. Pour utiliser l’Authentification Windows intégrée ou l’authentification par nom d’utilisateur/mot de passe, votre application doit connecter les utilisateurs dans le locataire de votre développeur d’application métier. Dans un scénario de fournisseur de logiciels indépendant (ISV), votre application peut connecter les utilisateurs dans les organisations Microsoft Entra. Ces flux d’authentification ne sont pas pris en charge pour des comptes Microsoft personnels.

Vous pouvez également connecter des utilisateurs à l'aide d'identités sociales qui transmettent une stratégie et une autorité B2C. Pour utiliser cette méthode, vous pouvez uniquement utiliser l'authentification interactive et l'authentification par nom d'utilisateur/mot de passe. Pour le moment, l'authentification par nom d'utilisateur/mot de passe est uniquement prise en charge sur Xamarin.iOS, Xamarin.Android et UWP.

Pour plus d'informations, consultez Scénarios et flux d'authentification pris en charge et Scénarios et plateformes/langues prises en charge

Configuration de la plateforme et URI de redirection

Authentification interactive

Lorsque vous créez une application mobile qui utilise l'authentification interactive, l'étape d'inscription la plus critique est celle de l'URI de redirection. Cette expérience permet à votre application d’obtenir l’authentification unique (SSO) avec Microsoft Authenticator (et le portail d’entreprise Intune sur Android). Elle prend également en charge les stratégies de gestion des appareils.

Connectez-vous au centre d’administration de Microsoft Entra au minimum en tant que Développeur d’application.

Accédez à Identité>Applications>Inscriptions d’applications.

Sélectionnez Nouvelle inscription.

Entrez un Nom pour l’application.

Pour les Types de comptes pris en charge, sélectionnez Comptes dans cet annuaire organisationnel.

Sélectionnez Inscrire.

Sélectionnez Authentification, puis Ajouter une plateforme.

Quand la liste des plateformes est prise en charge, sélectionnez iOS / macOS.

Entrez votre ID d’offre groupée, puis sélectionnez Configurer.

Au terme de ces étapes, l'URI de redirection est calculé pour vous, comme illustré ci-dessous.

Si vous préférez configurer manuellement l'URI de redirection, utilisez le manifeste de l'application. Voici le format recommandé pour le manifeste :

- iOS :

msauth.<BUNDLE_ID>://auth- Par exemple, entrez

msauth.com.yourcompany.appName://auth.

- Par exemple, entrez

- Android :

msauth://<PACKAGE_NAME>/<SIGNATURE_HASH>- Vous pouvez générer le hachage de la signature Android à l'aide de la clé de mise en production ou de la clé de débogage par le biais de la commande KeyTool.

Authentification par nom d'utilisateur/mot de passe

Conseil

Les étapes décrites dans cet article peuvent varier légèrement en fonction du portail de départ.

Si votre application utilise exclusivement l'authentification par nom d'utilisateur/mot de passe, il n'est pas nécessaire d'inscrire un URI de redirection pour votre application. Ce flux effectue un aller-retour vers la plateforme d'identités Microsoft. Votre application ne sera pas rappelée sur un URI spécifique.

Identifiez toutefois votre application en tant qu'application cliente publique. Pour ce faire :

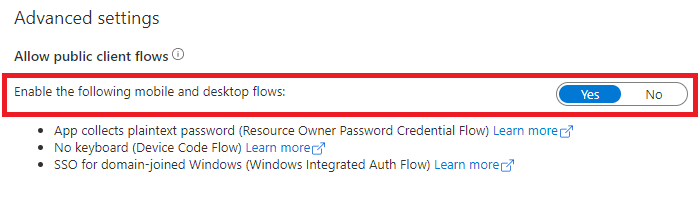

Toujours dans le centre d’administration Microsoft Entra, sélectionnez votre application dans Inscriptions d’applications, puis sélectionnez Authentification.

Dans Paramètres avancés>Autoriser les flux de clients publics>Activer les flux mobiles et de bureau suivants, sélectionnez Oui.

Autorisations des API

Les applications mobiles appellent des API pour le compte de l’utilisateur connecté. Votre application doit demander des autorisations déléguées. Ces autorisations sont également appelées des étendues. Selon l'expérience dont vous souhaitez bénéficier, vous pouvez demander des autorisations déléguées de manière statique via le portail Azure. Ou vous pouvez les demander de manière dynamique lors de l'exécution.

En inscrivant les autorisations de manière statique, vous permettez aux administrateurs d'approuver facilement votre application. L'inscription statique est recommandée.

Étapes suivantes

Passez à l’article suivant de ce scénario, Configuration du code de l’application.