Fonctionnement de DPM

Important

Cette version de Data Protection Manager (DPM) a atteint la fin du support. Nous vous recommandons de mettre à niveau vers DPM 2022.

La méthode que System Center Data Protection Manager (DPM) utilise pour protéger les données varie selon le type de données protégées et la méthode de protection que vous sélectionnez. Cet article présente les notions fondamentales du fonctionnement de DPM. Il est destiné à former ceux qui débutent à DPM, ou ceux qui peuvent avoir des questions de base sur le fonctionnement de DPM. Cet article traite des processus de protection sur disque, des processus de protection sur bande, du processus de récupération et de la stratégie de protection.

Processus de protection sur disque

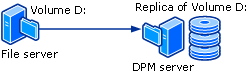

Pour assurer une protection des données sur disque, le serveur DPM crée et conserve un réplica, à savoir une copie, des données qui se trouvent sur des serveurs protégés. Les réplicas sont stockés dans le pool de stockage, qui se compose d’un ensemble de disques sur le serveur DPM ou sur un volume personnalisé. L'illustration suivante montre la relation de base entre un volume protégé et son réplica.

Que vous protégez des données de fichier ou des données d’application, la protection commence par la création d’un réplica de la source de données.

Le réplica est synchronisé ou mis à jour à intervalles réguliers en fonction des paramètres que vous configurez. La méthode que DPM utilise pour synchroniser les réplicas dépend du type de données protégées. Pour plus d’informations, consultez le processus de synchronisation des données de fichier et le processus de synchronisation des données d’application. Si un réplica est identifié comme étant incohérent, DPM effectue une vérification de cohérence qui est une vérification bloc par bloc du réplica par rapport à la source de données.

Un exemple simple de configuration de protection se compose d’un serveur DPM et d’un ordinateur protégé. L’ordinateur est protégé quand vous installez un agent de protection DPM sur l’ordinateur et ajoutez ses données à un groupe de protection.

Les agents de protection suivent les modifications apportées aux données protégées et les transfèrent au serveur DPM. L'agent de protection identifie également les données sur un ordinateur pouvant être protégées et est impliqué dans le processus de récupération. Vous devez installer un agent de protection sur chaque ordinateur à protéger à l’aide de DPM. Les agents de protection peuvent être installés par DPM, ou vous pouvez installer des agents de protection manuellement à l’aide d’applications telles que Systems Management Server (SMS).

Les groupes de protection sont utilisés pour gérer la protection des sources de données sur les ordinateurs. Un groupe de protection est un ensemble de sources de données qui partagent la même configuration de protection. La configuration de la protection est la collection de paramètres communs à un groupe de protection, tels que le nom du groupe de protection, la stratégie de protection, les allocations de disque et réplica méthode de création.

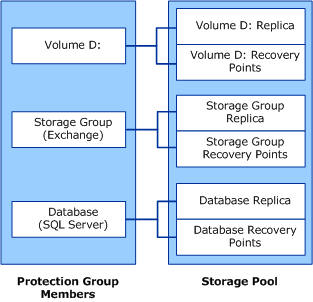

DPM stocke un réplica distinct pour chaque membre du groupe de protection dans le pool de stockage. Un membre du groupe de protection peut être l'une des sources de données suivantes :

- un volume, un partage ou un dossier sur un ordinateur de bureau, un serveur de fichiers ou un cluster de serveurs ;

- un groupe de stockage sur un serveur Exchange ou un cluster de serveurs ;

- une base de données d'une instance de SQL Server ou d'un cluster de serveurs.

Notes

DPM ne protège pas les données stockées dans les lecteurs USB.

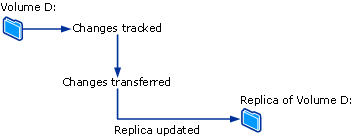

Processus de synchronisation des données de fichier

Dans DPM, pour un volume ou un partage de fichiers sur un serveur, l’agent de protection utilise un filtre de volume et le journal des modifications pour déterminer quels fichiers ont changé, puis applique une procédure de somme de contrôle sur ces fichiers afin de synchroniser uniquement les blocs modifiés. Pendant la synchronisation, ces modifications sont transférées vers le serveur DPM, puis appliquées au réplica pour synchroniser le réplica avec la source de données. La figure suivante illustre le processus de synchronisation de fichier.

Si un réplica devient incohérent avec sa source de données, DPM génère une alerte qui spécifie quel ordinateur et quelles sources de données sont affectés. Pour résoudre le problème, l’administrateur répare le réplica en lançant une synchronisation avec un case activée de cohérence, également appelé simplement case activée de cohérence, sur le réplica. Pendant une case activée de cohérence, DPM effectue une vérification bloc par bloc et répare le réplica pour le rendre cohérent avec la source de données.

Vous pouvez planifier une vérification de cohérence quotidienne pour les groupes de protection ou lancer manuellement une vérification de cohérence.

DPM crée un point de récupération pour le membre du groupe de protection à intervalles réguliers, que vous pouvez configurer. Un point de récupération est une version des données depuis laquelle les données peuvent être récupérées.

Processus de synchronisation des données d’application

Pour les données d’application, une fois le réplica créé par DPM, les modifications apportées aux blocs de volume qui appartiennent aux fichiers d’application sont suivies par le filtre de volume.

La façon dont les modifications sont transférées vers le serveur DPM dépend de l’application et du type de synchronisation. L’opération appelée synchronisation dans la console Administrateur DPM est analogue à une sauvegarde incrémentielle et crée une image précise des données d’application lorsqu’elles sont combinées avec le réplica.

Lors du type de synchronisation appelée sauvegarde complète rapide dans la console Administrateur DPM, une capture instantanée VSS complète est créée mais seuls les blocs modifiés sont transférés vers le serveur DPM.

Chaque sauvegarde complète rapide crée un point de récupération pour les données d'application. Si l'application prend en charge les sauvegardes incrémentielles, chaque synchronisation crée également un point de récupération. Le type de synchronisation pris en charge par chaque type de données d'application est résumé comme suit :

Pour les données Exchange protégées, la synchronisation transfère une capture instantanée VSS incrémentielle à l'aide de l'enregistreur VSS d'Exchange. Des points de récupération sont créés pour chaque synchronisation et sauvegarde complète rapide.

SQL Server bases de données qui sont livrées par journal, en mode lecture seule ou qui utilisent le modèle de récupération simple ne prennent pas en charge la sauvegarde incrémentielle. Des points de récupération sont créés pour chaque sauvegarde complète rapide uniquement. Pour toutes les autres bases de données SQL Server, la synchronisation transfère une sauvegarde des journaux de transactions et des points de récupération sont créés pour chaque synchronisation incrémentielle et sauvegarde complète rapide. Le journal de transactions est un enregistrement séquentiel de toutes les transactions qui ont été effectuées sur la base de données depuis la dernière sauvegarde du journal de transactions.

Windows SharePoint Services et Microsoft Virtual Server ne prennent pas en charge la sauvegarde incrémentielle. Des points de récupération sont créés pour chaque sauvegarde complète rapide uniquement.

Les synchronisations incrémentielles demandent moins de temps que l'exécution d'une sauvegarde complète rapide. Toutefois, le temps nécessaire pour récupérer les données augmente à mesure que le nombre de synchronisations augmente. Cela s’explique par le fait que DPM doive restaurer la dernière sauvegarde complète puis restaurer et appliquer toutes les synchronisations incrémentielles jusqu’au point sélectionné pour la récupération.

Pour autoriser des récupérations plus rapides, DPM effectue régulièrement une sauvegarde complète rapide, un type de synchronisation qui met à jour le réplica pour inclure les blocs modifiés.

Pendant la sauvegarde complète express, DPM prend une instantané du réplica avant de mettre à jour le réplica avec les blocs modifiés. Pour activer des objectifs de point de récupération plus fréquents et réduire la fenêtre de perte de données, DPM effectue également des synchronisations incrémentielles entre deux sauvegardes complètes express.

Comme pour la protection des données de fichier, si un réplica devient incohérent avec sa source de données, DPM génère une alerte qui spécifie quel serveur et quelles sources de données sont affectées. Pour résoudre le problème, l'administrateur répare le réplica en lançant une synchronisation avec vérification de cohérence sur le réplica. Pendant une case activée de cohérence, DPM effectue une vérification bloc par bloc et répare le réplica pour le rendre cohérent avec la source de données.

Vous pouvez planifier une vérification de cohérence quotidienne pour les groupes de protection ou lancer manuellement une vérification de cohérence.

Différence entre données de fichier et données d’application

Les données qui existent sur un serveur de fichiers et qui doivent être protégées comme un fichier plat sont appelées données de fichier, comme les fichiers Microsoft Office, les fichiers texte, les fichiers de commandes, etc.

Les données qui existent sur un serveur d’applications et qui nécessitent que DPM soit conscient de l’application sont qualifiées de données d’application, telles que les groupes de stockage Exchange, les bases de données SQL Server, les batteries de serveurs Windows SharePoint Services et les serveurs virtuels.

Chaque source de données est présentée dans la console Administrateur DPM en fonction du type de protection que vous pouvez sélectionner pour cette source de données. Par exemple, dans l’Assistant Création d’un groupe de protection, lorsque vous développez un serveur qui contient des fichiers et exécute également un serveur virtuel et un instance d’un SQL Server, les sources de données sont traitées comme suit :

Si vous développez Tous les partages ou Tous les volumes, DPM affiche les partages et les volumes sur ce serveur et protége toutes les sources de données sélectionnées dans ces nœuds en tant que données de fichier.

Si vous développez Tous les serveurs SQL, DPM affiche les instances de SQL Server sur ce serveur et protége toutes les sources de données sélectionnées dans ce nœud en tant que données d’application.

Si vous développez Microsoft Virtual Server, DPM affiche la base de données hôte et les machines virtuelles sur ce serveur et protége toutes les sources de données sélectionnées dans ce nœud en tant que données d’application.

Processus de protection sur bande

Lorsque vous utilisez une protection sur disque à court terme et une protection à long terme sur bande, DPM peut sauvegarder des données du volume réplica sur bande afin qu’il n’y ait aucun effet sur l’ordinateur protégé. Quand vous utilisez uniquement la protection sur bande, DPM sauvegarde les données directement de l’ordinateur protégé vers la bande.

DPM protège les données sur bande par le biais d’une combinaison de sauvegardes complètes et incrémentielles à partir de la source de données protégée (pour une protection à court terme sur bande ou pour une protection à long terme sur bande lorsque DPM ne protège pas les données sur disque) ou de l’réplica DPM (pour la protection à long terme sur bande lorsque la protection à court terme est sur disque).

Notes

Si un fichier a été ouvert lors de la dernière synchronisation du réplica, la sauvegarde de ce fichier à partir du réplica est dans un état cohérent d’incident. Un état cohérent d'incident du fichier contiendra toutes les données du fichier qui a été rendu persistant sur le disque lors de la dernière synchronisation. Cela s'applique uniquement aux sauvegardes de système de fichiers. Les sauvegardes d'application seront toujours cohérentes avec l'état de l'application.

Pour connaître les types et planifications de sauvegarde spécifiques, consultez Planification de groupes de protection.

Processus de récupération

La méthode de protection des données, sur disque ou sur bande, n'est pas importante pour la tâche de récupération. Vous sélectionnez le point de récupération des données à récupérer et DPM récupère les données sur l’ordinateur protégé.

DPM peut stocker un maximum de 64 points de récupération pour chaque membre d'un groupe de protection. Pour les sources de données d’application, DPM peut stocker jusqu’à 448 sauvegardes complètes rapides et jusqu’à 96 sauvegardes incrémentielles pour chaque sauvegarde complète rapide. Lorsque les limites de la zone de stockage ont été atteintes et que la plage de rétention des points de récupération existants n’est pas encore atteinte, les travaux de protection échouent.

Notes

Pour prendre en charge la récupération par l'utilisateur, les points de récupération des fichiers sont limités à 64 par VSS (Volume Shadow Copy Service).

Comme expliqué dans le processus de synchronisation des données de fichier et le processus de synchronisation des données d’application, le processus de création des points de récupération diffère entre les données de fichier et les données d’application. DPM crée des points de récupération pour les données de fichier en prenant un cliché instantané du réplica selon la planification que vous configurez. Pour les données d'application, chaque synchronisation et chaque sauvegarde complète rapide créent un point de récupération.

L'illustration suivante montre comment chaque membre du groupe de protection est associé à ses propres volume de réplica et volume de point de récupération.

Les administrateurs récupèrent des données à partir des points de récupération disponibles à l’aide de l’Assistant Récupération dans la console Administrateur DPM. Quand vous sélectionnez une source de données et un point dans le temps à partir desquels effectuer la récupération, DPM vous indique si les données sont sur bande, si la bande est en ligne ou hors ligne et quelles bandes sont nécessaires pour effectuer la récupération.

DPM permet aux administrateurs de permettre à leurs utilisateurs d’effectuer leurs propres récupérations à l’aide de la fonctionnalité Versions précédentes de Windows. Si vous ne souhaitez pas fournir cette fonctionnalité à vos utilisateurs, vous pouvez récupérer les données des ordinateurs de bureau à l’aide de l’Assistant Récupération.

Stratégie de protection

DPM configure la stratégie de protection, ou planification de tâches, pour chaque groupe de protection en fonction des objectifs de récupération que vous spécifiez pour ce groupe de protection. Voici des exemples d'objectifs de récupération :

Ne perdez pas plus d’une heure de données de production

Me fournir une période de rétention de 30 jours

Rendre les données disponibles pour la récupération pendant 7 ans

Les objectifs de récupération permettent de définir les besoins de votre entreprise en matière de protection des données au moyen d’éléments quantifiables. Dans DPM, les objectifs de récupération sont définis par la plage de rétention, la tolérance de perte de données, la planification des points de récupération et, pour les applications de base de données, la planification de sauvegarde complète rapide.

La plage de rétention correspond à la durée pendant laquelle vous avez besoin des données de sauvegarde disponibles. Par exemple, les données du jour doivent-elles rester disponibles pendant une semaine ? Pendant deux semaines ? Pendant un an ?

La tolérance de perte de données est la quantité maximale de perte de données, mesurée dans le temps, qui est acceptable pour les besoins de l’entreprise. Il détermine la fréquence à laquelle DPM doit se synchroniser avec le serveur protégé en collectant les modifications de données à partir du serveur protégé. Vous pouvez modifier la fréquence de synchronisation et choisir n'importe quel intervalle entre 15 minutes et 24 heures. Vous pouvez également choisir d'effectuer la synchronisation juste avant la création d'un point de récupération plutôt qu'à un moment précis de la planification.

La planification des points de récupération établit le nombre de points de récupération de ce groupe de protection à créer. Pour la protection des fichiers, vous devez sélectionner les jours et les heures auxquels les points de récupération doivent être créés. Pour la protection des données d'applications qui prennent en charge les sauvegardes incrémentielles, la fréquence de synchronisation détermine la planification du point de récupération. Pour la protection des données des applications qui ne prennent pas en charge les sauvegardes incrémentielles, la planification de sauvegarde complète express détermine la planification du point de récupération.

Notes

Lorsque vous créez un groupe de protection, DPM identifie le type de données protégées et vous propose uniquement les options de protection disponibles pour les données.

Processus de détection automatique

La détection automatique est un processus quotidien par lequel DPM détecte automatiquement de nouveaux ordinateurs ou des ordinateurs retirés sur le réseau. Une fois par jour, à une heure que vous pouvez planifier, DPM envoie un petit paquet (moins de 10 kilo-octets) au contrôleur de domaine le plus proche. Le contrôleur de domaine répond à la requête LDAP (Lightweight Directory Access Protocol) avec les ordinateurs de ce domaine, et DPM identifie les ordinateurs nouveaux et supprimés. Le trafic réseau créé par le processus de détection automatique est minime.

La découverte automatique ne détecte pas les ordinateurs nouveaux et supprimés dans d’autres domaines. Pour installer un agent de protection sur un ordinateur dans un autre domaine, vous devez identifier l'ordinateur à l'aide de son nom de domaine complet.

Structure de répertoires DPM

Lorsque vous commencez à protéger des données avec DPM, vous remarquerez que le chemin d’installation de DPM contient trois dossiers dans le répertoire Volumes :

\Microsoft DPM\DPM\Volumes\DiffArea

\Microsoft DPM\DPM\Volumes\Replica

\Microsoft DPM\DPM\Volumes\ShadowCopy

Le dossier DiffArea contient des volumes de clichés instantanés montés qui stockent les points de récupération d’une source de données.

Le dossier Réplica contient des volumes montés réplica.

Le dossier ShadowCopy contient des copies de sauvegarde locales de la base de données DPM. En outre, lorsque vous utilisez DPMBackup.exe pour créer des clichés instantanés de sauvegarde des réplicas afin qu'un logiciel de sauvegarde tiers les archive, les clichés instantanés de sauvegarde sont stockés dans le dossier ShadowCopy.

Télémétrie DPM

DPM ne collecte aucune télémétrie. Si vous envoyez les données à Azure, les informations requises par Sauvegarde Azure sont envoyées à Microsoft. Il ne contient pas d’informations d’identification personnelle.

Télémétrie DPM

Notes

Applicable à partir de DPM 2019 UR2.

Par défaut, DPM envoie des données de diagnostic et de connectivité à Microsoft. Microsoft les utilise pour assurer et améliorer la qualité, la sécurité et l’intégrité de ses produits et services.

Les administrateurs peuvent désactiver cette fonctionnalité à tout moment. Pour plus d’informations sur les données collectées, consultez Gérer la télémétrie dans DPM.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour