Hitelesítő adatok tárolása az Azure Key Vaultban

A következőkre vonatkozik: Azure Data Factory

Azure Data Factory  Azure Synapse Analytics

Azure Synapse Analytics

Tipp.

Próbálja ki a Data Factoryt a Microsoft Fabricben, amely egy teljes körű elemzési megoldás a nagyvállalatok számára. A Microsoft Fabric az adattovábbítástól az adatelemzésig, a valós idejű elemzésig, az üzleti intelligenciáig és a jelentéskészítésig mindent lefed. Ismerje meg, hogyan indíthat új próbaverziót ingyenesen!

Az adattárakhoz és számításokhoz tartozó hitelesítő adatokat egy Azure Key Vaultban tárolhatja. Azure Data Factory retrieves the credentials when executing an activity that uses the data store/compute.

Currently, all activity types except custom activity support this feature. Az összekötők konfigurálásának részleteiért tekintse meg az összekötők témaköreinek "társított szolgáltatástulajdonságok" szakaszát.

Előfeltételek

Ez a funkció a data factory által felügyelt identitásra támaszkodik. Megtudhatja, hogyan működik a Data Factory felügyelt identitásából, és győződjön meg arról, hogy az adat-előállító rendelkezik társított identitással.

Steps

Az Azure Key Vaultban tárolt hitelesítő adatokra a következőkre kell hivatkoznia:

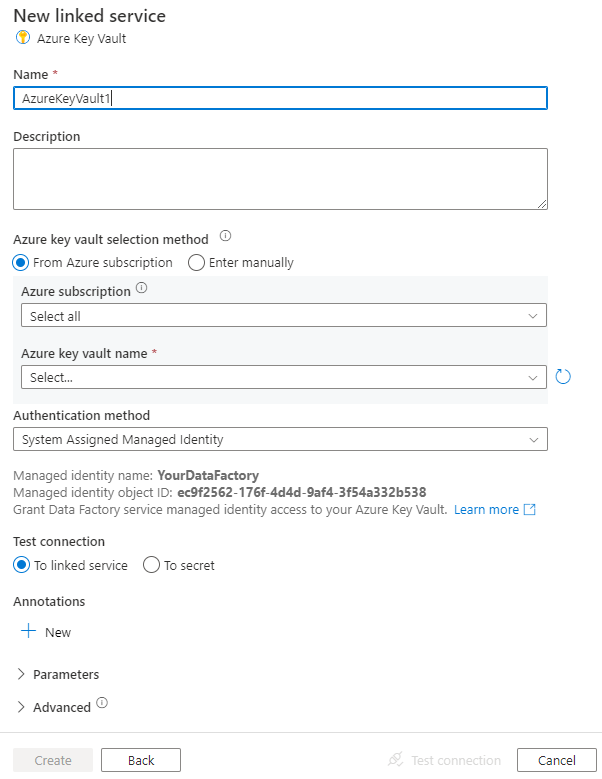

- Kérje le az adat-előállító által felügyelt identitást a gyárral együtt létrehozott "Managed Identity Object ID" érték másolásával. Ha ADF-létrehozási felhasználói felületet használ, a felügyelt identitásobjektum azonosítója megjelenik az Azure Key Vault társított szolgáltatás létrehozásának ablakában; az Azure Portalról is lekérheti, lásd: Data Factory által felügyelt identitás lekérése.

- Adjon hozzáférést a felügyelt identitásnak az Azure Key Vaulthoz. A kulcstartóban –> Hozzáférési szabályzatok –> Hozzáférési szabályzat hozzáadása, keresés ebben a felügyelt identitásban, hogy get és list engedélyeket adjon a Titkos engedélyek legördülő menüben. Ez lehetővé teszi, hogy ez a kijelölt gyár hozzáférhessen a titkos kulcstartóhoz.

- Hozzon létre egy társított szolgáltatást, amely az Azure Key Vaultra mutat. Tekintse meg az Azure Key Vault társított szolgáltatását.

- Hozza létre az adattárhoz társított szolgáltatást. A konfigurációjában hivatkozzon az Azure Key Vaultban tárolt megfelelő titkos kódra. Tekintse meg az Azure Key Vaultban tárolt titkos kódra mutató hivatkozást.

Azure Key Vaulthoz társított szolgáltatás

Az Azure Key Vault társított szolgáltatásához a következő tulajdonságok támogatottak:

| Property | Leírás | Required |

|---|---|---|

| típus | A típustulajdonságnak a következőnek kell lennie: AzureKeyVault. | Igen |

| baseUrl | Adja meg az Azure Key Vault URL-címét. | Igen |

Szerzői felhasználói felület használata:

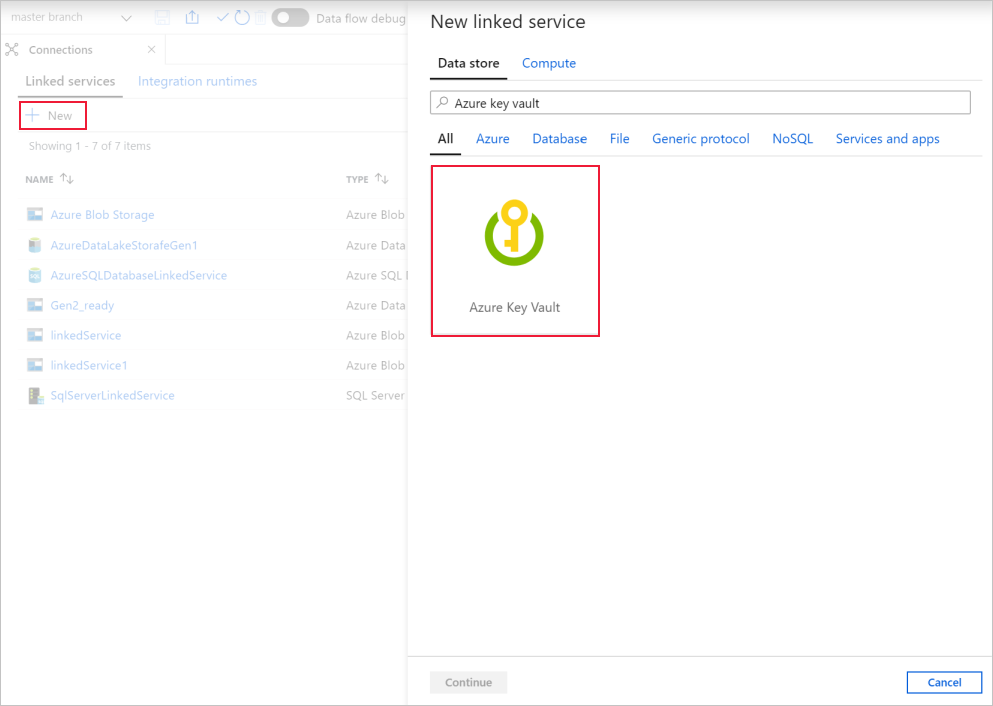

Válassza a Csatlakozás ions ->Linked Services ->New lehetőséget. Az Új társított szolgáltatásban keresse meg és válassza az "Azure Key Vault" lehetőséget:

Válassza ki a kiépített Azure Key Vaultot, ahol a hitelesítő adatokat tárolja. Az AKV-kapcsolat érvényességének ellenőrzéséhez tesztelheti a Csatlakozás iont.

JSON-példa:

{

"name": "AzureKeyVaultLinkedService",

"properties": {

"type": "AzureKeyVault",

"typeProperties": {

"baseUrl": "https://<azureKeyVaultName>.vault.azure.net"

}

}

}

Hivatkozás a Key Vaultban tárolt titkos kulcsra

A következő tulajdonságok támogatottak, ha a társított szolgáltatásban egy kulcstartó titkos kódjára hivatkozó mezőt konfigurál:

| Property | Leírás | Required |

|---|---|---|

| típus | A mező típustulajdonságának a következőnek kell lennie: AzureKeyVaultSecret. | Igen |

| secretName | A titkos kód neve az Azure Key Vaultban. | Igen |

| secretVersion | A titkos kód verziója az Azure Key Vaultban. Ha nincs megadva, mindig a titkos kód legújabb verzióját használja. Ha meg van adva, akkor az a megadott verzióhoz marad. |

Nem |

| hozzáadásához | A hitelesítő adatok tárolására használt Azure Key Vault társított szolgáltatásra hivatkozik. | Igen |

Szerzői felhasználói felület használata:

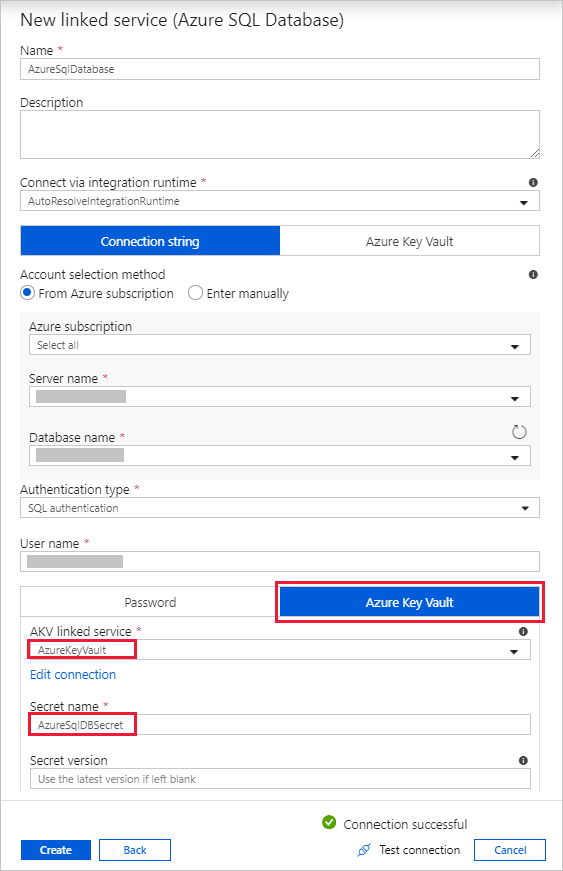

Válassza az Azure Key Vaultot titkos mezőkhöz az adattárhoz/számításhoz való kapcsolat létrehozásakor. Válassza ki a kiépített Azure Key Vault társított szolgáltatást, és adja meg a titkos kód nevét. Titkos verziót is megadhat.

Tipp.

A kapcsolati sztring társított szolgáltatásban, például SQL Serverben, Blob Storage-ban stb. használó összekötők esetében választhatja, hogy csak a titkos mezőt( például jelszót) tárolja az AKV-ban, vagy a teljes kapcsolati sztring az AKV-ban tárolja. Mindkét lehetőséget megtalálhatja a felhasználói felületen.

JSON-példa: (lásd a "jelszó" szakaszt)

{

"name": "DynamicsLinkedService",

"properties": {

"type": "Dynamics",

"typeProperties": {

"deploymentType": "<>",

"organizationName": "<>",

"authenticationType": "<>",

"username": "<>",

"password": {

"type": "AzureKeyVaultSecret",

"secretName": "<secret name in AKV>",

"store":{

"referenceName": "<Azure Key Vault linked service>",

"type": "LinkedServiceReference"

}

}

}

}

}

Kapcsolódó tartalom

Az Azure Data Factory másolási tevékenysége által forrásként és fogadóként támogatott adattárak listáját a támogatott adattárakban találja.