A BGP konfigurálása VPN Gateway: PowerShell

Ez a cikk segít engedélyezni a BGP-t a helyek közötti (S2S) VPN-kapcsolatokon és a virtuális hálózatok közötti kapcsolatokon a Azure PowerShell használatával. Ha nem ismeri ezt a konfigurációtípust, könnyebben használhatja a cikk Azure Portal verzióját.

A BGP az interneten gyakran használt szabványos útválasztási protokoll az útválasztási és elérhetőségi információcserére két vagy több hálózat között. A BGP lehetővé teszi, hogy a VPN-átjárók és a helyszíni VPN-eszközök( más néven BGP-társ vagy szomszédok) "útvonalakat" cseréljenek, amelyek tájékoztatják mindkét átjárót az előtagok rendelkezésre állásáról és elérhetőségéről az érintett átjárókon vagy útválasztókon. A BGP lehetővé teszi a több hálózat közötti tranzit útválasztást azon útvonalak propagálásával az összes többi BGP-társ számára, amelyeket a BGP-átjáró az egyik BGP-társtól vesz át.

A BGP előnyeiről, valamint a BGP használatának technikai követelményeiről és szempontjairól a BGP és az Azure VPN Gateway ismertetése című témakörben olvashat bővebben.

Első lépések

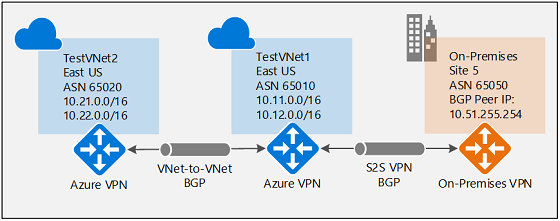

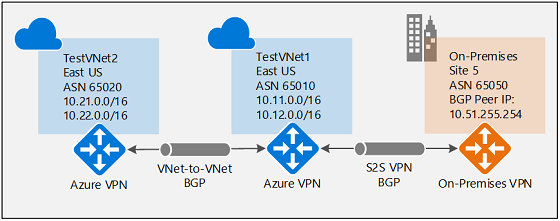

A cikk minden része segít létrehozni egy alapszintű építőelemet a BGP hálózati kapcsolatban való engedélyezéséhez. Ha mindhárom rész (a BGP konfigurálása az átjárón, az S2S-kapcsolaton és a virtuális hálózatok közötti kapcsolaton) befejezi a topológiát az 1. ábrán látható módon. Ezeket a szakaszokat kombinálva összetettebb, igényeinek megfelelő többhop-alapú tranzithálózatot hozhat létre.

1. diagram

BGP engedélyezése a VPN-átjáróhoz

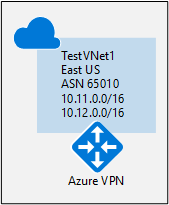

Erre a szakaszra a másik két konfigurációs szakaszban szereplő lépések végrehajtása előtt van szükség. Az alábbi konfigurációs lépések a VPN-átjáró BGP-paramétereit állítják be a 2. ábrán látható módon.

2. diagram

Előkészületek

A gyakorlat lépéseit az Azure Cloud Shell böngészőben futtathatja. Ha inkább közvetlenül a számítógépről szeretné használni a PowerShellt, telepítse az Azure Resource Manager PowerShell-parancsmagokat. További információ a PowerShell-parancsmagok telepítéséről: Az Azure PowerShell telepítése és konfigurálása.

VNet1 létrehozása és konfigurálása

1. Deklarálja a változókat

Ebben a gyakorlatban a változók deklarálásával kezdjük. Az alábbi példa a változókat a gyakorlat értékei alapján deklarálja. A példaváltozókat (az előfizetés neve kivételével) akkor használhatja, ha végigfut a lépéseken az ilyen típusú konfiguráció megismeréséhez. Módosítsa a változókat, majd másolja és illessze be a PowerShell-konzolba. Az éles konfigurációhoz ne felejtse el ezeket az értékeket a saját értékeire cserélni.

$Sub1 = "Replace_With_Your_Subscription_Name"

$RG1 = "TestRG1"

$Location1 = "East US"

$VNetName1 = "TestVNet1"

$FESubName1 = "FrontEnd"

$BESubName1 = "Backend"

$GWSubName1 = "GatewaySubnet"

$VNetPrefix11 = "10.11.0.0/16"

$VNetPrefix12 = "10.12.0.0/16"

$FESubPrefix1 = "10.11.0.0/24"

$BESubPrefix1 = "10.12.0.0/24"

$GWSubPrefix1 = "10.12.255.0/27"

$VNet1ASN = 65010

$DNS1 = "8.8.8.8"

$GWName1 = "VNet1GW"

$GWIPName1 = "VNet1GWIP"

$GWIPconfName1 = "gwipconf1"

$Connection12 = "VNet1toVNet2"

$Connection15 = "VNet1toSite5"

2. Csatlakozzon az előfizetéséhez, és hozzon létre egy új erőforráscsoportot

A Resource Manager parancsmagok használatához váltson PowerShell módra. További információ: A Windows PowerShell használata a Resource Managerrel.

Ha az Azure Cloud Shell használja, automatikusan csatlakozik a fiókjához. Ha a számítógépéről használja a PowerShellt, nyissa meg a PowerShell-konzolt, és csatlakozzon a fiókjához. A következő minta segíthet a kapcsolódásban:

Connect-AzAccount

Select-AzSubscription -SubscriptionName $Sub1

New-AzResourceGroup -Name $RG1 -Location $Location1

Ezután hozzon létre egy új erőforráscsoportot.

New-AzResourceGroup -Name $RG1 -Location $Location1

3. TestVNet1 létrehozása

Az alábbi minta egy TestVNet1 nevű virtuális hálózatot és három alhálózatot hoz létre, egyet GatewaySubnet néven, egyet FrontEndnek, egyet pedig Háttérnek. Az értékek behelyettesítésekor fontos, hogy az átjáróalhálózat neve mindenképp GatewaySubnet legyen. Ha ezt másként nevezi el, az átjáró létrehozása meghiúsul.

$fesub1 = New-AzVirtualNetworkSubnetConfig -Name $FESubName1 -AddressPrefix $FESubPrefix1

$besub1 = New-AzVirtualNetworkSubnetConfig -Name $BESubName1 -AddressPrefix $BESubPrefix1

$gwsub1 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName1 -AddressPrefix $GWSubPrefix1

New-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1 -Location $Location1 -AddressPrefix $VNetPrefix11,$VNetPrefix12 -Subnet $fesub1,$besub1,$gwsub1

A VPN-átjáró létrehozása engedélyezett BGP-vel

1. Az IP- és alhálózat-konfigurációk létrehozása

Kérjen nyilvános IP-címet a virtuális hálózathoz létrehozandó átjáróhoz. Meg fogja határozni a szükséges alhálózati és IP-konfigurációkat is.

$gwpip1 = New-AzPublicIpAddress -Name $GWIPName1 -ResourceGroupName $RG1 -Location $Location1 -AllocationMethod Dynamic

$vnet1 = Get-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1

$subnet1 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet1

$gwipconf1 = New-AzVirtualNetworkGatewayIpConfig -Name $GWIPconfName1 -Subnet $subnet1 -PublicIpAddress $gwpip1

2. Hozza létre a VPN-átjárót as számmal

Hozza létre a TestVNet1 virtuális hálózati átjáróját. A BGP egy Route-Based VPN-átjárót, valamint egy további -Asn paramétert igényel a TestVNet1 ASN (AS Number) beállításához. Mindenképpen adja meg az -Asn paramétert . Ha nem állítja be az -Asn paramétert, a rendszer alapértelmezés szerint hozzárendeli az ASN 65515-öt (amely ehhez a konfigurációhoz nem működik). Az átjáró létrehozása akár 45 percet vagy hosszabb időt is igénybe vehet.

New-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1 -Location $Location1 -IpConfigurations $gwipconf1 -GatewayType Vpn -VpnType RouteBased -GatewaySku VpnGw1 -Asn $VNet1ASN

Az átjáró létrehozása után ezzel az átjáróval létesíthet létesítmények közötti kapcsolatot vagy virtuális hálózatok közötti kapcsolatot a BGP-vel.

3. Az Azure BGP társ IP-címének lekérése

Az átjáró létrehozása után be kell szereznie a BGP társ IP-címét a VPN-átjárón. Ez a cím szükséges a VPN-átjáró BGP-társként való konfigurálásához a helyszíni VPN-eszközökhöz.

Ha CloudShellt használ, előfordulhat, hogy újra létre kell hoznia a változókat, ha a munkamenet túllépte az időkorlátot az átjáró létrehozásakor.

Szükség esetén módosítsa újra a változókat:

$RG1 = "TestRG1"

$GWName1 = "VNet1GW"

Futtassa a következő parancsot, és jegyezze fel a kimenet "BgpPeeringAddress" értékét.

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$vnet1gw.BgpSettingsText

Példa a kimenetre:

$vnet1gw.BgpSettingsText

{

"Asn": 65010,

"BgpPeeringAddress": "10.12.255.30",

"PeerWeight": 0

}

Ha nem látja a BgpPeeringAddress IP-címként megjelenített értékét, az átjáró továbbra is konfigurálva van. Próbálkozzon újra, ha az átjáró elkészült.

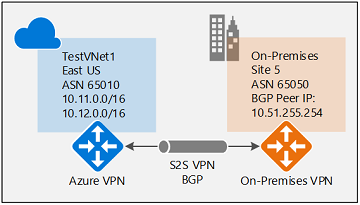

Létesítmények közötti kapcsolat létrehozása a BGP-vel

Létesítmények közötti kapcsolat létrehozásához létre kell hoznia egy helyi hálózati átjárót , amely a helyszíni VPN-eszközt jelöli, valamint egy kapcsolatot a VPN-átjáró és a helyi hálózati átjáró összekapcsolásához a helyek közötti kapcsolat létrehozása című témakörben leírtak szerint. A következő szakaszok a BGP konfigurációs paramétereinek megadásához szükséges tulajdonságokat tartalmazzák, amelyek a 3. ábrán láthatók.

3. diagram

A folytatás előtt győződjön meg arról, hogy engedélyezte a BGP-t a VPN-átjáróhoz az előző szakaszban.

1. lépés: A helyi hálózati átjáró létrehozása és konfigurálása

1. Deklarálja a változókat

Ez a gyakorlat továbbra is létrehozza a diagramon látható konfigurációt. Ne felejtse el az értékeket olyanokra cserélni, amelyeket a saját konfigurációjához kíván használni. Például meg kell adnia a VPN-eszköz IP-címét. Ebben a gyakorlatban lecserélhet egy érvényes IP-címet, ha jelenleg nem tervezi a VPN-eszközhöz való csatlakozást. Később lecserélheti az IP-címet.

$RG5 = "TestRG5"

$Location5 = "West US"

$LNGName5 = "Site5"

$LNGPrefix50 = "10.51.255.254/32"

$LNGIP5 = "4.3.2.1"

$LNGASN5 = 65050

$BGPPeerIP5 = "10.51.255.254"

Néhány megjegyzés a helyi hálózati átjáró paramétereivel kapcsolatban:

- A helyi hálózati átjáró lehet a VPN-átjáróval azonos vagy eltérő helyen és erőforráscsoportban. Ez a példa különböző erőforráscsoportokban, különböző helyeken mutatja be őket.

- A helyi hálózati átjáróhoz deklarálni kívánt előtag a BGP társ IP-címének állomáscíme a VPN-eszközön. Ebben az esetben a "10.51.255.254/32" /32 előtagja.

- Emlékeztetőül, különböző BGP ASN-eket kell használnia a helyszíni hálózatok és az Azure-beli virtuális hálózat között. Ha megegyeznek, módosítania kell a virtuális hálózat ASN-ét, ha a helyszíni VPN-eszköz már használja az ASN-t más BGP-szomszédokkal való társviszony létesítéséhez.

2. A site5 helyi hálózati átjárójának létrehozása

A helyi hálózati átjáró létrehozása előtt hozza létre az erőforráscsoportot.

New-AzResourceGroup -Name $RG5 -Location $Location5

Hozza létre a helyi hálózati átjárót. Figyelje meg a helyi hálózati átjáró két további paraméterét: Asn és BgpPeerAddress.

New-AzLocalNetworkGateway -Name $LNGName5 -ResourceGroupName $RG5 -Location $Location5 -GatewayIpAddress $LNGIP5 -AddressPrefix $LNGPrefix50 -Asn $LNGASN5 -BgpPeeringAddress $BGPPeerIP5

2. lépés: A virtuális hálózati átjáró és a helyi hálózati átjáró csatlakoztatása

1. A két átjáró lekérése

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$lng5gw = Get-AzLocalNetworkGateway -Name $LNGName5 -ResourceGroupName $RG5

2. A TestVNet1 és a Site5 közötti kapcsolat létrehozása

Ebben a lépésben létrehozza a kapcsolatot a TestVNet1 és a Site5 hálózat között. A BGP engedélyezéséhez meg kell adnia az "-EnableBGP $True" értéket. Ahogy korábban említettük, ugyanahhoz a VPN-átjáróhoz BGP- és nem BGP-kapcsolatok is tartoznak. Ha a BGP nincs engedélyezve a kapcsolattulajdonságban, az Azure nem engedélyezi a BGP-t ehhez a kapcsolathoz, annak ellenére, hogy a BGP-paraméterek már konfigurálva vannak mindkét átjárón.

Szükség esetén módosítsa újra a változókat:

$Connection15 = "VNet1toSite5"

$Location1 = "East US"

Ezt követően futtassa a következő parancsot:

New-AzVirtualNetworkGatewayConnection -Name $Connection15 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -LocalNetworkGateway2 $lng5gw -Location $Location1 -ConnectionType IPsec -SharedKey 'AzureA1b2C3' -EnableBGP $True

Helyszíni eszközkonfiguráció

Az alábbi példa a helyszíni VPN-eszköz BGP-konfigurációs szakaszában megadott paramétereket sorolja fel ehhez a gyakorlathoz:

- Site5 ASN : 65050

- Site5 BGP IP : 10.51.255.254

- Prefixes to announce : (for example) 10.51.0.0/16

- Azure VNet ASN : 65010

- Azure VNet BGP IP : 10.12.255.30

- Static route : Add a route for 10.12.255.30/32, with nexthop being the VPN tunnel interface on your device

- eBGP Multihop : Ensure the "multihop" option for eBGP is enabled on your device if needed

A kapcsolat néhány perc múlva létrejön, és a BGP-társviszony-létesítési munkamenet az IPsec-kapcsolat létrehozása után indul el.

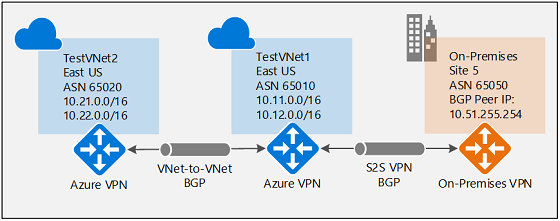

Virtuális hálózatok közötti kapcsolat létrehozása BGP-vel

Ez a szakasz virtuális hálózatok közötti kapcsolatot ad hozzá a BGP-vel, ahogy az a 4. ábrán is látható.

4. ábra

Az alábbi utasítások az előző lépésektől kezdve folytatódnak. A TestVNet1 és a VPN Gateway BGP-vel való létrehozásához és konfigurálásához először el kell végeznie a BGP engedélyezése a VPN-átjáróhoz szakasz lépéseit.

1. lépés: A TestVNet2 és a VPN-átjáró létrehozása

Fontos meggyőződni arról, hogy az új virtuális hálózat (TestVNet2) IP-címtartománya nem fedi át a virtuális hálózat tartományait.

Ebben a példában a virtuális hálózatok ugyanahhoz az előfizetéshez tartoznak. Virtuális hálózatok közötti kapcsolatokat állíthat be a különböző előfizetések között. További információ: Virtuális hálózatok közötti kapcsolat konfigurálása. A BGP engedélyezéséhez a kapcsolatok létrehozásakor mindenképpen adja hozzá a -EnableBgp $True.

1. Deklarálja a változókat

Ne felejtse el az értékeket olyanokra cserélni, amelyeket a saját konfigurációjához kíván használni.

$RG2 = "TestRG2"

$Location2 = "East US"

$VNetName2 = "TestVNet2"

$FESubName2 = "FrontEnd"

$BESubName2 = "Backend"

$GWSubName2 = "GatewaySubnet"

$VNetPrefix21 = "10.21.0.0/16"

$VNetPrefix22 = "10.22.0.0/16"

$FESubPrefix2 = "10.21.0.0/24"

$BESubPrefix2 = "10.22.0.0/24"

$GWSubPrefix2 = "10.22.255.0/27"

$VNet2ASN = 65020

$DNS2 = "8.8.8.8"

$GWName2 = "VNet2GW"

$GWIPName2 = "VNet2GWIP"

$GWIPconfName2 = "gwipconf2"

$Connection21 = "VNet2toVNet1"

$Connection12 = "VNet1toVNet2"

2. TestVNet2 létrehozása az új erőforráscsoportban

New-AzResourceGroup -Name $RG2 -Location $Location2

$fesub2 = New-AzVirtualNetworkSubnetConfig -Name $FESubName2 -AddressPrefix $FESubPrefix2

$besub2 = New-AzVirtualNetworkSubnetConfig -Name $BESubName2 -AddressPrefix $BESubPrefix2

$gwsub2 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName2 -AddressPrefix $GWSubPrefix2

New-AzVirtualNetwork -Name $VNetName2 -ResourceGroupName $RG2 -Location $Location2 -AddressPrefix $VNetPrefix21,$VNetPrefix22 -Subnet $fesub2,$besub2,$gwsub2

3. A TestVNet2 VPN-átjárójának létrehozása BGP-paraméterekkel

Kérjen nyilvános IP-címet a virtuális hálózathoz létrehozandó átjáróhoz, és határozza meg a szükséges alhálózatot és IP-konfigurációkat.

Deklarálja a változókat.

$gwpip2 = New-AzPublicIpAddress -Name $GWIPName2 -ResourceGroupName $RG2 -Location $Location2 -AllocationMethod Dynamic

$vnet2 = Get-AzVirtualNetwork -Name $VNetName2 -ResourceGroupName $RG2

$subnet2 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet2

$gwipconf2 = New-AzVirtualNetworkGatewayIpConfig -Name $GWIPconfName2 -Subnet $subnet2 -PublicIpAddress $gwpip2

Hozza létre a VPN-átjárót as számmal. Felül kell bírálnia az alapértelmezett ASN-t a VPN-átjárókon. A csatlakoztatott virtuális hálózatok ASN-jeinek eltérőnek kell lenniük a BGP és az átviteles útválasztás engedélyezéséhez.

New-AzVirtualNetworkGateway -Name $GWName2 -ResourceGroupName $RG2 -Location $Location2 -IpConfigurations $gwipconf2 -GatewayType Vpn -VpnType RouteBased -GatewaySku VpnGw1 -Asn $VNet2ASN

2. lépés: A TestVNet1 és a TestVNet2 átjáró csatlakoztatása

Ebben a példában mindkét átjáró ugyanabban az előfizetésben található. Ezt a lépést ugyanabban a PowerShell-munkamenetben hajthatja végre.

1. Mindkét átjáró lekérése

Szükség esetén módosítsa újra a változókat:

$GWName1 = "VNet1GW"

$GWName2 = "VNet2GW"

$RG1 = "TestRG1"

$RG2 = "TestRG2"

$Connection12 = "VNet1toVNet2"

$Connection21 = "VNet2toVNet1"

$Location1 = "East US"

$Location2 = "East US"

Mindkét átjáró lekérése.

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$vnet2gw = Get-AzVirtualNetworkGateway -Name $GWName2 -ResourceGroupName $RG2

2. Mindkét kapcsolat létrehozása

Ebben a lépésben létrehozza a kapcsolatot a TestVNet1 és a TestVNet2, valamint a TestVNet2 és a TestVNet1 közötti kapcsolatot.

TestVNet1–TestVNet2 kapcsolat.

New-AzVirtualNetworkGatewayConnection -Name $Connection12 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -VirtualNetworkGateway2 $vnet2gw -Location $Location1 -ConnectionType Vnet2Vnet -SharedKey 'AzureA1b2C3' -EnableBgp $True

TestVNet2–TestVNet1 kapcsolat.

New-AzVirtualNetworkGatewayConnection -Name $Connection21 -ResourceGroupName $RG2 -VirtualNetworkGateway1 $vnet2gw -VirtualNetworkGateway2 $vnet1gw -Location $Location2 -ConnectionType Vnet2Vnet -SharedKey 'AzureA1b2C3' -EnableBgp $True

Fontos

Mindenképpen engedélyezze a BGP-t mindkét kapcsolathoz.

A lépések elvégzése után a kapcsolat néhány perc múlva létrejön. A BGP társviszony-létesítési munkamenet a virtuális hálózatok közötti kapcsolat befejezése után működik.

Ha a gyakorlat mindhárom részét elvégezte, a következő hálózati topológiát hozta létre:

4. ábra

A 4. diagramra hivatkozva, ha a BGP le lenne tiltva a TestVNet2 és a TestVNet1 között, a TestVNet2 nem ismerné meg a helyszíni hálózat (Site5) útvonalait, ezért nem tudott kommunikálni az 5. hellyel. Miután engedélyezte a BGP-t, ahogyan az a 4. ábrán is látható, mindhárom hálózat képes lesz kommunikálni az S2S IPsec és a VNet–VNet kapcsolatokon keresztül.

Következő lépések

A BGP-vel kapcsolatos további információkért lásd: A BGP és a VPN Gateway ismertetése.