Hogyan segítik a Felhőhöz készült Defender-alkalmazások az Azure-környezet védelmét?

Az Azure egy IaaS-szolgáltató, amely lehetővé teszi a szervezet számára a teljes számítási feladat felhőben való üzemeltetését és kezelését. A felhőbeli infrastruktúra kihasználásának előnyei mellett a szervezet legkritikusabb eszközei is veszélynek lehetnek kitéve. A közzétett eszközök közé tartoznak a potenciálisan bizalmas információkat tartalmazó tárpéldányok, a legkritikusabb alkalmazásokat, portokat és virtuális magánhálózatokat üzemeltető számítási erőforrások, amelyek lehetővé teszik a szervezethez való hozzáférést.

az Azure Felhőhöz készült Defender Apps-hez való Csatlakozás segítségével biztonságossá teheti eszközeit, és észlelheti a lehetséges fenyegetéseket a felügyeleti és bejelentkezési tevékenységek figyelésével, a lehetséges találgatásos támadásokról, a kiemelt felhasználói fiókok rosszindulatú használatáról és a virtuális gépek szokatlan törléséről való értesítéssel.

Főbb fenyegetések

- Felhőbeli erőforrásokkal való visszaélés

- Feltört fiókok és belső fenyegetések

- Adatszivárgás

- Erőforrás helytelen konfigurálása és nem megfelelő hozzáférés-vezérlés

Hogyan segítik a Felhőhöz készült Defender-alkalmazások a környezet védelmét?

- Felhőbeli fenyegetések, feltört fiókok és rosszindulatú bennfentesek észlelése

- A megosztott adatok expozíciójának korlátozása és az együttműködési szabályzatok kikényszerítése

- A kriminalisztikai vizsgálatokhoz szükséges tevékenységek ellenőrzési nyomvonalának használata

Az Azure vezérlése beépített szabályzatokkal és szabályzatsablonokkal

A következő beépített szabályzatsablonokkal észlelheti és értesítheti a lehetséges fenyegetésekről:

| Típus | Név |

|---|---|

| Beépített anomáliadetektálási szabályzat | Tevékenység névtelen IP-címekről Ritka országból származó tevékenység Gyanús IP-címekről származó tevékenység A megszakított felhasználó által végzett tevékenység (a Microsoft Entra idP azonosítóját igényli) Több sikertelen bejelentkezési kísérlet Szokatlan adminisztratív tevékenységek Szokatlan, több tárterület-törlési tevékenység (előzetes verzió) Több virtuálisgép-törlési tevékenység Szokatlan, több virtuálisgép-létrehozási tevékenység (előzetes verzió) |

A szabályzatok létrehozásával kapcsolatos további információkért lásd : Szabályzat létrehozása.

Szabályozási vezérlők automatizálása

A potenciális fenyegetések monitorozása mellett az alábbi Azure-szabályozási műveleteket is alkalmazhatja és automatizálhatja az észlelt fenyegetések elhárításához:

| Típus | Művelet |

|---|---|

| Felhasználóirányítás | - Értesítés a felhasználó értesítéséről (Microsoft Entra-azonosítón keresztül) – A felhasználó ismételt bejelentkezésének megkövetelése (Microsoft Entra-azonosítón keresztül) - Felhasználó felfüggesztése (Microsoft Entra-azonosítón keresztül) |

További információ az alkalmazások fenyegetéseinek elhárításáról: Csatlakoztatott alkalmazások szabályozása.

Az Azure valós idejű védelme

Tekintse át a külső felhasználók biztonságának és együttműködésének, valamint a bizalmas adatok nem felügyelt vagy kockázatos eszközökre való letöltésének blokkolásával és védelmével kapcsolatos ajánlott eljárásainkat.

Az Azure Felhőhöz készült Microsoft Defender-alkalmazások Csatlakozás

Ez a szakasz útmutatást nyújt a Felhőhöz készült Microsoft Defender-alkalmazások meglévő Azure-fiókhoz való csatlakoztatásához az alkalmazás-összekötő API használatával. Ezzel a kapcsolattal áttekintheti és szabályozhatja az Azure-használatot. Az Felhőhöz készült Defender Apps az Azure védelméről az Azure védelme című témakörben talál további információt.

Feljegyzés

- A felhasználónak globális vagy biztonsági rendszergazdának kell lennie az Azure AD-ben ahhoz, hogy az Azure-t Felhőhöz készült Microsoft Defender-alkalmazásokhoz csatlakoztathassa.

- Felhőhöz készült Defender Alkalmazások az összes előfizetés tevékenységeit jeleníti meg.

- A felhasználói fiókok adatai Felhőhöz készült Defender-alkalmazásokban lesznek kitöltve, amikor a felhasználók tevékenységeket végeznek az Azure-ban.

- Jelenleg Felhőhöz készült Defender Alkalmazások csak ARM-tevékenységeket figyelnek.

Az Azure csatlakoztatása Felhőhöz készült Defender-alkalmazásokhoz:

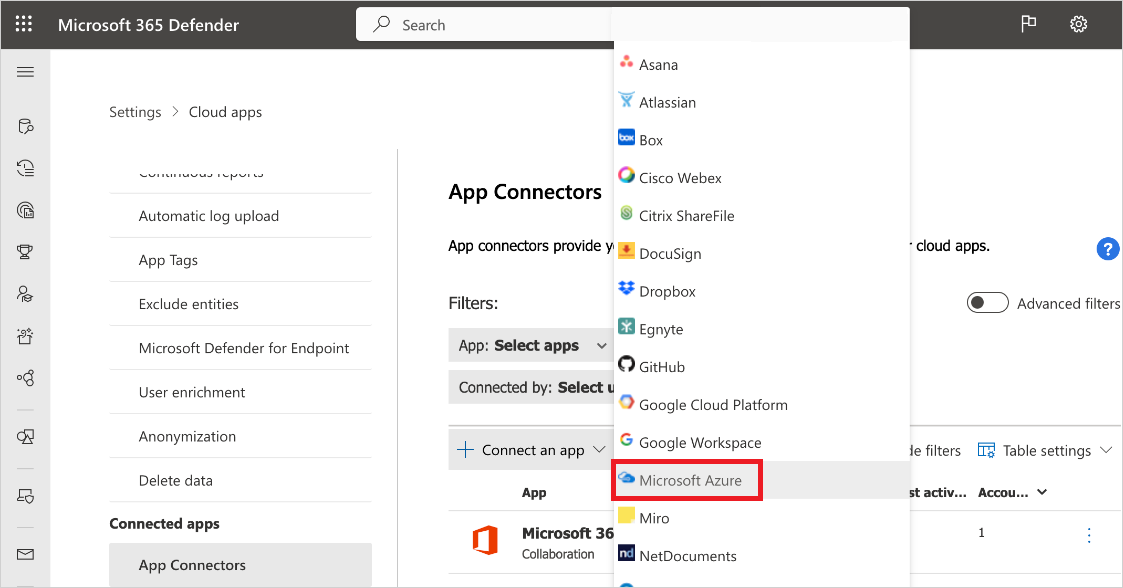

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza az Alkalmazás Csatlakozás orok lehetőséget.

A Alkalmazás-összekötő lapon válassza az alkalmazás +Csatlakozás, majd a Microsoft Azure lehetőséget.

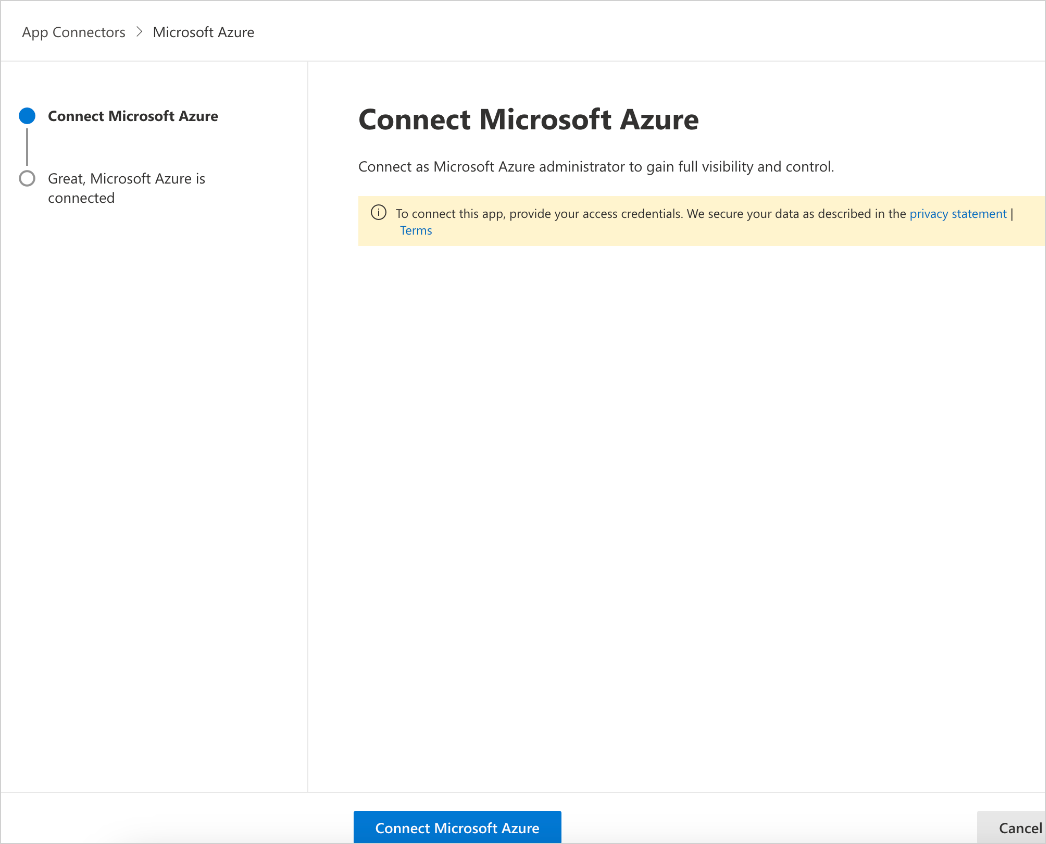

A Microsoft Azure Csatlakozás lapján válassza Csatlakozás Microsoft Azure-t.

A Microsoft Defender portálon válassza a Gépház. Ezután válassza a Cloud Apps lehetőséget. A Csatlakozás alkalmazások területen válassza az Alkalmazás Csatlakozás orok lehetőséget. Győződjön meg arról, hogy a csatlakoztatott alkalmazás Csatlakozás or állapota Csatlakozás.

Feljegyzés

Az Azure csatlakoztatása után a rendszer lekérte az adatokat. Ekkortól kezdve megjelennek az adatok.

Ha problémái vannak az alkalmazás csatlakoztatásával, tekintse meg az alkalmazás Csatlakozás orok hibaelhárítását.

Következő lépések

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.