A Végponthoz készült Microsoft Defender által észlelt alkalmazások vizsgálata

A Felhőhöz készült Microsoft Defender-alkalmazások Végponthoz készült Microsoft Defender integrációja zökkenőmentes árnyékintegrációs informatikai láthatóságot és vezérlési megoldást biztosít. Integrációnk lehetővé teszi, hogy Felhőhöz készült Defender-alkalmazások rendszergazdái felderített eszközöket, hálózati eseményeket és alkalmazáshasználatot vizsgáljanak.

Felderített eszközök vizsgálata az Felhőhöz készült Defender-alkalmazásokban

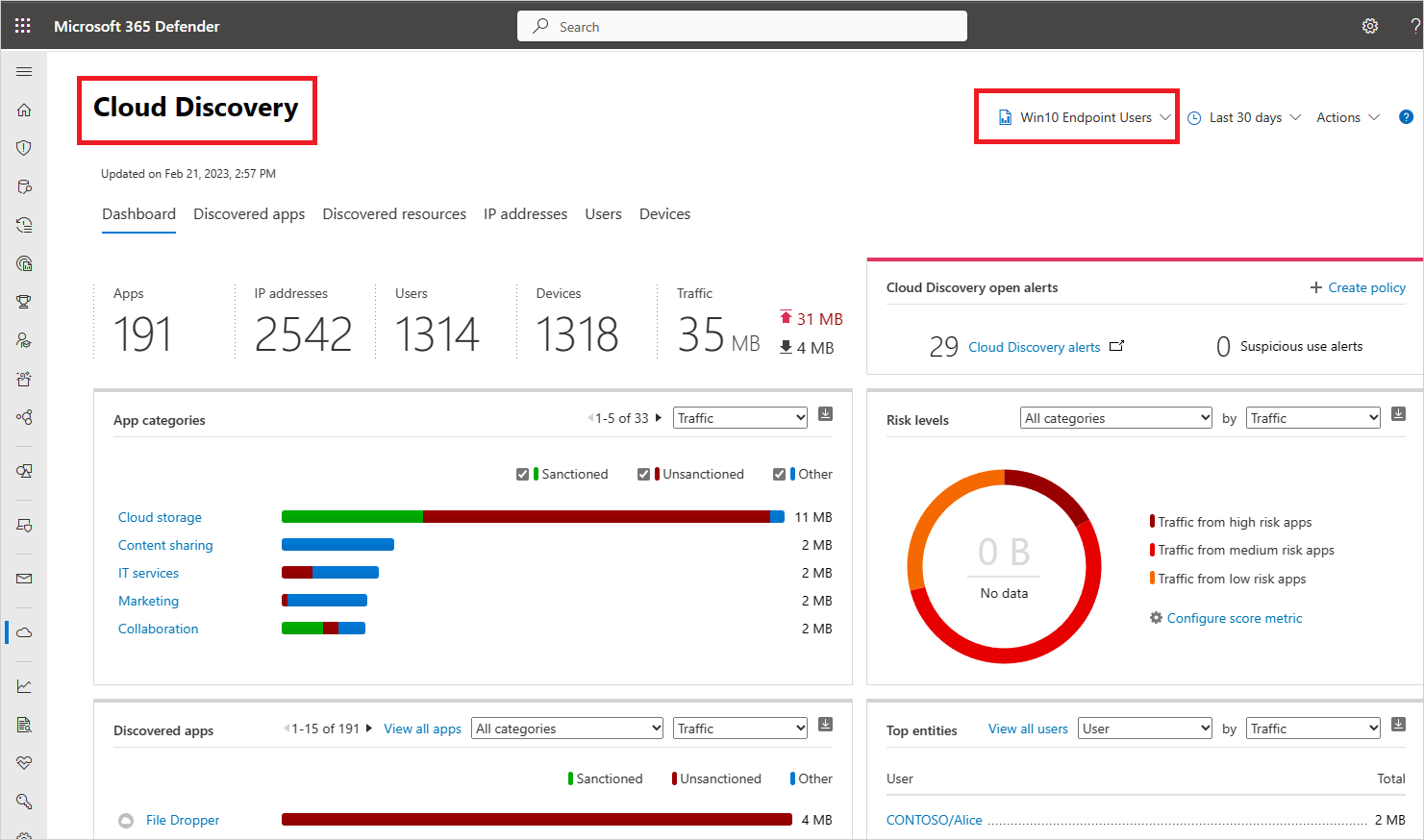

A Végponthoz készült Defender és a Defender for Cloud Apps integrálását követően a Cloud Discovery irányítópulton vizsgálhatja meg az észlelt eszközök adatait.

A Microsoft Defender portál Cloud Apps területén válassza a Cloud Discovery lehetőséget. Ezután válassza az Irányítópult lapot.

A jobb felső sarokban válassza a Win10-végpont felhasználóit. Ez a stream az Felhőhöz készült Defender Apps előfeltételeiben említett operációs rendszerekből származó adatokat tartalmaz. Példa:

Felül láthatja az integráció után hozzáadott felderített eszközök számát.

Válassza az Eszközök lapot.

Részletezheti az egyes felsorolt eszközöket, és a lapfülekkel megtekintheti a vizsgálati adatokat. Korrelációk keresése az incidensekben érintett eszközök, felhasználók, IP-címek és alkalmazások között:

- Áttekintés

- Eszközkockázati szint: Megmutatja, hogy az eszköz profilja mennyire kockázatos a szervezet más eszközeihez képest, a súlyosság (magas, közepes, alacsony, információs) alapján. Felhőhöz készült Defender Az alkalmazások a Defender for Endpoint eszközprofiljait használják minden eszközhöz speciális elemzések alapján. A rendszer kiértékeli az eszköz alapkonfigurációjának rendellenes tevékenységeit, és meghatározza az eszköz kockázati szintjét. Az eszközkockázati szinttel állapítsa meg, hogy mely eszközöket vizsgálja meg először.

- Tranzakciók: Információk az eszközön a kiválasztott időszakban végrehajtott tranzakciók számáról.

- Teljes forgalom: Információk a forgalom teljes mennyiségéről (MB-ban) a kiválasztott időszakban.

- Feltöltések: Információk az eszköz által a kiválasztott időszakban feltöltött forgalom teljes mennyiségéről (MB-ban).

- Letöltések: Információk az eszköz által a kiválasztott időszakban letöltött forgalom teljes mennyiségéről (MB-ban).

- Felderített alkalmazások

Felsorolja az eszköz által elért összes felderített alkalmazást. - Felhasználói előzmények

Felsorolja az összes felhasználót, aki bejelentkezett az eszközre. - IP-címelőzmények

Felsorolja az eszközhöz rendelt összes IP-címet.

- Áttekintés

Mint minden más Cloud Discovery-forrás esetében, a Win10 végpontfelhasználói jelentésből is exportálhatja az adatokat további vizsgálat céljából.

Feljegyzés

- A Defender for Endpoint ~4 MB-os adattömbökben (~4000 végponttranzakció) továbbítja az adatokat Felhőhöz készült Defender alkalmazásoknak

- Ha a 4 MB-os korlátot nem éri el 1 órán belül, a Defender for Endpoint az elmúlt órában végrehajtott összes tranzakciót jelenti.

Alkalmazások felderítése a Végponthoz készült Defenderen keresztül, ha a végpont hálózati proxy mögött van

Felhőhöz készült Defender Alkalmazások felderíthetik az árnyék informatikai hálózati eseményeket, amelyeket a Defender for Endpoint-eszközök észlelnek, amelyek ugyanabban a környezetben dolgoznak, mint egy hálózati proxy. Ha például a Windows 10 végponteszköze ugyanabban a környezetben van, mint a ZScalar, Felhőhöz készült Defender Alkalmazások a Win10 Végpontfelhasználók streamen keresztül fedezhetik fel az árnyék informatikai alkalmazásokat.

Eszközhálózati események vizsgálata a Microsoft Defender XDR-ben

Feljegyzés

A hálózati eseményeket a felderített alkalmazások vizsgálatára és a hiányzó adatok hibakeresésére kell használni.

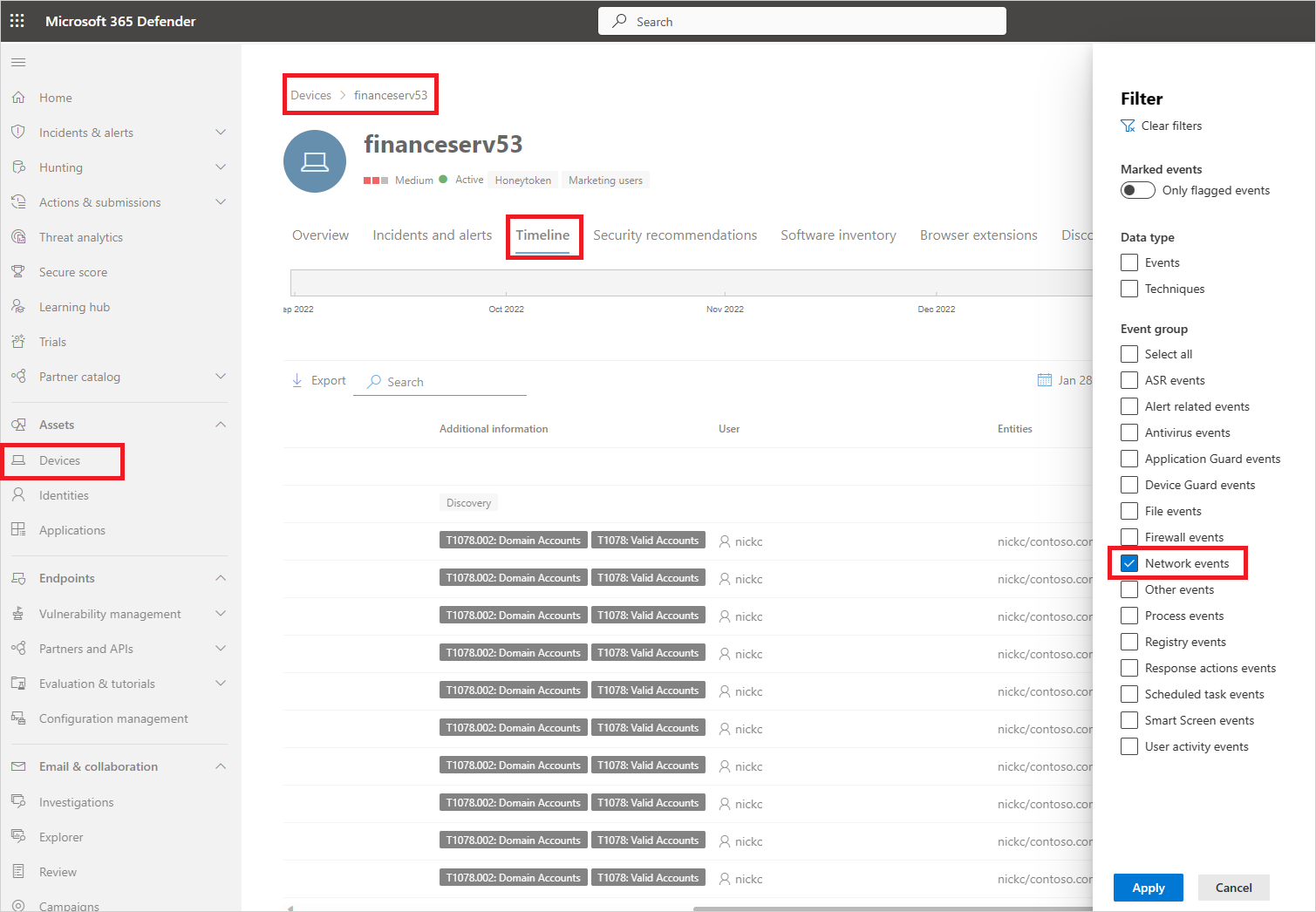

Az alábbi lépésekkel részletesebben áttekintheti az eszköz hálózati tevékenységét a Végponthoz készült Microsoft Defender:

- A Microsoft Defender portál Cloud Apps területén válassza a Cloud Discovery lehetőséget. Ezután válassza az Eszközök lapot.

- Jelölje ki a vizsgálandó gépet, majd a bal felső sarokban válassza a Nézet lehetőséget Végponthoz készült Microsoft Defender.

- A Microsoft Defender XDR-ben az Eszközök –>Eszközök> {kijelölt eszköz} területen válassza az Ütemterv lehetőséget.

- A Szűrők területen válassza a Hálózati események lehetőséget.

- Szükség szerint vizsgálja meg az eszköz hálózati eseményeit.

Alkalmazáshasználat vizsgálata a Microsoft Defender XDR-ben speciális kereséssel

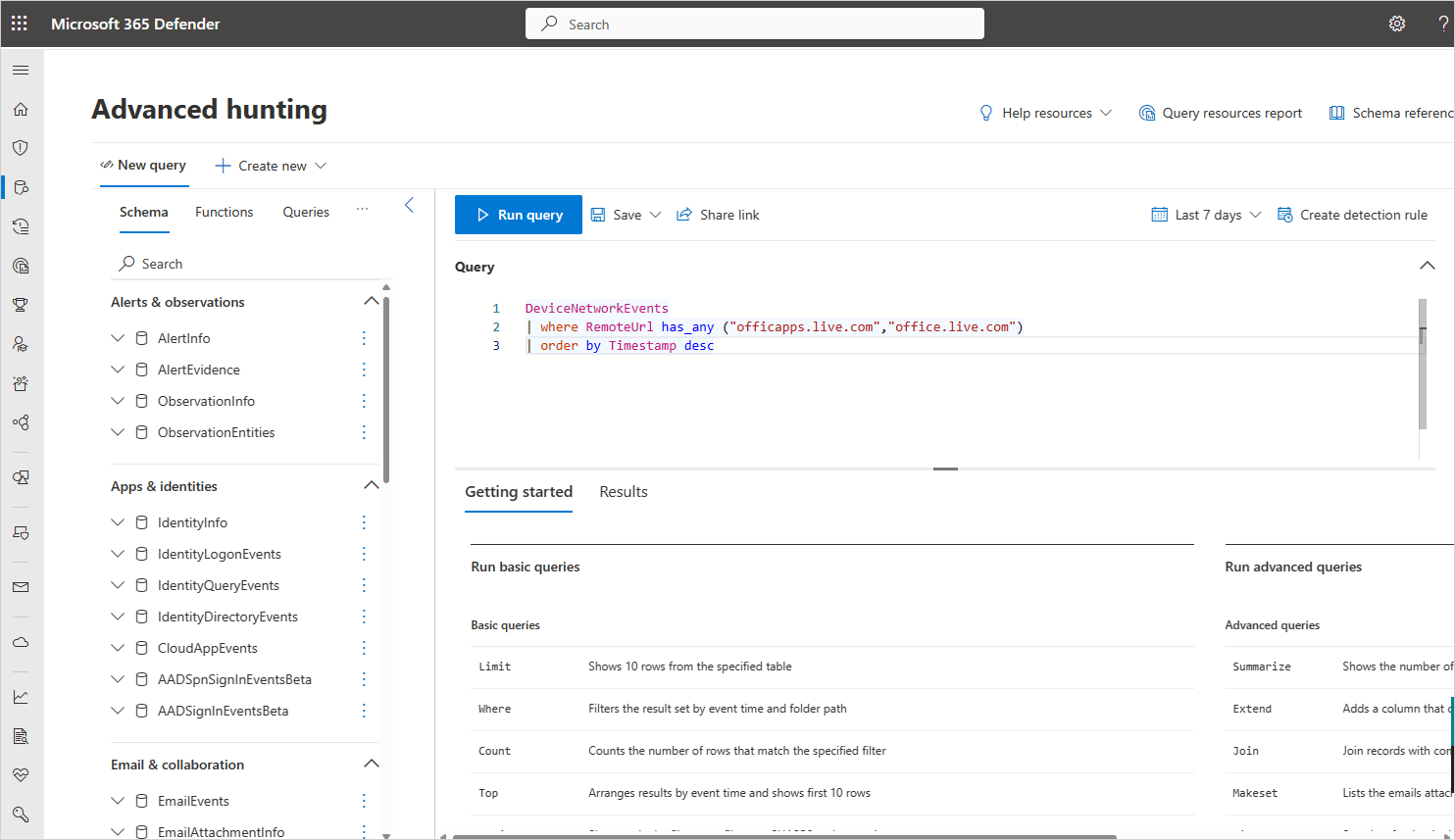

Az alábbi lépésekkel részletesebben áttekintheti az alkalmazással kapcsolatos hálózati eseményeket a Defender for Endpointben:

A Microsoft Defender portál Cloud Apps területén válassza a Cloud Discovery lehetőséget. Ezután válassza a Felderített alkalmazások lapot.

Válassza ki azt az alkalmazást, amelyet vizsgálni szeretne a fiók megnyitásához.

Jelölje ki az alkalmazás tartománylistáját, majd másolja ki a tartományok listáját.

A Microsoft Defender XDR-ben a Vadászat területen válassza a Speciális vadászat lehetőséget.

Illessze be a következő lekérdezést, és cserélje le

<DOMAIN_LIST>a korábban másolt tartományok listájára.DeviceNetworkEvents | where RemoteUrl has_any ("<DOMAIN_LIST>") | order by Timestamp descFuttassa a lekérdezést, és vizsgálja meg az alkalmazás hálózati eseményeit.

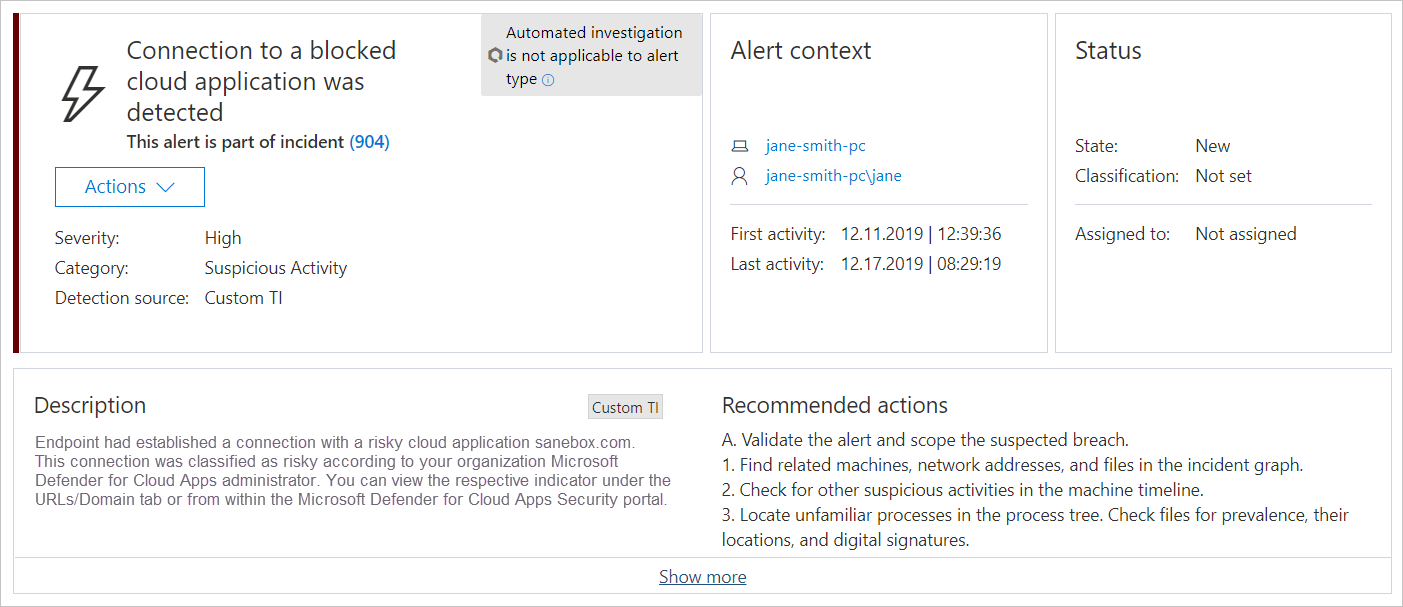

Nem felügyelt alkalmazások vizsgálata a Microsoft Defender XDR-ben

A nem engedélyezett alkalmazások elérésére tett minden kísérlet aktivál egy riasztást a Microsoft Defender XDR-ben a teljes munkamenet részletes részleteivel. Ez lehetővé teszi a nem felügyelt alkalmazások elérésére tett kísérletek mélyebb vizsgálatát, valamint további releváns információkat biztosít a végponteszközök vizsgálatához.

Előfordulhat, hogy a nem engedélyezett alkalmazásokhoz való hozzáférés nincs letiltva, vagy azért, mert a végponteszköz nincs megfelelően konfigurálva, vagy ha a kényszerítési szabályzat még nem propagálta a végpontot. Ebben az esetben a végpontok rendszergazdáinak készült Defender értesítést kap a Microsoft Defender XDR-ben arról, hogy a nem kijelölt alkalmazás nem lett letiltva.

Feljegyzés

- Az alkalmazás nem engedélyezettként való címkézése után akár két óráig is eltarthat, amíg az alkalmazástartományok a végponteszközökre propagálnak.

- Alapértelmezés szerint a Felhőhöz készült Defender-alkalmazásokban nem megadottként megjelölt alkalmazások és tartományok le lesznek tiltva a szervezet összes végponteszközén.

- A nem engedélyezett alkalmazások esetében jelenleg a teljes URL-címek nem támogatottak. Ezért a teljes URL-címekkel konfigurált alkalmazások visszavonásakor a rendszer nem propagálja azokat a Végponthoz készült Defenderbe, és nem lesz letiltva. Például

google.com/drivenem támogatott, mígdrive.google.comtámogatott. - A böngészőn belüli értesítések eltérőek lehetnek a különböző böngészőkben.

Következő lépések

Kapcsolódó videók

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.