Pengaturan konektivitas untuk Azure SQL Database dan Azure Synapse Analytics

Berlaku untuk:Azure SQL Database

Azure Synapse Analytics (hanya kumpulan SQL khusus)

Artikel ini memperkenalkan pengaturan yang mengontrol konektivitas ke server untuk Azure SQL Database dan kumpulan SQL khusus (sebelumnya SQL DW) di Azure Synapse Analytics.

- Untuk informasi selengkapnya tentang berbagai komponen yang mengarahkan lalu lintas jaringan dan kebijakan koneksi, lihat arsitektur konektivitas.

- Artikel ini tidak berlaku untuk Azure SQL Managed Instance, sebagai gantinya lihat Koneksi aplikasi Anda ke Azure SQL Managed Instance.

- Artikel ini tidak berlaku untuk kumpulan SQL khusus di ruang kerja Azure Synapse Analytics. Lihat Aturan firewall IP Azure Synapse Analytics untuk panduan tentang cara mengonfigurasi aturan firewall IP untuk Azure Synapse Analytics dengan ruang kerja.

Jaringan dan konektivitas

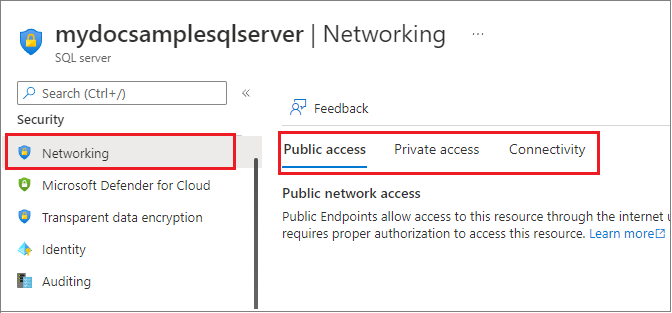

Pengaturan ini berlaku untuk semua database SQL Database dan database kumpulan SQL khusus (sebelumnya SQL DW) yang terkait dengan server. Anda dapat mengubah pengaturan ini dari tab jaringan server logis Anda:

Mengubah akses jaringan publik

Anda dapat mengubah akses jaringan publik melalui portal Azure, Azure PowerShell, dan Azure CLI.

Untuk mengaktifkan akses jaringan publik untuk server logis yang menghosting database Anda, buka halaman Jaringan di portal Azure untuk server logis Anda di Azure, pilih tab Akses publik, lalu atur Akses jaringan publik ke Pilih jaringan.

Dari halaman ini, Anda dapat menambahkan aturan jaringan virtual, serta mengonfigurasi aturan firewall untuk titik akhir publik Anda.

Pilih tab Akses privat untuk mengonfigurasi titik akhir privat.

Catatan

Pengaturan ini berlaku segera setelah diterapkan. Pelanggan Anda mungkin mengalami kehilangan koneksi jika mereka tidak memenuhi persyaratan untuk setiap pengaturan.

Menolak akses jaringan publik

Default untuk pengaturan Akses jaringan publik adalah Nonaktifkan. Pelanggan dapat memilih untuk menyambungkan ke database dengan menggunakan titik akhir publik (dengan aturan firewall tingkat server berbasis IP atau dengan aturan firewall jaringan virtual), atau titik akhir privat (dengan menggunakan Azure Private Link), seperti yang diuraikan dalam gambaran umum akses jaringan.

Saat Akses jaringan publik diatur ke Nonaktifkan, hanya koneksi dari titik akhir privat yang diizinkan. Semua koneksi dari titik akhir publik akan ditolak dengan pesan kesalahan yang mirip dengan:

Error 47073

An instance-specific error occurred while establishing a connection to SQL Server.

The public network interface on this server is not accessible.

To connect to this server, use the Private Endpoint from inside your virtual network.

Ketika Akses jaringan publik diatur ke Nonaktifkan, setiap upaya untuk menambahkan, menghapus, atau mengedit aturan firewall apa pun akan ditolak dengan pesan kesalahan yang mirip dengan:

Error 42101

Unable to create or modify firewall rules when public network interface for the server is disabled.

To manage server or database level firewall rules, please enable the public network interface.

Pastikan bahwa Akses jaringan publik diatur ke Jaringan yang dipilih untuk dapat menambahkan, menghapus, atau mengedit aturan firewall apa pun untuk Azure SQL Database dan Azure Synapse Analytics.

Versi TLS minimal

Pengaturan versi Keamanan Lapisan Transportasi (TLS) minimal memungkinkan pelanggan memilih versi TLS mana yang digunakan database SQL mereka. Dimungkinkan untuk mengubah versi TLS minimum dengan menggunakan portal Azure, Azure PowerShell, dan Azure CLI.

Saat ini, kami mendukung TLS 1.0, 1.1, dan 1.2. Menetapkan versi TLS yang minimal akan memastikan bahwa versi TLS yang lebih baru juga didukung. Misalnya, memilih TLS versi 1.1 berarti hanya koneksi dengan TLS 1.1 dan 1.2 yang diterima, dan koneksi dengan TLS 1.0 ditolak. Setelah Anda menguji untuk mengonfirmasi bahwa aplikasi Anda mendukungnya, sebaiknya tetapkan versi TLS minimal ke 1.2. Versi ini mencakup perbaikan untuk kerentanan di versi sebelumnya dan merupakan versi tertinggi dari TLS yang didukung di Azure SQL Database.

Penting

Default versi TLS minimal adalah untuk memungkinkan semua versi. Harap diperhatikan bahwa setelah menerapkan versi TLS, Anda tidak dapat kembali ke pengaturan default.

Untuk pelanggan dengan aplikasi yang mengandalkan versi TLS yang lebih lama, sebaiknya tetapkan versi TLS minimal sesuai dengan persyaratan aplikasi Anda. Jika persyaratan aplikasi tidak diketahui atau beban kerja mengandalkan driver lama yang tidak lagi dipertahankan, sebaiknya jangan mengatur versi TLS minimal.

Untuk informasi selengkapnya, lihat pertimbangan TLS untuk konektivitas SQL Database.

Setelah Anda mengatur versi TLS minimal, pelanggan yang menggunakan versi TLS yang lebih rendah dari versi TLS minimum server akan gagal mengautentikasi, dengan kesalahan berikut:

Error 47072

Login failed with invalid TLS version

Catatan

Saat Anda mengonfigurasi versi TLS minimum, versi minimum tersebut diberlakukan di lapisan aplikasi. Alat yang mencoba menentukan dukungan TLS di lapisan protokol mungkin mengembalikan versi TLS selain versi minimum yang diperlukan saat dijalankan langsung terhadap titik akhir SQL Database.

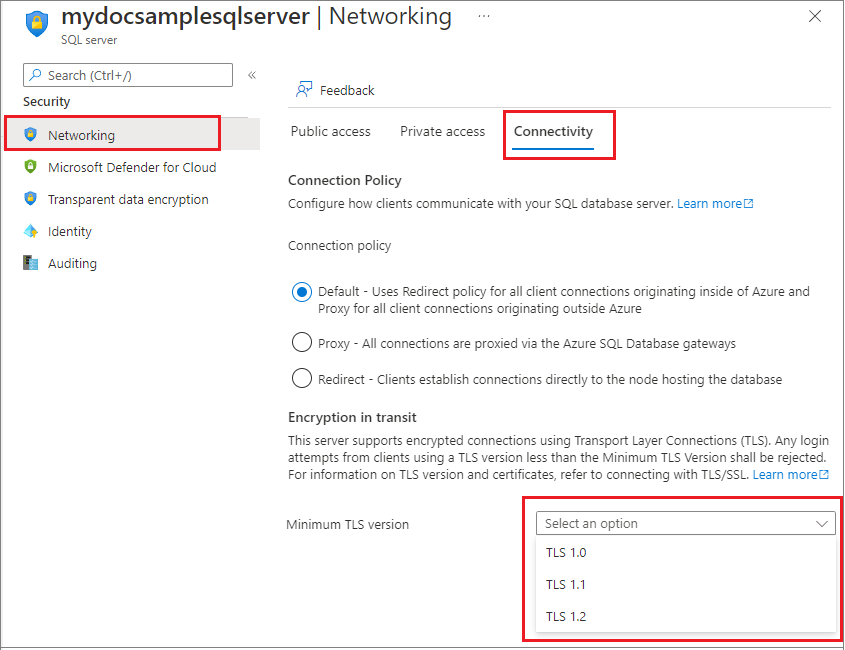

Buka sumber daya SQL server di portal Microsoft Azure. Di bawah Pengaturan keamanan, pilih Jaringan lalu pilih tab Koneksi ivity. Pilih Versi TLS Minimum yang diinginkan untuk semua database yang terkait dengan server, dan pilih Simpan.

Mengubah kebijakan koneksi

Kebijakan koneksi menentukan bagaimana pelanggan terhubung ke Azure SQL Database.

Kami sangat menyarankan kebijakan koneksi Redirect daripada kebijakan koneksi Proxy untuk latensi terendah dan throughput tertinggi.

Dimungkinkan untuk mengubah kebijakan koneksi dengan menggunakan portal Azure, Azure PowerShell, dan Azure CLI.

Dimungkinkan untuk mengubah kebijakan koneksi Anda untuk server logis Anda dengan menggunakan portal Azure.

Buka sumber daya SQL server di portal Microsoft Azure. Di bawah Pengaturan keamanan, pilih Jaringan lalu pilih tab Koneksi ivity. Pilih kebijakan koneksi yang diinginkan, dan pilih Simpan.

Konten terkait

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk