Praktik terbaik identitas

Artikel ini memberikan perspektif berpendapat tentang cara terbaik mengonfigurasi identitas di Azure Databricks. Ini termasuk panduan tentang cara bermigrasi ke federasi identitas, yang memungkinkan Anda mengelola semua pengguna, grup, dan perwakilan layanan Anda di akun Azure Databricks.

Untuk gambaran umum model identitas Azure Databricks, lihat Identitas Azure Databricks.

Untuk informasi tentang cara mengakses API Azure Databricks dengan aman, lihat Autentikasi API aman.

Mengonfigurasi pengguna, perwakilan layanan, dan grup

Ada tiga jenis identitas Azure Databricks:

- Pengguna: Identitas pengguna yang dikenali oleh Azure Databricks dan diwakili oleh alamat email.

- Perwakilan layanan: Identitas untuk digunakan dengan pekerjaan, alat otomatis, dan sistem seperti skrip, aplikasi, dan platform CI/CD.

- Grup: Grup menyederhanakan manajemen identitas, sehingga lebih mudah untuk menetapkan akses ke ruang kerja, data, dan objek yang dapat diamankan lainnya.

Databricks merekomendasikan pembuatan perwakilan layanan untuk menjalankan pekerjaan produksi atau memodifikasi data produksi. Jika semua proses yang bertindak berdasarkan data produksi berjalan menggunakan perwakilan layanan, pengguna interaktif tidak memerlukan hak tulis, hapus, atau ubah hak istimewa dalam produksi. Ini menghilangkan risiko pengguna menimpa data produksi secara tidak sengaja.

Ini adalah praktik terbaik untuk menetapkan akses ke ruang kerja dan kebijakan kontrol akses di Katalog Unity ke grup, bukan kepada pengguna satu per satu. Semua identitas Azure Databricks dapat ditetapkan sebagai anggota grup, dan anggota mewarisi izin yang ditetapkan ke grup mereka.

Berikut ini adalah peran administratif yang dapat mengelola identitas Azure Databricks:

- Admin akun dapat menambahkan pengguna, perwakilan layanan, dan grup ke akun dan menetapkan peran admin kepada mereka. Mereka dapat memberi pengguna akses ke ruang kerja, selama ruang kerja tersebut menggunakan federasi identitas.

- Admin ruang kerja dapat menambahkan pengguna, perwakilan layanan ke akun Azure Databricks. Mereka juga dapat menambahkan grup ke akun Azure Databricks jika ruang kerja mereka diaktifkan untuk federasi identitas. Admin ruang kerja dapat memberi pengguna, perwakilan layanan, dan grup akses ke ruang kerja mereka.

- Manajer grup dapat mengelola keanggotaan grup. Mereka juga dapat menetapkan peran manajer grup kepada pengguna lain.

- Manajer perwakilan layanan dapat mengelola peran pada perwakilan layanan.

Databricks merekomendasikan bahwa ada sejumlah admin akun terbatas per akun dan admin ruang kerja di setiap ruang kerja.

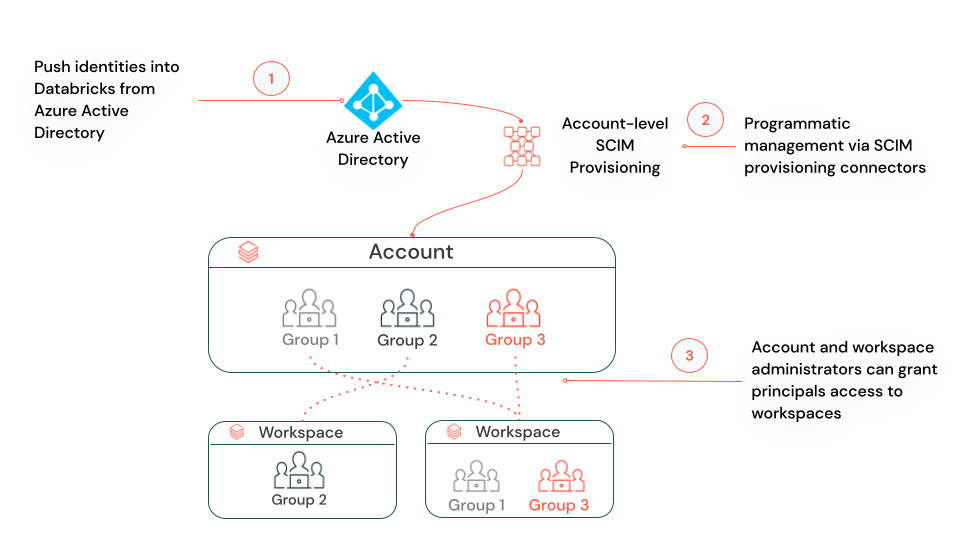

Menyinkronkan pengguna dan grup dari ID Microsoft Entra (sebelumnya Azure Active Directory) ke akun Azure Databricks Anda

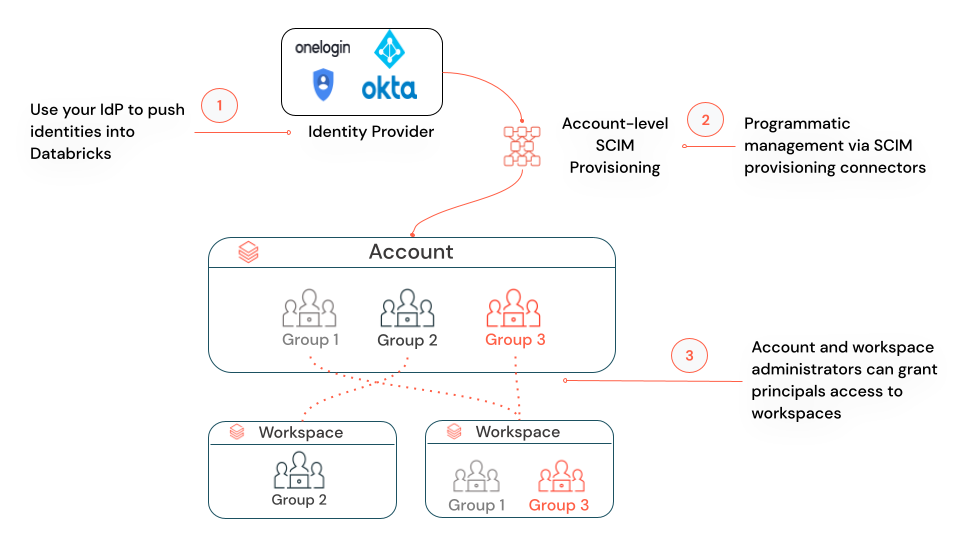

Databricks merekomendasikan penggunaan provisi SCIM untuk menyinkronkan pengguna dan grup secara otomatis dari ID Microsoft Entra (sebelumnya Azure Active Directory) ke akun Azure Databricks Anda. SCIM menyederhanakan orientasi karyawan atau tim baru dengan menggunakan ID Microsoft Entra untuk membuat pengguna dan grup di Azure Databricks dan memberi mereka tingkat akses yang tepat. Saat pengguna meninggalkan organisasi Anda atau tidak lagi memerlukan akses ke Azure Databricks, admin dapat menghentikan pengguna di ID Microsoft Entra dan akun pengguna tersebut juga akan dihapus dari Azure Databricks. Ini memastikan proses offboarding yang konsisten dan mencegah pengguna yang tidak diotorisasi mengakses data sensitif.

Anda harus bertujuan untuk menyinkronkan semua pengguna dan grup yang berniat menggunakan Azure Databricks ke konsol akun daripada ruang kerja individual. Dengan cara ini Anda hanya perlu mengonfigurasi satu aplikasi provisi SCIM untuk menjaga semua identitas tetap konsisten di semua ruang kerja di akun.

Penting

Jika Anda sudah memiliki konektor SCIM yang menyinkronkan identitas langsung ke ruang kerja, Anda harus menonaktifkan konektor SCIM tersebut saat konektor SCIM tingkat akun diaktifkan. Lihat Meningkatkan ke federasi identitas.

Jika Anda memiliki di bawah 10.000 pengguna di idP Anda, Databricks merekomendasikan untuk menetapkan grup di idP Anda yang berisi semua pengguna ke aplikasi SCIM tingkat akun. Pengguna, grup, dan perwakilan layanan tertentu kemudian dapat ditetapkan dari akun ke ruang kerja tertentu dalam Azure Databricks menggunakan federasi identitas.

Mengaktifkan federasi identitas

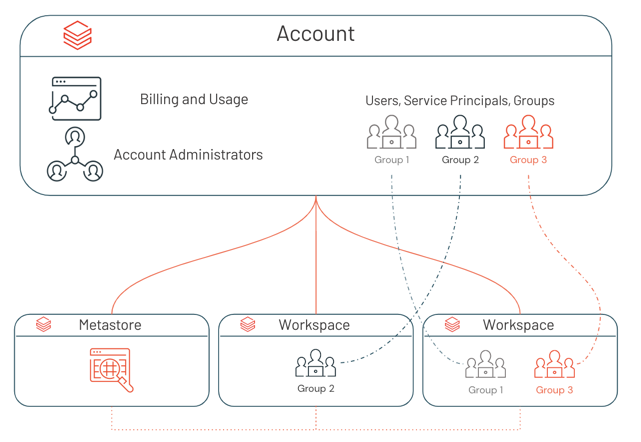

Federasi identitas memungkinkan Anda mengonfigurasi pengguna, perwakilan layanan, dan grup di konsol akun, lalu menetapkan akses identitas tersebut ke ruang kerja tertentu. Ini menyederhanakan administrasi Dan tata kelola data Azure Databricks.

Penting

Jika akun Anda dibuat setelah 9 November 2023, federasi identitas diaktifkan di semua ruang kerja baru secara default, dan tidak dapat dinonaktifkan.

Dengan federasi identitas, Anda mengonfigurasi pengguna, perwakilan layanan, dan grup Azure Databricks sekali di konsol akun, daripada mengulangi konfigurasi secara terpisah di setiap ruang kerja. Keduanya mengurangi gesekan dalam onboarding tim baru ke Azure Databricks dan memungkinkan Anda mempertahankan satu aplikasi provisi SCIM dengan ID Microsoft Entra ke akun Azure Databricks, alih-alih aplikasi provisi SCIM terpisah untuk setiap ruang kerja. Setelah pengguna, perwakilan layanan, dan grup ditambahkan ke akun, Anda dapat menetapkan izin kepada mereka di ruang kerja. Anda hanya dapat menetapkan akses identitas tingkat akun ke ruang kerja yang diaktifkan untuk federasi identitas.

Untuk mengaktifkan ruang kerja untuk federasi identitas, lihat Bagaimana admin mengaktifkan federasi identitas di ruang kerja?. Setelah penugasan selesai, federasi identitas ditandai sebagai Diaktifkan pada tab Konfigurasi ruang kerja di konsol akun.

Federasi identitas diaktifkan pada tingkat ruang kerja, dan Anda dapat memiliki kombinasi ruang kerja federasi identitas dan non-identitas federasi. Untuk ruang kerja yang tidak diaktifkan untuk federasi identitas, admin ruang kerja mengelola pengguna ruang kerja, perwakilan layanan, dan grup mereka sepenuhnya dalam lingkup ruang kerja (model warisan). Mereka tidak dapat menggunakan konsol akun atau API tingkat akun untuk menetapkan pengguna dari akun ke ruang kerja ini, tetapi mereka dapat menggunakan salah satu antarmuka tingkat ruang kerja. Setiap kali pengguna atau perwakilan layanan baru ditambahkan ke ruang kerja menggunakan antarmuka tingkat ruang kerja, pengguna atau perwakilan layanan tersebut disinkronkan ke tingkat akun. Ini memungkinkan Anda memiliki satu set pengguna dan perwakilan layanan yang konsisten di akun Anda.

Namun, ketika grup ditambahkan ke ruang kerja gabungan non-identitas menggunakan antarmuka tingkat ruang kerja, grup tersebut adalah grup lokal ruang kerja dan tidak ditambahkan ke akun. Anda harus bertujuan untuk menggunakan grup akun daripada grup ruang kerja-lokal. Grup ruang kerja-lokal tidak dapat diberikan kebijakan kontrol akses di Katalog Unity atau izin ke ruang kerja lain.

Meningkatkan ke federasi identitas

Jika Anda mengaktifkan federasi identitas di ruang kerja yang sudah ada, lakukan hal berikut:

Memigrasikan provisi SCIM tingkat ruang kerja ke tingkat akun

Jika Anda memiliki provisi SCIM tingkat ruang kerja yang menyiapkan ruang kerja, Anda harus menyiapkan provisi SCIM tingkat akun dan menonaktifkan provisi SCIM tingkat ruang kerja. SCIM tingkat ruang kerja akan terus membuat dan memperbarui grup ruang kerja-lokal. Databricks merekomendasikan penggunaan grup akun alih-alih grup ruang kerja-lokal untuk memanfaatkan penetapan ruang kerja terpusat dan manajemen akses data menggunakan Katalog Unity. SCIM tingkat ruang kerja juga tidak mengenali grup akun yang ditetapkan ke ruang kerja federasi identitas Anda dan panggilan API SCIM tingkat ruang kerja akan gagal jika melibatkan grup akun. Untuk informasi selengkapnya tentang cara menonaktifkan SCIM tingkat ruang kerja, lihat Memigrasikan provisi SCIM tingkat ruang kerja ke tingkat akun.

Mengonversi grup ruang kerja-lokal ke grup akun

Databricks merekomendasikan untuk mengonversi grup ruang kerja-lokal yang ada ke grup akun. Lihat Memigrasikan grup ruang kerja-lokal ke grup akun untuk instruksi.

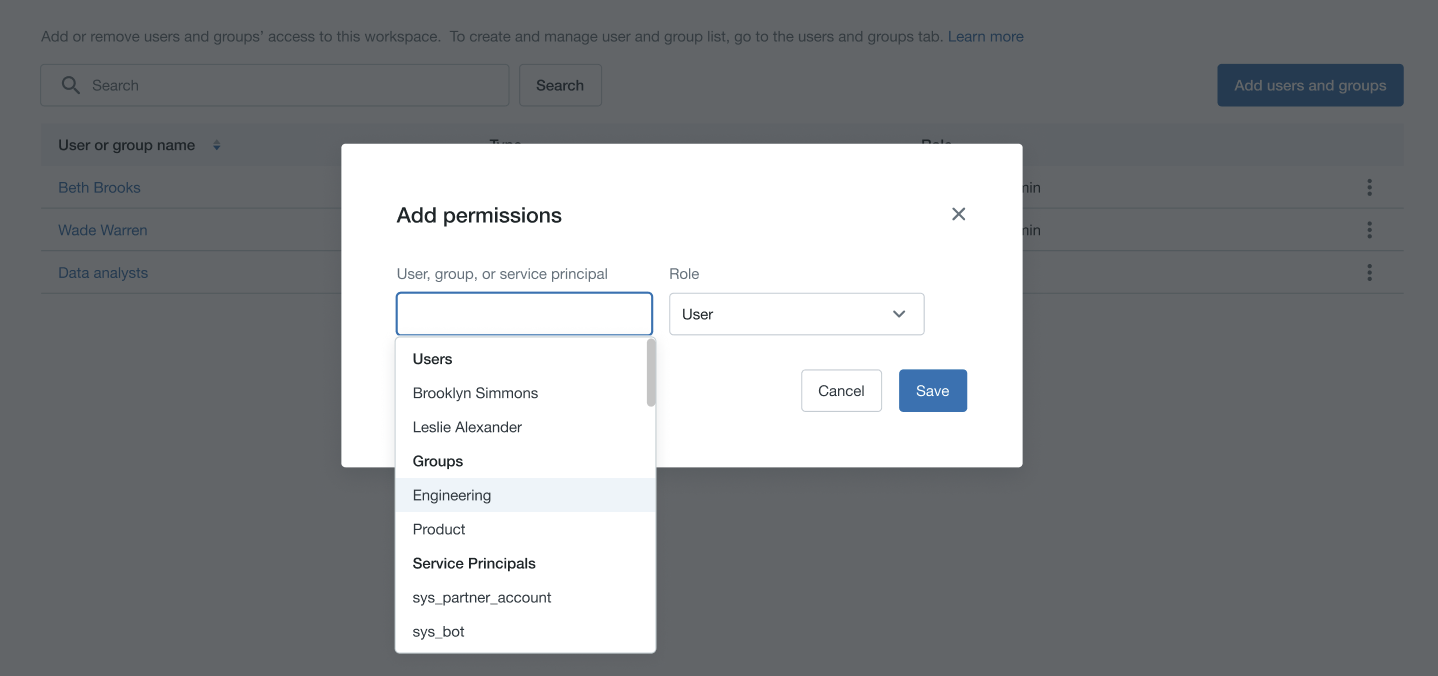

Menetapkan izin ruang kerja grup

Setelah federasi identitas diaktifkan di ruang kerja, Anda dapat menetapkan pengguna, perwakilan layanan, dan grup di izin akun Anda di ruang kerja tersebut. Databricks merekomendasikan agar Anda menetapkan izin grup ke ruang kerja alih-alih menetapkan izin ruang kerja kepada pengguna satu per satu. Semua identitas Azure Databricks dapat ditetapkan sebagai anggota grup, dan anggota mewarisi izin yang ditetapkan ke grup mereka.

Pelajari lebih lanjut

- Kelola pengguna, perwakilan layanan, dan grup, pelajari selengkapnya tentang model identitas Azure Databricks.

- Sinkronkan pengguna dan grup dari ID Microsoft Entra, mulai menggunakan provisi SCIM.

- Praktik terbaik Katalog Unity, pelajari cara terbaik mengonfigurasi Katalog Unity.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk