Mulai cepat: Koneksi Lingkungan Azure DevOps Anda ke Microsoft Defender untuk Cloud

Mulai cepat ini menunjukkan kepada Anda cara menyambungkan organisasi Azure DevOps Anda di halaman Pengaturan lingkungan di Microsoft Defender untuk Cloud. Halaman ini memberikan pengalaman onboarding sederhana untuk mengotomatiskan repositori Azure DevOps Anda.

Dengan menyambungkan organisasi Azure DevOps Anda ke Defender untuk Cloud, Anda memperluas kemampuan keamanan Defender untuk Cloud ke sumber daya Azure DevOps Anda. Fitur ini mencakup:

Fitur Foundational Cloud Security Posture Management (CSPM): Anda dapat menilai postur keamanan Azure DevOps Anda melalui rekomendasi keamanan khusus Azure DevOps. Anda juga dapat mempelajari tentang semua rekomendasi untuk sumber daya DevOps .

Fitur Defender CSPM: Pelanggan Defender CSPM menerima kode ke jalur serangan kontekstual cloud, penilaian risiko, dan wawasan untuk mengidentifikasi kelemahan paling penting yang dapat digunakan penyerang untuk melanggar lingkungan mereka. Koneksi repositori Azure DevOps memungkinkan Anda untuk mengkontekstualisasikan temuan keamanan DevOps dengan beban kerja cloud Anda dan mengidentifikasi asal dan pengembang untuk remediasi tepat waktu. Untuk informasi selengkapnya, pelajari cara mengidentifikasi dan menganalisis risiko di seluruh lingkungan Anda.

Panggilan API yang Defender untuk Cloud melakukan hitungan terhadap batas konsumsi global Azure DevOps. Untuk informasi selengkapnya, lihat pertanyaan umum tentang keamanan DevOps di Defender untuk Cloud.

Prasyarat

Untuk menyelesaikan mulai cepat ini, Anda memerlukan:

- Akun Azure dengan Defender untuk Cloud onboarding. Jika Anda belum memiliki akun Azure, buat akun secara gratis.

Ketersediaan

| Aspek | Detail |

|---|---|

| Status rilis: | Ketersediaan Umum. |

| Harga: | Untuk harga, lihat halaman harga Defender untuk Cloud. |

| Izin yang diperlukan: | Administrator Akun dengan izin untuk masuk ke portal Azure. Kontributor untuk membuat konektor pada langganan Azure. Administrator Koleksi Proyek di Organisasi Azure DevOps. Tingkat Akses Paket Dasar atau Dasar + Pengujian di Organisasi Azure DevOps. Pastikan Anda memiliki izin Administrator Koleksi Proyek dan Tingkat Akses Dasar untuk semua organisasi Azure DevOps yang ingin Anda onboarding. Tingkat Akses Pemangku Kepentingan tidak cukup. Akses aplikasi pihak ketiga melalui OAuth, yang harus diatur ke On pada Organisasi Azure DevOps. Pelajari selengkapnya tentang OAuth dan cara mengaktifkannya di organisasi Anda. |

| Wilayah dan ketersediaan: | Lihat bagian dukungan dan prasyarat untuk dukungan wilayah dan ketersediaan fitur. |

| Cloud: |  Komersial Komersial  Nasional (Azure Government, Microsoft Azure yang dioperasikan oleh 21Vianet) Nasional (Azure Government, Microsoft Azure yang dioperasikan oleh 21Vianet) |

Catatan

Peran Pembaca Keamanan dapat diterapkan pada cakupan konektor Grup Sumber Daya/Azure DevOps untuk menghindari pengaturan izin yang sangat istimewa pada tingkat Langganan untuk akses baca penilaian postur keamanan DevOps.

Koneksi organisasi Azure DevOps Anda

Catatan

Setelah menyambungkan Azure DevOps ke Defender untuk Cloud, ekstensi Pemetaan Kontainer Pertahanan Microsoft untuk DevOps akan dibagikan dan diinstal secara otomatis di semua organisasi Azure DevOps yang terhubung. Ekstensi ini memungkinkan Defender untuk Cloud mengekstrak metadata dari alur, seperti ID dan nama hash kontainer. Metadata ini digunakan untuk menghubungkan entitas DevOps dengan sumber daya cloud terkait. Pelajari selengkapnya tentang pemetaan kontainer.

Untuk menyambungkan organisasi Azure DevOps Anda ke Defender untuk Cloud dengan menggunakan konektor asli:

Masuk ke portal Azure.

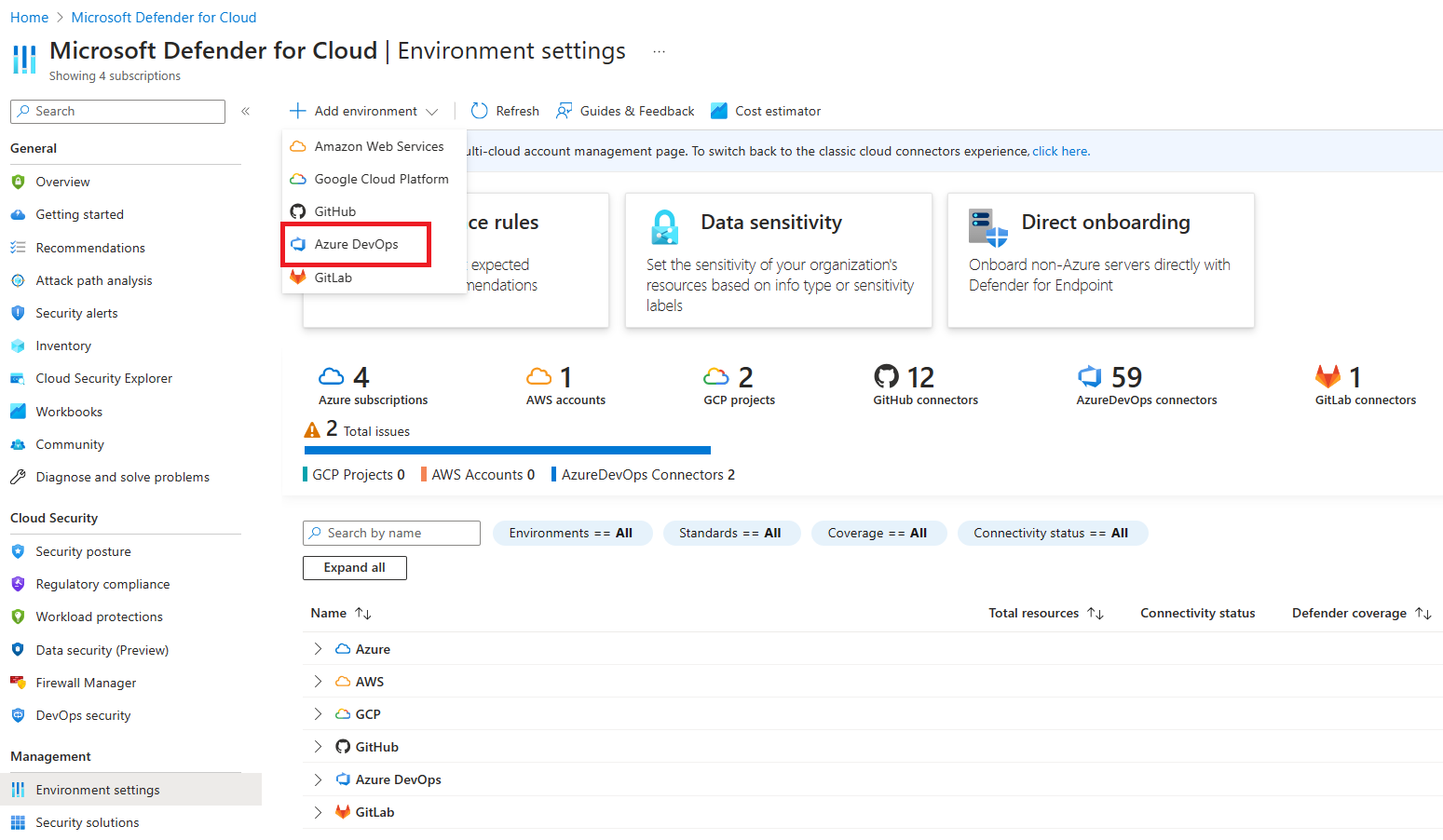

Buka Microsoft Defender untuk Cloud> Pengamanan layanan.

Pilih Tambahkan lingkungan.

Pilih Azure DevOps.

Masukkan nama, langganan, grup sumber daya, dan wilayah.

Langganan adalah lokasi tempat Microsoft Defender untuk Cloud membuat dan menyimpan koneksi Azure DevOps.

Pilih Berikutnya: Konfigurasikan akses.

Pilih Otorisasi. Pastikan Anda mengotorisasi Penyewa Azure yang benar menggunakan menu drop-down di Azure DevOps dan dengan memverifikasi bahwa Anda berada di Penyewa Azure yang benar di Defender untuk Cloud.

Dalam dialog popup, baca daftar permintaan izin, lalu pilih Terima.

Untuk Organisasi, pilih salah satu opsi berikut:

- Pilih semua organisasi yang ada untuk menemukan secara otomatis semua proyek dan repositori di organisasi tempat Anda saat ini menjadi Administrator Koleksi Proyek.

- Pilih semua organisasi yang ada dan yang akan datang untuk menemukan semua proyek dan repositori secara otomatis di semua organisasi saat ini dan yang akan datang tempat Anda menjadi Administrator Koleksi Proyek.

Catatan

Akses aplikasi pihak ketiga melalui OAuth harus diatur ke

Onaktif untuk setiap Organisasi Azure DevOps. Pelajari selengkapnya tentang OAuth dan cara mengaktifkannya di organisasi Anda.Karena repositori Azure DevOps di-onboard tanpa biaya tambahan, autodiscover diterapkan di seluruh organisasi untuk memastikan Defender untuk Cloud dapat menilai postur keamanan secara komprehensif dan menanggapi ancaman keamanan di seluruh ekosistem DevOps Anda. Organisasi nantinya dapat ditambahkan dan dihapus secara manual melalui pengaturan Microsoft Defender untuk Cloud> Environment.

Pilih Berikutnya: Tinjau dan buat.

Tinjau informasi, lalu pilih Buat.

Catatan

Untuk memastikan fungsionalitas kemampuan postur DevOps tingkat lanjut yang tepat di Defender untuk Cloud, hanya satu instans organisasi Azure DevOps yang dapat di-onboard ke Penyewa Azure tempat Anda membuat konektor.

Setelah onboarding berhasil, sumber daya DevOps (misalnya, repositori, build) akan ada dalam halaman keamanan Inventori dan DevOps. Mungkin perlu waktu hingga 8 jam agar sumber daya muncul. Rekomendasi pemindaian keamanan mungkin memerlukan langkah tambahan untuk mengonfigurasi alur Anda. Interval refresh untuk temuan keamanan bervariasi menurut rekomendasi dan detail dapat ditemukan di halaman Rekomendasi.

Langkah berikutnya

- Pelajari selengkapnya tentang keamanan DevOps di Defender untuk Cloud.

- Konfigurasikan tugas Microsoft Security DevOps di Azure Pipelines Anda.

- Memecahkan masalah konektor Azure DevOps Anda