Mulai Cepat: Membuat Azure DNS Private Resolver menggunakan portal Azure

Mulai cepat ini memandu Anda melalui langkah-langkah untuk membuat Azure DNS Private Resolver menggunakan portal Azure. Jika mau, Anda dapat menyelesaikan mulai ini menggunakan Azure PowerShell.

Azure DNS Private Resolver memungkinkan Anda untuk mengkueri zona pribadi Azure DNS dari lingkungan lokal, dan sebaliknya, tanpa menggunakan server DNS berbasis VM. Anda tidak perlu lagi menyediakan solusi berbasis IaaS di jaringan virtual Anda untuk menyelesaikan nama yang terdaftar di zona Azure private DNS. Anda dapat mengonfigurasi penerusan domain bersyarat kembali ke server DNS lokal, multi-cloud, dan publik. Untuk informasi selengkapnya, termasuk manfaat, kemampuan, dan ketersediaan regional, baca Apa itu Azure DNS Private Resolver.

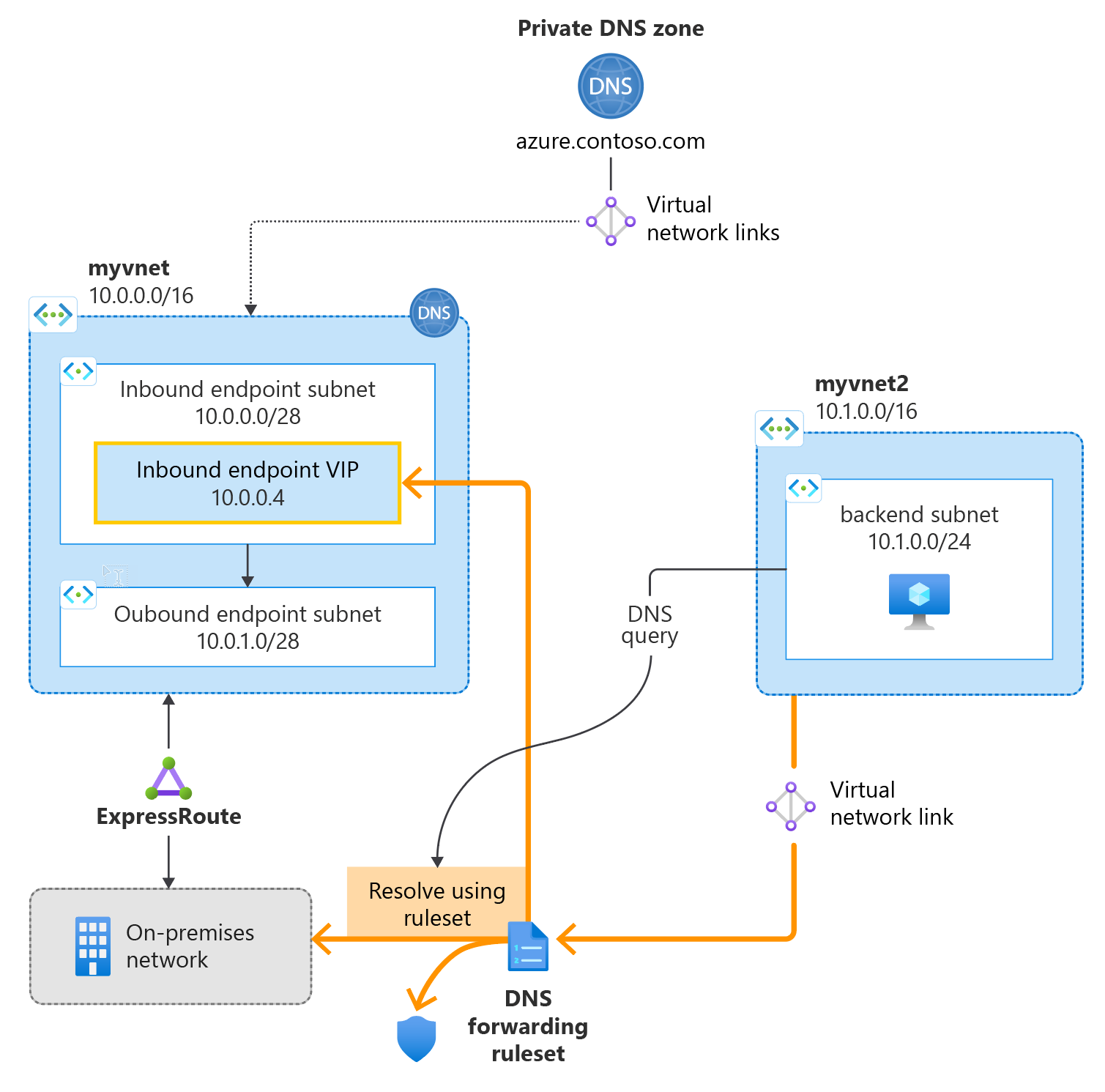

Dalam artikel ini:

- Dua VNet dibuat: myvnet dan myvnet2.

- Azure DNS Private Resolver dibuat di VNet pertama dengan titik akhir masuk di 10.10.0.4.

- Kumpulan aturan penerusan DNS dibuat untuk resolver privat.

- Kumpulan aturan penerusan DNS ditautkan ke VNet kedua.

- Contoh aturan ditambahkan ke kumpulan aturan penerusan DNS.

Artikel ini tidak menunjukkan penerusan DNS ke jaringan lokal. Untuk informasi selengkapnya, lihat Mengatasi domain Azure dan lokal.

Gambar berikut ini meringkas penyiapan yang digunakan dalam artikel ini:

Prasyarat

Memerlukan Langganan Azure.

- Jika Anda belum memiliki langganan Azure, Anda dapat membuat akun gratis.

Daftarkan namespace penyedia Microsoft.Network

Sebelum Anda dapat menggunakan layanan Microsoft.Network dengan langganan Azure, Anda harus mendaftarkan namespace Microsoft.Network:

- Pilih bilah Langganan di portal Azure, lalu pilih langganan Anda.

- Pada Pengaturan pilih Penyedia Sumber Daya.

- Pilih Microsoft.Network lalu pilih Daftar.

Buat grup sumber daya

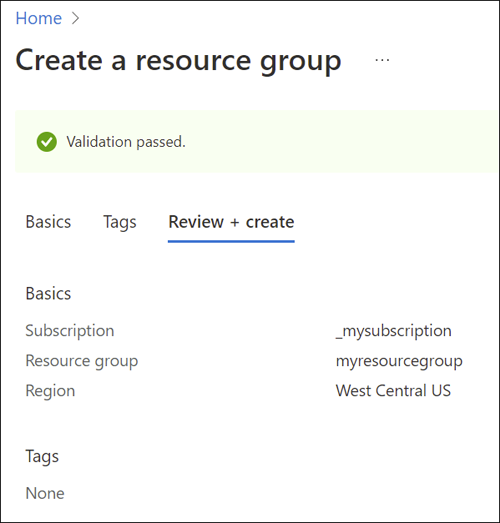

Pertama, buat atau pilih grup sumber daya yang ada untuk meng-hosting sumber daya untuk penyelesai DNS Anda. Grup sumber daya harus berada di wilayah yang didukung. Dalam contoh ini, lokasinya adalah AS Sentral Barat. Untuk membuat grup sumber daya baru:

Pilih Buat grup sumber daya.

Pilih nama langganan Anda, masukkan nama untuk grup sumber daya, dan pilih wilayah yang didukung.

Pilih Tinjau + buat, lalu pilih Buat.

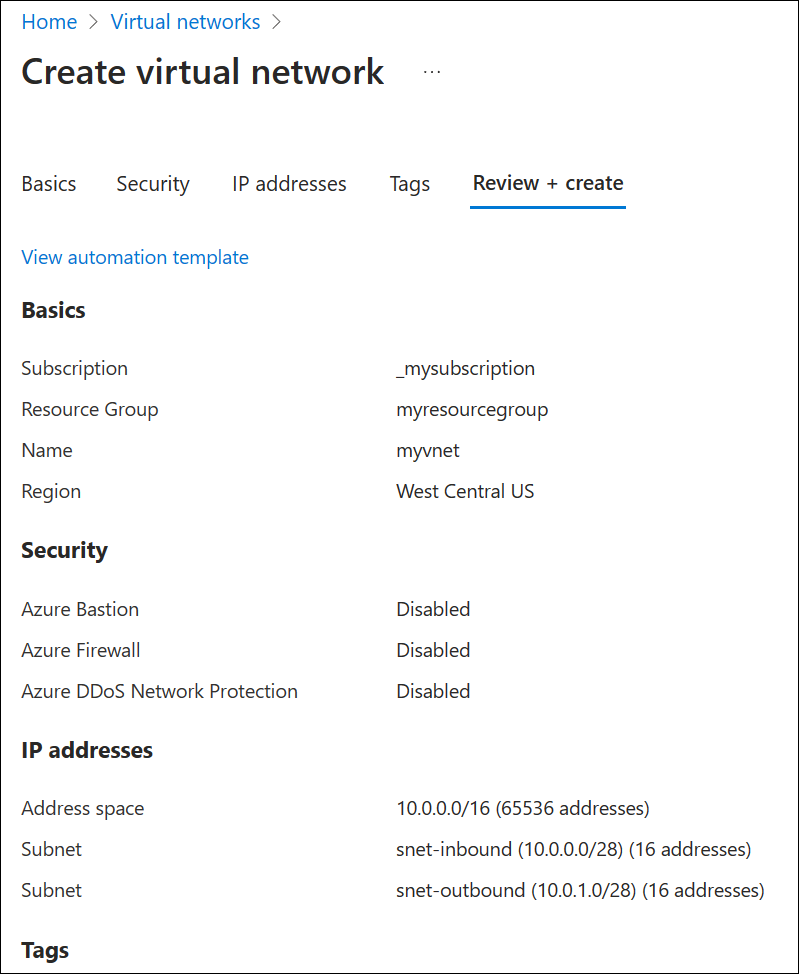

Membuat jaringan virtual

Selanjutnya, tambahkan jaringan virtual ke grup sumber daya yang Anda buat, dan konfigurasikan subnet.

Pilih grup sumber daya yang Anda buat, pilih Buat, pilih Jaringan dari daftar kategori, lalu di samping Jaringan virtual, pilih Buat.

Pada tab Dasar, masukkan nama untuk jaringan virtual baru dan pilih Wilayah yang sama dengan grup sumber daya Anda.

Pada tab Alamat IP, ubah ruang alamat IPv4 menjadi 10.0.0.0/8.

Pilih Tambahkan subnet dan masukkan nama subnet dan rentang alamat:

- Nama subnet: snet-inbound

- Rentang alamat subnet: 10.0.0.0/28

- Pilih Tambahkan untuk menambahkan subnet baru.

Pilih Tambahkan subnet dan konfigurasikan subnet titik akhir keluar:

- Nama subnet: snet-outbound

- Rentang alamat subnet: 10.1.1.0/28

- Pilih Tambahkan untuk menambahkan subnet ini.

Pilih Tinjauan + buat kemudian pilih Buat.

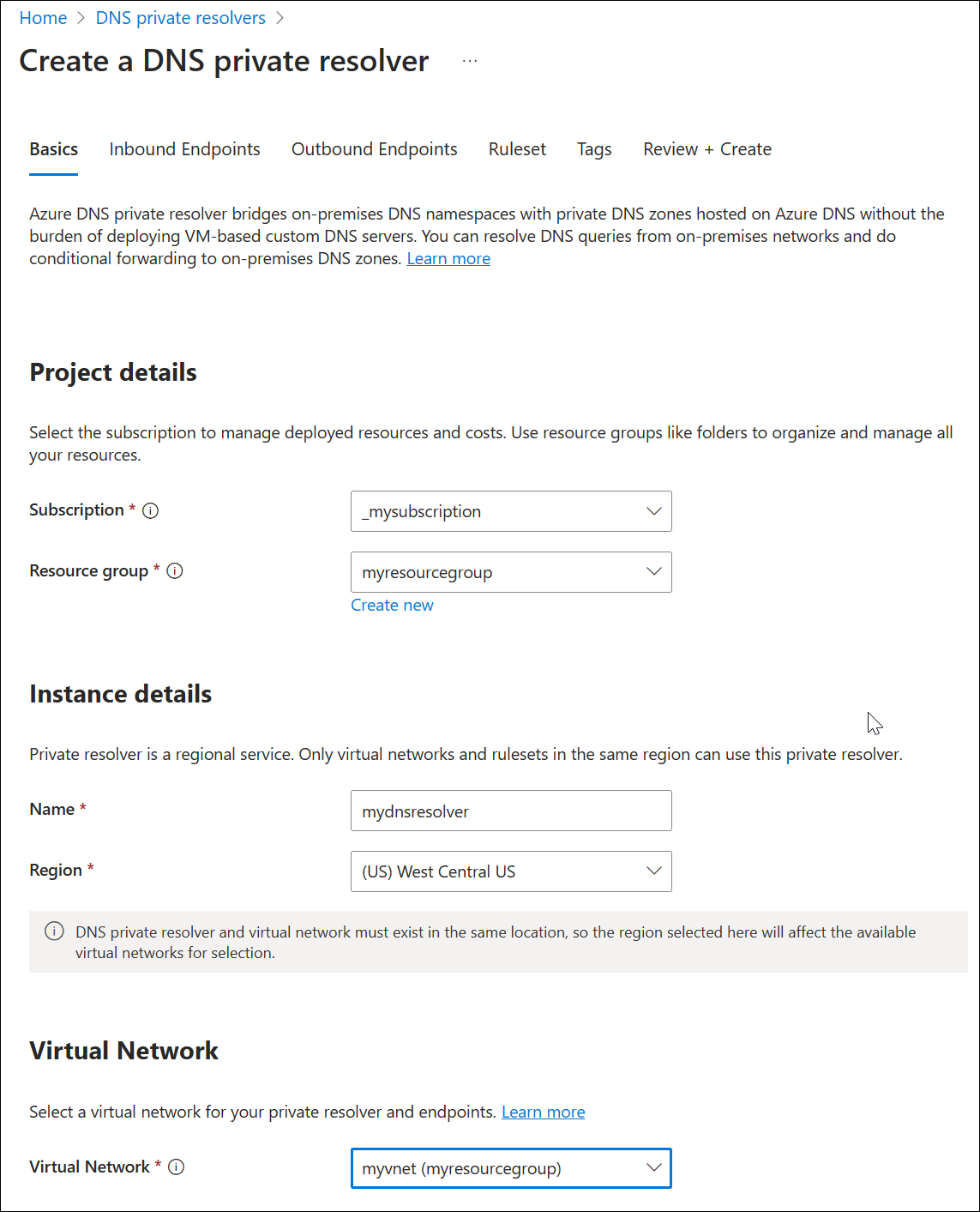

Buat penyelesai DNS di dalam jaringan virtual

Buka portal Azure dan cari Pemecah Masalah Privat DNS.

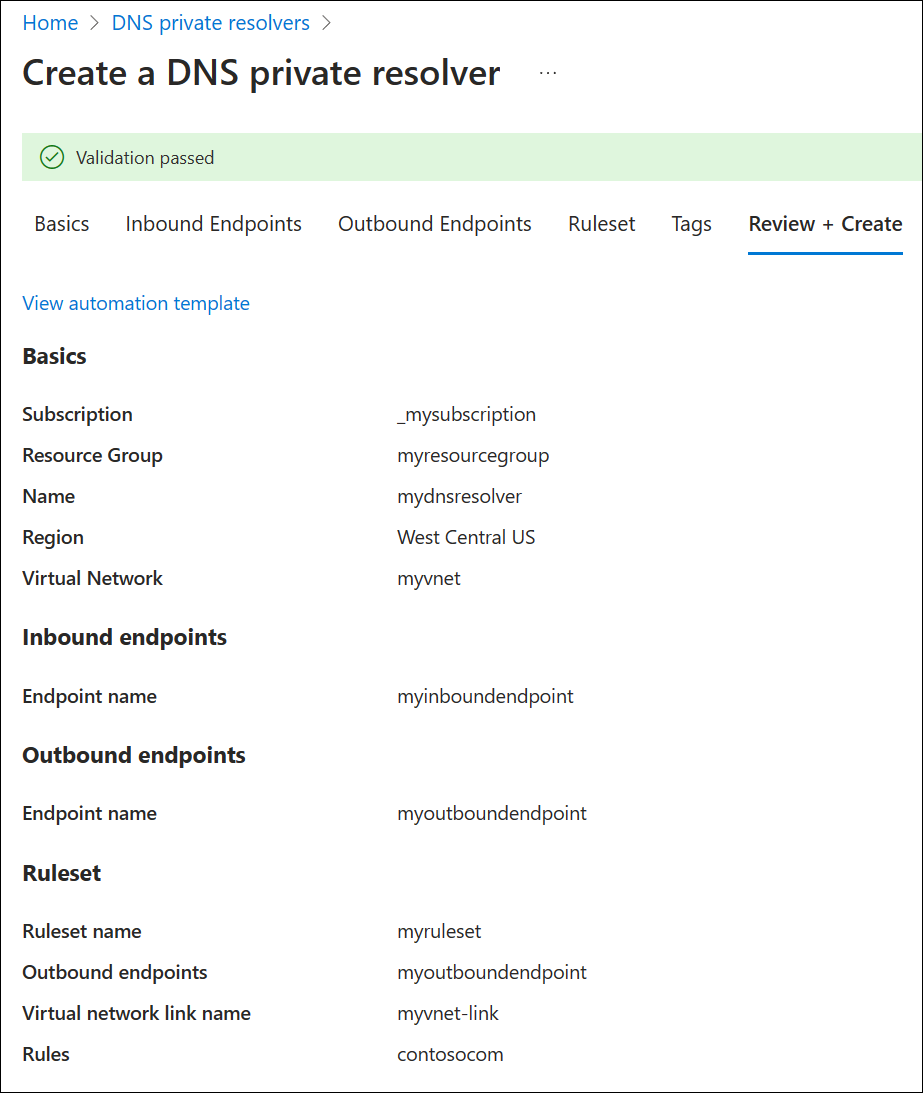

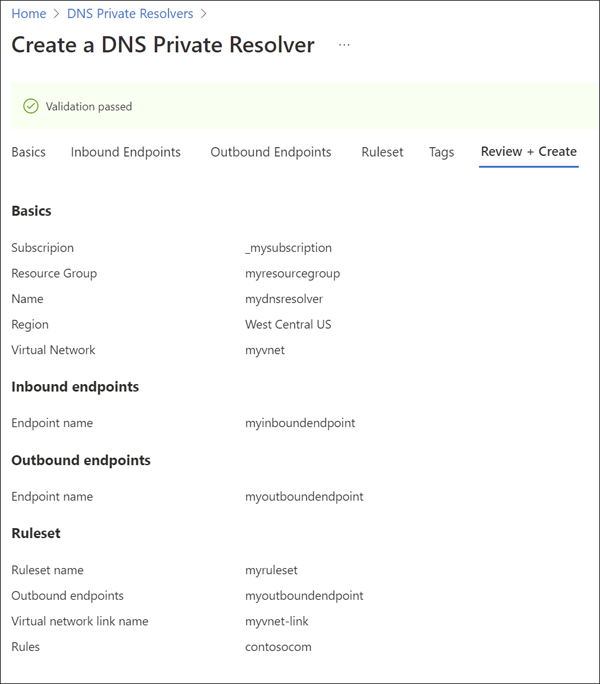

Pilih Pemecah Masalah Privat DNS, pilih Buat, lalu pada tab Dasar untuk Membuat Pemecah Masalah Privat DNS masukkan yang berikut ini:

- Berlangganan: Pilih nama langganan yang Anda gunakan.

- Grup sumber daya: Pilih nama grup sumber daya yang Anda buat.

- Nama: Masukkan nama untuk resolver DNS Anda (mis: mydnsresolver).

- Wilayah: Pilih wilayah yang Anda gunakan untuk jaringan virtual.

- Jaringan Virtual: Pilih jaringan virtual yang Anda buat.

Jangan buat resolver DNS.

Pilih tab Titik akhir Masuk, pilih Tambahkan titik akhir, lalu masukkan nama di samping Nama titik akhir (mis: myinboundendpoint).

Di samping Subnet, pilih subnet titik akhir masuk yang Anda buat (mis: snet-inbound, 10.0.0.0/28), lalu pilih Simpan.

Pilih tab Titik akhir Keluar, pilih Tambahkan titik akhir, lalu masukkan nama di samping Nama titik akhir (mis: myoutboundendpoint).

Di samping Subnet, pilih subnet titik akhir keluar yang Anda buat (mis: snet-outbound, 10.1.1.0/28), lalu pilih Simpan.

Pilih tab Ruleset, pilih Tambahkan rule set, dan masukkan berikut ini:

- Nama ruleset: Masukkan nama untuk ruleset Anda (misalnya: myruleset).

- TItik akhir: Pilih titik akhir keluar yang Anda buat (mis: myoutboundendpoint).

Pada Aturan, pilih Tambahkan dan masukkan aturan penerusan DNS bersyarat Anda. Contohnya:

- Nama aturan: Masukkan nama aturan (mis: contosocom).

- Nama Domain: Masukkan nama domain dengan tanda titik (mis: contoso.com.).

- Status Aturan: Pilih Diaktifkan atau Dinonaktifkan. Defaultnya diaktifkan.

- Pilih Tambahkan tujuan dan masukkan alamat IPv4 tujuan yang diinginkan (mis: 11.0.1.4).

- Jika diinginkan, pilih Tambahkan tujuan lagi untuk menambahkan alamat IPv4 tujuan lain (mis: 11.0.1.5).

- Setelah selesai menambahkan alamat IP tujuan, pilih Tambahkan.

Pilih Tinjau dan Buat, lalu pilih Buat.

Contoh ini hanya memiliki satu aturan penerusan bersyarat, tetapi Anda dapat membuat banyak aturan. Edit aturan untuk mengaktifkan atau menonaktifkannya sesuai kebutuhan.

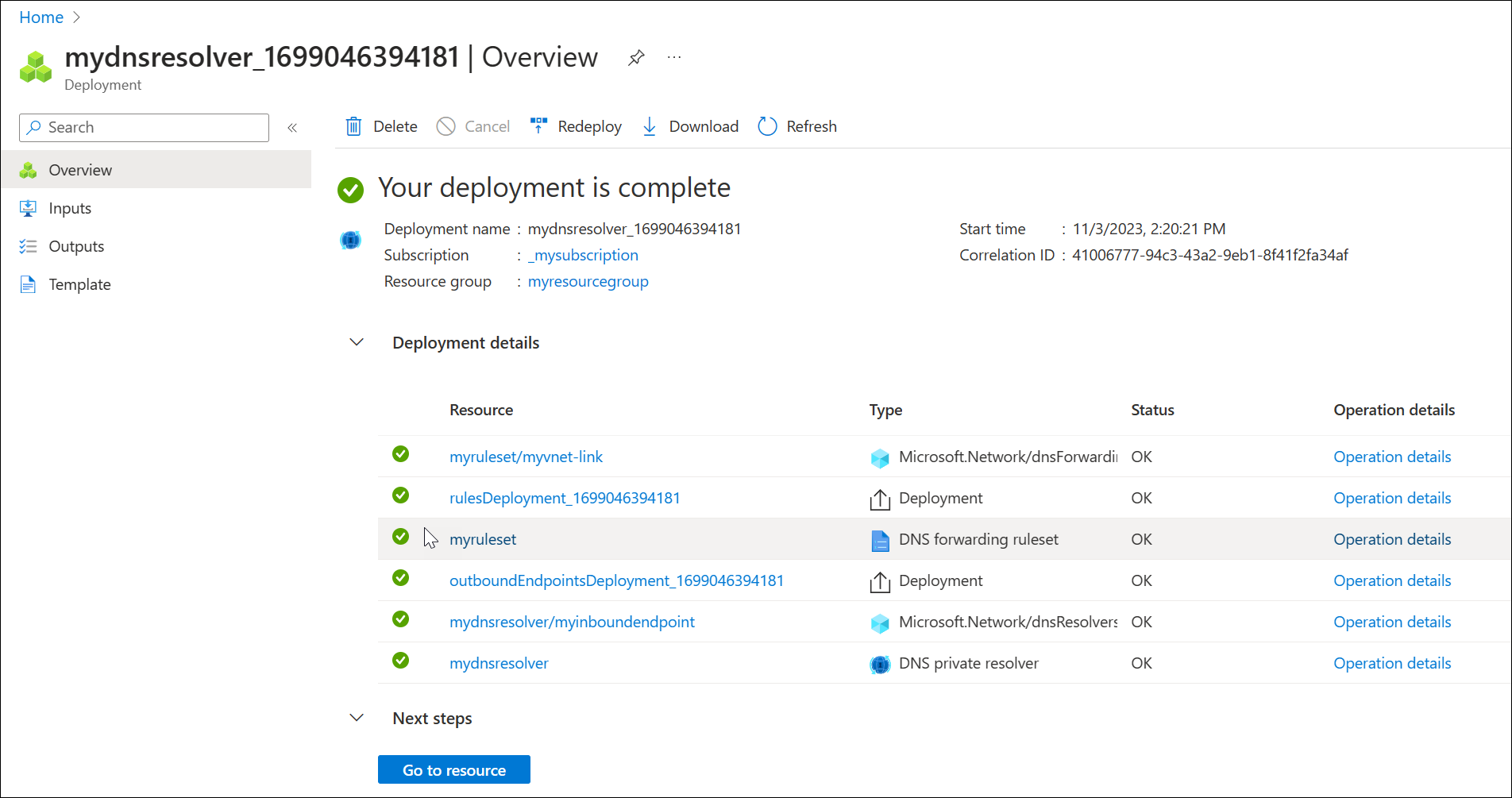

Setelah memilih Buat, resolver DNS baru akan mulai disebarkan. Proses ini mungkin memakan waktu satu atau dua menit. Status setiap komponen ditampilkan selama penyebaran.

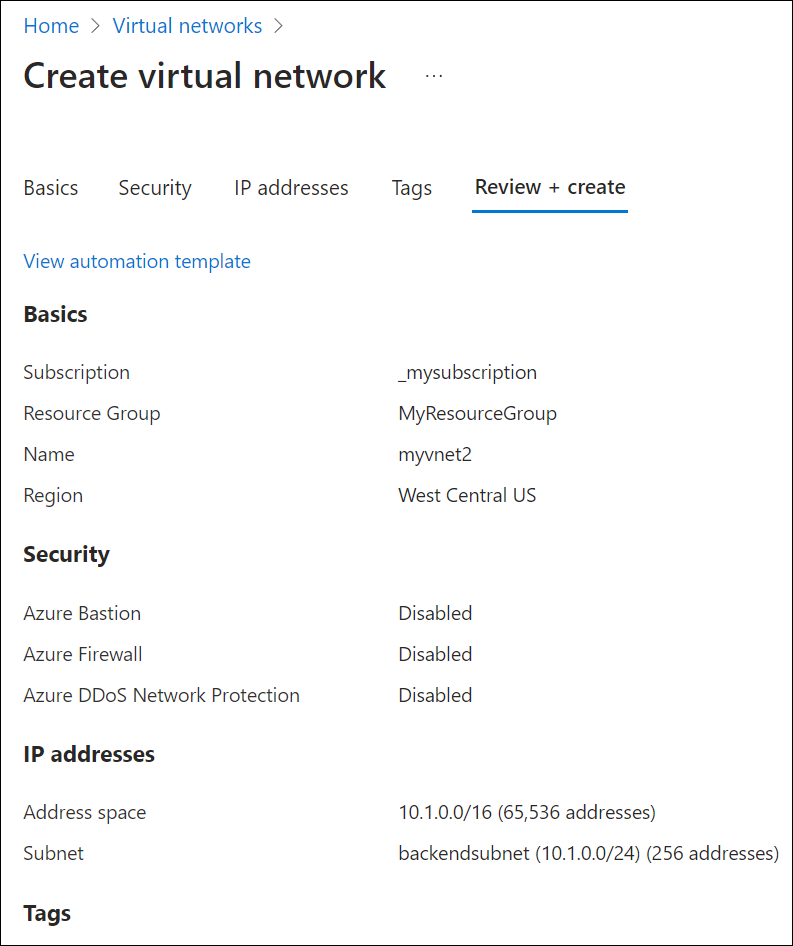

Buat jaringan virtual kedua

Buat jaringan virtual kedua untuk mensimulasikan lingkungan lokal atau lainnya. Untuk membuat jaringan virtual kedua:

Pilih Jaringan Virtual dari daftar layanan Azure, atau cari Jaringan Virtual lalu pilih Jaringan Virtual.

Pilih Buat, lalu pada tab Dasar pilih langganan Anda dan pilih grup sumber daya yang sama yang telah Anda gunakan dalam panduan ini (mis: myresourcegroup).

Di samping Nama, masukkan nama untuk jaringan virtual baru (mis: myvnet2).

Pastikan bahwa Wilayah yang dipilih adalah wilayah yang sama yang digunakan sebelumnya dalam panduan ini (mis.: AS Sentral Barat).

Pilih tab Alamat IP dan edit ruang alamat IP default. Ganti ruang alamat dengan ruang alamat lokal yang disimulasikan (mis: 12.0.0.0/8).

Pilih Tambahkan subnet dan masukkan berikut ini:

- Nama subnet: backendsubnet

- Rentang alamat subnet: 12.2.0.0/24

Pilih Tambah, pilih Tinjau + buat, lalu pilih Buat.

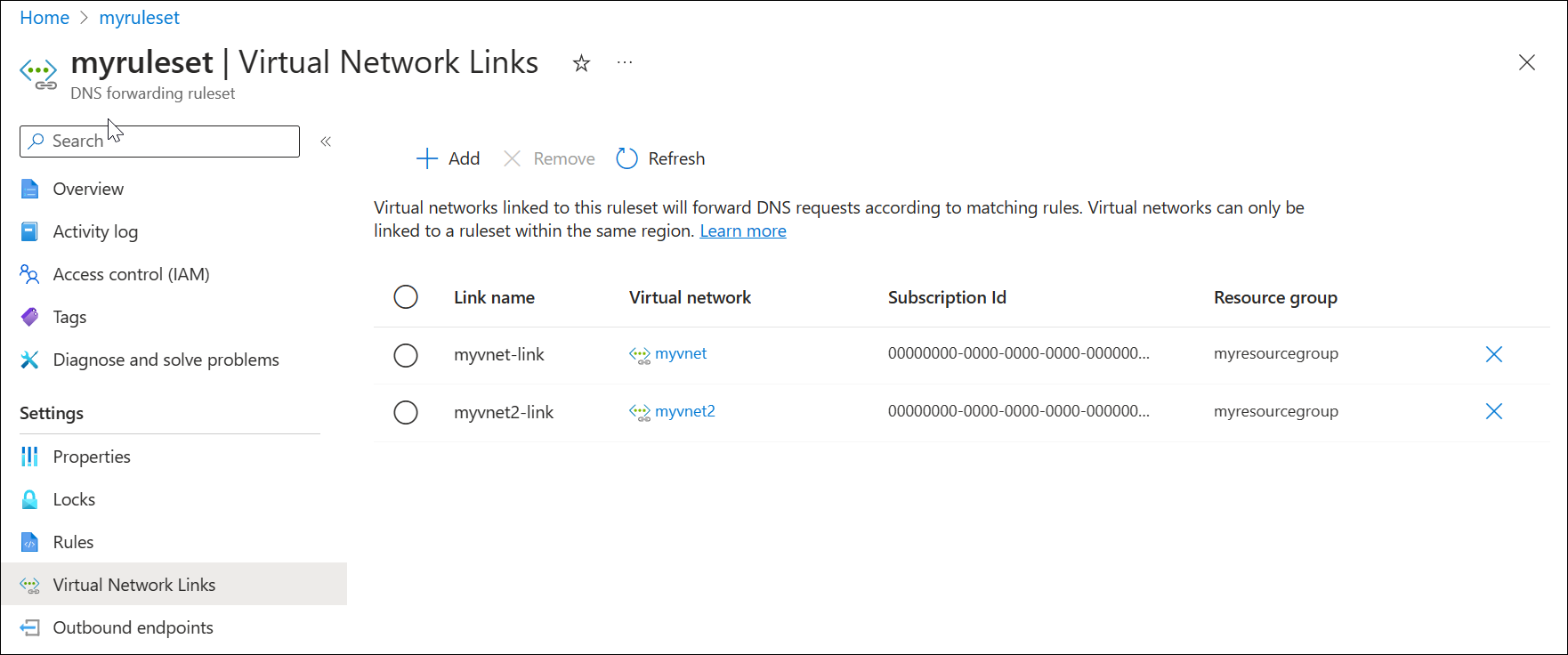

Tautkan rangkaian aturan penerusan Anda ke jaringan virtual kedua

Untuk menerapkan rangkaian aturan penerusan Anda ke jaringan virtual kedua, Anda harus membuat tautan virtual.

Cari rangkaian aturan penerusan DNS di dalam daftar layanan Azure, dan pilih rangkaian aturan Anda (misalnya: myruleset).

Pilih Tautan Virtual Network, pilih Tambahkan, pilih myvnet2 dan gunakan Tautan Nama default myvnet2-link.

Pilih Tambahkan dan verifikasi bahwa tautannya berhasil ditambahkan. Anda mungkin perlu merefresh halaman.

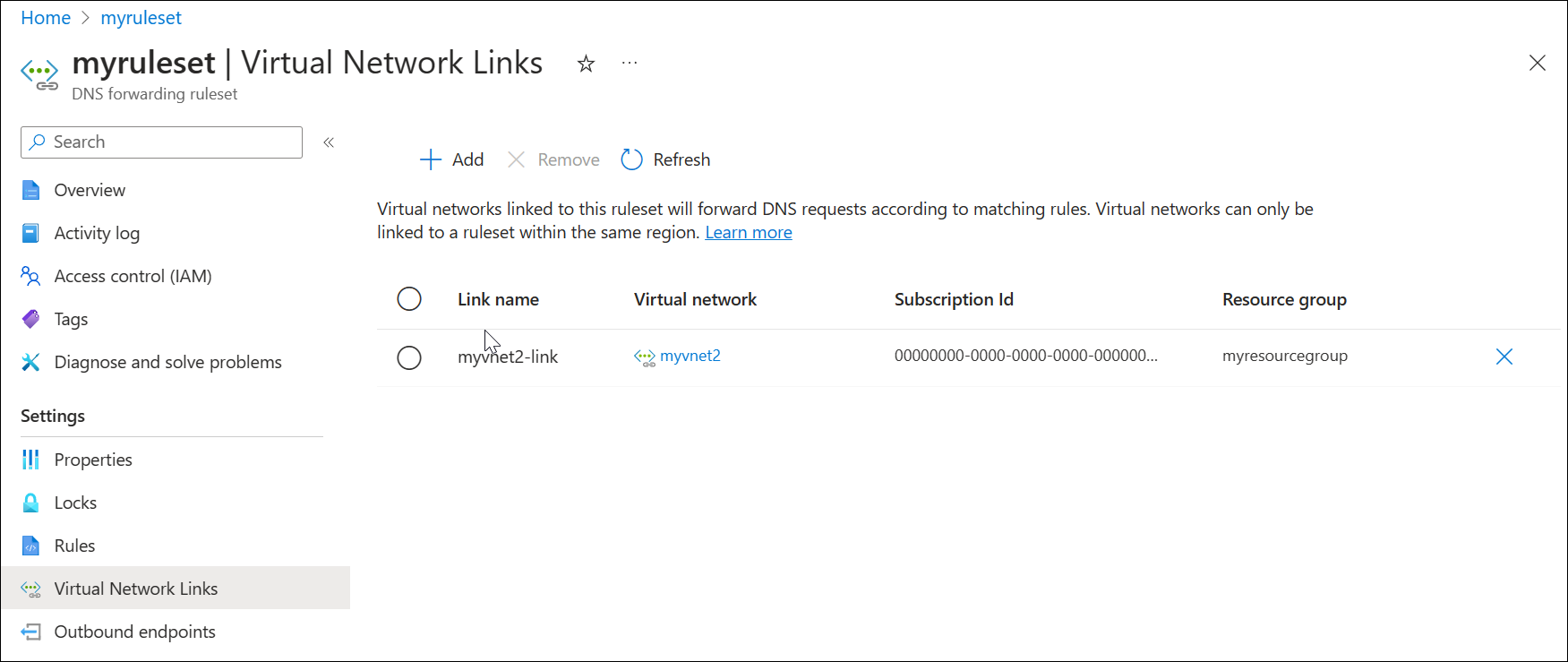

Menghapus tautan jaringan virtual

Nantinya dalam artikel ini aturan dibuat menggunakan titik akhir masuk resolver privat sebagai tujuan. Konfigurasi ini dapat menyebabkan perulangan resolusi DNS jika VNet tempat resolver disediakan juga ditautkan ke ruleset. Untuk memperbaiki masalah ini, hapus tautan ke myvnet.

Cari rangkaian aturan penerusan DNS di dalam daftar layanan Azure, dan pilih rangkaian aturan Anda (misalnya: myruleset).

Pilih Tautan Virtual Network, pilih myvnet-link, pilih Hapus dan pilih OK.

Mengonfigurasi rangkaian aturan penerusan DNS

Tambahkan atau hapus aturan tertentu rangkaian aturan penerusan DNS Anda seperti yang diinginkan, seperti:

- Aturan untuk mengatasi zona DNS Privat Azure yang ditautkan ke jaringan virtual Anda: azure.contoso.com.

- Aturan untuk mengatasi zona lokal: internal.contoso.com.

- Aturan wildcard untuk meneruskan kueri DNS yang tidak cocok ke layanan DNS pelindung.

Penting

Aturan yang ditampilkan dalam mulai cepat ini adalah contoh aturan yang dapat digunakan untuk skenario tertentu. Tidak ada aturan fowarding yang dijelaskan dalam artikel ini yang diperlukan. Berhati-hatilah untuk menguji aturan penerusan Anda dan memastikan bahwa aturan tidak menyebabkan masalah resolusi DNS.

Jika Anda menyertakan aturan kartubebas dalam kumpulan aturan Anda, pastikan bahwa layanan DNS target dapat mengatasi nama DNS publik. Beberapa layanan Azure memiliki dependensi pada resolusi nama publik.

Menghapus aturan dari rangkaian aturan penerusan

Aturan individual dapat dihapus, atau dinonaktifkan. Di dalam contoh ini, aturan dihapus.

- Cari Rangkaian Aturan Penerusan Dns di dalam daftar layanan Azure, dan pilih rangkaian aturan tersebut.

- Pilih rangkaian aturan yang sebelumnya telah Anda konfigurasi (msl: myruleset) lalu pilih Aturan.

- Pilih aturan sampel contosocom yang sebelumnya telah Anda konfigurasi, pilih Hapus, lalu pilih OKE.

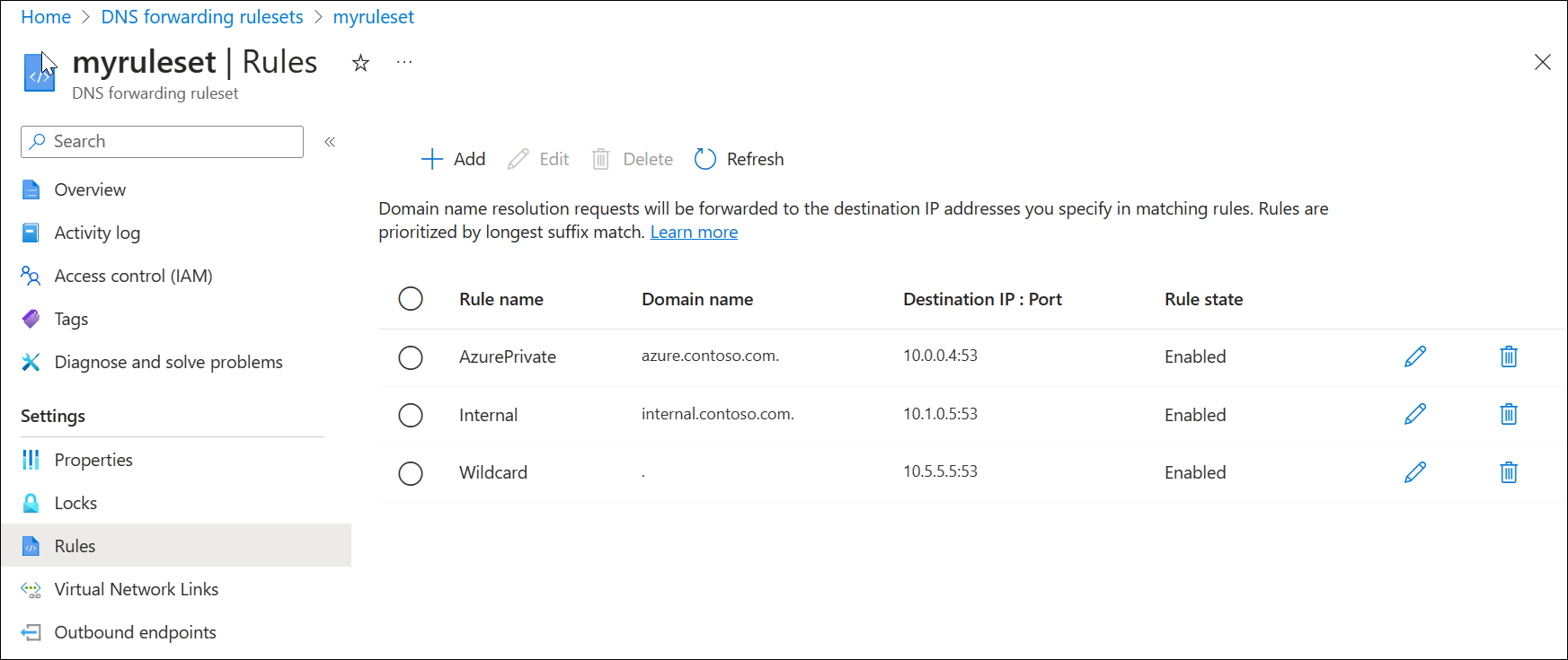

Menambahkan aturan ke rangkaian aturan penerusan

Tambahkan tiga aturan penerusan bersyarat baru ke rangkaian aturan.

Pada myruleset | Halaman aturan, pilih Tambahkan, dan masukkan data aturan berikut:

- Nama Aturan: AzurePrivate

- Nama Domain: azure.contoso.com.

- Status Aturan: Diaktifkan

Di bawah Alamat IP tujuan masukkan 10.0.0.4, lalu pilih Tambahkan.

Pada myruleset | Halaman aturan, pilih Tambahkan, dan masukkan data aturan berikut:

- Nama Aturan: Internal

- Nama Domain: internal.contoso.com.

- Status Aturan: Diaktifkan

Di bawah Alamat IP tujuan masukkan 192.168.1.2, lalu pilih Tambahkan.

Pada myruleset | Halaman aturan, pilih Tambahkan, dan masukkan data aturan berikut:

- Nama Aturan: Wildcard

- Nama Domain: . (hanya masukkan titik)

- Status Aturan: Diaktifkan

Di bawah Alamat IP tujuan masukkan 10.5.5.5, lalu pilih Tambahkan.

Dalam contoh ini:

- 10.0.0.4 adalah titik akhir masuk penyelesai.

- 192.168.1.2 adalah server DNS lokal.

- 10.5.5.5 adalah layanan DNS pelindung.

Uji resolver privat

Anda sekarang seharusnya dapat mengirim lalu lintas DNS ke resolver DNS Anda dan menyelesaikan catatan berdasarkan kumpulan aturan penerusan Anda, termasuk:

- Zona pribadi Azure DNS yang ditautkan ke jaringan virtual tempat resolver disebarkan.

- Jika VNet ditautkan ke zona privat itu sendiri, VNet tidak memerlukan aturan untuk zona privat di ruleset penerusan. Sumber daya di VNet dapat langsung menyelesaikan zona. Namun, dalam contoh ini, VNet kedua tidak ditautkan ke zona privat. Ini masih dapat menyelesaikan zona dengan menggunakan ruleset penerusan. Untuk informasi selengkapnya tentang desain ini, lihat Arsitektur Pemecah Masalah Privat.

- Zona DNS pribadi yang di-host di tempat.

- Zona DNS di namespace DNS internet publik.