Enkripsi ExpressRoute: IPsec melalui ExpressRoute untuk Virtual WAN

Artikel ini menunjukkan cara menggunakan Azure Virtual WAN untuk membuat koneksi VPN IPsec/IKE dari jaringan lokal Anda ke Azure melalui peering privat sirkuit Azure ExpressRoute. Teknik ini dapat menyediakan transit terenkripsi antara jaringan lokal dan jaringan virtual Azure melalui ExpressRoute, tanpa melalui internet publik atau menggunakan alamat IP publik.

Topologi dan perutean

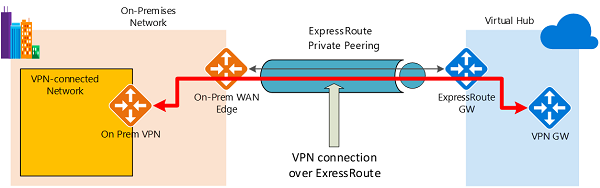

Diagram berikut menunjukkan contoh konektivitas VPN melalui peering privat ExpressRoute:

Diagram tersebut menunjukkan sebuah jaringan dalam jaringan lokal yang terhubung ke gateway VPN hub Azure melalui peering privat ExpressRoute. Pembentukan konektivitasnya sederhana:

- Membuat konektivitas ExpressRoute dengan sirkuit ExpressRoute dan peering privat.

- Membuat konektivitas VPN seperti yang dijelaskan dalam artikel ini.

Aspek penting dari konfigurasi ini adalah perutean antara jaringan lokal dan Azure melalui jalur ExpressRoute dan VPN sekaligus.

Lalu lintas dari jaringan lokal ke Azure

Untuk lalu lintas dari jaringan lokal ke Azure, awalan Azure (termasuk hub virtual dan semua jaringan virtual spoke yang terhubung ke hub) ditawarkan melalui BGP peering privat ExpressRoute dan BGP VPN. Hal ini menghasilkan dua rute jaringan (jalur) menuju Azure dari jaringan lokal:

- Satu rute jaringan melalui jalur yang dilindungi IPsec

- Satu rute jaringan langsung melalui ExpressRoute tanpa perlindungan IPsec

Untuk menerapkan enkripsi ke komunikasi, Anda harus memastikan bahwa untuk jaringan yang terhubung dengan VPN dalam diagram, rute Azure melalui gateway VPN lokal lebih dipilih daripada jalur ExpressRoute langsung.

Lalu lintas dari Azure ke jaringan lokal

Syarat yang sama berlaku untuk lalu lintas dari Azure ke jaringan lokal. Untuk memastikan jalur IPsec lebih diutamakan daripada jalur ExpressRoute langsung (tanpa IPsec), Anda memiliki dua opsi:

Menawarkan awalan yang lebih spesifik pada sesi BGP VPN untuk jaringan yang terhubung ke VPN. Anda dapat menawarkan rentang lebih besar yang mencakup jaringan yang terhubung ke VPN melalui peering privat ExpressRoute, diikuti rentang yang lebih spesifik dalam sesi BGP VPN. Misalnya, tawarkan 10.0.0.0/16 melalui ExpressRoute, dan 10.0.1.0/24 melalui VPN.

Menawarkan prefiks terpisah untuk VPN dan ExpressRoute. Jika rentang jaringan yang terhubung ke VPN terpisah dari jaringan terhubung ExpressRoute lainnya, Anda dapat menawarkan awalan dalam sesi BGP VPN dan ExpressRoute secara berurutan. Misalnya, tawarkan 10.0.0.0/24 melalui ExpressRoute, dan 10.0.1.0/24 melalui VPN.

Dalam kedua contoh ini, Azure akan mengirimkan lalu lintas ke 10.0.1.0/24 melalui koneksi VPN, bukan langsung melalui ExpressRoute tanpa perlindungan VPN.

Peringatan

Jika Anda menawarkan awalan yang sama melalui koneksi ExpressRoute dan VPN, Azure akan menggunakan jalur ExpressRoute secara langsung tanpa perlindungan VPN.

Sebelum Anda mulai

Sebelum memulai konfigurasi, pastikan Anda memenuhi kriteria berikut:

- Jika Anda sudah memiliki jaringan virtual yang ingin Anda sambungkan, pastikan tidak ada subnet jaringan lokal yang tumpang tindih dengannya. Jaringan virtual Anda tidak memerlukan subnet gateway dan tidak dapat memiliki gateway virtual. Jika Anda tidak memiliki jaringan virtual, Anda dapat membuatnya dengan menggunakan langkah-langkah dalam artikel ini.

- Dapatkan rentang alamat IP untuk wilayah hub Anda. Hub adalah jaringan virtual, dan rentang alamat yang Anda tentukan agar wilayah hub tidak dapat tumpang tindih dengan jaringan virtual yang sudah ada yang Anda sambungkan. Hub juga tidak dapat tumpang tindih dengan rentang alamat yang Anda sambungkan ke lokal. Jika tidak terbiasa dengan rentang alamat IP yang terletak di konfigurasi jaringan lokal, koordinasikan dengan seseorang yang dapat memberikan detail tersebut untuk Anda.

- Jika Anda tidak memiliki langganan Azure, buat akun gratis sebelum Anda memulai.

1. Membuat WAN virtual dan hub dengan gateway

Sumber daya Azure dan konfigurasi lokal yang sesuai berikut ini harus diberlakukan sebelum Anda melanjutkan:

- An Azure virtual WAN.

- Hub WAN virtual dengan gateway ExpressRoute dan gateway VPN.

Untuk langkah-langkah pembuatan WAN virtual Azure dan hub dengan asosiasi ExpressRoute, lihat Membuat asosiasi ExpressRoute menggunakan Azure Virtual WAN. Untuk langkah-langkah pembuatan gateway VPN di WAN virtual, lihat Membuat koneksi situs ke situs menggunakan Azure Virtual WAN.

2. Membuat situs untuk jaringan lokal

Sumber daya situs sama dengan situs VPN non-ExpressRoute untuk WAN virtual. Alamat IP perangkat VPN lokal kini dapat berupa alamat IP privat, atau alamat IP publik di jaringan lokal yang dapat dijangkau melalui peering privat ExpressRoute yang dibuat pada langkah 1.

Catatan

Alamat IP untuk perangkat VPN lokal harus menjadi bagian dari awalan alamat yang ditawarkan ke hub WAN virtual melalui peering privat Azure ExpressRoute.

Buka situs VPN YourVirtualWAN > dan buat situs untuk jaringan lokal Anda. Untuk langkah-langkah dasar, lihat Membuat situs. Ingatlah nilai pengaturan berikut:

- Protokol Gateway Batas: Pilih "Aktifkan" jika jaringan lokal Anda menggunakan BGP.

- Ruang alamat privat: Masukkan ruang alamat IP yang terletak di situs lokal Anda. Lalu lintas yang dimaksudkan untuk ruang alamat ini dirutekan ke jaringan lokal melalui gateway VPN.

Pilih Tautan untuk menambahkan informasi tentang tautan fisik. Ingatlah informasi pengaturan berikut:

Nama Penyedia: Nama penyedia layanan internet untuk situs ini. Untuk jaringan lokal ExpressRoute, ini adalah nama penyedia layanan ExpressRoute.

Kecepatan: Kecepatan tautan layanan internet atau sirkuit ExpressRoute.

Alamat IP: Alamat IP publik perangkat VPN yang berada di situs lokal Anda. Atau, untuk ExpressRoute lokal, ini adalah alamat IP privat perangkat VPN melalui ExpressRoute.

Jika BGP diaktifkan, itu berlaku untuk semua koneksi yang dibuat untuk situs ini di Azure. Mengonfigurasi BGP pada WAN virtual setara dengan mengonfigurasi BGP pada gateway VPN Azure.

Alamat serekan BGP lokal Anda tidak boleh sama dengan alamat IP VPN ke perangkat atau ruang alamat jaringan virtual situs VPN. Gunakan alamat IP yang berbeda pada perangkat VPN untuk IP serekan BGP Anda. Alamat IP ini mungkin adalah alamat yang ditetapkan ke antarmuka loopback pada perangkat. Namun, alamat IP tersebut tidak dapat menjadi alamat APIPA (169.254.x.x). Tentukan alamat ini di situs VPN terkait yang mewakili lokasi tersebut. Untuk prasyarat BGP, lihat Tentang BGP dengan VPN Gateway Azure.

Pilih Berikutnya: Tinjau + buat > untuk memeriksa nilai pengaturan dan membuat situs VPN, lalu Buat situs.

Selanjutnya, sambungkan situs ke hub menggunakan Langkah-langkah dasar ini sebagai pedoman. Dibutuhkan waktu hingga 30 menit untuk memperbarui gateway.

3. Memperbarui pengaturan koneksi VPN untuk menggunakan ExpressRoute

Setelah Anda membuat situs VPN dan menyambungkan ke hub, gunakan langkah-langkah berikut untuk mengonfigurasi koneksi untuk menggunakan peering privat ExpressRoute:

Buka hub virtual. Anda dapat melakukan ini dengan masuk ke Virtual WAN dan memilih hub untuk membuka halaman hub, atau Anda dapat membuka hub virtual yang terhubung dari situs VPN.

Pada Konektivitas, pilih VPN (Situs ke Situs) .

Pilih elipsis (...) atau klik kanan situs VPN melalui ExpressRoute, dan pilih Edit koneksi VPN ke hub ini.

Pada halaman Dasar , biarkan default.

Pada halaman Tautkan koneksi 1 , konfigurasikan pengaturan berikut:

- Untuk Menggunakan Alamat IP Privat Azure, pilih Ya. Pengaturan mengonfigurasi gateway VPN hub untuk menggunakan alamat IP privat dalam rentang alamat hub di gateway untuk koneksi ini, bukan alamat IP publik. Ini memastikan bahwa lalu lintas dari jaringan lokal melintasi jalur peering privat ExpressRoute daripada menggunakan internet publik untuk koneksi VPN ini.

Klik Buat untuk memperbarui pengaturan. Setelah pengaturan dibuat, gateway VPN hub akan menggunakan alamat IP privat di gateway VPN untuk membuat koneksi IPsec/IKE dengan perangkat VPN lokal melalui ExpressRoute.

4. Mendapatkan alamat IP privat untuk gateway VPN hub

Unduh konfigurasi perangkat VPN untuk mendapatkan alamat IP privat gateway VPN hub. Anda memerlukan alamat ini untuk mengonfigurasi perangkat VPN lokal.

Pada halaman untuk hub Anda, pilih VPN (Situs ke Situs) pada Konektivitas.

Di bagian atas halaman Ringkasan, pilih Unduh Konfigurasi VPN.

Azure membuat akun penyimpanan di grup sumber daya "microsoft-network-[location]," di mana lokasi tersebut adalah lokasi WAN. Setelah menerapkan konfigurasi ke perangkat VPN, Anda dapat menghapus akun penyimpanan ini.

Setelah file dibuat, pilih tautan untuk mengunduhnya.

Terapkan konfigurasi ke perangkat VPN Anda.

File konfigurasi perangkat VPN

File konfigurasi perangkat berisi pengaturan yang akan digunakan saat Anda mengonfigurasi perangkat VPN lokal. Saat Anda melihat file ini, perhatikan informasi berikut:

vpnSiteConfiguration: Bagian ini menunjukkan detail perangkat yang ditetapkan sebagai situs yang terhubung ke WAN virtual. Ini termasuk nama dan alamat IP publik perangkat cabang.

vpnSiteConnections: Bagian ini menyediakan informasi tentang pengaturan berikut:

- Ruang alamat jaringan virtual hub virtual.

Contoh:"AddressSpace":"10.51.230.0/24" - Ruang alamat jaringan virtual yang terhubung ke hub.

Contoh:"ConnectedSubnets":["10.51.231.0/24"] - Alamat IP gateway VPN hub virtual. Karena setiap koneksi gateway VPN terdiri dari dua terowongan dalam konfigurasi aktif-aktif, Anda akan melihat kedua alamat IP yang tercantum dalam file ini. Dalam contoh ini, Anda akan melihat

Instance0danInstance1untuk setiap situs, dan mereka adalah alamat IP privat alih-alih alamat IP publik.

Contoh:"Instance0":"10.51.230.4" "Instance1":"10.51.230.5" - Detail konfigurasi untuk koneksi gateway VPN, seperti BGP dan kunci yang telah dibagikan sebelumnya. Kunci yang dibagikan sebelumnya secara otomatis dibuat untuk Anda. Anda selalu dapat mengedit koneksi di halaman Gambaran Umum untuk kunci pra-bagi kustom.

- Ruang alamat jaringan virtual hub virtual.

Contoh file konfigurasi perangkat

[{

"configurationVersion":{

"LastUpdatedTime":"2019-10-11T05:57:35.1803187Z",

"Version":"5b096293-edc3-42f1-8f73-68c14a7c4db3"

},

"vpnSiteConfiguration":{

"Name":"VPN-over-ER-site",

"IPAddress":"172.24.127.211",

"LinkName":"VPN-over-ER"

},

"vpnSiteConnections":[{

"hubConfiguration":{

"AddressSpace":"10.51.230.0/24",

"Region":"West US 2",

"ConnectedSubnets":["10.51.231.0/24"]

},

"gatewayConfiguration":{

"IpAddresses":{

"Instance0":"10.51.230.4",

"Instance1":"10.51.230.5"

}

},

"connectionConfiguration":{

"IsBgpEnabled":false,

"PSK":"abc123",

"IPsecParameters":{"SADataSizeInKilobytes":102400000,"SALifeTimeInSeconds":3600}

}

}]

},

{

"configurationVersion":{

"LastUpdatedTime":"2019-10-11T05:57:35.1803187Z",

"Version":"fbdb34ea-45f8-425b-9bc2-4751c2c4fee0"

},

"vpnSiteConfiguration":{

"Name":"VPN-over-INet-site",

"IPAddress":"13.75.195.234",

"LinkName":"VPN-over-INet"

},

"vpnSiteConnections":[{

"hubConfiguration":{

"AddressSpace":"10.51.230.0/24",

"Region":"West US 2",

"ConnectedSubnets":["10.51.231.0/24"]

},

"gatewayConfiguration":{

"IpAddresses":{

"Instance0":"51.143.63.104",

"Instance1":"52.137.90.89"

}

},

"connectionConfiguration":{

"IsBgpEnabled":false,

"PSK":"abc123",

"IPsecParameters":{"SADataSizeInKilobytes":102400000,"SALifeTimeInSeconds":3600}

}

}]

}]

Mengonfigurasi perangkat VPN Anda

Jika memerlukan instruksi untuk mengonfigurasi perangkat, Anda dapat menggunakan instruksi di halaman skrip konfigurasi perangkat VPN dengan peringatan berikut:

- Instruksi di halaman perangkat VPN tidak ditulis untuk WAN virtual. Namun, Anda dapat menggunakan nilai WAN virtual dari file konfigurasi untuk mengonfigurasi perangkat VPN Anda secara manual.

- Skrip konfigurasi perangkat yang dapat diunduh yang untuk gateway VPN tidak berfungsi untuk WAN virtual, karena konfigurasinya berbeda.

- WAN virtual baru dapat mendukung IKEv1 dan IKEv2.

- WAN virtual hanya dapat menggunakan perangkat VPN berbasis rute dan instruksi perangkat.

5. Melihat virtual WAN Anda

- Buka WAN virtual.

- Pada halaman Ringkasan, setiap titik di peta mewakili hub.

- Di bagian Hub dan koneksi, Anda dapat melihat status hub, situs, wilayah, dan koneksi VPN. Anda juga dapat melihat byte yang masuk dan keluar.

6. Memantau koneksi

Buat koneksi untuk memantau komunikasi antara komputer virtual Azure (VM) dan situs jarak jauh. Untuk informasi tentang cara menyiapkan pemantau koneksi, lihat Memantau komunikasi jaringan. Bidang sumber adalah IP VM di Azure, dan IP tujuan adalah IP situs.

7. Bersihkan sumber daya

Ketika Anda tidak lagi membutuhkan sumber daya ini, Anda dapat menggunakan Remove-AzResourceGroup untuk menghapus grup sumber daya beserta semua sumber daya yang ada di dalamnya. Jalankan perintah PowerShell berikut ini, dan ganti myResourceGroup dengan nama grup sumber daya Anda:

Remove-AzResourceGroup -Name myResourceGroup -Force

Langkah berikutnya

Artikel ini membantu Anda membuat koneksi VPN melalui peering privat ExpressRoute menggunakan Virtual WAN. Untuk mempelajari lebih lanjut Virtual WAN dan fitur terkait, lihat Ringkasan Virtual WAN.