Che cos'è il servizio di collegamento privato di Azure?

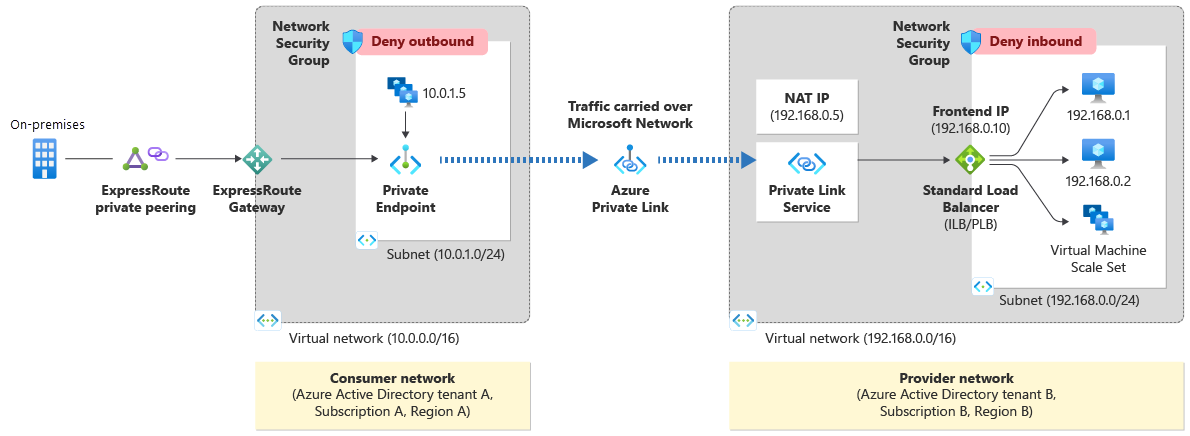

Il servizio Collegamento privato di Azure è il riferimento a un servizio personalizzato basato su Collegamento privato di Azure. Il servizio in esecuzione dietro l'Load Balancer Standard di Azure può essere abilitato per l'accesso collegamento privato in modo che i consumer del servizio possano accedervi privatamente dalle proprie reti virtuali. I clienti possono creare un endpoint privato all'interno della rete virtuale e eseguirne il mapping a questo servizio. Questo articolo illustra i concetti correlati al lato del provider di servizi.

Figura: servizio collegamento privato di Azure.

Flusso di lavoro

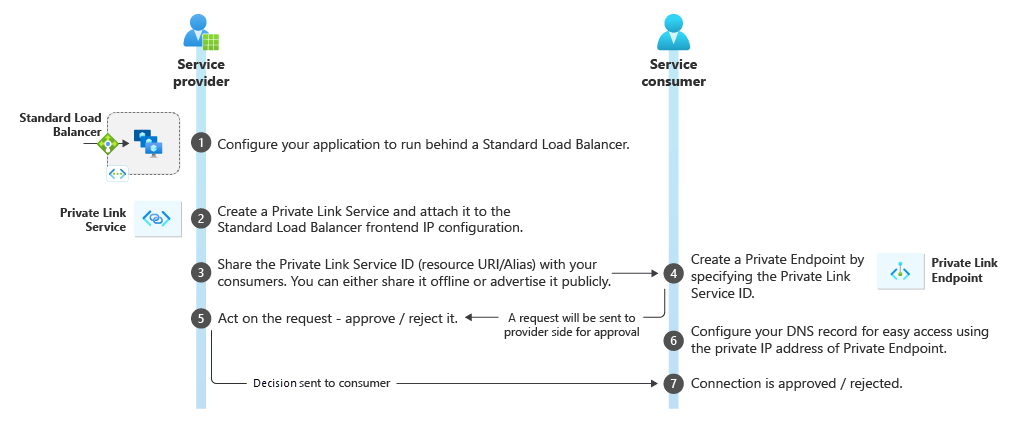

Figura: flusso di lavoro del servizio collegamento privato di Azure.

Creare il servizio collegamento privato

Configurare l'applicazione per l'esecuzione dietro un servizio di bilanciamento del carico standard nella rete virtuale. Se l'applicazione è già configurata dietro un servizio di bilanciamento del carico standard, è possibile ignorare questo passaggio.

Creare un servizio collegamento privato che fa riferimento al servizio di bilanciamento del carico precedente. Nel processo di selezione del servizio di bilanciamento del carico scegliere la configurazione IP front-end in cui si vuole ricevere il traffico. Scegliere una subnet per indirizzi IP NAT per il servizio collegamento privato. È consigliabile avere almeno otto indirizzi IP NAT disponibili nella subnet. Tutto il traffico consumer apparirà originato da questo pool di indirizzi IP privati al provider di servizi. Scegliere le proprietà/le impostazioni appropriate per il servizio collegamento privato.

Nota

collegamento privato di Azure Servizio è supportato solo in Load Balancer Standard.

Condividere il servizio

Dopo aver creato un servizio collegamento privato, Azure genererà un moniker denominato moniker denominato alias a livello globale in base al nome specificato per il servizio. È possibile condividere l'alias o l'URI delle risorse del servizio con i clienti offline. I consumer possono avviare una connessione collegamento privato usando l'alias o l'URI della risorsa.

Gestire le richieste di connessione

Dopo che un consumer avvia una connessione, il provider di servizi può accettare o rifiutare la richiesta di connessione. Tutte le richieste di connessione verranno elencate nella proprietà privateendpointconnections nel servizio collegamento privato.

Eliminare il servizio

Se il servizio collegamento privato non è più in uso, è possibile eliminarlo. Tuttavia, prima di eliminare il servizio, assicurarsi che non siano presenti connessioni endpoint private associate. È possibile rifiutare tutte le connessioni ed eliminare il servizio.

Proprietà

Un servizio collegamento privato specifica le proprietà seguenti:

| Proprietà | Spiegazione |

|---|---|

| Stato di provisioning (provisioningState) | Proprietà di sola lettura che elenca lo stato di provisioning corrente per collegamento privato servizio. Gli stati di provisioning applicabili sono: Eliminazione,Esito negativo,*Aggiornamento. Quando lo stato di provisioning è Riuscito, il provisioning è stato eseguito correttamente il provisioning del servizio collegamento privato. |

| Alias (alias) | Alias è una stringa di sola lettura globale per il servizio. Consente di mascherare i dati dei clienti per il servizio e allo stesso tempo crea un nome facile da condividere per il servizio. Quando si crea un servizio collegamento privato, Azure genera l'alias per il servizio che è possibile condividere con i clienti. I clienti possono usare questo alias per richiedere una connessione al servizio. |

| Visibilità (visibilità) | La visibilità è la proprietà che controlla le impostazioni di esposizione per il servizio di collegamento privato. I provider di servizi possono scegliere di limitare l'esposizione al servizio alle sottoscrizioni con autorizzazioni di controllo degli accessi in base al ruolo di Azure. È anche possibile usare un set limitato di sottoscrizioni per limitare l'esposizione. |

| Approvazione automatica (autoApproval) | L'approvazione automatica controlla l'accesso automatico al servizio collegamento privato. Le sottoscrizioni specificate nell'elenco di approvazione automatica vengono approvate automaticamente quando viene richiesta una connessione da endpoint privati in tali sottoscrizioni. |

| Configurazione IP front-end del servizio di bilanciamento del carico (loadBalancerFrontendIpConfigurations) | collegamento privato servizio è associato all'indirizzo IP front-end di un Load Balancer Standard. Tutto il traffico destinato al servizio raggiungerà il front-end del bilanciamento del carico di carico. È possibile configurare le regole SLB per indirizzare questo traffico ai pool back-end appropriati in cui le applicazioni sono in esecuzione. Le configurazioni IP front-end del servizio di bilanciamento del carico sono diverse rispetto alle configurazioni IP NAT. |

| Configurazione IP NAT (ipConfigurations) | Questa proprietà fa riferimento alla configurazione IP NAT (Network Address Translation) per il servizio collegamento privato. L'IP NAT può essere scelto da qualsiasi subnet nella rete virtuale di un provider di servizi. collegamento privato servizio esegue nating lato destinazione sul traffico collegamento privato. Questo NAT garantisce che non sia presente alcun conflitto IP tra lo spazio indirizzi di origine (lato consumer) e destinazione (provider di servizi). Sul lato destinazione o provider di servizi, l'indirizzo IP NAT viene visualizzato come INDIRIZZO IP di origine per tutti i pacchetti ricevuti dal servizio. L'INDIRIZZO IP di destinazione viene visualizzato per tutti i pacchetti inviati dal servizio. |

| Connessioni endpoint private (privateEndpointConnections) | Questa proprietà elenca gli endpoint privati che si connettono al servizio collegamento privato. Più endpoint privati possono connettersi allo stesso servizio collegamento privato e il provider di servizi può controllare lo stato per singoli endpoint privati. |

| Proxy TCP V2 (EnableProxyProtocol) | Questa proprietà consente al provider di servizi di usare tcp proxy v2 per recuperare le informazioni di connessione sul consumer del servizio. Il provider di servizi è responsabile della configurazione delle configurazioni del ricevitore per poter analizzare l'intestazione del protocollo proxy v2. |

Dettagli

collegamento privato servizio può essere accessibile da endpoint privati approvati in qualsiasi area pubblica. L'endpoint privato può essere raggiunto dalla stessa rete virtuale e dalle reti virtuali con peering a livello di area. L'endpoint privato può essere raggiunto dalle reti virtuali con peering globale e in locale usando connessioni VPN private o ExpressRoute.

Dopo la creazione di un servizio collegamento privato, viene creata un'interfaccia di rete per il ciclo di vita della risorsa. Questa interfaccia non è gestibile dal cliente.

Il servizio collegamento privato deve essere distribuito nella stessa area della rete virtuale e della Load Balancer Standard.

È possibile accedere a un singolo servizio collegamento privato da più endpoint privati appartenenti a diverse reti virtuali, sottoscrizioni e/o tenant di Active Directory. La connessione viene stabilita tramite un flusso di lavoro di connessione.

È possibile creare più servizi di collegamento privato nello stesso Load Balancer Standard usando configurazioni IP front-end diverse. Esistono limiti al numero di servizi collegamento privato che è possibile creare per Load Balancer Standard e per sottoscrizione. Per informazioni dettagliate, vedere Limiti di Azure.

collegamento privato servizio può avere più configurazioni IP NAT collegate. La scelta di più configurazioni IP NAT può aiutare i provider di servizi a ridimensionare. Oggi, i provider di servizi possono assegnare fino a otto indirizzi IP NAT per ogni servizio collegamento privato. Con ogni indirizzo IP NAT, è possibile assegnare più porte per le connessioni TCP e quindi aumentare le prestazioni. Dopo aver aggiunto più indirizzi IP NAT a un servizio collegamento privato, non è possibile eliminare gli indirizzi IP NAT. Questa restrizione è disponibile per assicurarsi che le connessioni attive non siano interessate durante l'eliminazione degli indirizzi IP NAT.

Alias

Alias è un nome univoco globale per il servizio. Consente di mascherare i dati dei clienti per il servizio e allo stesso tempo crea un nome facile da condividere per il servizio. Quando si crea un servizio collegamento privato, Azure genera un alias per il servizio che è possibile condividere con i clienti. I clienti possono usare questo alias per richiedere una connessione al servizio.

L'alias è costituito da tre parti: Prefisso. GUID. Suffisso

Il prefisso è il nome del servizio. È possibile scegliere il proprio prefisso. Dopo aver creato "Alias", non è possibile modificarlo, quindi selezionare il prefisso in modo appropriato.

IL GUID verrà fornito dalla piattaforma. Questo GUID rende il nome univoco a livello globale.

Il suffisso viene aggiunto da Azure: region.azure.privatelinkservice

Alias completo: prefisso. {GUID}. region.azure.privatelinkservice

Controllare l'esposizione del servizio

Il servizio collegamento privato offre tre opzioni nell'impostazione Visibilità per controllare l'esposizione del servizio. L'impostazione di visibilità determina se un consumer può connettersi al servizio. Di seguito sono riportate le opzioni di impostazione di visibilità, dalla più restrittiva alla meno restrittiva:

Solo controllo degli accessi in base al ruolo: se il servizio è destinato all'utilizzo privato da reti virtuali diverse, usare il controllo degli accessi in base al ruolo nelle sottoscrizioni associate allo stesso tenant di Active Directory. La visibilità tra tenant è consentita tramite il controllo degli accessi in base al ruolo.

Limitato dalla sottoscrizione: se il servizio verrà usato in tenant diversi, è possibile limitare l'esposizione a un set limitato di sottoscrizioni attendibili. Le autorizzazioni possono essere pre-approvate.

Chiunque abbia l'alias: se si vuole rendere pubblico il servizio e consentire a chiunque con l'alias del servizio di collegamento privato di richiedere una connessione, selezionare questa opzione.

Controllare l'accesso al servizio

Gli utenti che hanno l'esposizione controllata dall'impostazione di visibilità sul servizio collegamento privato possono creare un endpoint privato nelle reti virtuali e richiedere una connessione al servizio di collegamento privato. La connessione dell'endpoint privato verrà creata in uno stato In sospeso nell'oggetto servizio collegamento privato. Il provider di servizi è responsabile dell'azione sulla richiesta di connessione. È possibile approvare la connessione, rifiutare la connessione o eliminare la connessione. Solo le connessioni approvate possono inviare il traffico al servizio collegamento privato.

L'azione di approvazione delle connessioni può essere automatizzata usando la proprietà di approvazione automatica nel servizio collegamento privato. L'approvazione automatica è una possibilità per i provider di servizi di preapprovare un set di sottoscrizioni per l'accesso automatico al servizio. I clienti dovranno condividere le sottoscrizioni offline per i provider di servizi da aggiungere all'elenco di approvazione automatica. L'approvazione automatica è un subset della matrice di visibilità.

La visibilità controlla le impostazioni di esposizione, mentre l'approvazione automatica controlla le impostazioni di approvazione per il servizio. Se un cliente richiede una connessione da una sottoscrizione nell'elenco di approvazione automatica, la connessione viene approvata automaticamente e la connessione viene stabilita. I provider di servizi non devono approvare manualmente la richiesta. Se un cliente richiede una connessione da una sottoscrizione nella matrice di visibilità e non nella matrice di approvazione automatica, la richiesta raggiungerà il provider di servizi. Il provider di servizi deve approvare manualmente le connessioni.

Recupero di informazioni di connessione tramite PROXY TCP v2

Nel servizio collegamento privato l'indirizzo IP di origine dei pacchetti provenienti dall'endpoint privato è l'indirizzo NAT (Network Address Translation) sul lato provider di servizi usando l'INDIRIZZO IP NAT allocato dalla rete virtuale del provider. Le applicazioni ricevono l'indirizzo IP NAT allocato anziché l'indirizzo IP di origine effettivo dei consumer di servizi. Se l'applicazione necessita di un indirizzo IP di origine effettivo dal lato consumer, è possibile abilitare il protocollo proxy nel servizio e recuperare le informazioni dall'intestazione del protocollo proxy. Oltre all'indirizzo IP di origine, l'intestazione del protocollo proxy contiene anche il LinkID dell'endpoint privato. La combinazione di indirizzi IP di origine e LinkID consente ai provider di servizi di identificare in modo univoco i propri consumer.

Per altre informazioni sul protocollo proxy, vedere qui.

Queste informazioni vengono codificate usando un vettore TLV (Type-Length-Value) personalizzato come indicato di seguito:

Dettagli TLV personalizzati:

| Campo | Lunghezza (ottetti) | Descrizione |

|---|---|---|

| Tipo | 1 | PP2_TYPE_AZURE (0xEE) |

| Length | 2 | Lunghezza del valore |

| Valore | 1 | PP2_SUBTYPE_AZURE_PRIVATEENDPOINT_LINKID (0x01) |

| 4 | UINT32 (4 byte) che rappresenta il LINKID dell'endpoint privato. Codificato in formato endian piccolo. |

Nota

Il provider di servizi è responsabile di assicurarsi che il servizio dietro il servizio di bilanciamento del carico standard sia configurato per analizzare l'intestazione del protocollo proxy in base alla specifica quando il protocollo proxy è abilitato nel servizio di collegamento privato. La richiesta avrà esito negativo se l'impostazione del protocollo proxy è abilitata nel servizio di collegamento privato, ma il servizio del provider di servizi non è configurato per analizzare l'intestazione. La richiesta avrà esito negativo se il servizio del provider di servizi prevede un'intestazione del protocollo proxy mentre l'impostazione non è abilitata nel servizio collegamento privato. Dopo aver abilitato l'impostazione del protocollo proxy, l'intestazione del protocollo proxy verrà inclusa anche nei probe di integrità HTTP/TCP dall'host alle macchine virtuali back-end. Le informazioni client non sono contenute nell'intestazione.

La corrispondenza LINKID che fa parte del protocollo PROXYv2 (TLV) è disponibile nella PrivateEndpointConnection proprietà linkIdentifier.

Per altre informazioni, vedere API collegamento privato Services.

Limitazioni

Di seguito sono riportate le limitazioni note quando si usa il servizio collegamento privato:

Supportato solo in Load Balancer Standard. Non supportato in Load Balancer di base.

Supportato solo in Load Balancer Standard in cui il pool back-end è configurato dalla scheda di interfaccia di rete. Non supportato in Load Balancer Standard dove il pool back-end è configurato dall'indirizzo IP.

Supporta solo il traffico IPv4

Supporta solo il traffico TCP e UDP

collegamento privato Service ha un timeout inattiva di circa 5 minuti (300 secondi). Per evitare di raggiungere questo limite, le applicazioni che si connettono tramite collegamento privato Servizio devono usare TCP Keepalives inferiore a quella volta.