Protezione delle informazioni per Contoso Corporation

Contoso è seriamente preoccupato per la sicurezza delle informazioni. La perdita o la distruzione della proprietà intellettuale che descrive i loro progetti di prodotti e le tecniche di produzione proprietarie li metterebbero in uno svantaggio competitivo.

Prima di spostare gli asset digitali sensibili nel cloud, Contoso si è assicurato che i requisiti di classificazione e protezione delle informazioni locali fossero supportati dai servizi basati sul cloud di Microsoft 365 per le aziende.

Classificazione della sicurezza dei dati di Contoso

Contoso ha eseguito un'analisi dei dati e ha determinato i livelli di classificazione seguenti.

| Livello 1: base | Livello 2: dati sensibili | Livello 3: dati altamente regolamentati |

|---|---|---|

| I dati vengono crittografati e sono disponibili solo per gli utenti autenticati. Fornito per tutti i dati archiviati in locale e nell'archiviazione e nei carichi di lavoro basati sul cloud. I dati vengono crittografati mentre si trovano nel servizio e passano dal servizio ai dispositivi client. Esempi di dati di livello 1 sono le normali comunicazioni aziendali (posta elettronica) e i file dei dipendenti di amministrazione, vendita e supporto. |

Livello 1 più autenticazione avanzata e protezione da perdita dei dati. L'autenticazione avanzata include Microsoft Entra autenticazione a più fattori (MFA) con convalida SMS. Prevenzione della perdita dei dati Microsoft Purview garantisce che le informazioni sensibili o critiche non vengano spostate al di fuori del cloud Microsoft. Esempi di dati di livello 2 sono le informazioni legali e finanziarie e i dati di ricerca e sviluppo per i nuovi prodotti. |

Livello 2 più i livelli più elevati di crittografia, autenticazione e controllo. I livelli di crittografia più elevati per i dati statici e nel cloud, conformi alle norme internazionali, combinati con MFA con smart card e il controllo granulare, nonché avvisi. Esempi di dati di livello 3 sono le informazioni personali dei clienti e dei partner, le specifiche di progettazione dei prodotti e le tecniche di produzione proprietarie. |

Criteri informativi di Contoso

Nella tabella seguente sono elencati i criteri informativi di Contoso.

| Valore | Accesso | Conservazione dei dati | Protezione delle informazioni |

|---|---|---|---|

| Valore aziendale basso (Livello 1: Base) | Consentire l'accesso a tutti. | 6 mesi | Usare la crittografia. |

| Valore aziendale medio (Livello 2: Dati sensibili) | Consentire l'accesso a dipendenti, subappaltatori e partner di Contoso. Usare MFA, Transport Layer Security (TLS) e Mobile Application Management (MAM). |

2 anni | Usare i valori hash per l'integrità dei dati. |

| Valore aziendale elevato (Livello 3: Dati altamente regolamentati) | Consentire l'accesso ai dirigenti e responsabili di progettazione e produzione. Rights Management System (RMS) solo con dispositivi di rete gestiti. |

7 anni | Usare le firme digitali per il non ripudio. |

Percorso contoso per la protezione delle informazioni con Microsoft 365 per le aziende

Contoso ha seguito questi passaggi per preparare Microsoft 365 per le aziende per i requisiti di protezione delle informazioni:

Identificare le informazioni da proteggere

Contoso ha eseguito una revisione approfondita degli asset digitali esistenti che si trovano nei siti e nelle condivisioni file di SharePoint locali e ha classificato ogni asset.

Determinare i criteri di accesso, conservazione e protezione dei dati per i livelli di dati

In base ai livelli di dati, Contoso ha determinato requisiti dettagliati per i criteri, che sono stati utilizzati per proteggere le risorse digitali esistenti mentre venivano spostate nel cloud.

Creare etichette di riservatezza e le relative impostazioni per i diversi livelli di informazioni

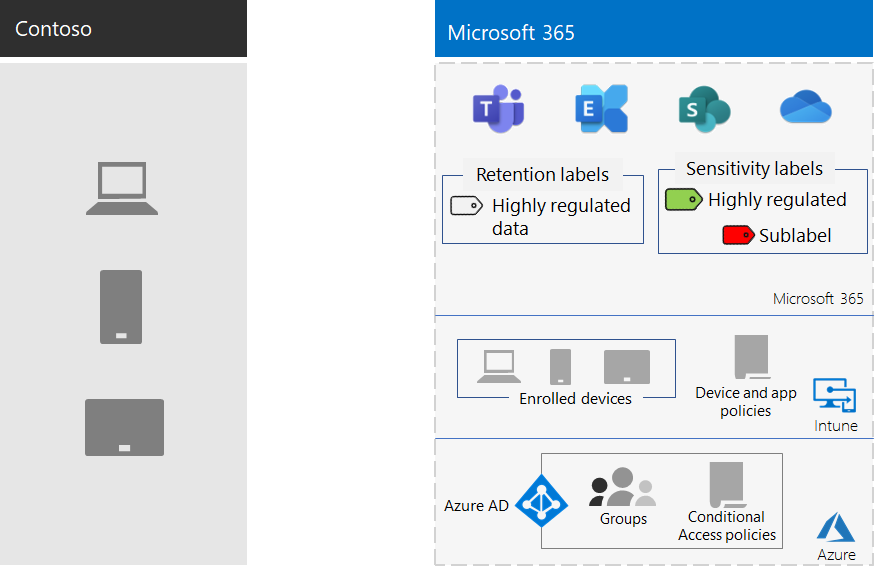

Contoso ha creato etichette di riservatezza per i livelli di dati con l'etichetta per dati altamente regolamentati, tra cui crittografia, autorizzazioni e filigrane.

Spostare dati da siti e condivisioni file di SharePoint locali ai nuovi siti di SharePoint

I file di cui è stata eseguita la migrazione ai nuovi siti di SharePoint hanno ereditato le etichette di conservazione predefinite assegnate al sito.

Formare i dipendenti su come usare le etichette di riservatezza per i nuovi documenti, come interagire con Contoso IT durante la creazione di nuovi siti di SharePoint e archiviare sempre gli asset digitali nei siti di SharePoint

La modifica delle cattive abitudini di archiviazione delle informazioni dei lavoratori è spesso considerata la parte più difficile della transizione di protezione delle informazioni per il cloud. L'IT e la gestione di Contoso dovevano fare in modo che i dipendenti etichettassero e archiviassero sempre le proprie risorse digitali nel cloud, si astenessero dall'usare condivisioni file locali e non usassero servizi di archiviazione cloud o unità USB di terze parti.

Criteri di accesso condizionale per la protezione delle informazioni

Nell'ambito dell'implementazione di Exchange Online e SharePoint, Contoso ha configurato il set seguente di criteri di accesso condizionale e li ha applicati ai gruppi appropriati:

- Criteri di accesso alle applicazioni gestite e non gestite sui dispositivi

- Criteri di accesso di Exchange Online

- Criteri di accesso di SharePoint

Ecco il set risultante di criteri contoso per la protezione delle informazioni.

Nota

Contoso ha inoltre configurato criteri di accesso condizionale aggiuntivi per l'identità e l'accesso. Vedere Identità per Contoso Corporation.

Questi criteri assicurano che:

- Le app consentite e le azioni che possono eseguire con i dati dell'organizzazione sono definite dai criteri di protezione delle app.

- I computer e i dispositivi mobili siano compatibili.

- Exchange Online usa Office 365 crittografia dei messaggi (OME) per Exchange Online.

- SharePoint usa restrizioni applicate dall'app.

- SharePoint usi i criteri di controllo di accesso per l'accesso solo dal browser e per bloccare l'accesso ai dispositivi non gestiti.

Mapping delle funzionalità di Microsoft 365 per le aziende ai livelli di dati contoso

Nella tabella seguente i livelli di dati contoso vengono mappati alle funzionalità di protezione delle informazioni in Microsoft 365 per le aziende.

| Livello | Servizi cloud Microsoft 365 | Windows 10 e App Microsoft 365 per grandi imprese | Sicurezza e conformità |

|---|---|---|---|

| Livello 1: base | Criteri di accesso condizionale di SharePoint ed Exchange Online Autorizzazioni sui siti di SharePoint |

Etichette di riservatezza BitLocker Windows Information Protection |

Criteri di accesso condizionale dei dispositivi e criteri di Mobile Application Management |

| Livello 2: dati sensibili | Livello 1 plus: Etichette di riservatezza Etichette di conservazione di Microsoft 365 nei siti di SharePoint Prevenzione della perdita dei dati per SharePoint ed Exchange Online Siti di SharePoint isolati |

Livello 1 plus: Etichette riservatezza su risorse digitali |

Livello 1 |

| Livello 3: dati altamente regolamentati | Livello 2 plus: Bring your own key (BYOK) encryption and protection for trade secret information Azure Key Vault per applicazioni line-of-business che interagiscono con i servizi di Microsoft 365 |

Livello 2 | Livello 1 |

Ecco la configurazione di Contoso information protection risultante.

Passaggio successivo

Informazioni su come Contoso usa le funzionalità di sicurezza di Microsoft 365 per le aziende per la gestione delle identità e degli accessi, la protezione dalle minacce, la protezione delle informazioni e la gestione della sicurezza.

Vedere anche

Microsoft Defender per Office 365

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per