チュートリアル: ガバナンスをエンドポイント修復に拡張する

Defender for Cloud Apps には、ユーザーを停止したり、ファイルを非公開にするなどの定義済みのポリシーのガバナンス オプションがあります。 Microsoft Power Automate とのネイティブ統合を使用すると、サービスとしてのソフトウェア (SaaS) コネクタの大規模なエコシステムを使用して、修復を含むプロセスを自動化するワークフローを構築できます。

たとえば、マルウェアの脅威の可能性を検出する場合は、ワークフローを使用して、ウイルス対策スキャンの実行やエンドポイントの分離などの Microsoft Defender for Endpoint の修復アクションを開始できます。

このチュートリアルでは、ワークフローを使用して、ユーザーが疑わしい動作の兆候を示すエンドポイントでウイルス対策スキャンを実行するようにポリシー ガバナンス アクションを構成する方法について説明します。

Note

これらのワークフローは、ユーザー アクティビティを含むポリシーにのみ関連します。 たとえば、検出ポリシーまたは OAuth ポリシーでこれらのワークフローを使用することはできません。

Power Automate プランをご利用でない場合は、無料試用版アカウントにサインアップしてください。

前提条件

- 有効な Microsoft Power Automate プランが必要です

- 有効な Microsoft Defender for Endpoint プランが必要です

- Power Automate 環境は、Microsoft Entra ID が同期されており、Defender for Endpoint が監視され、ドメイン参加済みである必要があります

フェーズ 1: Defender for Cloud Apps API トークンを生成する

Note

Defender for Cloud Apps コネクタを使用してワークフローを以前に作成している場合は、Power Automate によってトークンが自動的に再利用されるため、この手順を省略できます。

Microsoft Defender ポータルで、[設定] を選択します。 次に、[クラウド アプリ] を選択します。

[システム] で、[API トークン] を選択します。

[+トークンの追加] を選択すると、新しいトークンが生成されます。

[新しいトークンの生成] ポップアップに、トークン名 (たとえば "Flow-Token") を入力し、[生成] を選択します。

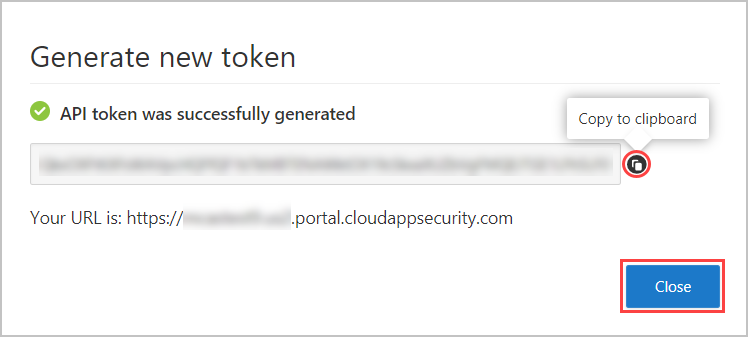

トークンが生成されたら、生成されたトークンの右側にあるコピー アイコンを選択して、[閉じる] を選択します。 後でこのトークンが必要になります。

フェーズ 2: ウイルス対策スキャンを実行するフローを作成する

Note

以前に Defender for Endpoint コネクタを使用してフローを作成したことがある場合、Power Automate ではコネクタが自動的に再利用されるため、サインイン手順をスキップできます。

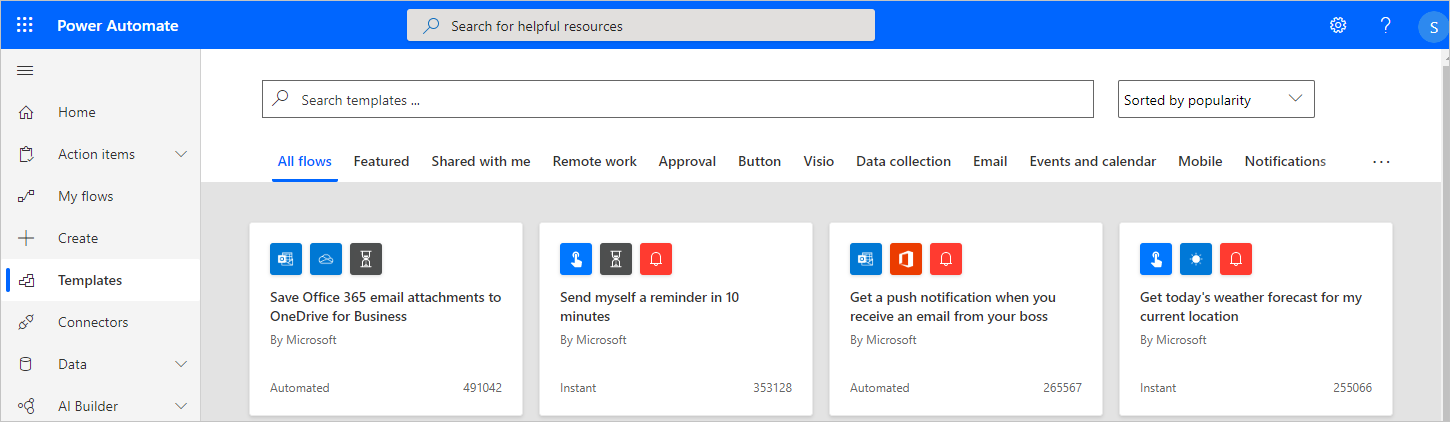

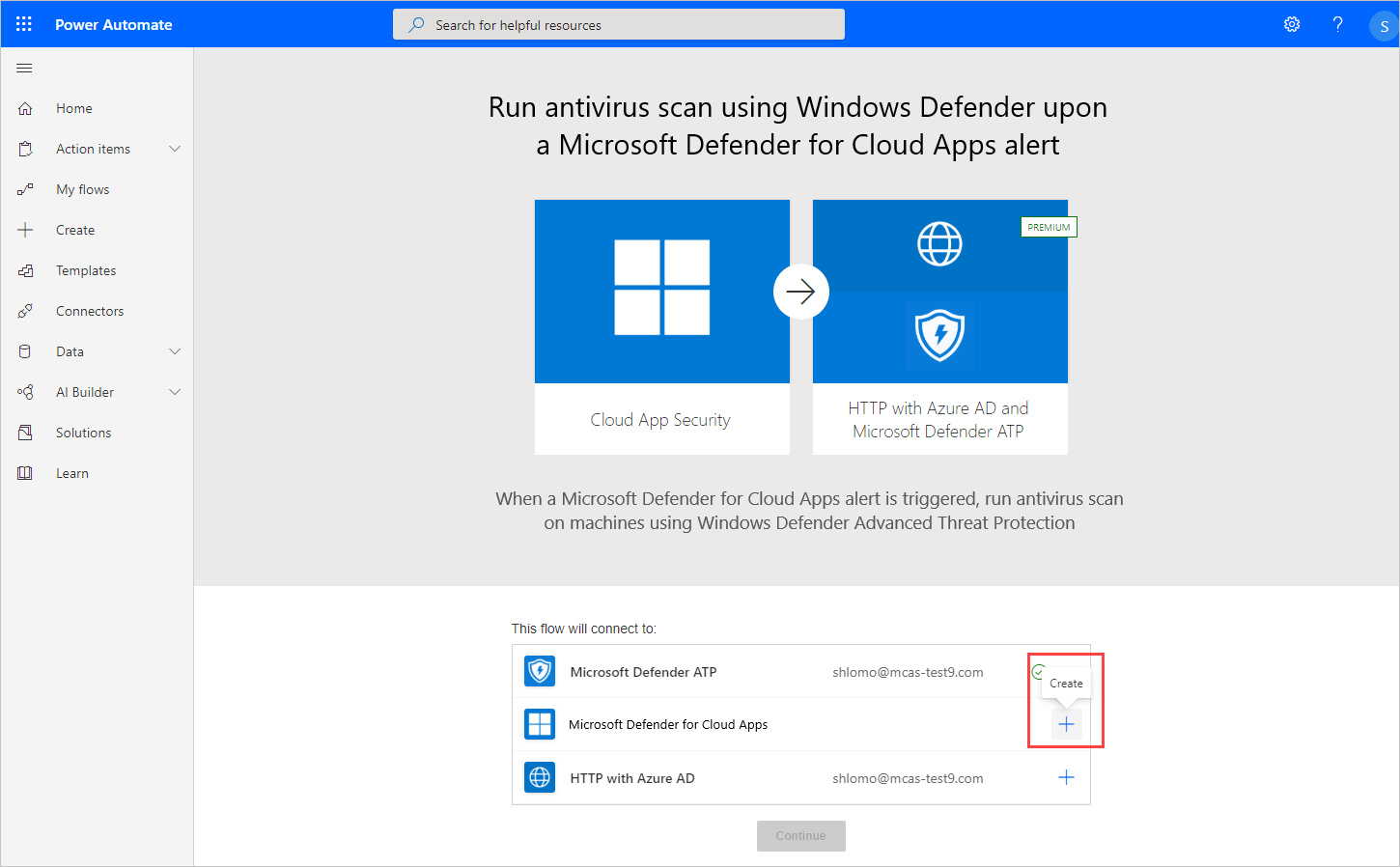

Power Automate ポータルに移動し、テンプレートを選択します。

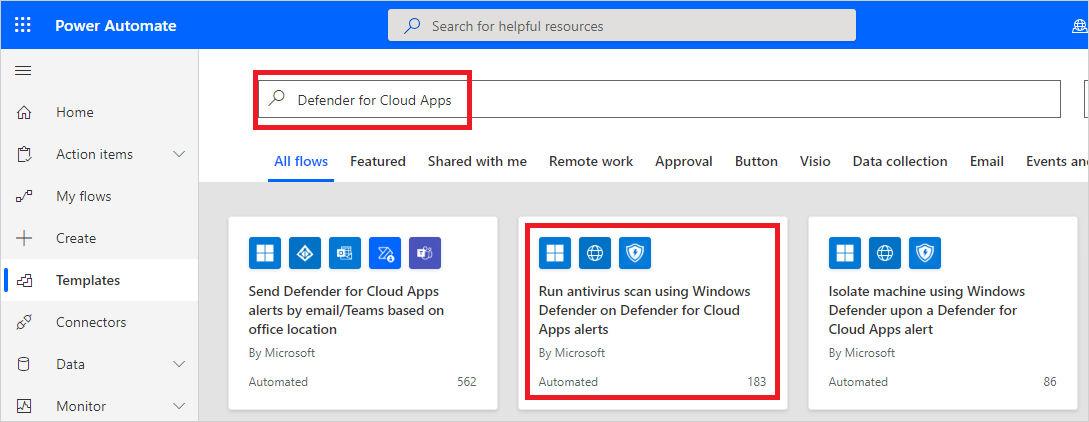

Defender for Cloud Apps を検索し、[Run antivirus scan using Windows Defender upon a Defender for Cloud Apps alert]\(Defender for Cloud Apps アラート時に Windows Defender を使用してウイルス対策スキャンを実行する\) を選択します。

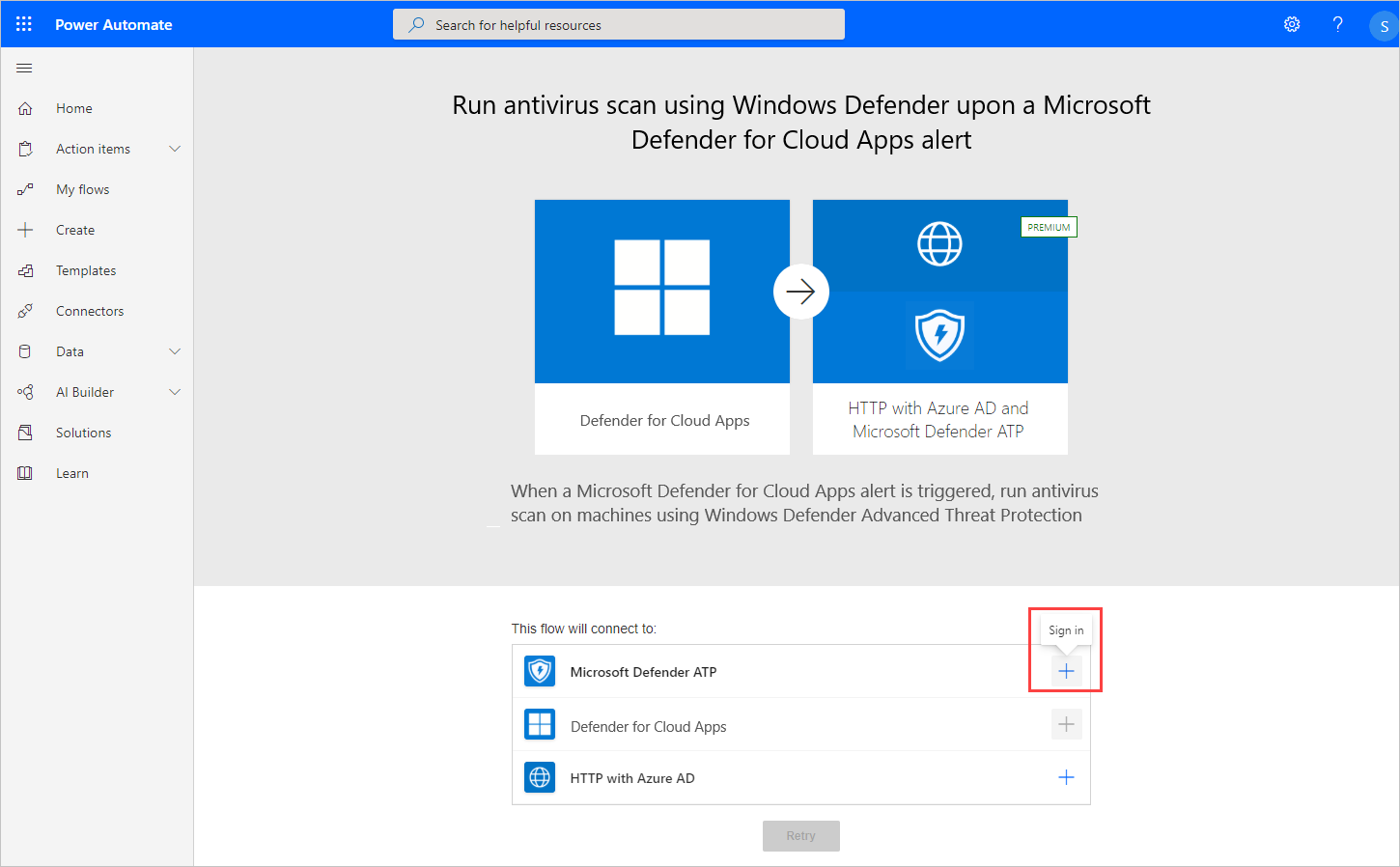

アプリの一覧で、Microsoft Defender for Endpoint コネクタが表示されている行で、[サインイン] を選択します。

フェーズ 3: フローを構成する

Note

以前に Microsoft Entra コネクタを使用してフローを作成したことがある場合は、Power Automate によってトークンが自動的に再利用されるため、この手順をスキップできます。

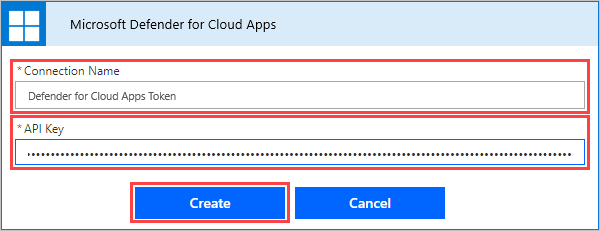

アプリの一覧で、[Defender for Cloud Apps] が表示されている行で、[作成] を選択します。

Defender for Cloud Apps のポップアップで、接続名 (たとえば "Defender for Cloud Apps トークン") を入力し、コピーした API トークンを貼り付けて、[作成] を選択します。

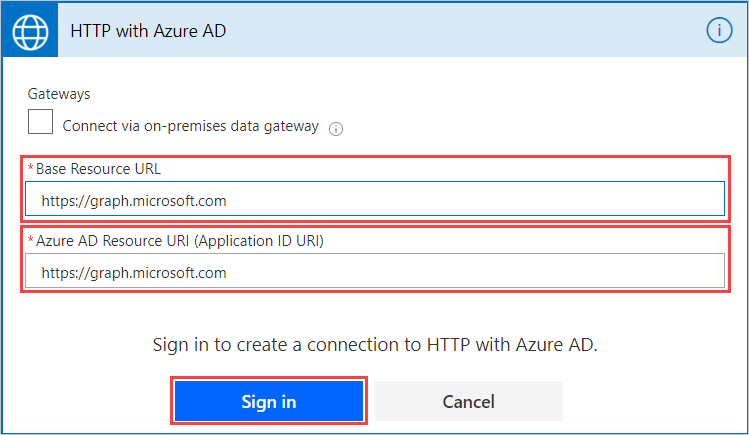

アプリの一覧で、[Azure AD を使用する HTTP] が表示されている行で、[サインイン] を選択します。

[Azure AD を使用する HTTP] のポップアップで [基本リソース URL] と [Azure AD リソース URI] の両方のフィールドに「

https://graph.microsoft.com」を入力し、[サインイン] を選択して、Azure AD コネクタを使用した HTTP で使用する管理者の資格情報を入力します。

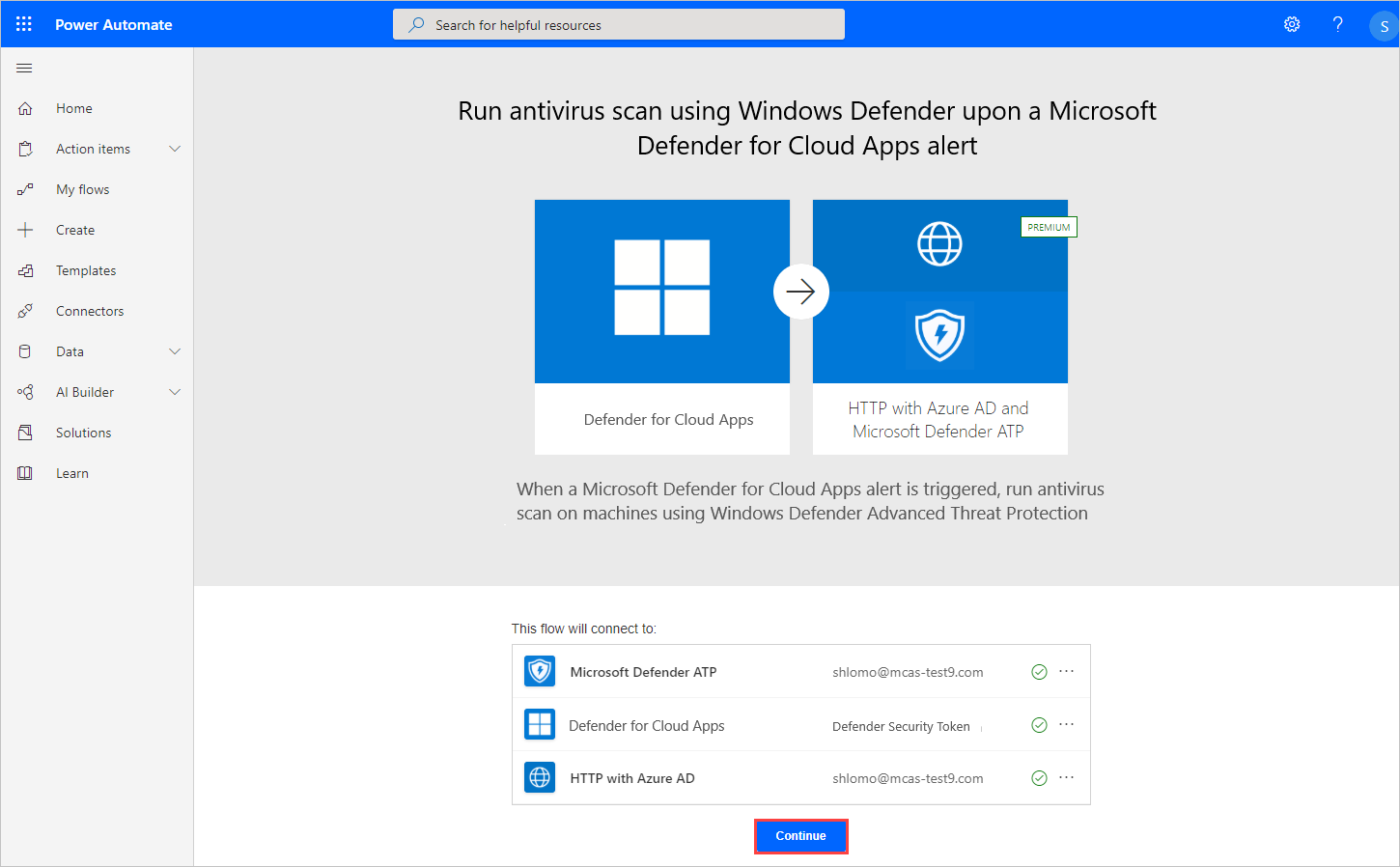

続行を選択します。

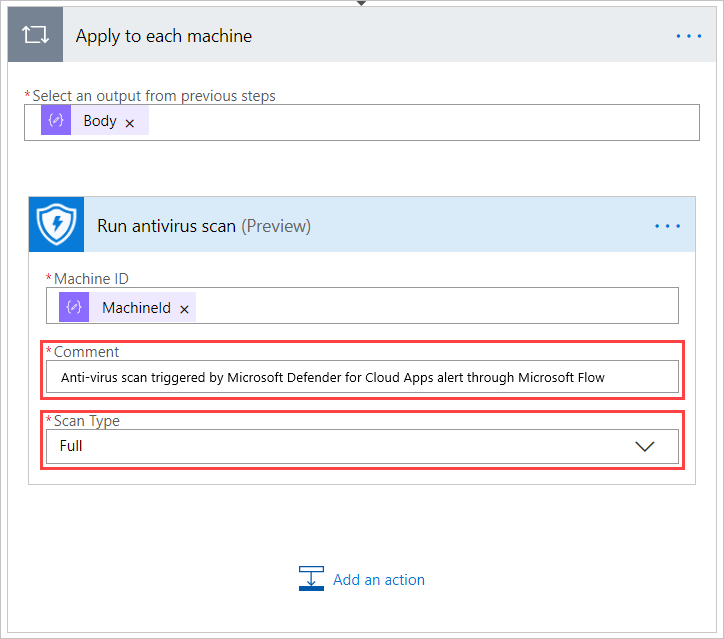

すべてのコネクタが正常に接続されたら、フローのページの [Apply to each device]\(各デバイスに適用\) で、必要に応じてコメントとスキャンの種類を変更し、[保存] を選択します。

フェーズ 4: フローを実行するポリシーを構成する

Microsoft Defender ポータルの [Cloud Apps] で [ポリシー ->[ポリシー管理] に移動します。

ポリシーの一覧で、関連するポリシーが表示される行で、行の末尾にある 3 つの点を選択し、[ポリシーの編集] を選択します。

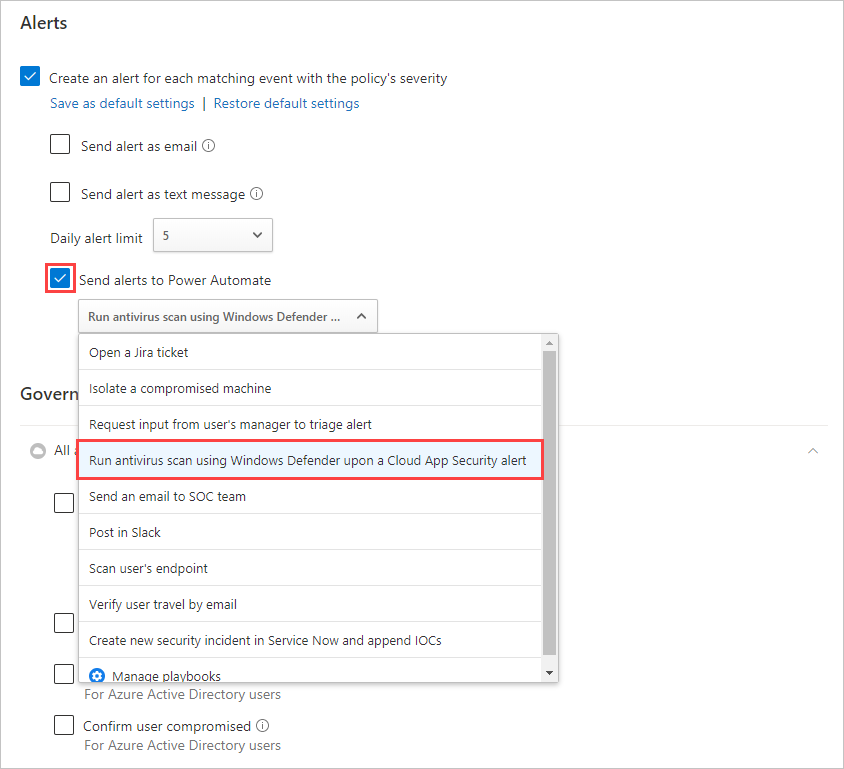

[アラート] で [Power Automate にアラートを送信する] を選択し 、[Defender for Cloud Apps によるアラート時に Windows Defender を使用してウイルス対策スキャンを実行する] を選択します。

これで、このポリシーに対して生成されたすべてのアラートによって、ウイルス対策スキャンを実行するフローが開始されます。

このチュートリアルの手順を使用すると、Defender for Cloud Apps の修復機能を拡張するさまざまなワークフローを使用したアクションを作成できます。これには、その他の Defender for Endpoint アクションも含まれます。 Power Automate に定義済みの Defender for Cloud Apps ワークフローの一覧を表示するには、"Defender for Cloud Apps" を検索してください。