しくみ: Microsoft Entra 多要素認証

多要素認証は、サインイン プロセスでユーザーに別の形式の ID (携帯電話に示されるコードや指紋スキャンなど) を求めるプロセスです。

ユーザーの認証にパスワードのみを使用する場合、不安な攻撃ベクトルが残ります。 パスワードが脆弱である場合、または他の場所で公開されている場合、攻撃者がパスワードを使用してアクセス権を取得している可能性があります。 2 つ目の認証形式を義務付ければ、その二次的な要素は攻撃者が容易に取得したり複製したりできるようなものではないため、セキュリティが向上します。

Microsoft Entra 多要素認証は、次の認証方法のうち 2 つ以上を要求することで機能します。

- ユーザーが知っているもの (通常はパスワード)。

- ユーザーが持っているもの (携帯電話やハードウェア キーのように、簡単には複製できない信頼できるデバイスなど)。

- ユーザー自身 (指紋スキャンや顔面認識などの生体認証)。

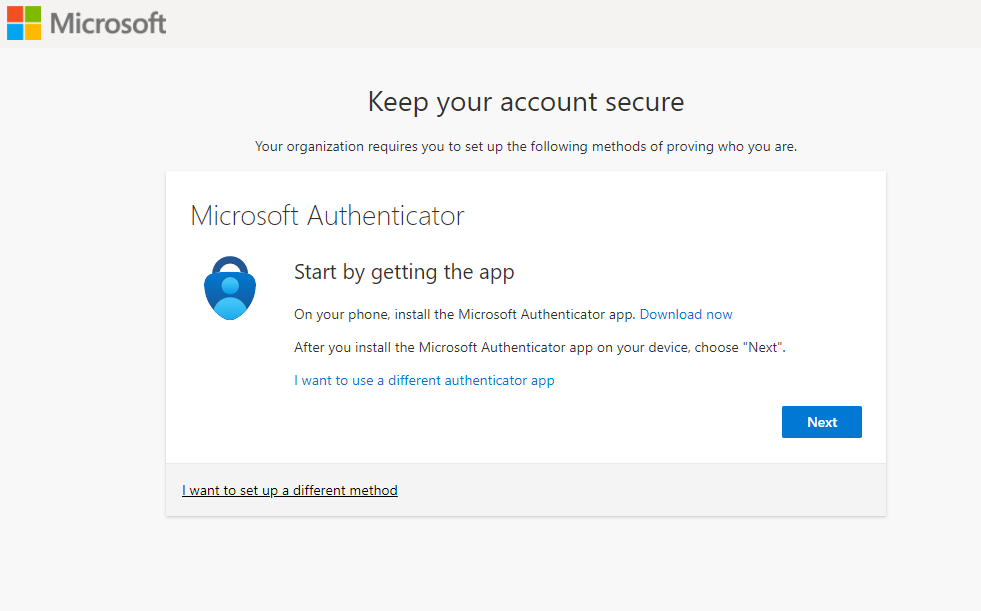

Microsoft Entra 多要素認証を使用すると、パスワードのリセットをさらにセキュリティで保護できます。 ユーザーは、Microsoft Entra 多要素認証に自分自身を登録するときに、セルフサービス パスワード リセットも 1 回のステップで登録できます。 管理者は、セカンダリ認証の形式を選択し、構成の決定に基づいて MFA のチャレンジを構成できます。

Microsoft Entra 多要素認証を使用するために、アプリケーションまたはサービスを変更する必要はありません。 検証プロンプトは Microsoft Entra サインインの一部であり、必要に応じて MFA チャレンジを自動的に要求して処理します。

Note

プロンプト言語は、ブラウザーのロケール設定によって決定されます。 カスタムあいさつを使用しますが、ブラウザーのロケールで識別される言語用のあいさつがない場合、既定で英語が使用されます。 ネットワーク ポリシー サーバー (NPS) では、カスタムの案内応答に関係なく、既定で常に英語が使用されます。 ブラウザーのロケールを識別できない場合も既定で英語が使用されます。

使用可能な検証方法

ユーザーがアプリまたはサービスにサインインすると、MFA プロンプトが表示され、登録されているいずれかの追加の検証形式を選択できます。 ユーザーはマイ プロファイルにアクセスして、検証方法を編集または追加できます。

Microsoft Entra 多要素認証では、次のような追加の検証形式を使用できます。

- Microsoft Authenticator

- Authenticator Lite (Outlook 内)

- Windows Hello for Business

- FIDO2 セキュリティ キー

- OATH ハードウェア トークン (プレビュー)

- OATH ソフトウェア トークン

- SMS

- 音声通話

Microsoft Entra 多要素認証の有効化と使用方法

Microsoft Authenticator をすべてのユーザーに対してすぐに有効にするために、Microsoft Entra テナントでセキュリティの既定値群を使用できます。 サインイン中にユーザーとグループに追加の検証を要求するように、Microsoft Entra 多要素認証を有効にすることができます。

より詳細な制御を行うために、条件付きアクセス ポリシーを使用して、MFA を必要とするイベントやアプリを定義できます。 これらのポリシーにより、ユーザーが企業ネットワークまたは登録済みデバイスを使用中の場合は通常のサインインを許可しますが、ユーザーがリモートまたは個人用デバイスを使用中の場合は追加の検証要素を求めることができます。

次のステップ

ライセンスの詳細については、「Microsoft Entra 多要素認証の機能とライセンス」を参照してください。

さまざまな認証と検証の方法の詳細については、Microsoft Entra ID での認証方法に関する記事を参照してください。

MFA の動作を確認するには、次のチュートリアルで一連のテスト ユーザーに対して Microsoft Entra 多要素認証を有効にします。