チュートリアル: Linux VM のシステム割り当てマネージド ID を使用して Azure Storage にアクセスする

Azure リソース用マネージド ID は、Microsoft Entra ID の機能です。 Azure リソースのマネージド ID をサポートする各 Azure サービスは、それぞれ固有のタイムラインの下で提供されます。 ご利用のリソースに対するマネージド ID の提供状態と既知の問題をあらかじめ確認しておいてください。

このチュートリアルでは、Linux 仮想マシン (VM) のシステム割り当てマネージド ID を使用して Azure Storage にアクセスする方法について説明します。 学習内容は次のとおりです。

- ストレージ アカウントの作成

- ストレージ アカウントに BLOB コンテナーを作成する

- Linux VM のマネージド ID に Azure Storage コンテナーへのアクセス権を付与します

- アクセス トークン取得し、それを使用して Azure Storage を呼び出す

前提条件

- Azure リソースのマネージド ID 機能に慣れていない場合は、こちらの概要を参照してください。

- Azure アカウントをお持ちでない場合は、無料のアカウントにサインアップしてから先に進んでください。

- 必要なリソース作成およびロール管理を実行するために、お使いのアカウントには、適切な範囲 (サブスクリプションまたはリソース グループ) を対象とする "所有者" アクセス許可が必要となります。 ロールの割り当てに関するサポートが必要な場合は、Azure ロールの割り当てによる Azure サブスクリプション リソースへのアクセスの管理に関するページをご覧ください。

このチュートリアルの CLI スクリプトの例を実行するには、次の 2 つの方法があります。

- Azure portal から、または各コード ブロックの右上隅にある [試してみる] ボタンを使用して、Azure Cloud Shell を使用します。

- ローカル CLI コンソールを使用する場合は、CLI 2.0 の最新バージョン (2.0.23 以降) をインストールします。

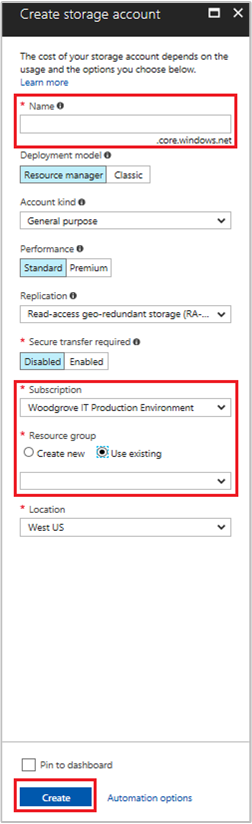

ストレージ アカウントの作成

このセクションでは、ストレージ アカウントを作成します。

Azure portal の左上隅にある [リソースの作成] ボタンを選択します。

[ストレージ]、[ストレージ アカウント - Blob、File、Table、Queue] の順に選択します。

[名前] で、ストレージ アカウントの名前を入力します。

[デプロイ モデル] と [アカウントの種類] がそれぞれ [Resource manager] と [ストレージ (汎用 v1)] に設定されている必要があります。

[サブスクリプション] と [リソース グループ] が、前の手順で VM を作成したときに指定したものと一致していることを確認します。

[作成] を選択します

BLOB コンテナーを作成し、ファイルをストレージ アカウントにアップロードする

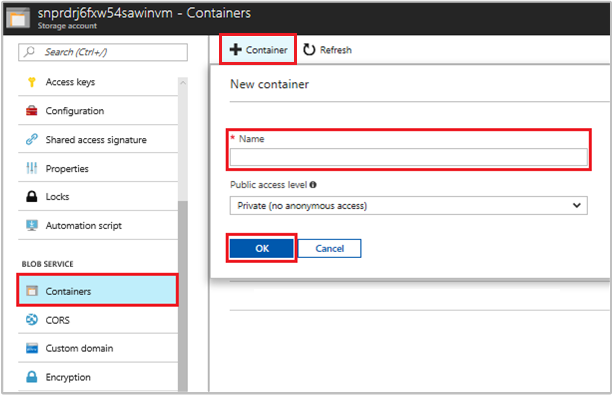

ファイルには Blob Storage が必要であるため、ファイルを格納する BLOB コンテナーを作成する必要があります。 次に、新しいストレージ アカウントで、BLOB コンテナーにファイルをアップロードします。

新たに作成したストレージ アカウントに戻ります。

[Blob service] で [コンテナー] を選択します。

ページの上部にある [+ コンテナー] を選択します。

[新しいコンテナー] で、コンテナーの名前を入力し、[パブリック アクセス レベル] で既定値を保持します。

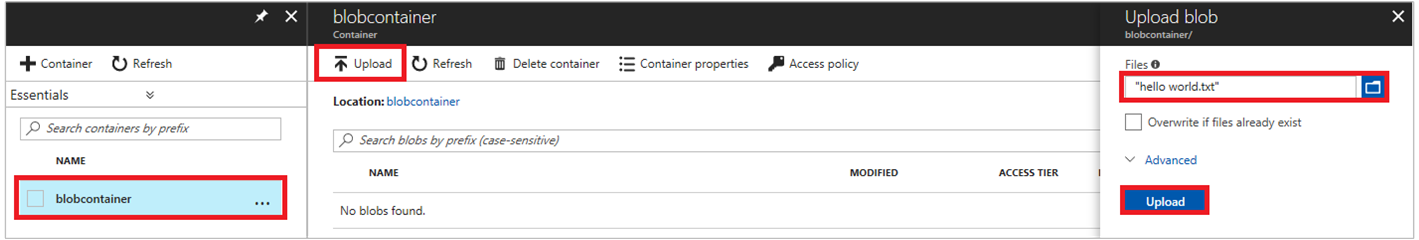

任意のエディターを使用して、ローカル コンピューターに hello world.txt という名前のファイルを作成します。 ファイルを開き、"Hello world! :)" というテキストを (引用符なしで) 追加し、保存します。

新しく作成したコンテナーにファイルをアップロードします。コンテナー名をクリックしてから [アップロード] をクリックします。

[BLOB のアップロード] ウィンドウの [ファイル] で、フォルダー アイコンを選択し、ローカル コンピューターの hello_world.txt を参照してファイルを選択して、[アップロード] を選択します。

VM に Azure Storage コンテナーへのアクセスを許可する

VM のマネージド ID を使用して、Azure Storage Blob のデータを取得できます。 Azure リソースのマネージド ID は、Microsoft Entra 認証をサポートするリソースの認証に使用することができます。 お使いのストレージ アカウントを含むリソース グループのスコープで、マネージド ID に storage-blob-data-reader ロールを割り当てることによって、アクセス権を付与します。

詳細な手順については、「Azure portal を使用して Azure ロールを割り当てる」を参照してください。

Note

ストレージの確認にアクセス許可を付与するために使用できるさまざまなロールの詳細については、「Microsoft Entra ID を使用した BLOB とキューへのアクセスの承認」を参照してください

アクセス トークン取得し、それを使用して Azure Storage を呼び出す

Azure Storage は Microsoft Entra 認証をネイティブにサポートするため、マネージド ID を使用して取得したアクセス トークンを直接受け入れることができます。 これは Azure Storage の Microsoft Entra ID との統合の一部であり、接続文字列に資格情報を提供することとは異なります。

次の手順を完了するには、前に作成した VM から行う必要があり、それに接続するには SSH クライアントが必要です。 Windows を使用している場合は、Windows Subsystem for Linux で SSH クライアントを使用することができます。 SSH クライアント キーの構成について支援が必要な場合は、「Azure 上の Windows で SSH キーを使用する方法」または「Azure に Linux VM 用の SSH 公開キーと秘密キーのペアを作成して使用する方法」をご覧ください。

Azure portal で [Virtual Machines] に移動し、Linux 仮想マシンに移動して、[概要] ページにある [接続] を選びます。 VM に接続する文字列をコピーします。

任意の SSH クライアントを使用して、VM に接続します。

ターミナル ウィンドウで、CURL を使用して、ローカルのマネージド ID エンドポイントに対して Azure Storage のアクセス トークンを取得するよう要求します。

curl 'http://169.254.169.254/metadata/identity/oauth2/token?api-version=2018-02-01&resource=https%3A%2F%2Fstorage.azure.com%2F' -H Metadata:trueこのアクセス トークンを使用して Azure Storage にアクセスします。たとえば、コンテナーに事前にアップロードされたサンプル ファイルの内容を読み取るなどです。

<STORAGE ACCOUNT>、<CONTAINER NAME>、<FILE NAME>の値を、以前に指定した値で置き換えます。<ACCESS TOKEN>は、前の手順で返されたトークンに置き換えます。curl https://<STORAGE ACCOUNT>.blob.core.windows.net/<CONTAINER NAME>/<FILE NAME> -H "x-ms-version: 2017-11-09" -H "Authorization: Bearer <ACCESS TOKEN>"応答には、次のようなファイルの内容が含まれています。

Hello world! :)

または、次に示すように、トークンを変数に格納して、2 番目のコマンドに渡すこともできます。

# Run the first curl command and capture its output in a variable

access_token=$(curl 'http://169.254.169.254/metadata/identity/oauth2/token?api-version=2018-02-01&resource=https%3A%2F%2Fstorage.azure.com%2F' -H Metadata:true | jq -r '.access_token')

# Run the second curl command with the access token

curl "https://<STORAGE ACCOUNT>.blob.core.windows.net/<CONTAINER NAME>/<FILE NAME>" \

-H "x-ms-version: 2017-11-09" \

-H "Authorization: Bearer $access_token"

次のステップ

このチュートリアルでは、Linux VM のシステム割り当てマネージド ID を使用して Azure Storage にアクセスする方法を説明しました。 Azure Storage の詳細については、以下を参照してください。