チュートリアル: Microsoft Entra シングル サインオン (SSO) と LogMeIn の統合

このチュートリアルでは、LogMeIn と Microsoft Entra ID を統合する方法について説明します。 LogMeIn と Microsoft Entra ID を統合すると、次のことができます:

- LogMeIn にアクセスできるユーザーを Microsoft Entra ID で制御する。

- ユーザーが自分の Microsoft Entra アカウントを使用して LogMeIn に自動的にサインインできるようにする。

- 1 つの場所でアカウントを管理します。

前提条件

開始するには、次が必要です。

- Microsoft Entra サブスクリプション。 サブスクリプションがない場合は、無料アカウントを取得できます。

- シングル サインオン (SSO) が有効な LogMeIn サブスクリプション。

シナリオの説明

このチュートリアルでは、テスト環境で Microsoft Entra の SSO を構成してテストします。

- LogMeIn では、SP Initiated SSO と IDP Initiated SSO がサポートされます。

- LogMeIn では、自動化されたユーザー プロビジョニングがサポートされます。

ギャラリーからの LogMeIn の追加

Microsoft Entra ID への LogMeIn の統合を構成するには、ギャラリーからマネージド SaaS アプリの一覧に LogMeIn を追加する必要があります。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- [ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[新しいアプリケーション] に移動します。

- [ギャラリーから追加する] セクションで、検索ボックスに「LogMeIn」と入力します。

- 結果パネルから [LogMeIn] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、SSO の構成に加えて、テナントへのアプリケーションの追加、アプリへのユーザーとグループの追加、ロールの割り当てを行うことができます。 Microsoft 365 ウィザードの詳細をご覧ください。

LogMeIn 用の Microsoft Entra SSO の構成とテスト

B.Simon というテスト ユーザーを使用して、LogMeIn で Microsoft Entra SSO を構成してテストします。 SSO が機能するためには、Microsoft Entra ユーザーと LogMeIn の関連ユーザーとの間にリンク関係を確立する必要があります。

LogMeIn に対して Microsoft Entra SSO を構成してテストするには、次の手順を実行します:

- Microsoft Entra SSO を構成する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra のテスト ユーザーの作成 - B.Simon を使用して Microsoft Entra シングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- LogMeIn の SSO の構成 - アプリケーション側でシングル サインオン設定を構成します。

- LogMeIn のテスト ユーザーの作成 - LogMeIn で B.Simon に対応するユーザーを作成し、Microsoft Entra の B.Simon にリンクさせます。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO の構成

次の手順に従って Microsoft Entra SSO を有効にします。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[LogMeIn]>[シングル サインオン] に移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

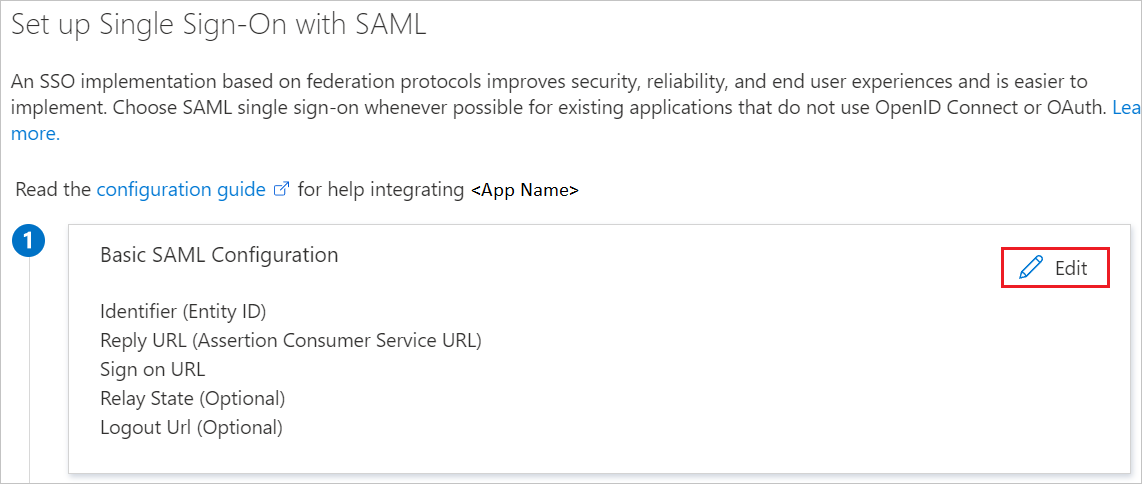

[SAML によるシングル サインオンのセットアップ] ページで、 [基本的な SAML 構成] の鉛筆アイコンをクリックして設定を編集します。

アプリは Azure と事前に統合済みであるため、 [基本的な SAML 構成] セクションで実行が必要な手順はありません。

アプリケーションを SP 開始モードで構成する場合は、 [追加の URL を設定します] をクリックして次の手順を実行します。

a. [サインオン URL] テキスト ボックスに、URL として「

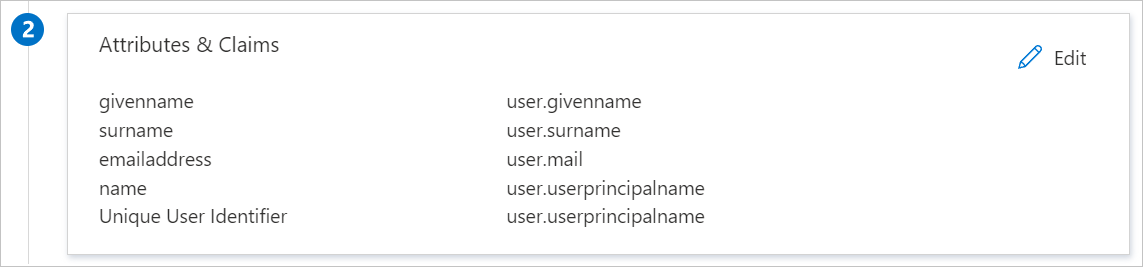

https://authentication.logmeininc.com/login?service=https%3A%2F%2Fmyaccount.logmeininc.com」と入力します。LogMeIn アプリケーションは、特定の形式の SAML アサーションを使用するため、カスタム属性のマッピングを SAML トークンの属性の構成に追加する必要があります。 次のスクリーンショットは、既定の属性の一覧を示しています。ここで、 [Unique User Identifier](一意のユーザー ID) は user.userprincipalname にマップされています。 LogMeIn アプリケーションでは、 [Unique User Identifier](一意のユーザー ID) が user.mail にマップされると想定されているため、 [編集] アイコンをクリックして属性マッピングを編集し、属性マッピングを変更する必要があります。

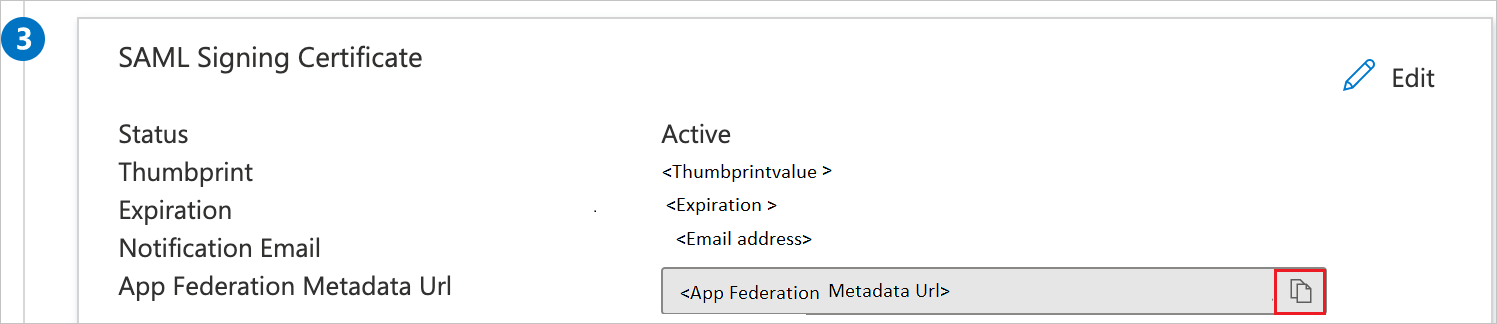

[Set up single sign-on with SAML](SAML でシングル サインオンをセットアップします) ページの [SAML 署名証明書] セクションで、コピー ボタンをクリックして [アプリのフェデレーション メタデータ URL] をコピーして、お使いのコンピューターに保存します。

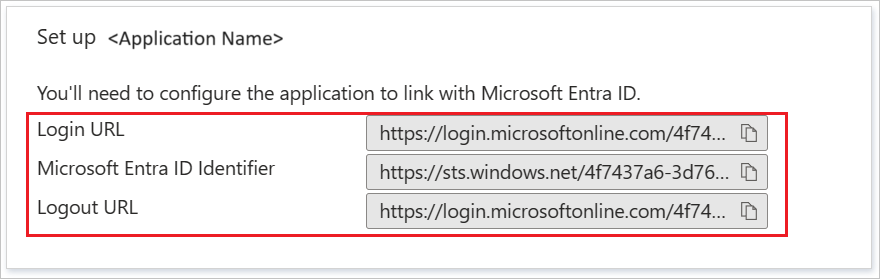

[LogMeIn のセットアップ] セクションで、要件に従って適切な URL をコピーします。

Microsoft Entra テスト ユーザーを作成する

このセクションでは、B.Simon というテスト ユーザーを作成します。

- Microsoft Entra 管理センターにユーザー管理者以上でサインインしてください。

- [ID]>[ユーザー]>[すべてのユーザー] の順に移動します。

- 画面の上部で [新しいユーザー]>[新しいユーザーの作成] を選択します。

- [ユーザー] プロパティで、以下の手順を実行します。

- "表示名" フィールドに「

B.Simon」と入力します。 - [ユーザー プリンシパル名] フィールドに「username@companydomain.extension」と入力します。 たとえば、「

B.Simon@contoso.com」のように入力します。 - [パスワードを表示] チェック ボックスをオンにし、 [パスワード] ボックスに表示された値を書き留めます。

- [Review + create](レビュー + 作成) を選択します。

- "表示名" フィールドに「

- [作成] を選択します。

Microsoft Entra テスト ユーザーを割り当てる

このセクションでは、LogMeIn へのアクセスを許可することで、B.Simon がシングル サインオンを使用できるようにします。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- [ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[LogMeIn] に移動します。

- アプリの概要ページで、[ユーザーとグループ] を選択します。

- [ユーザーまたはグループの追加] を選択し、 [割り当ての追加] ダイアログで [ユーザーとグループ] を選択します。

- [ユーザーとグループ] ダイアログの [ユーザー] の一覧から [B.Simon] を選択し、画面の下部にある [選択] ボタンをクリックします。

- ユーザーにロールが割り当てられることが想定される場合は、 [ロールの選択] ドロップダウンからそれを選択できます。 このアプリに対してロールが設定されていない場合は、[既定のアクセス] ロールが選択されていることを確認します。

- [割り当ての追加] ダイアログで、 [割り当て] をクリックします。

LogMeIn の SSO の構成

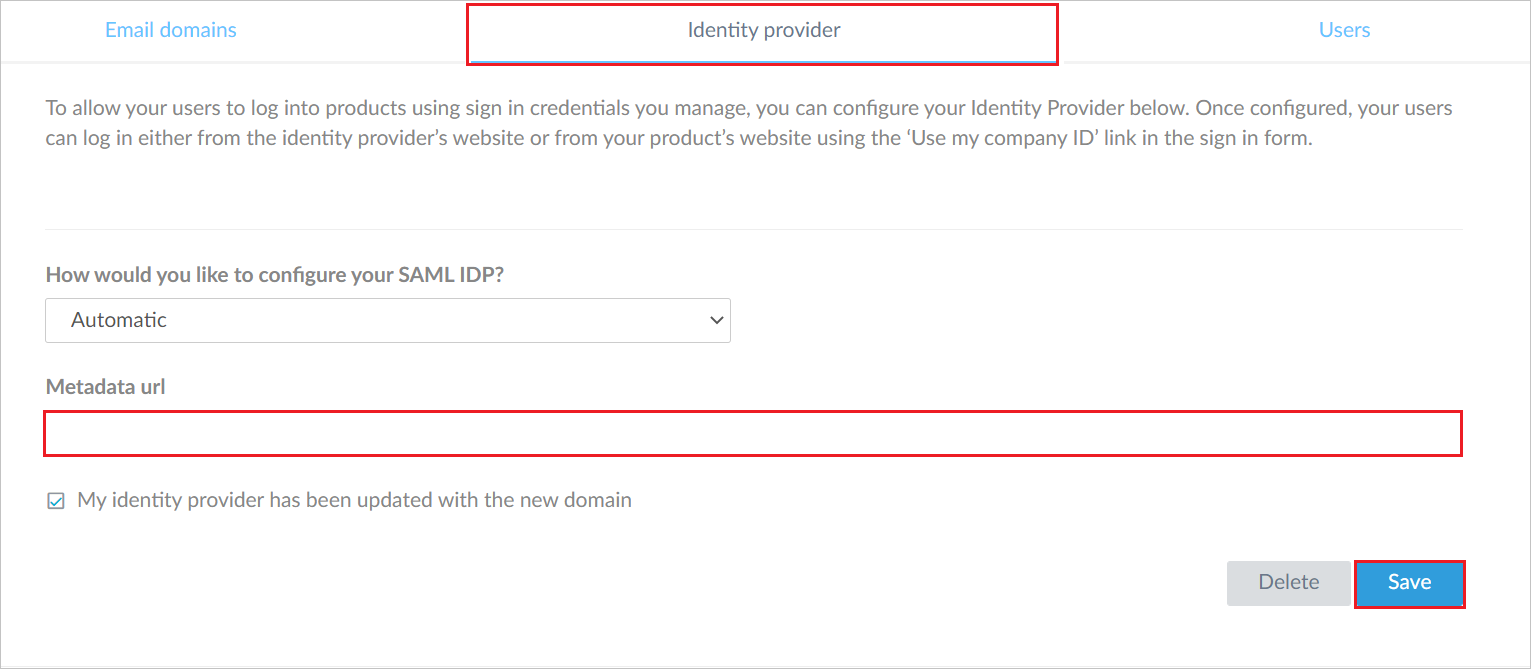

別の Web ブラウザー ウィンドウで、LogMeIn 企業サイトに管理者としてサインインします

[ID プロバイダー] タブに移動し、前にコピーした [フェデレーション メタデータ URL] を [メタデータ URL] テキスト ボックスに貼り付けます。

[保存] をクリックします。

LogMeIn のテスト ユーザーの作成

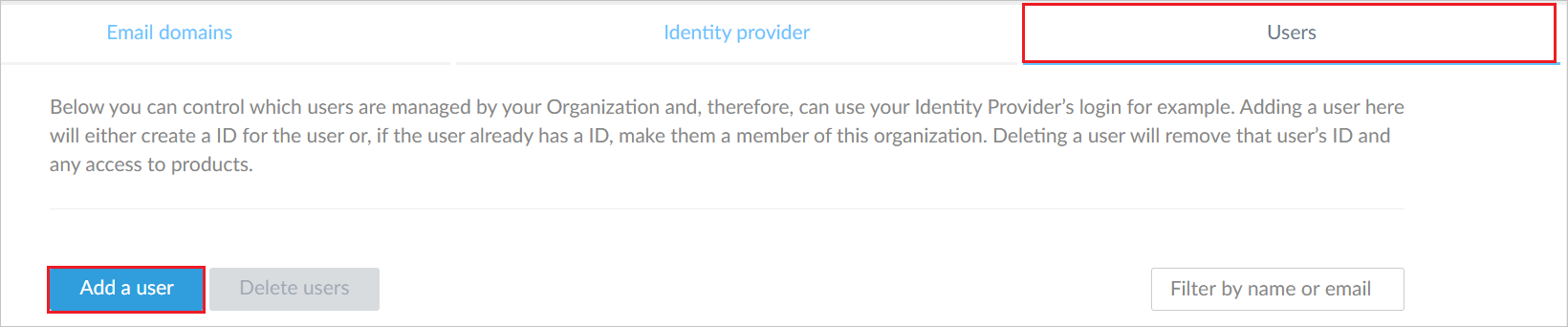

別のブラウザー ウィンドウで、LogMeIn Web サイトに管理者としてログインします。

[Users](ユーザー) タブに移動し、 [Add a user](ユーザーの追加) をクリックします。

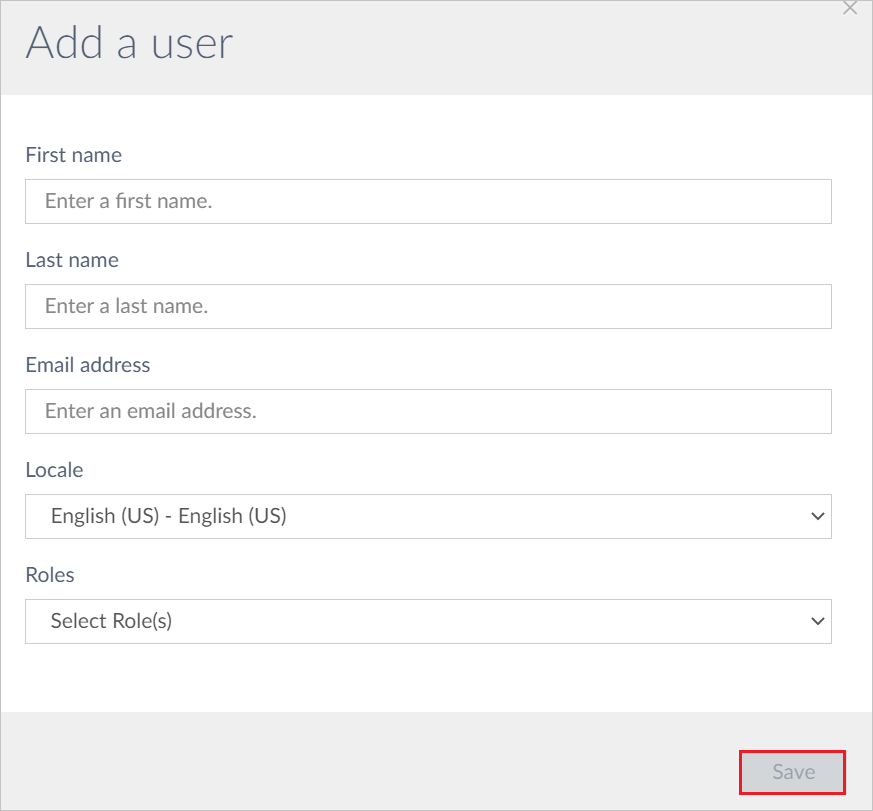

次のページで必要なフィールドに入力し、 [Save](保存) をクリックします。

Note

LogMeIn では、自動ユーザー プロビジョニングもサポートされます。自動ユーザー プロビジョニングの構成方法について詳しくは、こちらをご覧ください。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

SP Initiated:

[このアプリケーションをテストする] をクリックします。これにより、ログイン フローを開始できる LogMeIn のサインオン URL にリダイレクトされます。

LogMeIn のサインオン URL に直接移動し、そこからログイン フローを開始します。

IDP Initiated:

- [このアプリケーションをテストする] をクリックすると、SSO を設定した LogMeIn に自動的にサインインされるはずです

また、Microsoft マイ アプリを使用して、任意のモードでアプリケーションをテストすることもできます。 マイ アプリで [LogMeIn] タイルをクリックすると、SP モードで構成されている場合は、ログイン フローを開始するためのアプリケーション サインオン ページにリダイレクトされます。IDP モードで構成されている場合は、SSO を設定した LogMeIn に自動的にサインインされます。 マイ アプリの詳細については、マイ アプリの概要に関するページを参照してください。

次のステップ

LogMeIn を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用できます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Apps でセッション制御を強制する方法をご覧ください。