プライベート エンドポイントの接続に関する問題のトラブルシューティング

プライベート エンドポイントで構成されている Azure Machine Learning ワークスペースに接続する際に、アクセスが禁止されていることを示す 403 エラーまたはメッセージが表示される場合があります。 この記事では、このエラーを引き起こす一般的な構成の問題を確認する方法について説明します。

ヒント

この記事の手順を使用する前に、Azure Machine Learning ワークスペースの診断 API を試してください。 これは、ワークスペースに関する構成の問題を特定するのに役立ちます。 詳細については、「ワークスペース診断の使用方法」を参照してください。

DNS の構成

DNS 構成のトラブルシューティング手順は、Azure DNS とカスタム DNS のどちらを使用しているかによって異なります。 次の手順を使用して、どちらを使用しているかを確認します。

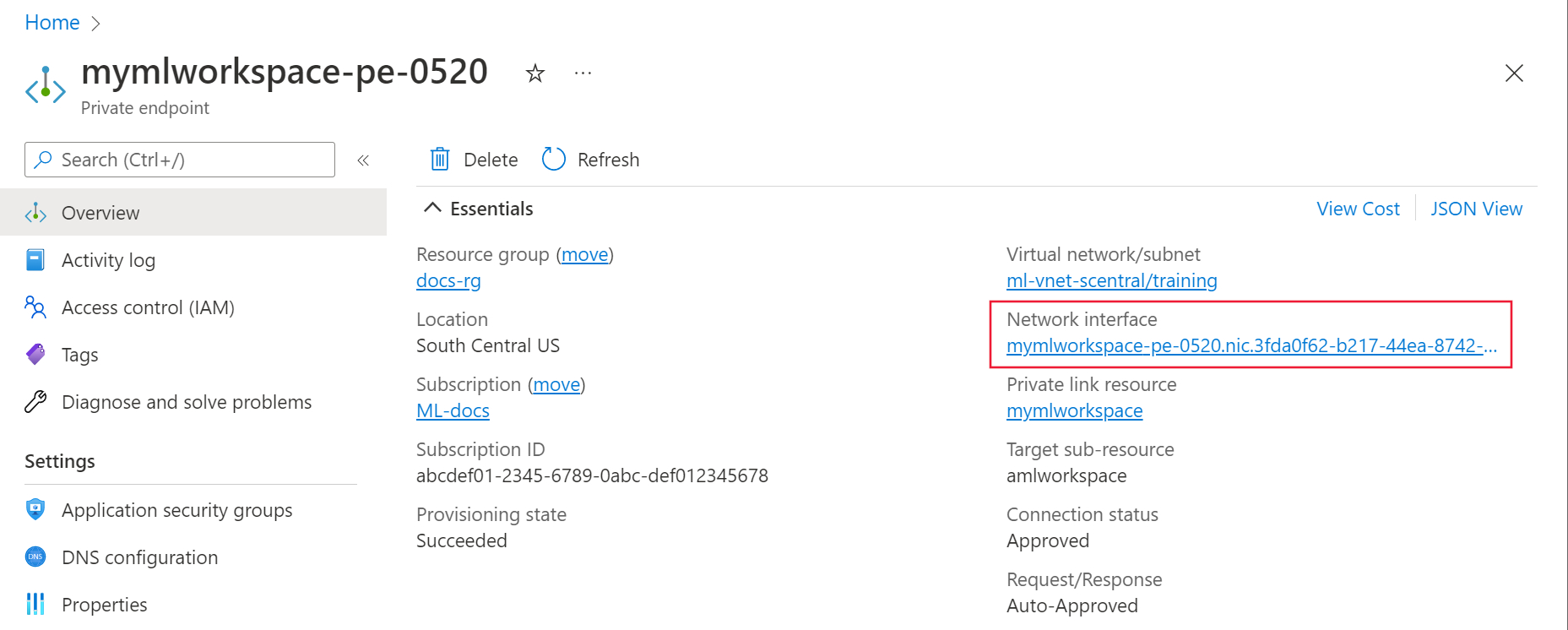

Azure portal で、Azure Machine Learning ワークスペースのプライベート エンドポイントを選択します。

[概要] ページで、[ネットワーク インターフェイス] リンクを選択します。

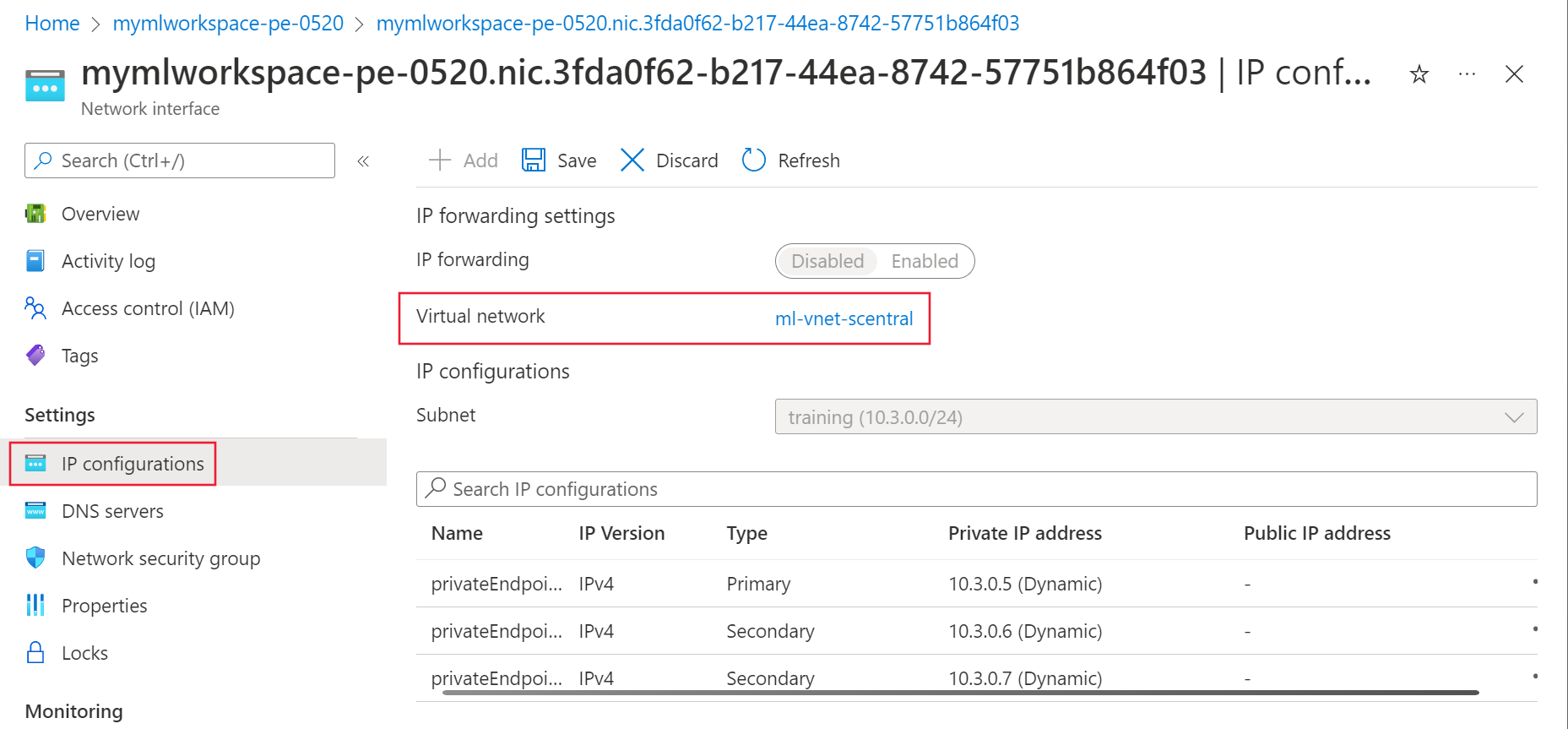

[設定] で、[IP 構成] を選択し、[仮想ネットワーク] のリンクを選択します。

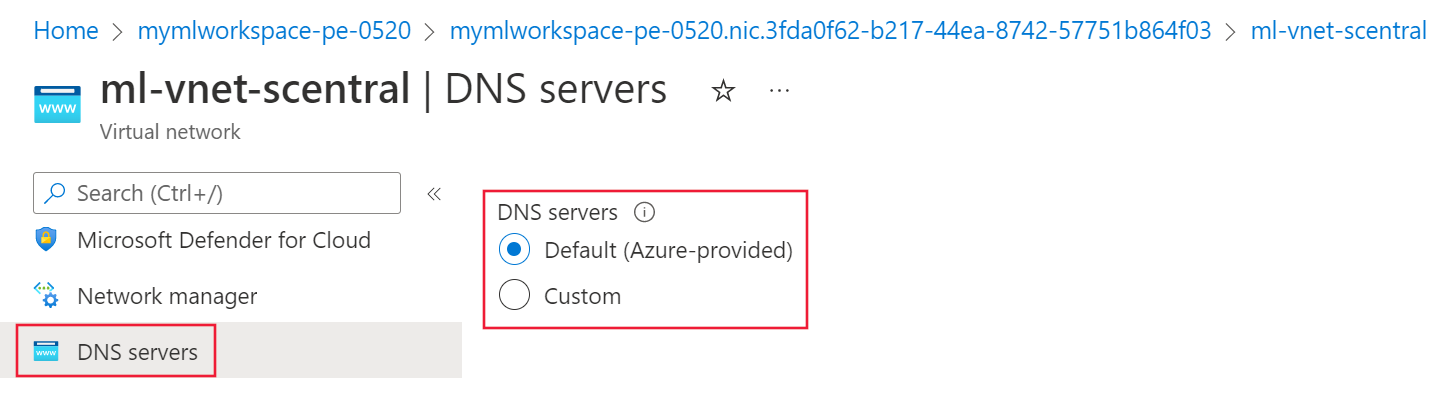

ページの左側にある [設定] セクションで、[DNS サーバー] エントリを選択します。

- この値が既定 (Azure 提供) または 168.63.129.16 である場合、仮想ネットワークは Azure DNS を使用しています。 「Azure DNS に関するトラブルシューティング」セクションに進みます。

- 異なる IP アドレスが表示されている場合、仮想ネットワークはカスタム DNS ソリューションを使用しています。 「カスタム DNS に関するトラブルシューティング」セクションに進みます。

カスタム DNS に関するトラブルシューティング

カスタム DNS ソリューションで名前が IP アドレスに正しく解決されているかどうかを確認するには、次の手順に従います。

プライベート エンドポイントへの接続が機能している仮想マシン、ノート PC、デスクトップ、またはその他のコンピューティング リソースから、Web ブラウザーを開きます。 ブラウザーで、ご利用の Azure リージョンの URL を使用します。

Azure リージョン URL Azure Government https://portal.azure.us/?feature.privateendpointmanagedns=false 21Vianet が運用する Microsoft Azure https://portal.azure.cn/?feature.privateendpointmanagedns=false その他のすべてのリージョン https://portal.azure.com/?feature.privateendpointmanagedns=false ポータルで、ワークスペースのプライベート エンドポイントを選択します。 そのプライベート エンドポイントに対して表示された FQDN をリストにします。

コマンド プロンプト、PowerShell、またはその他のコマンド ラインを開き、前の手順で返された FQDN ごとに次のコマンドを実行します。 コマンドを実行するたびに、返された IP アドレスが、ポータルに表示されている、その FQDN に対する IP アドレスと一致することを確認します。

nslookup <fqdn>たとえば、コマンド

nslookup 29395bb6-8bdb-4737-bf06-848a6857793f.workspace.eastus.api.azureml.msを実行すると、次のテキストのような値が返されます。Server: yourdnsserver Address: yourdnsserver-IP-address Name: 29395bb6-8bdb-4737-bf06-848a6857793f.workspace.eastus.api.azureml.ms Address: 10.3.0.5nslookupコマンドでエラーが返されるか、ポータルに表示されているものとは異なる IP アドレスが返された場合、カスタム DNS ソリューションは正しく構成されていません。 詳細については、「カスタム DNS サーバーでワークスペースを使用する方法」を参照してください。

Azure DNS に関するトラブルシューティング

名前解決に Azure DNS を使用している場合は、次の手順を使用して、プライベート DNS 統合が正しく構成されていることを確認します。

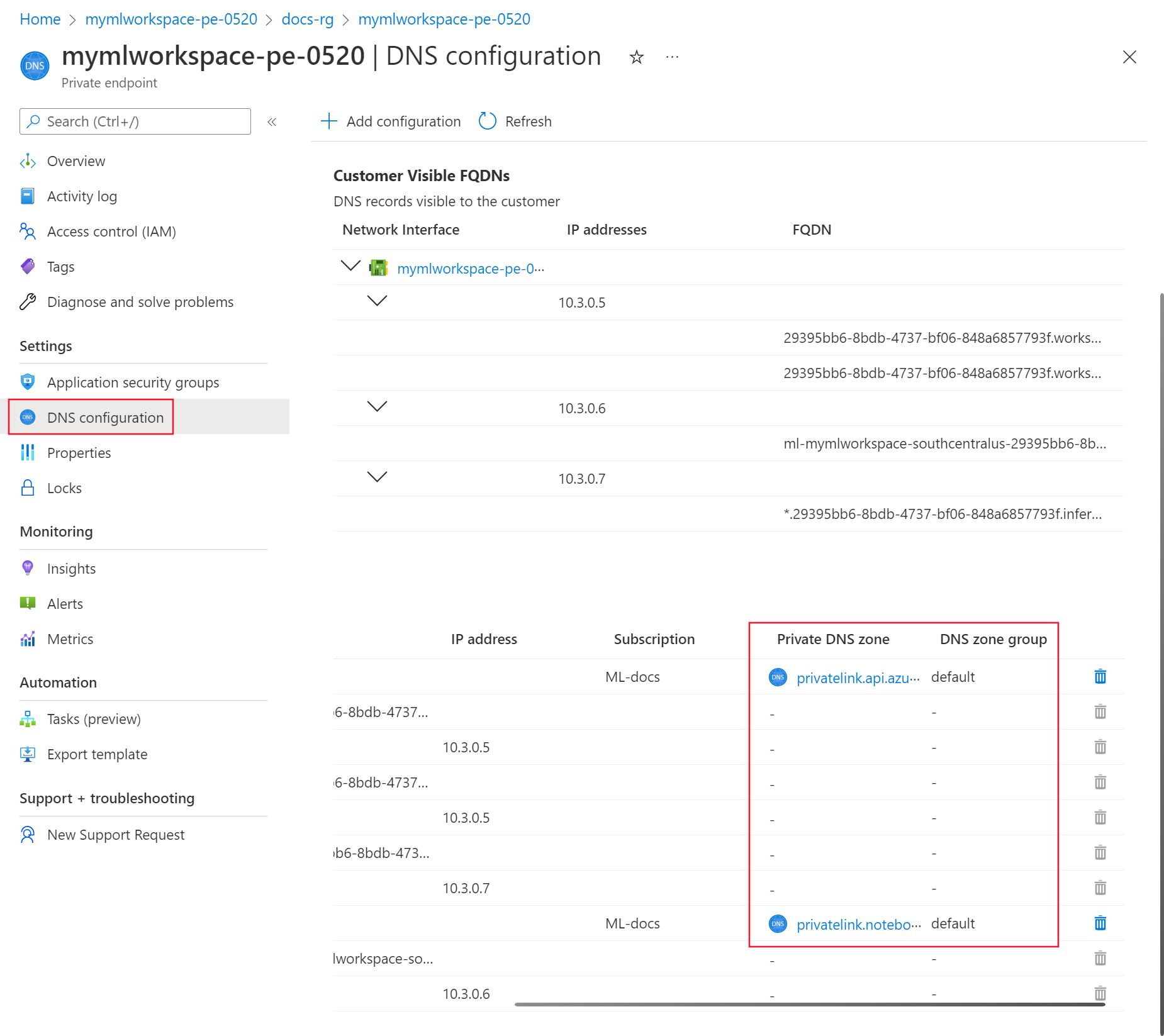

プライベート エンドポイントで、[DNS の構成] を選択します。 [プライベート DNS ゾーン] 列の各エントリに対して、[DNS ゾーン グループ] 列にもエントリが存在する必要があります。

[プライベート DNS ゾーン] エントリはあるのに、[DNS ゾーン グループ] エントリがない場合は、プライベート エンドポイントを削除して再作成します。 プライベート エンドポイントを再作成するときは、プライベート DNS ゾーン統合を有効にします。

[DNS ゾーン グループ] が空でない場合は、[プライベート DNS ゾーン] エントリのリンクを選択します。

プライベート DNS ゾーンから、[仮想ネットワーク リンク] を選択します。 該当の仮想ネットワークへのリンクが存在するはずです。 存在しない場合は、プライベート エンドポイントを削除して再作成します。 再作成を行う際には、仮想ネットワークにリンクされているプライベート DNS ゾーンを選択するか、仮想ネットワークにリンクされた新しいプライベート DNS ゾーンを作成します。

プライベート DNS ゾーン エントリの残りについて、前の手順を繰り返します。

ブラウザーの構成 (HTTPS 経由の DNS)

Web ブラウザーで HTTP 経由の DNS が有効になっているかどうかを確認します。 HTTP 経由の DNS により、Azure DNS がプライベート エンドポイントの IP アドレスで応答できない可能性があります。

- Mozilla Firefox: 詳細については、Firefox での HTTPS 経由の DNS の無効化に関する記事を参照してください。

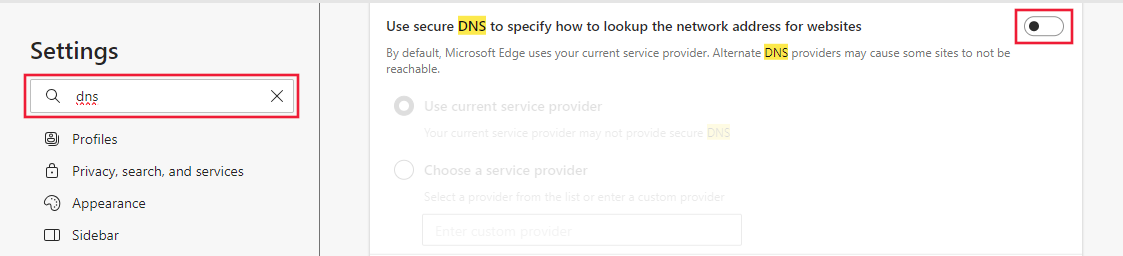

- Microsoft Edge:

右上隅の [...] を選択した後、[設定] を選択します。

設定から、[DNS] を検索して、[セキュア DNS を使用して Web サイトのネットワーク アドレスの検索方法を指定する] を無効にします。

[プロキシ構成]

プロキシを使用すると、セキュリティで保護されたワークスペースとの通信が妨げられる場合があります。 テストするには、次のいずれかのオプションを使用します。

- プロキシ設定を一時的に無効にして、接続できるかどうかを確認します。

- プライベート エンドポイントにリストされている FQDN への直接アクセスを許可するプロキシ自動構成 (PAC) ファイルを作成します。 すべてのコンピューティング インスタンスの FQDN への直接アクセスも許可する必要があります。

- DNS 要求を Azure DNS に転送するようにプロキシ サーバーを構成します。