Microsoft Purview データ所有者ポリシーを使用してリソース グループまたはサブスクリプション全体へのアクセスをプロビジョニングする (プレビュー)

重要

この機能は現在プレビューの段階です。 Microsoft Azure プレビューの補足使用条件には、ベータ版、プレビュー版、または一般公開されていない Azure 機能に適用される追加の法的条件が含まれています。

データ所有者ポリシー は、Microsoft Purview アクセス ポリシーの一種です。 これにより、Microsoft Purview のデータ 使用管理 に登録されているソース内のユーザー データへのアクセスを管理できます。 これらのポリシーは、Microsoft Purview ガバナンス ポータルで直接作成でき、発行後にデータ ソースによって適用されます。

このガイドでは、リソース グループまたはサブスクリプション全体を登録し、そのリソース グループまたはサブスクリプション 内のすべての データ ソースへのアクセスを管理する 1 つのポリシーを作成する方法について説明します。 この 1 つのポリシーは、既存のすべてのデータ ソースと、後で作成されるすべてのデータ ソースに対応します。

前提条件

アクティブなサブスクリプションを持つ Azure アカウント。 無料でアカウントを作成します。

新しいまたは既存の Microsoft Purview アカウント。 このクイック スタート ガイドに従って作成します。

これらのデータ ソースのみが、リソース グループまたはサブスクリプションのアクセス ポリシーに対して有効になります。 これらのガイドのデータ ソースに固有の 前提条件 に関するセクションに従います。

(*) [変更] アクションは、現在、SQL 型データ ソースではサポートされていません。

Microsoft Purview の構成

Microsoft Purview でデータ ソースを登録する

データ リソースのポリシーを Microsoft Purview で作成するには、そのデータ リソースを Microsoft Purview Studio に登録する必要があります。 データ リソースの登録に関連する手順については、このガイドの後半で説明します。

注:

Microsoft Purview ポリシーは、データ リソース ARM パスに依存します。 データ リソースを新しいリソース グループまたはサブスクリプションに移動する場合は、登録を解除してから、Microsoft Purview に再登録する必要があります。

データ ソースでデータ使用管理を有効にするアクセス許可を構成する

リソースが登録されたら、そのリソースのポリシーを Microsoft Purview で作成する前に、アクセス許可を構成する必要があります。 データ使用管理を有効にするには、一連のアクセス許可が必要です。 これは、データ ソース、リソース グループ、またはサブスクリプションに適用されます。 データ使用管理を有効にするには、リソースに対する特定の ID とアクセス管理 (IAM) 権限と、特定の Microsoft Purview 権限の両方が必要です。

リソースの Azure Resource Manager パスまたはその親 (つまり、IAM アクセス許可の継承を使用) には、次のいずれかの IAM ロールの組み合わせが必要です。

- IAM 所有者

- IAM 共同作成者と IAM ユーザー アクセス管理者の両方

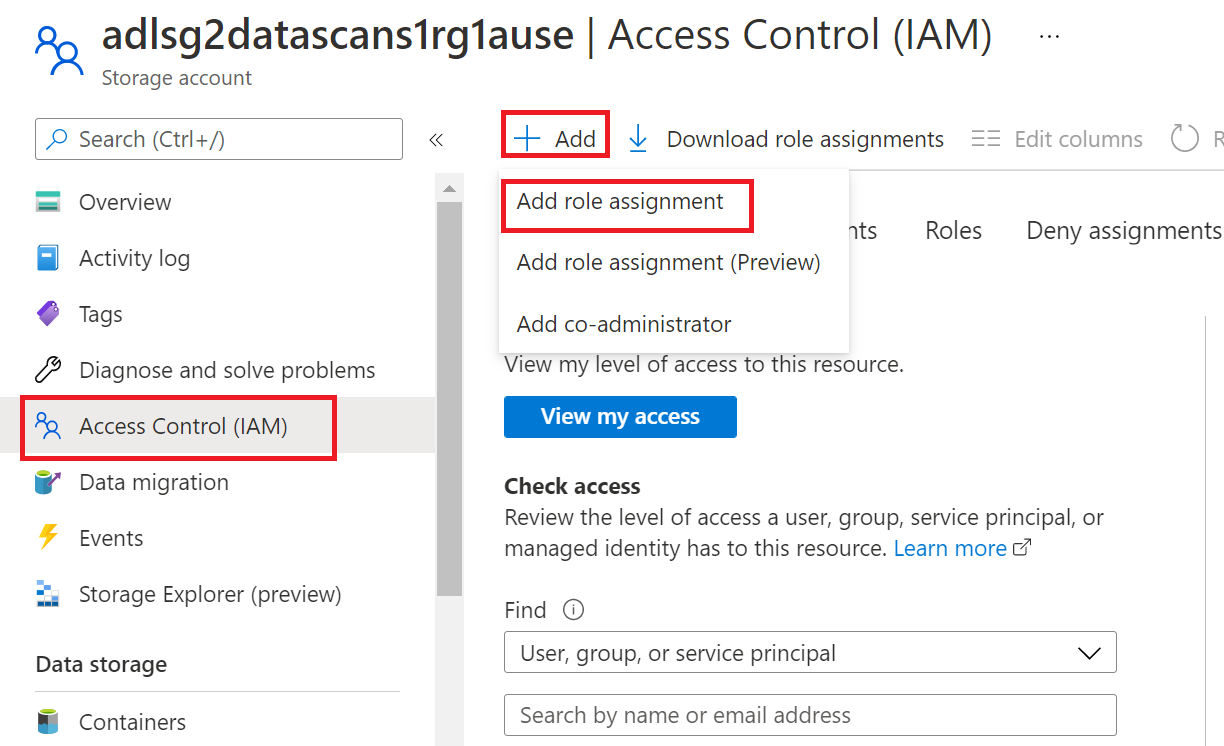

Azure ロールベースのアクセス制御 (RBAC) アクセス許可を構成するには、 このガイドに従います。 次のスクリーンショットは、データ リソースのAzure portalの [Access Control] セクションにアクセスしてロールの割り当てを追加する方法を示しています。

注:

データ リソースの IAM 所有者 ロールは、親リソース グループ、サブスクリプション、またはサブスクリプション管理グループから継承できます。 リソースの IAM 所有者 ロールを保持または継承している Azure AD ユーザー、グループ、およびサービス プリンシパルを確認します。

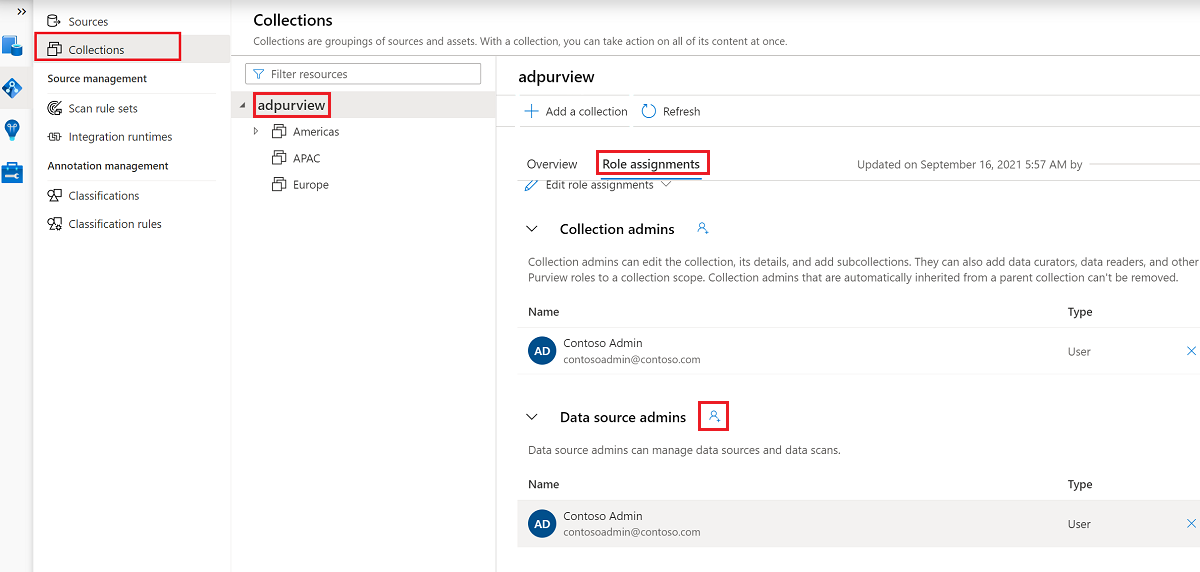

また、コレクションまたは親コレクションの Microsoft Purview データ ソース管理者 ロールも必要です (継承が有効な場合)。 詳細については、 Microsoft Purview ロールの割り当ての管理に関するガイドを参照してください。

次のスクリーンショットは、ルート コレクション レベルで データ ソース管理者 ロールを割り当てる方法を示しています。

アクセス ポリシーを作成、更新、または削除するように Microsoft Purview アクセス許可を構成する

ポリシーを作成、更新、または削除するには、ルート コレクション レベルで Microsoft Purview でポリシー作成者ロールを取得する必要があります。

- ポリシー作成者ロールは、DevOps ポリシーとデータ所有者ポリシーを作成、更新、削除できます。

- ポリシー作成者ロールは、セルフサービス アクセス ポリシーを削除できます。

Microsoft Purview ロールの割り当ての管理の詳細については、Microsoft Purview データ マップでのコレクションの作成と管理に関するページを参照してください。

注:

ポリシー作成者ロールは、ルート コレクション レベルで構成する必要があります。

さらに、ポリシーの件名を作成または更新するときに Azure AD ユーザーまたはグループを簡単に検索するには、Azure AD で [ディレクトリ閲覧者 ] アクセス許可を取得することで大きなメリットを得ることができます。 これは、Azure テナント内のユーザーに共通のアクセス許可です。 ディレクトリ閲覧者のアクセス許可がない場合、ポリシー作成者は、データ ポリシーの件名に含まれるすべてのプリンシパルの完全なユーザー名または電子メールを入力する必要があります。

データ所有者ポリシーを発行するための Microsoft Purview アクセス許可を構成する

データ所有者ポリシーを使用すると、Microsoft Purview ポリシーの作成者とデータ ソース管理者ロールをorganization内の別のユーザーに割り当てる場合、チェックと残高が許可されます。 データ所有者ポリシーが有効になる前に、2 人目のユーザー (データ ソース管理者) がそれを確認し、公開して明示的に承認する必要があります。 これは、DevOps またはセルフサービス アクセス ポリシーには適用されません。公開は、それらのポリシーが作成または更新されるときに自動的に行われます。

データ所有者ポリシーを発行するには、ルート コレクション レベルで Microsoft Purview でデータ ソース管理者ロールを取得する必要があります。

Microsoft Purview ロールの割り当ての管理の詳細については、Microsoft Purview データ マップでのコレクションの作成と管理に関するページを参照してください。

注:

データ所有者ポリシーを発行するには、ルート コレクション レベルでデータ ソース管理者ロールを構成する必要があります。

Microsoft Purview のロールにアクセス プロビジョニングの責任を委任する

リソースでデータ使用管理が有効になった後、ルート コレクション レベルでポリシー作成者ロールを持つ Microsoft Purview ユーザーは、Microsoft Purview からそのデータ ソースへのアクセスをプロビジョニングできます。

注:

Microsoft Purview ルート コレクション管理者 は、ルート ポリシー作成者 ロールに新しいユーザーを割り当てることができます。 コレクション管理者は、コレクションの下のデータ ソース管理者ロールに新しいユーザーを割り当てることができます。 Microsoft Purview コレクション管理者、 データ ソース管理者、または ポリシー作成者 ロールを保持するユーザーを最小限に抑え、慎重に確認します。

発行されたポリシーを持つ Microsoft Purview アカウントが削除されると、特定のデータ ソースに依存する時間内にそのようなポリシーが適用されなくなります。 この変更は、セキュリティとデータ アクセスの可用性の両方に影響を与える可能性があります。 IAM の共同作成者ロールと所有者ロールは、Microsoft Purview アカウントを削除できます。 これらのアクセス許可をチェックするには、Microsoft Purview アカウントの [アクセス制御 (IAM)] セクションに移動し、[ロールの割り当て] を選択します。 ロックを使用して、Resource Manager ロックによって Microsoft Purview アカウントが削除されないようにすることもできます。

データ使用管理のサブスクリプションまたはリソース グループを登録する

アクセス ポリシーを作成する前に、サブスクリプションまたはリソース グループを Microsoft Purview に登録する必要があります。 サブスクリプションまたはリソース グループを登録するには、このガイドの 「前提条件 と 登録 」セクションに従います。

リソースを登録したら、データ使用管理を有効にする必要があります。 データ使用管理には特定のアクセス許可が必要であり、データ ソースへのアクセスを管理するために特定の Microsoft Purview ロールに委任されるため、データのセキュリティに影響を与える可能性があります。 このガイドの「データ使用管理」に関連するセキュリティで保護されたプラクティスに関するページを参照してください。データ使用管理を有効にする方法

最後に、スクリーンショットに示すように、リソースの [データ使用管理 ] トグル が [有効] になります。

![リソース エディターの [有効化] タブを切り替えて、ポリシーのリソース グループまたはサブスクリプションを登録する方法を示すスクリーンショット。](media/how-to-policies-data-owner-resource-group/enable-policy-enforcement-resource-group.png)

データ所有者ポリシーを作成して発行する

データ所有者ポリシー作成チュートリアルの「新しいポリシーの作成」および「ポリシーの発行」セクションの手順を実行します。 結果は、イメージに示されている例のようなデータ所有者ポリシーになります。セキュリティ グループ sg-Finance がリソース グループ finance-rg へのアクセスを変更するポリシーです。 ポリシー ユーザー エクスペリエンスの [データ ソース] ボックスを使用します。

重要

- 発行はバックグラウンド操作です。 たとえば、Azure Storage アカウントには、変更が反映されるまでに最大 2 時間 かかることがあります。

- ポリシーを変更しても、新しい発行操作は必要ありません。 変更は次のプルで取得されます。

データ所有者ポリシーの発行を解除する

Microsoft Purview でデータ所有者ポリシーを発行解除する手順については、こちらのリンクを参照してください。

データ所有者ポリシーを更新または削除する

Microsoft Purview でデータ所有者ポリシーを更新または削除する手順については、こちらのリンクを参照してください。

追加情報

- サブスクリプションまたはリソース グループ レベルでポリシーを作成すると、サブジェクトは Azure Storage システム コンテナー ( たとえば、$logs) にアクセスできるようになります。 これが望ましくない場合は、まずデータ ソースをスキャンしてから、(つまり、コンテナー レベルまたはサブコンテナー レベル) ごとにきめ細かいポリシーを作成します。

制限

ストレージ アカウントによって適用できる Microsoft Purview ポリシーの制限は、サブスクリプションあたり 100 MB で、約 5000 ポリシーに相当します。

次の手順

ブログ、デモ、および関連するチュートリアルを確認します。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示