SP2 を使用して MIM 2016 をインストールする: MICROSOFT ENTRA ID P1 または P2 のお客様向けの MIM サービスとポータル

注意

このチュートリアルでは、"Contoso" という架空の会社の名前と値を使用します。 これらは独自の値に置き換えてください。 次に例を示します。

- MIM サービスとポータル サーバー名 - mim.contoso.com

- SQL サーバー名 - contosoagl.contoso.com

- サービス アカウント名 - svcMIMService

- ドメイン名 - contoso

- パスワード - Pass@word1

開始する前に

- このガイドは、MICROSOFT ENTRA ID P1 または P2 のライセンスが付与された組織に MIM サービスをインストールすることを目的としています。 organizationに Microsoft Entra ID P1 または P2 がない場合、または Microsoft Entra ID を使用していない場合は、代わりに MIM のボリューム ライセンス エディションのインストール ガイドに従う必要があります。

- テナント サブスクリプションに Microsoft Entra ID P1 または P2 が含まれており、アプリの登録を作成できることを検証するための十分なアクセス許可を持つMicrosoft Entraユーザー資格情報があることを確認します。

- Office 365アプリケーション コンテキスト認証を使用する予定の場合は、スクリプトを実行して MIM サービス アプリケーションを Microsoft Entra ID に登録し、OFFICE 365の MIM サービス メールボックスにアクセスするためのアクセス許可を MIM サービスに付与する必要があります。 後でインストール中に結果のアプリケーション ID とシークレットが必要になるので、スクリプト出力を保存します。

デプロイ オプション

デプロイの選択肢は、次の 2 つの条件によって異なります。

- MIM サービスを通常の Windows サービス アカウントとして実行するか、グループ管理サービス アカウント (gMSA) として実行するか

- MIM サービスがExchange Server、Office 365、または SMTP サーバーを介して電子メールを送信するかどうか

使用可能なデプロイ オプション:

- オプション A: 通常のサービス アカウント + Exchange Server

- オプション B: 通常のサービス アカウント + Office 365基本認証

- オプション C: 通常のサービス アカウント + アプリケーション コンテキスト認証Office 365

- オプション D: 通常のサービス アカウント + SMTP

- オプション E: 通常のサービス アカウント + メール サーバーなし

- オプション F: グループ管理サービス アカウント + Exchange Server

- オプション G: グループ管理サービス アカウント + Office 365基本認証

- オプション H: グループ管理サービス アカウント + Office 365 アプリケーション コンテキスト認証

- オプション I: グループ管理サービス アカウント + メール サーバーなし

注意

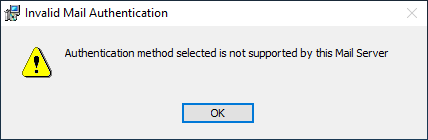

SMTP サーバー オプションは、通常のサービス アカウントと統合 Windows 認証でのみ機能し、承認のために Outlook アドインを使用することはできません。

Office 365 アプリケーション コンテキスト認証の準備

ビルド 4.6.421.0 以降では、基本認証に加えて、MIM サービスでは、Office 365 メールボックスへのアプリケーション コンテキスト認証がサポートされています。 基本認証のサポート終了は 2019 年 9 月 20 日に発表されたため、通知の送信と承認応答の収集にはアプリケーション コンテキスト認証を使用することをお勧めします。

アプリケーション コンテキスト認証シナリオでは、アプリケーションを Microsoft Entra ID に登録し、パスワードの代わりに使用するクライアント シークレットを作成し、MIM サービス メールボックスにアクセスするためのアクセス許可をこのアプリケーションに付与する必要があります。 MIM サービスは、このアプリケーション ID とこのシークレットを使用して、Office 365内のメールボックスにアクセスします。 スクリプト (推奨) を使用するか、手動でMicrosoft Entra ID でアプリケーションを登録できます。

Microsoft Entra管理センターを使用したアプリケーションの登録

グローバル管理者ロールMicrosoft Entra管理センターにサインインします。

[Microsoft Entra] ブレードに移動し、[概要] セクションからテナント ID をコピーして保存します。

[アプリの登録 セクションに移動し、[新しい登録] ボタンをクリックします。

アプリケーションに MIM サービス メールボックス クライアント アクセスなどの名前を付け、[登録] をクリックします。

アプリケーションが登録されたら、 アプリケーション (クライアント) ID の値をコピーして保存します。

[API のアクセス許可] セクションに移動し、アクセス許可名の右にある 3 つのドットをクリックし、[アクセス許可の削除] を選択して User.Readアクセス許可を取り消します。 このアクセス許可を削除することを確認します。

[ アクセス許可の追加 ] ボタンをクリックします。 organizationが使用する API に切り替え、「Office」と入力します。 [Office 365 Exchange Online] と [アプリケーションのアクセス許可の種類] を選択します。 「full」と入力し、[アプリfull_access_as選択します。 [ アクセス許可の追加] ボタンをクリックします。

アクセス許可が追加され、管理者の同意が付与されていないことが表示されます。 [アクセス許可の追加] ボタンの横にある [管理者の同意の付与] ボタンをクリックします。

[証明書とシークレット] に移動し、[新しいクライアント シークレット] を追加することを選択します。 シークレットの有効期限を選択した場合は、別のシークレットを使用するために、有効期限に近い MIM サービスを再構成する必要があります。 アプリケーション シークレットをローテーションする予定がない場合は、[なし] を選択 します。 シークレットに MIM サービスなどの名前を付け、[追加] ボタンをクリックします。 ポータルにシークレット値が表示されます。 この値 (シークレット ID ではない) をコピーして保存します。

インストーラーに必要なテナント ID、アプリケーション ID、アプリケーション シークレットが用意されたので、MIM サービスとポータルのインストールを続行できます。 さらに、新しく登録したアプリケーションのアクセスを MIM サービス メールボックスのみに制限することもできます (full_access_as_appは、organization内のすべてのメールボックスへのアクセスを許可します)。 そのためには、 アプリケーション アクセス ポリシーを作成する必要があります。 このガイドに従って、アプリケーションのアクセスを MIM サービス メールボックスのみに制限します。 配布またはメールが有効なセキュリティ グループを作成し、そのグループに MIM サービス メールボックスを追加する必要があります。 次に、PowerShell コマンドを実行し、Exchange Online管理者の資格情報を指定します。

New-ApplicationAccessPolicy ` -AccessRight RestrictAccess ` -AppId "<your application ID from step 5>" ` -PolicyScopeGroupId <your group email> ` -Description "Restrict MIM Service app to members of this group"

PowerShell スクリプトを使用したアプリケーションの登録

Create-MIMMailboxApp.ps1 スクリプトは、Scripts.zip/Scripts/Service and Portal、または Service and Portal.zip\Service and Portal\Program Files\Microsoft Forefront Identity Manager\2010\Service\Scripts にあります。

MIM サービス メールボックスが国または政府のクラウドでホストされていない限り、スクリプトに渡す必要がある唯一のパラメーターは、MIM サービスの電子メールです (例: MIMService@contoso.onmicrosoft.com)。

PowerShell ウィンドウから-MailboxAccountEmail <電子メール> パラメーターを使用して Create-MIMMailboxApp.ps1 を開始し、MIM サービスの電子メールを指定します。

./Create-MIMMailboxApp.ps1 -MailboxAccountEmail <MIM Service email>

資格情報の入力を求められたら、Microsoft Entra全体管理者の資格情報を入力して、Azure にアプリケーションを登録します。

アプリケーションが登録されると、別のポップアップでExchange Online管理者の資格情報が要求され、アプリケーション アクセス ポリシーが作成されます。

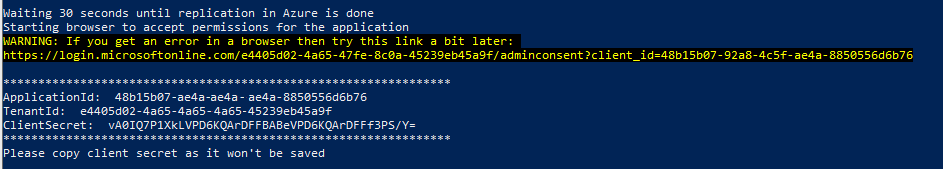

アプリケーションの登録が成功すると、スクリプトの出力は次のようになります。

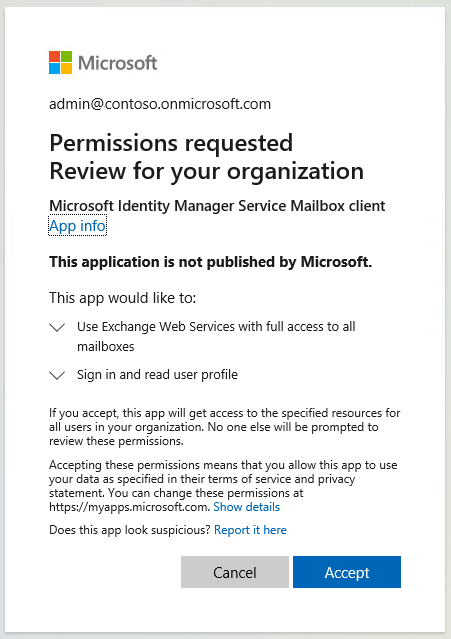

アプリケーションが登録され、レプリケーションの問題を回避するためにブラウザー ウィンドウが開かれると、30 秒の遅延が発生します。 Microsoft Entraテナント管理者の資格情報を指定し、アプリケーションに MIM サービス メールボックスへのアクセスを許可する要求を受け入れます。 ポップアップ ウィンドウは次のようになります。

[承諾] ボタンをクリックすると、Microsoft 365 管理センターにリダイレクトされます。 ブラウザー ウィンドウを閉じて、スクリプト出力をチェックできます。 次のようになります。

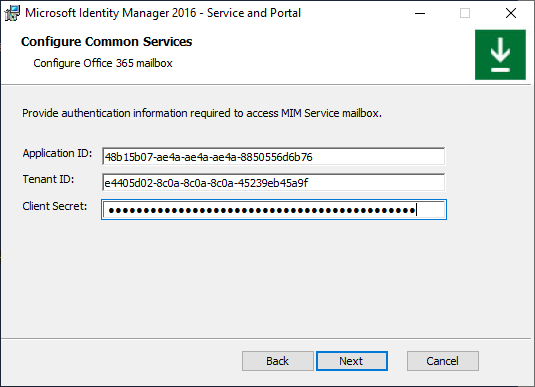

APPLICATIONId、TenantId、および ClientSecret の値は、MIM サービスとポータルのインストーラーで必要に応じてコピーします。

MIM サービスとポータルのデプロイ

一般的なデプロイ手順

インストーラー ログを保持する一時ディレクトリを作成します (例: c:\miminstall)。

管理者特権でのコマンド プロンプトを起動し、MIM サービス インストーラー バイナリ フォルダーに移動して、次を実行します。

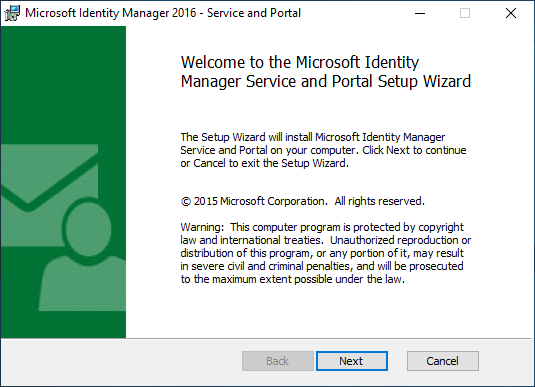

msiexec /i "Service and Portal.msi" /lvxi* c:\miminstall\log.txtウェルカム画面で、 [次へ] をクリックします。

ライセンス条項に同意する場合は、End-User 使用許諾契約書を確認し、[ 次へ ] をクリックします。

![[エンドユーザー ライセンス契約] 画面の画像](media/install-mim-service-portal-azure-ad-premium/end-user-license-agreement.png)

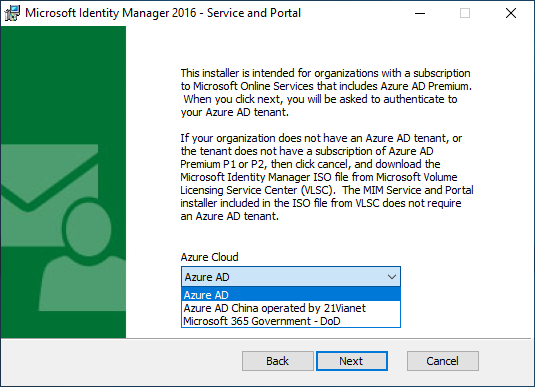

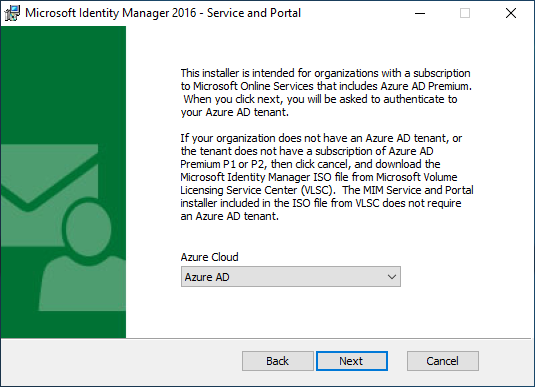

各国のクラウドは、Azure の分離されたインスタンスです。 テナントがホストされている Azure Cloud インスタンスを選択し、[ 次へ] をクリックします。

国または政府機関のクラウドを使用していない組織では、グローバル インスタンスMicrosoft Entra ID を選択する必要があります。

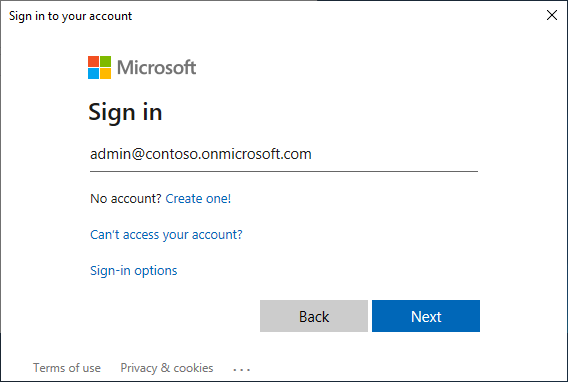

適切なクラウドを選択すると、インストーラーによって、そのテナントに対する認証が求められます。 ポップアップ ウィンドウで、テナント内Microsoft Entraユーザーの資格情報を指定して、テナント サブスクリプション レベルを検証します。 Microsoft Entraユーザー名を入力し、[次へ] をクリックします。

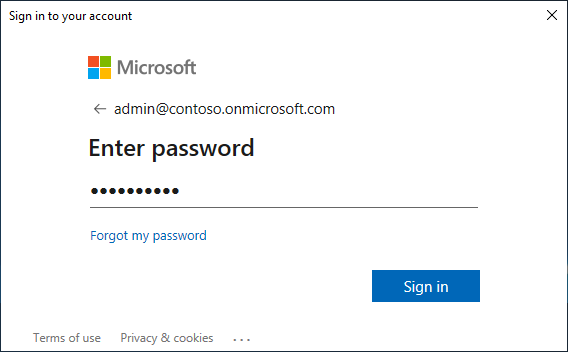

パスワードを入力し、[ サインイン] をクリックします。

MICROSOFT ENTRA ID P1 または別のサブスクリプション (MICROSOFT ENTRA ID P1 または P2 を含む) のサブスクリプションがインストーラーで見つからない場合は、ポップアップ エラーが表示されます。 ユーザー名が正しいテナント用であることを確認し、詳細についてはインストーラー のログ ファイルを参照してください。

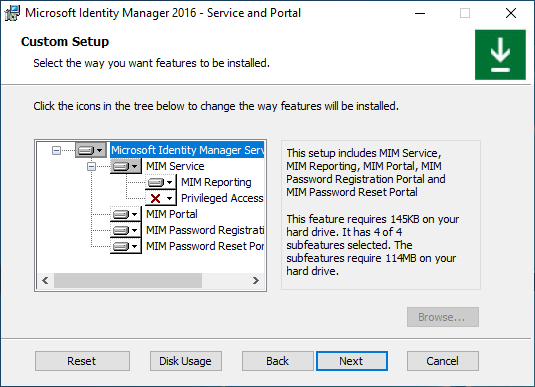

ライセンス チェックが完了したら、[MIM サービスとポータル コンポーネント] を選択してインストールし、[次へ] をクリックします。

SQL サーバーとデータベース名を指定します。 以前の MIM バージョンからアップグレードする場合は、既存のデータベースを再利用することを選択します。 SQL フェールオーバー クラスターまたは可用性グループ リスナー Always-On 使用してインストールする場合は、クラスターまたはリスナー名を指定します。 [次へ] をクリックします。

既存のデータベースを使用して MIM をインストールすると、警告が表示されます。 [次へ] をクリックします。

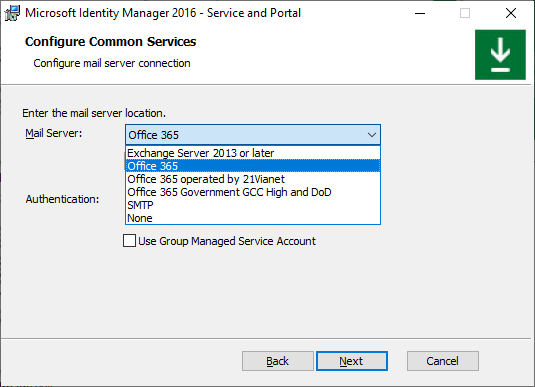

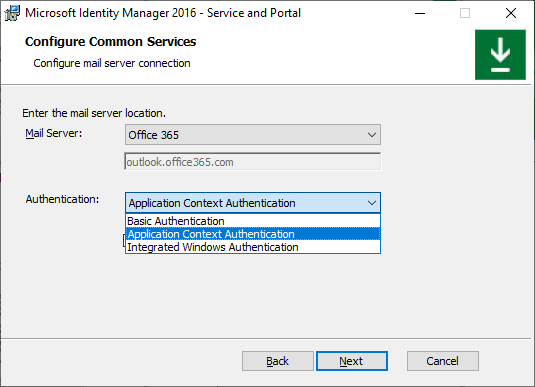

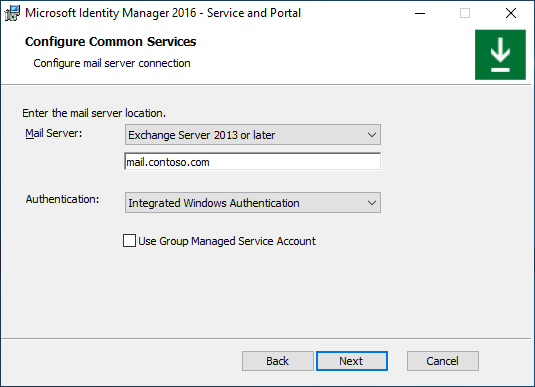

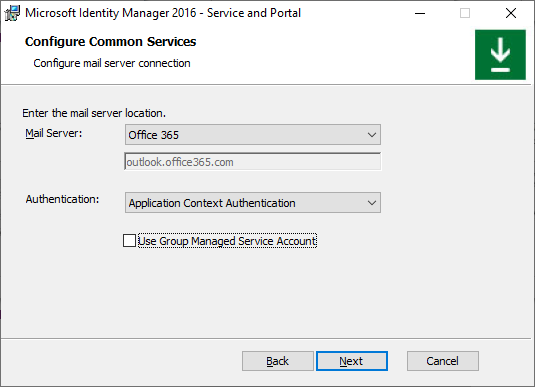

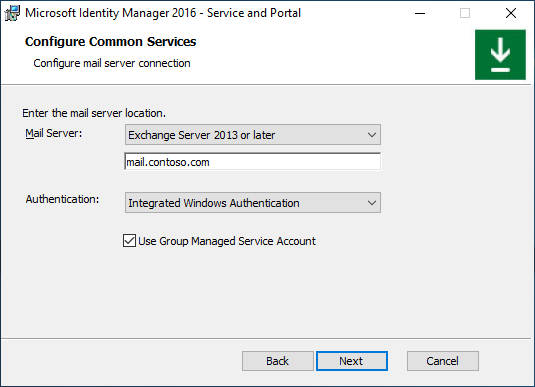

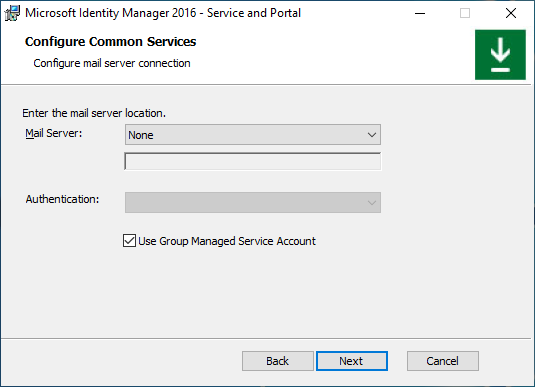

メール サーバーの種類と認証方法の組み合わせを選択する (オプション A から I、以下を参照)

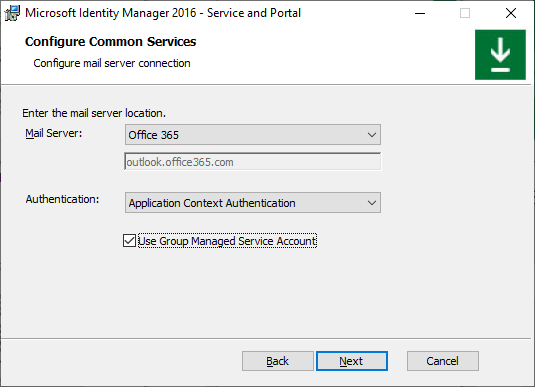

Group-Managed サービス アカウントを使用して MIM サービスをインストールする場合は、対応するチェック ボックスをオンにします。それ以外の場合は、このチェック ボックスをオフのままにします。 [次へ] をクリックします。

メール サーバーの種類と認証方法の互換性のない組み合わせを選択した場合は、[次へ] をクリックすると、ポップアップ エラーが表示されます。

オプション A. 通常のサービス アカウント + Exchange Server

[共通サービスの構成] ページで、[Exchange Server 2013 以降] と [統合 Windows 認証] を選択します。 Exchange サーバーのホスト名を入力します。 [ グループ管理サービス アカウントを使用する] チェック ボックス をオフのままにします。 [次へ] をクリックします。

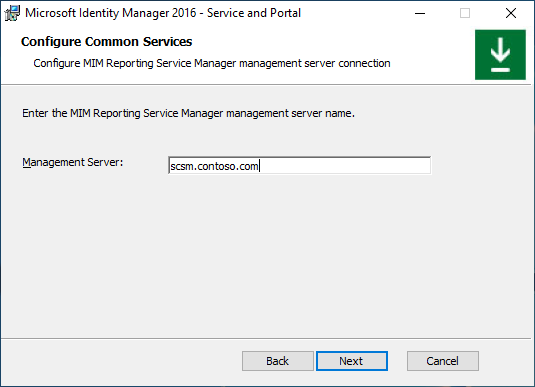

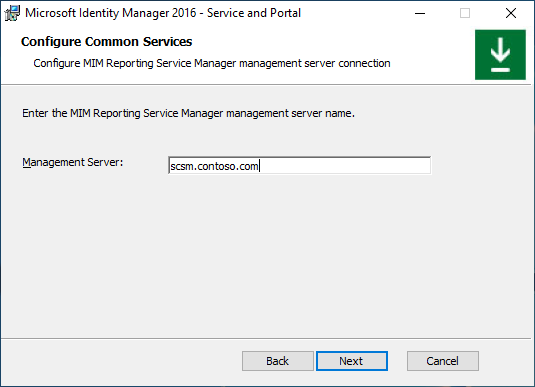

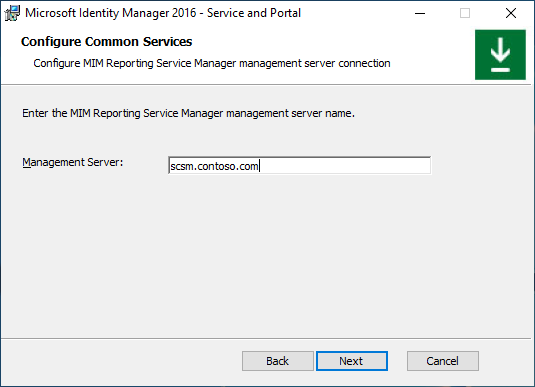

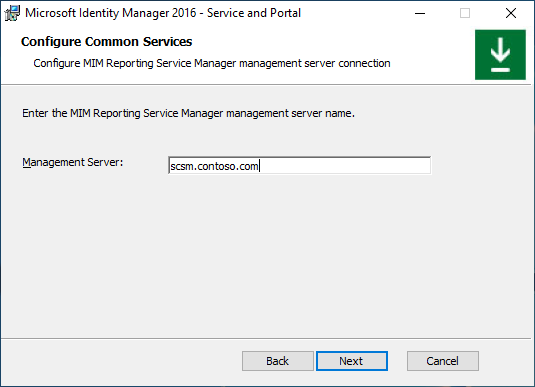

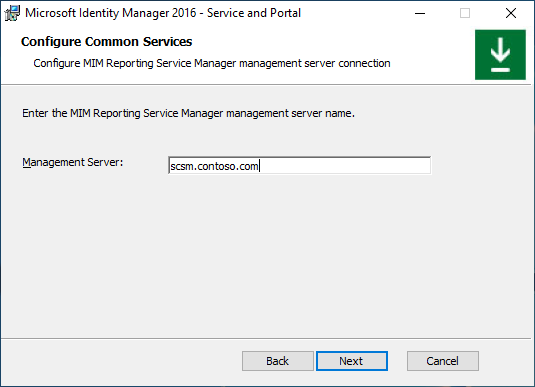

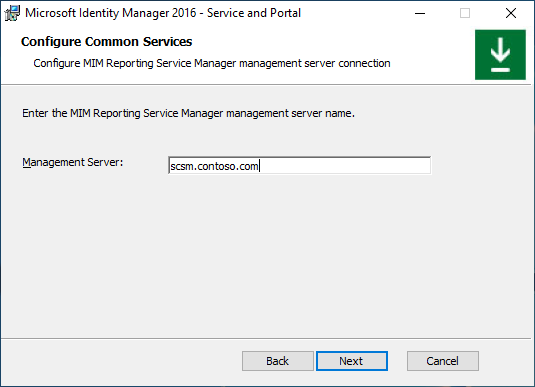

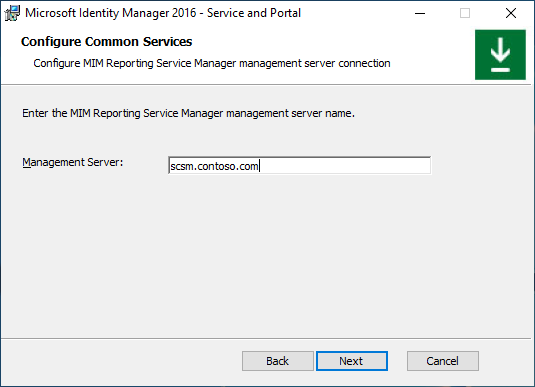

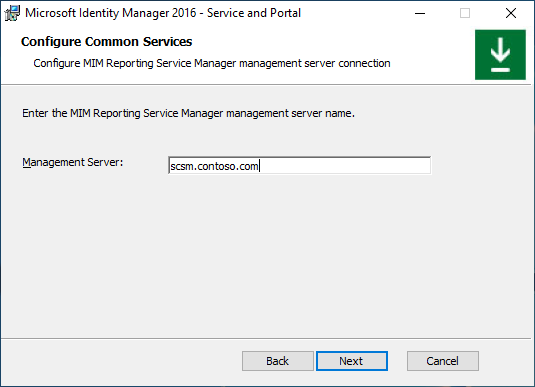

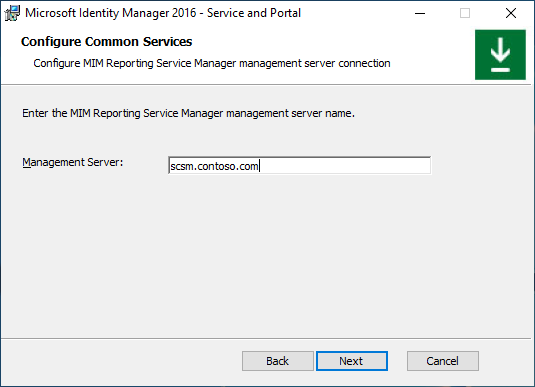

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

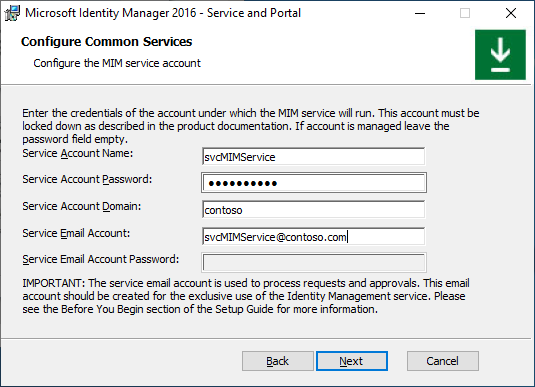

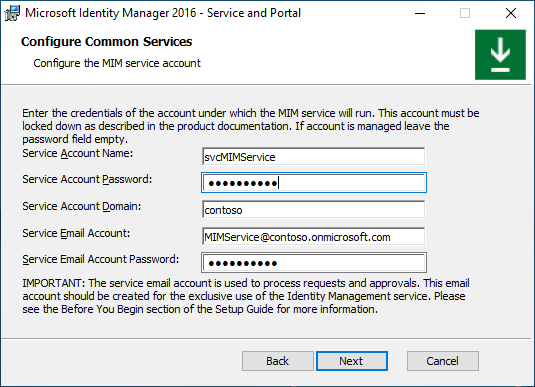

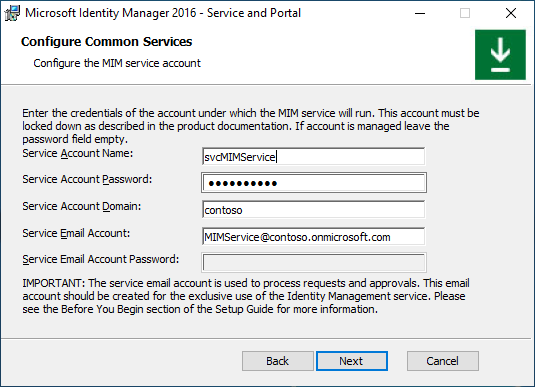

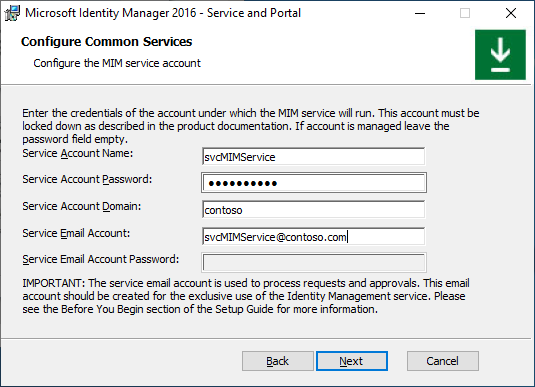

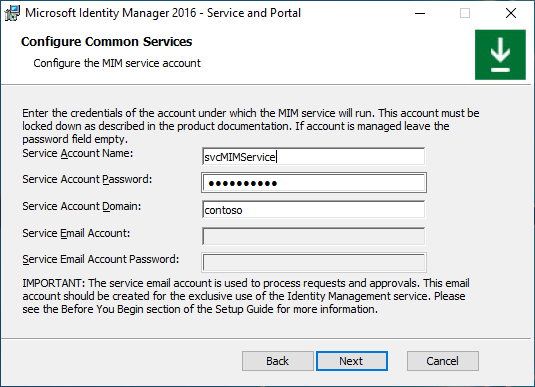

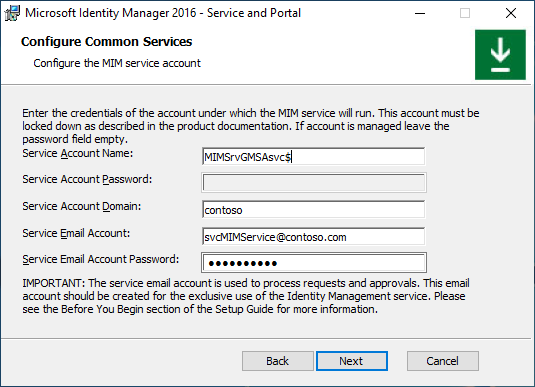

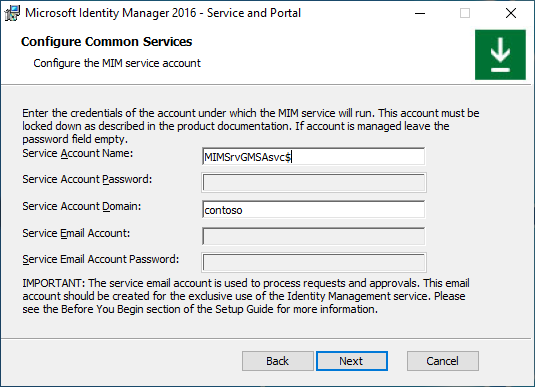

MIM サービス アカウント名とパスワード、ドメイン名、MIM サービス メールボックス SMTP アドレスを入力します。 [次へ] をクリックします。

オプション B. 通常のサービス アカウント + Office 365基本認証

[共通サービスの構成] ページで、メール サービスと基本認証Office 365選択します。 [ グループ管理サービス アカウントを使用する] チェック ボックス をオフのままにします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

MIM サービス アカウント名とパスワード、ドメイン名、MIM サービスのOffice 365 メールボックス SMTP アドレス、MIM サービス メールボックス Microsoft Entra パスワードを入力します。 [次へ] をクリックします。

オプション C. 通常のサービス アカウント + Office 365 アプリケーション コンテキスト認証

[共通サービスの構成] ページで、メール サービスとアプリケーション コンテキスト認証Office 365選択します。 [ グループ管理サービス アカウントを使用する] チェック ボックス をオフのままにします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

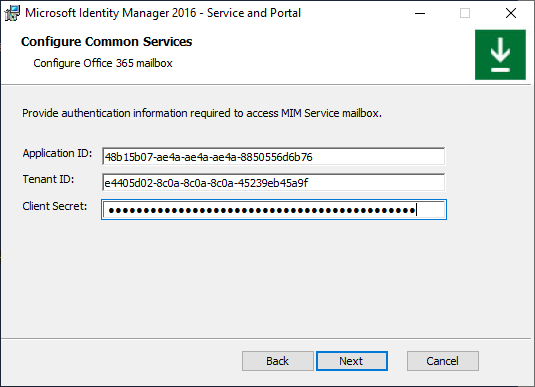

前にスクリプトによって生成されたMicrosoft Entraアプリケーション ID、テナント ID、クライアント シークレットを指定します。 [次へ] をクリックします。

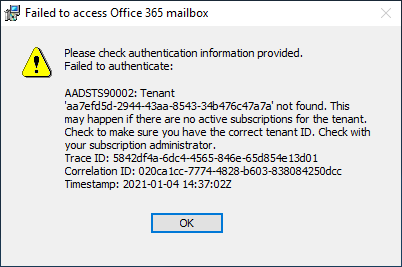

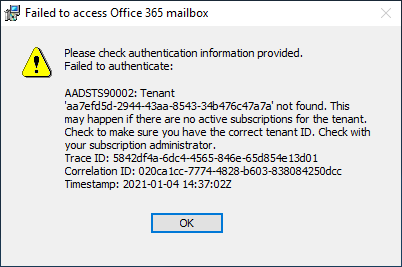

インストーラーがアプリケーション ID またはテナント ID の検証に失敗した場合は、次のエラーが表示されます。

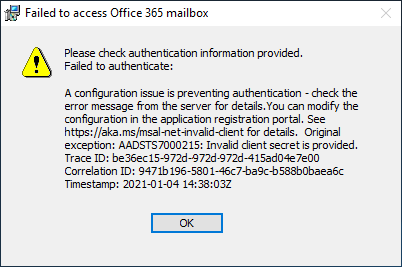

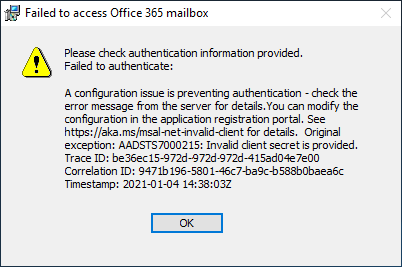

インストーラーが MIM サービス メールボックスにアクセスできない場合は、別のエラーが表示されます。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

MIM サービス アカウント名とパスワード、ドメイン名、MIM サービスのOffice 365 メールボックス SMTP アドレスを入力します。 [次へ] をクリックします。

オプション D. 通常のサービス アカウント + SMTP サーバー

[ 共通サービスの構成] ページで、[ SMTP と 統合 Windows 認証] を選択します。 「SMTP サーバーのホスト名」と入力します。 [ グループ管理サービス アカウントを使用する] チェック ボックス をオフのままにします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

MIM サービス アカウント名とパスワード、ドメイン名、MIM サービス SMTP アドレスを入力します。 [次へ] をクリックします。

オプション E. 通常のサービス アカウント + メール サーバーなし

[ 共通サービスの構成] ページで、[ なし ] サーバーの種類を選択します。 [ グループ管理サービス アカウントを使用する] チェック ボックス をオフのままにします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

MIM サービス アカウント名とパスワード、ドメイン名を入力します。 [次へ] をクリックします。

オプション F. グループ管理サービス アカウント + Exchange Server

[共通サービスの構成] ページで、[Exchange Server 2013 以降] と [統合 Windows 認証] を選択します。 Exchange サーバーのホスト名を入力します。 [ グループ管理サービス アカウントの使用] オプションを有効にします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

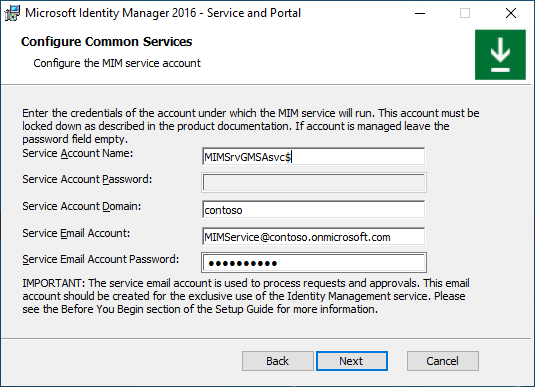

「MIM Service グループ管理サービス アカウント名、ドメイン名、MIM サービス メールボックス SMTP アドレスとパスワード」と入力します。 [次へ] をクリックします。

オプション G. グループ管理サービス アカウント + Office 365基本認証

[共通サービスの構成] ページで、メール サービスと基本認証Office 365選択します。 [ グループ管理サービス アカウントの使用] オプションを有効にします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

MIM サービス グループ管理サービス アカウント名、ドメイン名、MIM サービスのOffice 365 メールボックス SMTP アドレス、MIM サービス アカウントのMicrosoft Entra パスワードを入力します。 [次へ] をクリックします。

オプション H. グループ管理サービス アカウント + Office 365 アプリケーション コンテキスト認証

[共通サービスの構成] ページで、メール サービスとアプリケーション コンテキスト認証Office 365選択します。 [ グループ管理サービス アカウントの使用] オプションを有効にします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

前にスクリプトによって生成されたMicrosoft Entraアプリケーション ID、テナント ID、クライアント シークレットを指定します。 [次へ] をクリックします。

インストーラーがアプリケーション ID またはテナント ID の検証に失敗した場合は、次のエラーが表示されます。

インストーラーが MIM サービス メールボックスにアクセスできない場合は、別のエラーが表示されます。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

「MIM Service グループ管理サービス アカウント名、ドメイン名、MIM サービス Office 365メールボックス SMTP アドレス」と入力します。 [次へ] をクリックします。

オプション I. グループ管理サービス アカウント + メール サーバーなし

[ 共通サービスの構成] ページで、[ なし ] サーバーの種類を選択します。 [ グループ管理サービス アカウントの使用] オプションを有効にします。 [次へ] をクリックします。

MIM Reporting コンポーネントをインストールする場合は、「System Center Service Manager管理サーバー名」と入力し、[次へ] をクリックします。

SYSTEM CENTER SERVICE MANAGER 2019 の TLS 1.2 のみの環境に MIM Reporting コンポーネントをインストールする場合は、証明書のサブジェクトで MIM サーバーホスト名を持つ SCSM Server によって信頼される証明書を選択します。それ以外の場合は、新しい自己署名証明書を生成することを選択します。 [次へ] をクリックします。

「MIM サービス グループ管理サービス アカウント名、ドメイン名」と入力します。 [次へ] をクリックします。

一般的なデプロイ手順。 継続

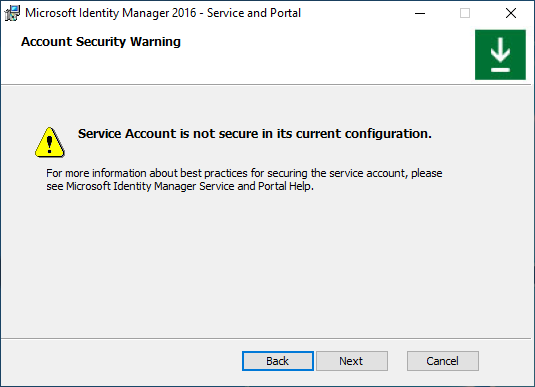

MIM サービス アカウントがローカル ログオンを拒否するように制限されていない場合は、警告メッセージが表示されます。 [次へ] をクリックします。

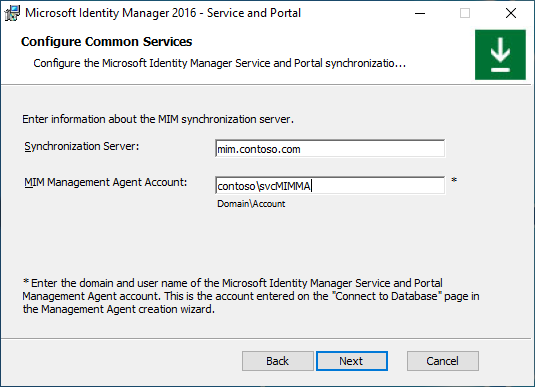

「MIM 同期サーバーのホスト名」と入力します。 「MIM 管理エージェント アカウント名」と入力します。 Group-Managed サービス アカウントを使用して MIM 同期サービスをインストールする場合は、アカウント名にドル記号 ( contoso\MIMSyncGMSAsvc$ など) を追加します。 [次へ] をクリックします。

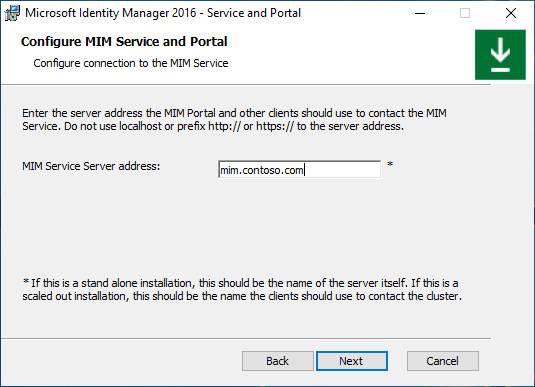

「MIM Service Server ホスト名」と入力します。 ロード バランサーを使用して MIM サービス ペイロードのバランスを取る場合は、クラスターの名前を指定します。 [次へ] をクリックします。

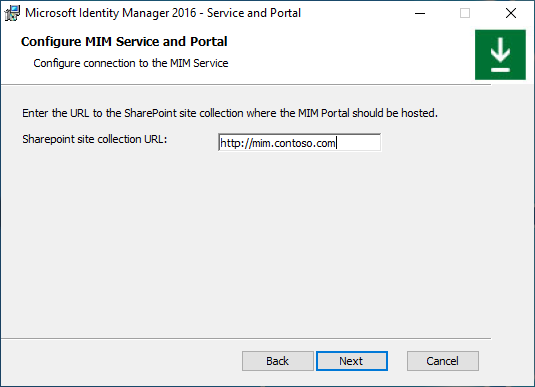

SharePoint サイト コレクション名を指定します。 を適切な値に置き換えてください http://localhost 。 [次へ] をクリックします。

警告が表示されます。 [次へ] をクリックします。

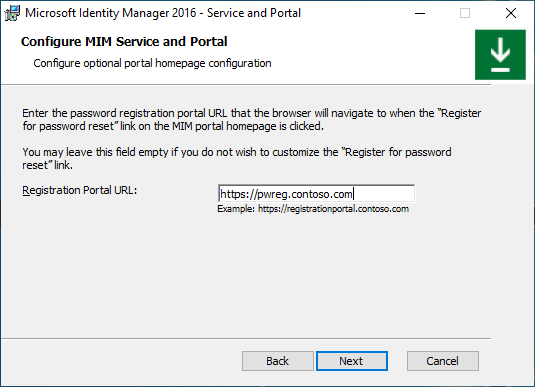

パスワード登録 Web サイト Self-Service インストールする場合 (パスワード リセットにMicrosoft Entra ID を使用している場合は不要)、ログオン後に MIM クライアントがリダイレクトされる URL を指定します。 [次へ] をクリックします。

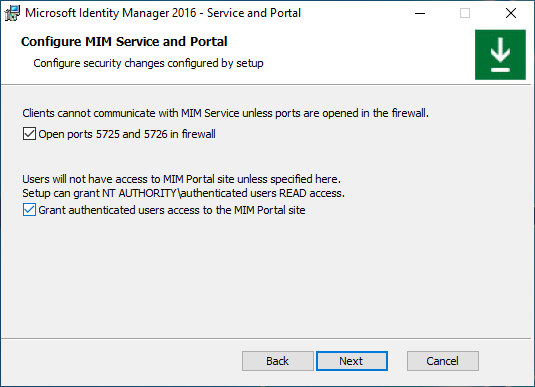

ファイアウォールのポート 5725 および 5726 を開くためのチェック ボックスをオンにし、さらに、すべての認証されたユーザーに MIM ポータルへのアクセス権を付与するためのチェック ボックスを選択します。 [次へ] をクリックします。

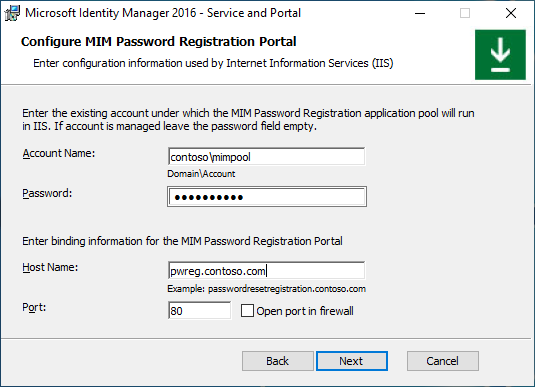

パスワード登録 Web サイト Self-Service インストールする場合 (パスワード リセットにMicrosoft Entra ID を使用している場合は必要ありません)、アプリケーション プールのアカウント名とそのパスワード、Web サイトのホスト名、ポートを設定します。 必要に応じて、[ ファイアウォールでポートを開く ] オプションを有効にします。 [次へ] をクリックします。

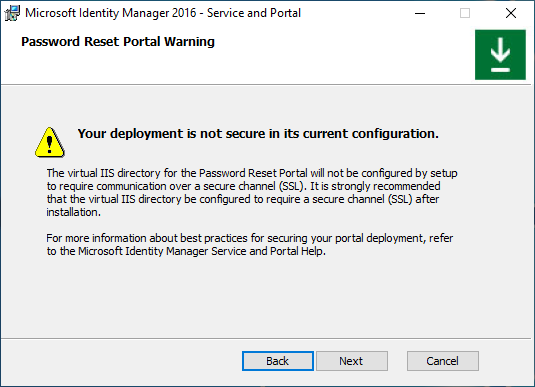

警告が表示されます。確認して [次へ] をクリックします。

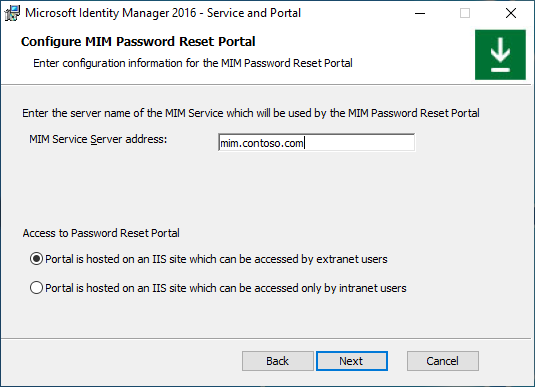

次の MIM パスワード登録ポータルの構成画面で、パスワード登録ポータルの MIM サービス サーバー アドレスを入力し、イントラネット ユーザーがこの Web サイトにアクセスできるかどうかを選択します。 [次へ] をクリックします。

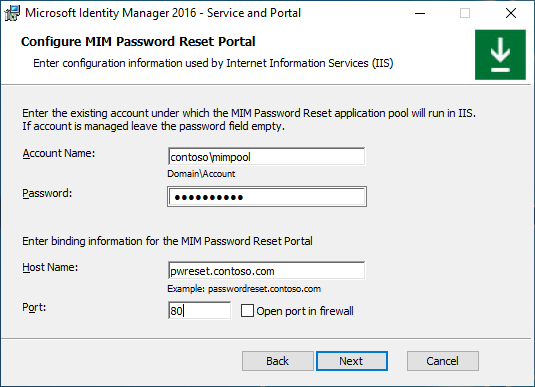

パスワード リセット Web サイト Self-Service インストールする場合は、アプリケーション プール アカウント名とそのパスワード、ホスト名、および Web サイトのポートを設定します。 必要に応じて、[ ファイアウォールでポートを開く ] オプションを有効にします。 [次へ] をクリックします。

警告が表示されます。確認して [次へ] をクリックします。

次の MIM パスワード リセット ポータル構成画面で、パスワード リセット ポータルの MIM サービス サーバー アドレスを入力し、イントラネット ユーザーがこの Web サイトにアクセスできるかどうかを選択します。 [次へ] をクリックします。

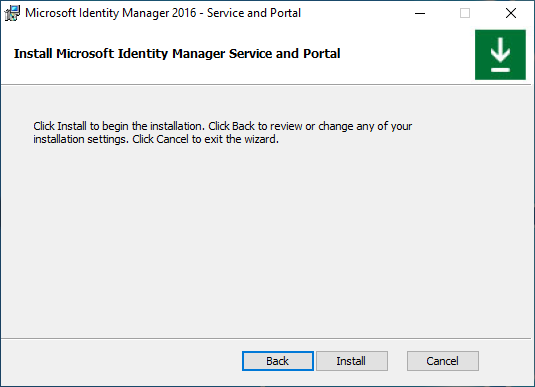

インストール前のすべての定義が準備できたら、 [インストール] をクリックして、選択したサービスおよびポータル コンポーネントのインストールを開始します。

インストール後の作業

インストールが完了したら、MIM ポータルがアクティブであることを確認します。

Internet Explorer を起動し、

http://mim.contoso.com/identitymanagement上の MIM ポータルに接続します。 このページに初めてアクセスするときは、少し時間がかかる場合があることに注意してください。- 必要に応じて、MIM サービスとポータルをインストールしたユーザーとしてインターネット エクスプローラーに対して認証します。

[インターネット エクスプローラー] で、[インターネット オプション] を開き、[セキュリティ] タブに移動し、サイトがまだ存在しない場合はローカル イントラネット ゾーンに追加します。 [インターネット オプション] ダイアログを閉じます。

インターネット エクスプローラーで、[設定] を開き、[互換性ビューの設定] タブに変更し、[互換性ビューにイントラネット サイトを表示する] チェック ボックスをオフにします。 [互換性ビューを閉じる] ダイアログ。

管理者以外のユーザーが MIM ポータルにアクセスできるようにします。

- Internet Explorer を使用し、 MIM ポータルで、 [管理ポリシー規則] をクリックします。

- 管理ポリシー規則で [User management: Users can read attributes of their own]\(ユーザー管理: ユーザーが自分の属性を読み取ることができる\) を見つけます。

- この管理ポリシー規則を選択し、 [ポリシーを無効にする] をオフにします。

- [OK] をクリックし、 [送信] をクリックします。

注意

省略可能: この時点で、MIM アドインと拡張機能と言語パックをインストールできます。