自動監視テンプレート

自動監視テンプレートを使用すると、指定した Azure サブスクリプションのすべてのマネージド インスタンスを自動的に検出して監視を構成できます。

監視ウィザードを追加し、移行先管理パックを作成する

自動監視テンプレートを使用して監視を構成するには、次の手順を行います。

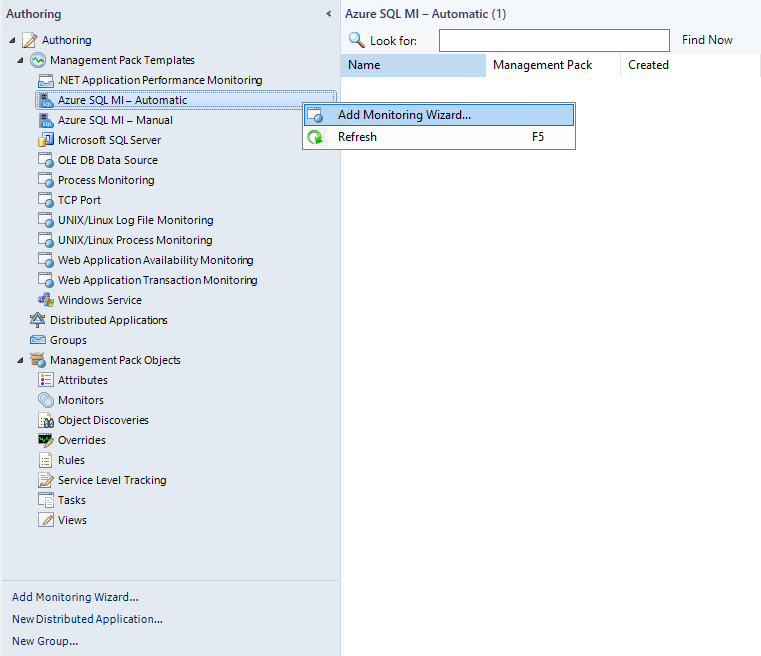

System Center Operations Manager コンソールで、[ 作成 ] に移動します。 |[管理パック テンプレート] をクリックし、[MI - 自動] Azure SQL右クリックし、[監視ウィザードの追加] を選択します。

[監視の種類] ステップで、[MI - 自動] Azure SQL選択し、[次へ] を選択します。

![[監視の種類の選択] を示すスクリーンショット。](media/managed-instance-management-pack/selecting-monitoring-type.png?view=sc-om-2022)

[全般プロパティ] ステップで、名前と説明を入力し、[宛先管理パックの選択] ドロップダウン リストから、テンプレートの保存に使用する管理パックを選択します。

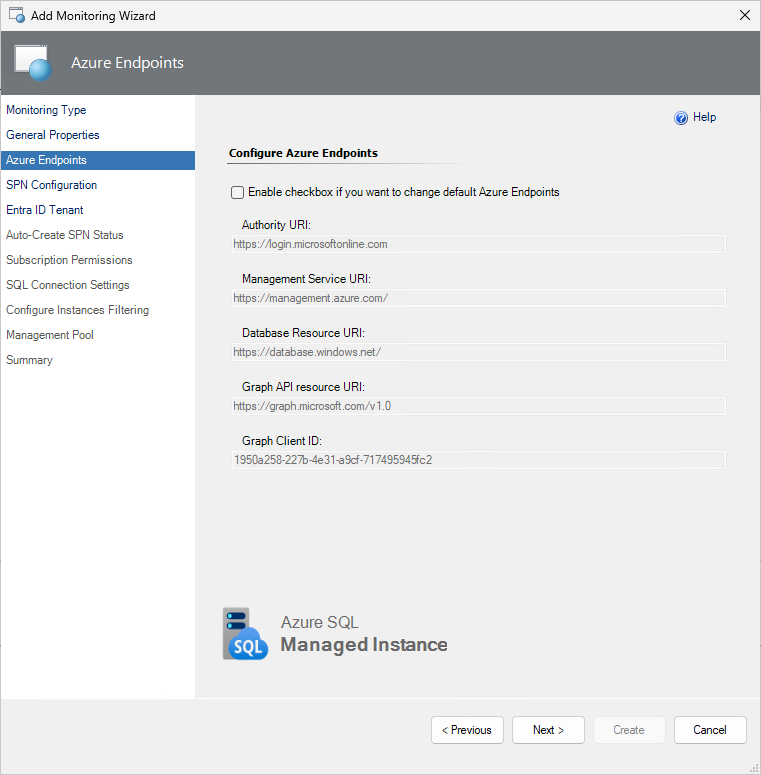

Azure エンドポイント

この手順では、既定の Azure エンドポイントを変更する場合は [有効にする] チェック ボックスを オンにし、必要に応じて既定の Azure エンドポイントを変更します。 Azure サービス プリンシパル名を作成するための既定のエンドポイントは次のとおりです。

- 証明機関 URI:

https://login.microsoftonline.com - 管理サービス URI:

https://management.azure.com - データベース リソース URI:

https://database.windows.net - Graph API リソース URI:

https://graph.windows.net

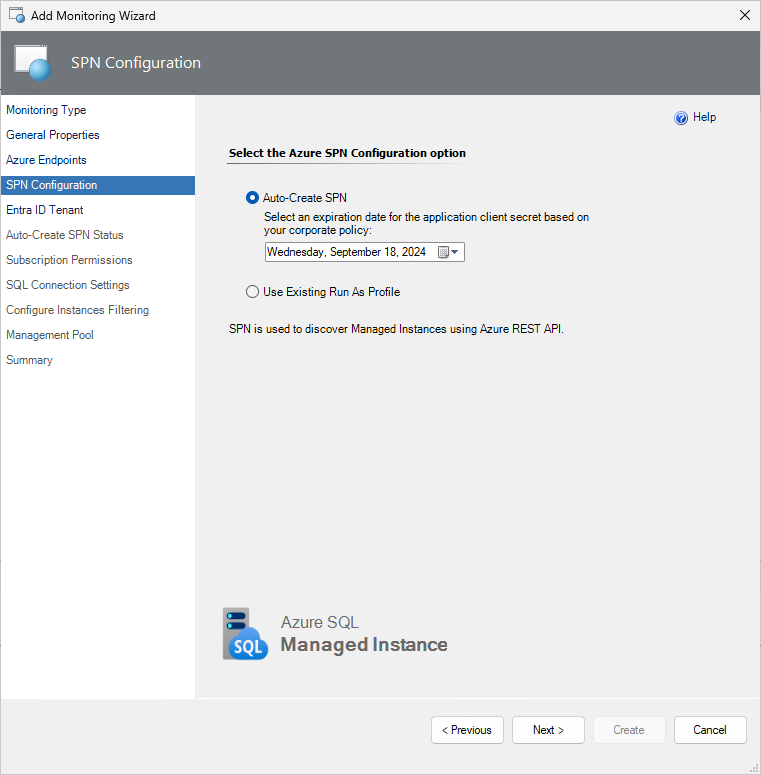

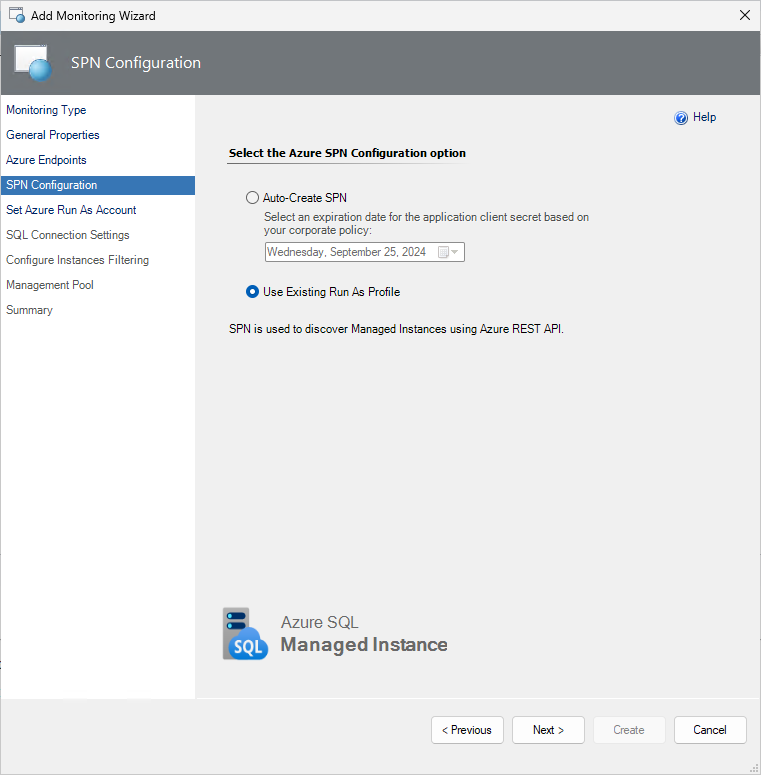

SPN 構成

この手順では、Azure Cloud での認証に対応する構成オプションを選択します。

SPN を自動作成する

Azure REST API を使用して、Azure SQL MI MP ライブラリによって Azure サービス プリンシパル名を自動的に作成する場合は、このオプションを選択します。

使用するアカウントに 、所有者 ロール (以上)、 Active Directory 管理者、 サービス管理者、または Сo-Administrator が必要であることを確認します。

会社のポリシーに基づいて新しいアプリケーション クライアント シークレットの有効期限を選択し、[ 次へ] を選択します。

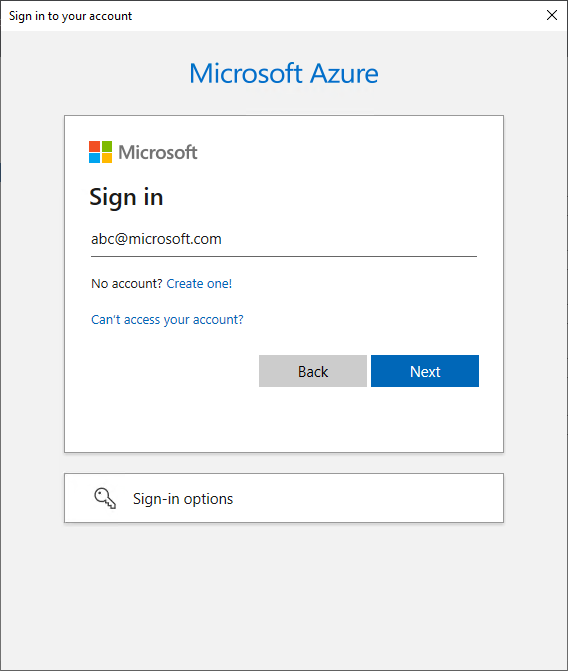

[Auto-Create SPN](SPN を自動作成する) オプションを選択すると、 [Microsoft Azure サインイン] ウィンドウが表示されます。 このウィンドウで、職場、学校、または個人の Microsoft アカウントの資格情報を入力し、[ 次へ] を選択してフォームに入力します。

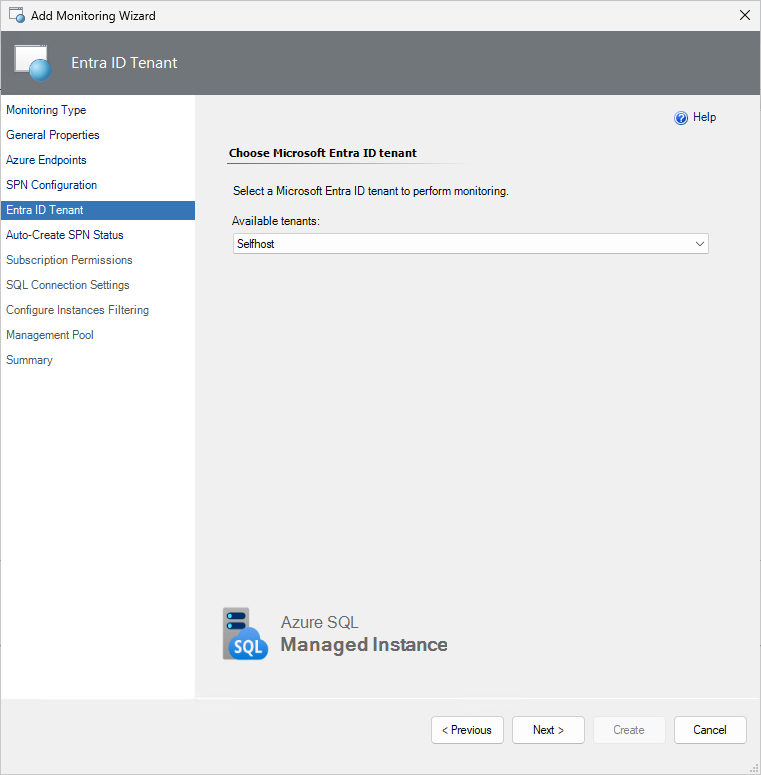

特定のAzure SQL Managed Instanceで目的の Entra ID テナントを指定します。

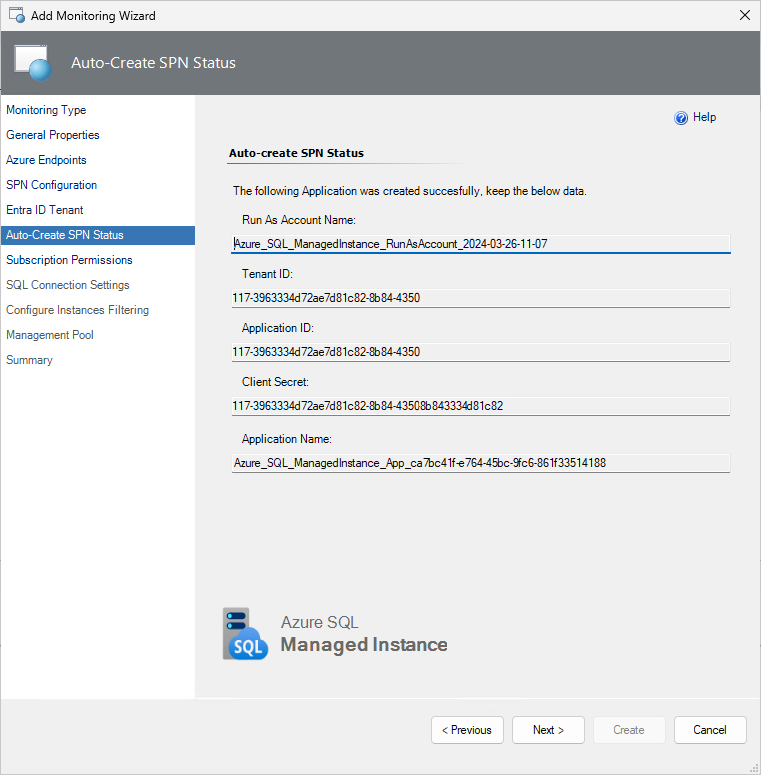

Azure AD アプリケーションが正常に作成されると、 SPN 状態の自動作成 ステップで認証データが表示されます。

ヒント

この情報は一度しか取得できません。 この情報は、再利用のために安全な場所に保存してください。

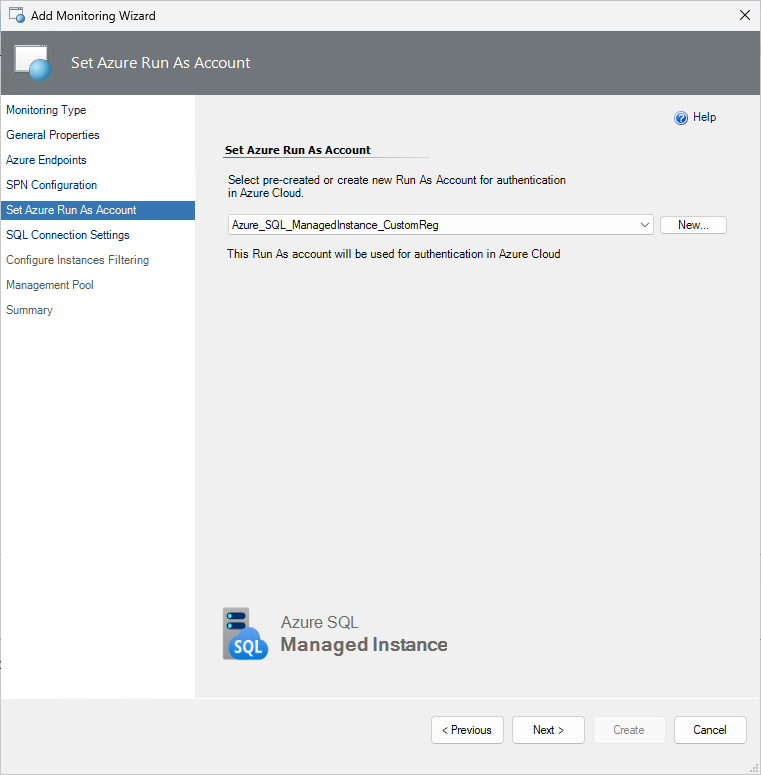

既存の実行プロファイルを使用する

独自の Azure サービス プリンシパル名を使用する場合は、 SPN 構成 手順で [ 既存の実行プロファイルを使用 ] オプションを選択し、[ 次へ] を選択します。

リソースにアクセスできるMicrosoft Entra アプリケーションとサービス プリンシパルを作成する方法の詳細については、「サービス プリンシパルの作成」を参照してください。

Azure サービス プリンシパル名に関連付けられている実行アカウントを作成したら、ドロップダウン リストから選択し、[ 次へ] を選択します。 この実行アカウントは、Azure クラウドでの認証に使用されます。

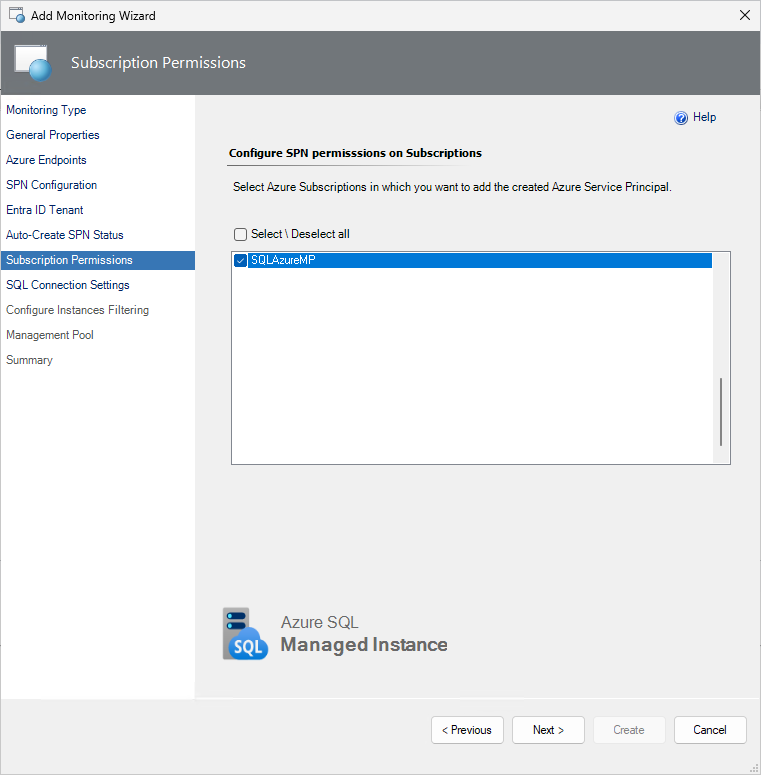

サブスクリプションのアクセス許可

この手順では、監視する Azure サブスクリプションを選択します。複数のサブスクリプション選択もサポートされています。

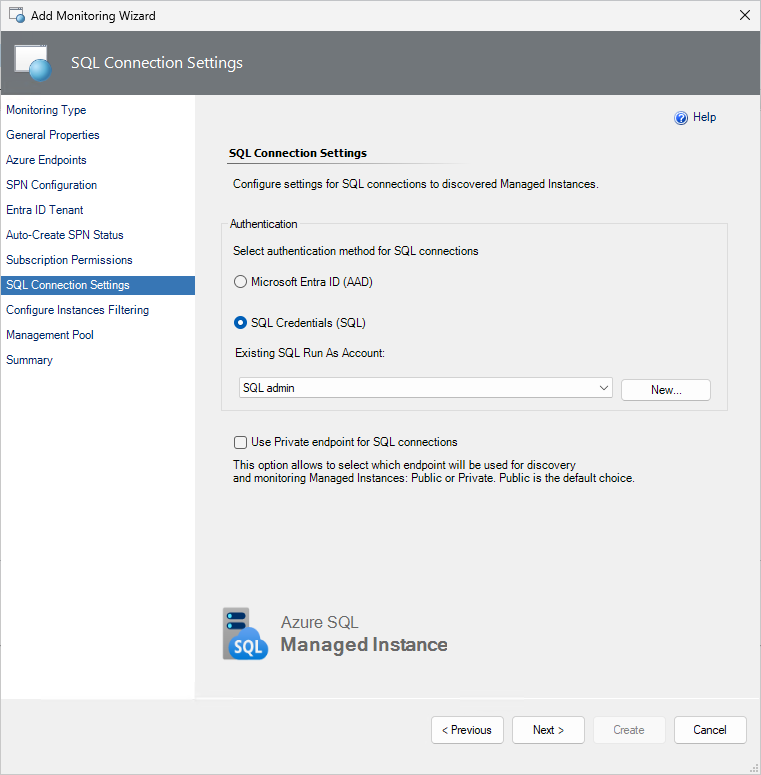

SQL 接続の設定

この手順では、マネージド インスタンスへの接続に使用する認証方法を選択します。

重要

パブリック エンドポイントは、Managed Instances の検出と監視の既定のオプションです。 接続に対して適切なセキュリティ オプションが構成されていることを確認します。 プライベート エンドポイントもサポートされています。

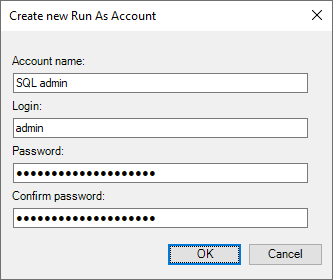

[ 新規 ] を選択し、アカウント名と接続資格情報を指定してマネージド インスタンスにアクセスすることで、新しい実行アカウントを作成することもできます。

選択したオプションに関係なく、すべてのマネージド インスタンスに対して、選択した監視アカウントに必要な SQL アクセス許可を付与してください。 詳細については、セキュリティ構成に関するページを参照してください。

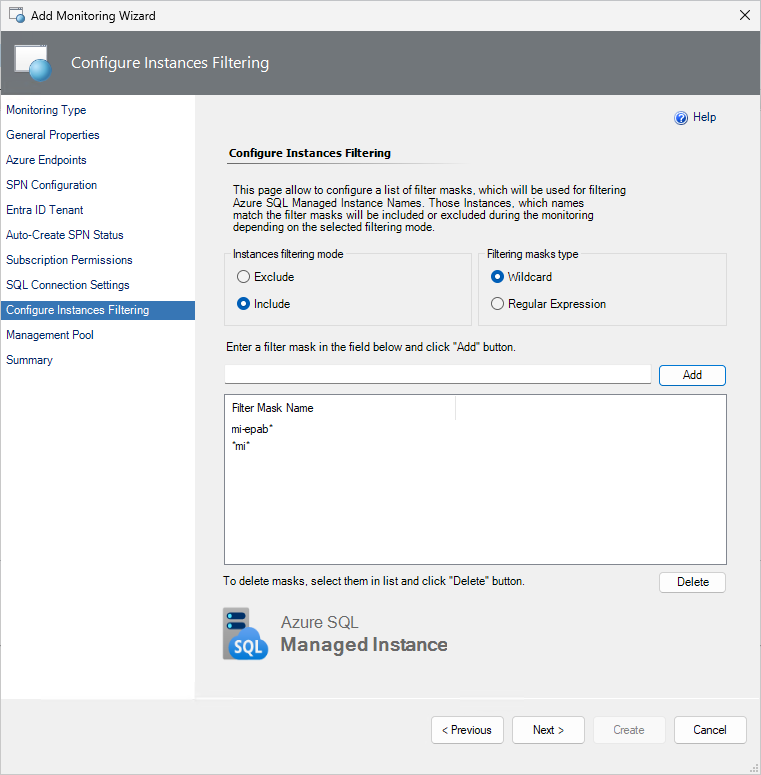

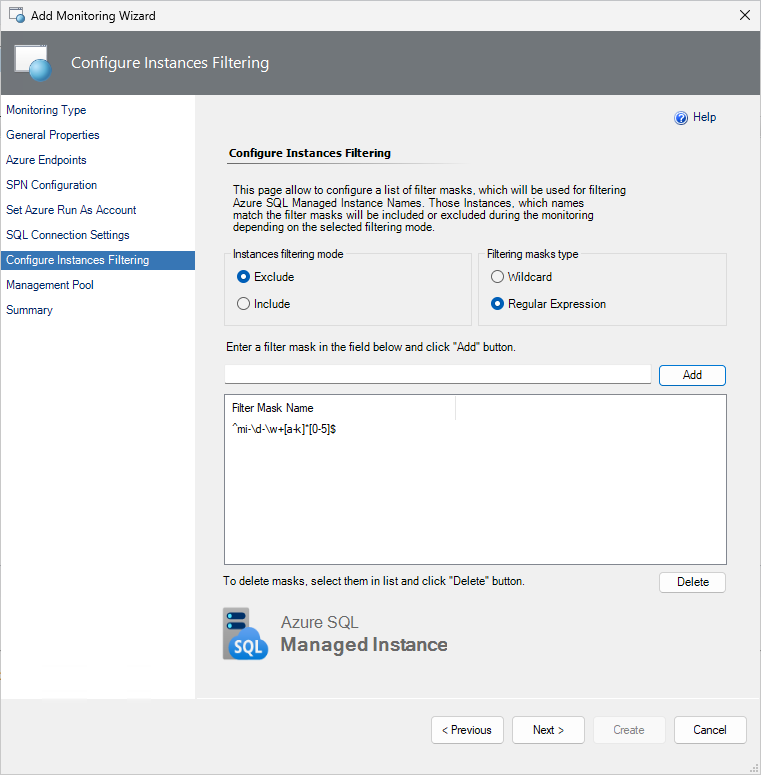

インスタンスのフィルター処理

[必要に応じて][インスタンスのフィルター処理の構成] ステップで、フィルター モード ([除外] または [含める] のいずれか) を選択し、フィルター マスクの種類 (ワイルドカードまたは正規表現) を選択し、監視リストから除外または含めるManaged Instance名と一致するフィルターマスクを入力し、[追加] を選択し、[次へ] を選択します。

ワイルドカード フィルター マスクの種類には、サーバー名に小文字、数字、および '-' 文字のみを含めることができますが、'\' 文字で開始または終了したり、63 文字を超えたりすることはできません。 サーバー除外リスト フィルター マスクにより、空白は無視されます。

正規表現 フィルター マスク型では 、.NET 正規表現パターンがサポートされています。

既存のマスクを削除する場合は、それを選択して [ 削除] を選択します。

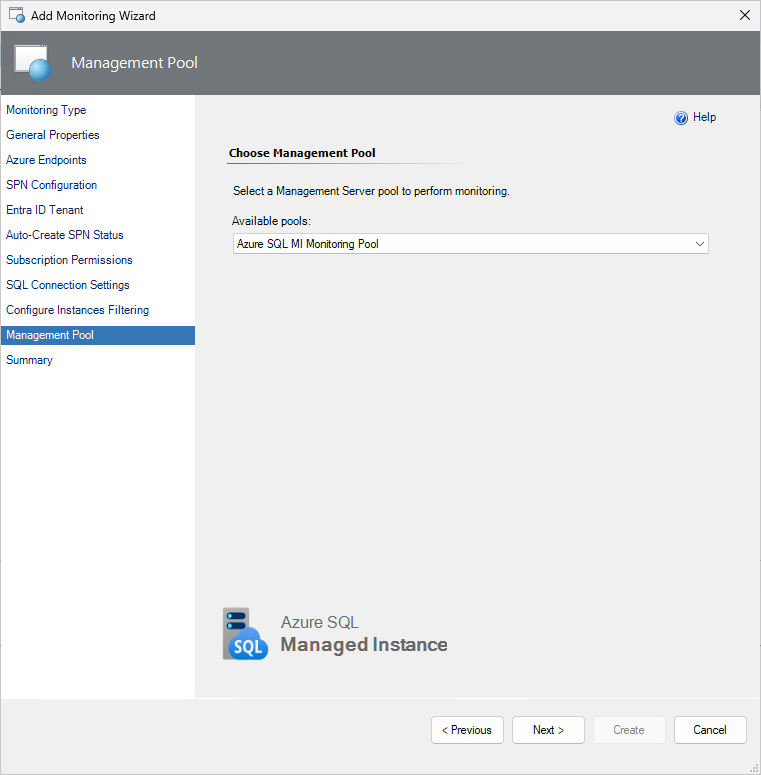

管理プール

この手順では、検出と監視の目的で使用する管理サーバー プールを指定します。 詳細については、「Azure SQL Managed Instance監視プール」を参照してください。

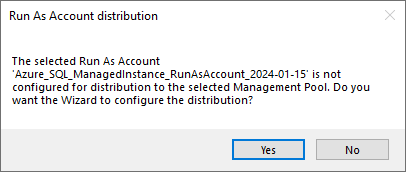

[概要] 手順を完了して、選択した管理プールへの実行アカウントの配布を確認します。

まとめ

この手順では、すべての構成と接続の設定を確認し、[作成] を選択 します。

![[接続設定の確認] を示すスクリーンショット。](media/managed-instance-management-pack/review-connection-settings.png?view=sc-om-2022)

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示