セキュリティに関する推奨事項

適用対象:

- Microsoft Defender 脆弱性の管理

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

- サーバーのMicrosoft Defenderプラン 1 & 2

ヒント

Microsoft Defender 脆弱性の管理のすべての機能を無料で試すことができることをご存知でしたか? 無料試用版にサインアップする方法について説明します。

organizationで特定されたサイバーセキュリティの弱点は、実用的なセキュリティの推奨事項にマップされ、影響によって優先されます。 優先順位が付けられた推奨事項は、脆弱性を軽減または修復し、コンプライアンスを促進するための時間を短縮するのに役立ちます。

セキュリティに関する各推奨事項には、実行可能な修復ステップが含まれています。 タスク管理を支援するために、Microsoft Intune と Microsoft Endpoint Configuration Manager を使用して推奨事項を送信することもできます。 脅威の状況が変化すると、環境から情報が継続的に収集されるため、推奨事項も変化します。

ヒント

新しい脆弱性イベントに関する電子メールを取得するには、「Microsoft Defender for Endpointで脆弱性の電子メール通知を構成する」を参照してください。

メカニズム

organization内の各デバイスは、顧客が適切なタイミングで適切なものに集中するのに役立つ 3 つの重要な要因に基づいてスコア付けされます。

- 脅威: 組織のデバイスと侵害履歴の脆弱性と悪用の特性。 これらの要因に基づいて、セキュリティの推奨事項には、アクティブなアラート、進行中の脅威キャンペーン、および対応する脅威分析レポートへの対応するリンクが表示されます。

- 侵害の可能性: organizationのセキュリティ体制と脅威に対する回復性。

- ビジネス価値: organizationの資産、重要なプロセス、知的財産。

[セキュリティに関する推奨事項] ページに移動します

[セキュリティに関する推奨事項] ページには、いくつかの方法があります。

- Microsoft Defender ポータルの脆弱性管理ナビゲーション メニュー

- 脆弱性管理ダッシュボードの上位のセキュリティに関する推奨事項

[ナビゲーション] メニュー

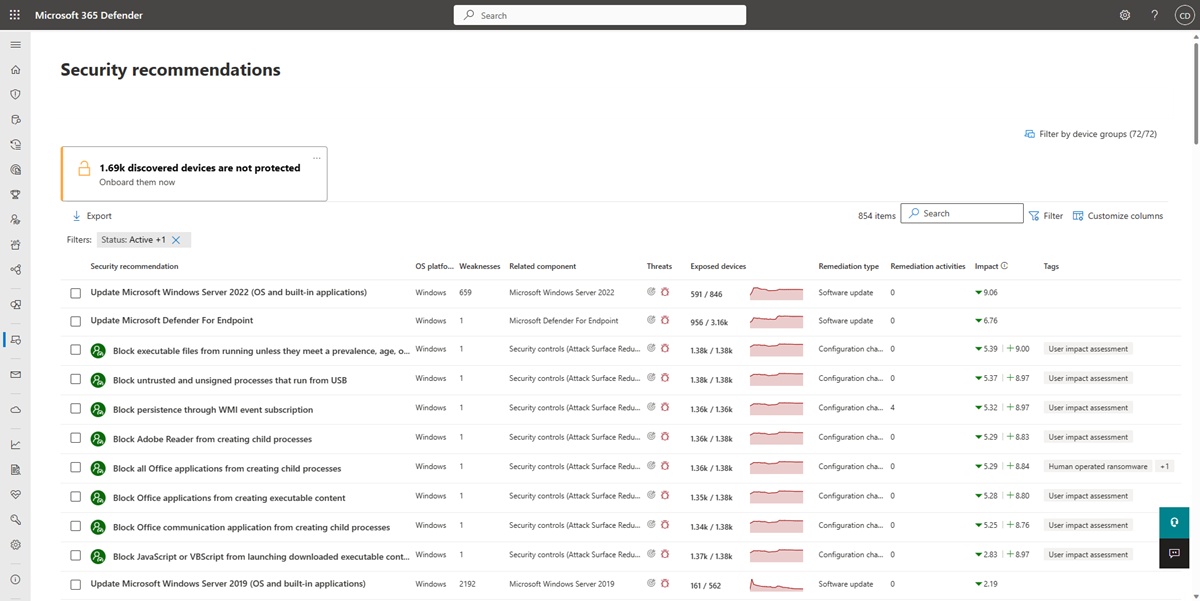

[脆弱性管理] ナビゲーション メニューに移動し、[推奨事項] を選択します。 このページには、organizationで見つかった脅威と脆弱性に関するセキュリティに関する推奨事項の一覧が表示されます。

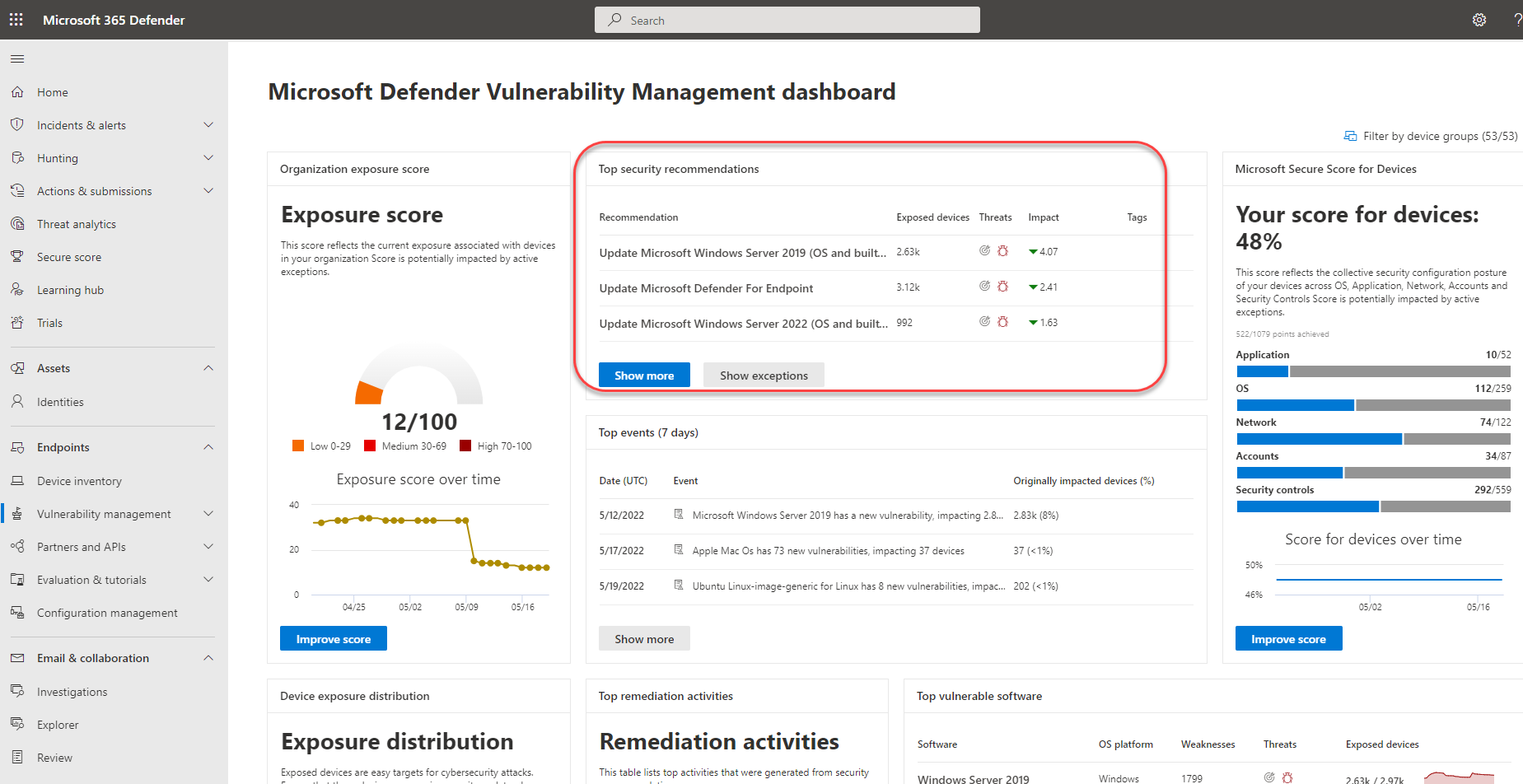

脆弱性管理ダッシュボードの上位のセキュリティに関する推奨事項

セキュリティ管理者として特定の日に、 脆弱性管理ダッシュボード を見て、 公開スコア を Microsoft Secure Score for Devices と並べて確認できます。 目標は、organizationの脆弱性からの露出を減らして、organizationのデバイス セキュリティを向上させ、サイバーセキュリティの脅威攻撃に対する回復性を高める方法です。 上位のセキュリティに関する推奨事項の一覧は、その目標を達成するのに役立ちます。

セキュリティに関する最も重要な推奨事項は、前のセクションで説明した重要な要因 (脅威、侵害される可能性、価値) に基づいて優先順位付けされた改善の機会を示しています。 推奨事項を選択すると、セキュリティに関する推奨事項のページに移動し、詳細を確認できます。

セキュリティに関する推奨事項の概要

推奨事項、検出された脆弱性の数、関連コンポーネント、脅威の分析情報、公開されているデバイスの数、状態、修復の種類、修復アクティビティ、公開スコアへの影響、および推奨事項が実装されたデバイスのセキュア スコア、および関連タグを表示します。

[公開されているデバイス] グラフの色は、傾向の変化に応じて変化します。 公開されているデバイスの数が増加している場合、色は赤に変わります。 公開されているデバイスの数が減少した場合、グラフの色は緑色に変わります。

注:

脆弱性管理には、最大 30 日前 に使用されていたデバイスが表示されます。 これはMicrosoft Defender for Endpointの残りの部分とは異なります。デバイスが 7 日を超えて使用されていない場合は、"非アクティブ" 状態になります。

アイコン

便利なアイコンはまた、すぐにあなたの注意を呼び出します:

可能なアクティブなアラート

可能なアクティブなアラート 関連するパブリックエクスプロイト

関連するパブリックエクスプロイト 推奨事項の分析情報

推奨事項の分析情報

影響

[影響] 列には、推奨事項が実装されると、露出スコアとデバイスのセキュリティ スコアに対する潜在的な影響が表示されます。 露出スコアを下げ、デバイスのセキュア スコアを上げる項目に優先順位を付ける必要があります。

露出スコアの潜在的な減少は、次

のように表示されます。 露出スコアが低いほど、デバイスの悪用に対する脆弱性が低くなります。 露出スコアは、新しい修復や新しく検出された脆弱性を含む要因の組み合わせに基づいているため、実際のスコアの減少が低くなる可能性があります。

のように表示されます。 露出スコアが低いほど、デバイスの悪用に対する脆弱性が低くなります。 露出スコアは、新しい修復や新しく検出された脆弱性を含む要因の組み合わせに基づいているため、実際のスコアの減少が低くなる可能性があります。デバイスのセキュリティ スコアに対する予想される増加は、次

のように表示されます。 デバイスのセキュリティ スコアが高いほど、エンドポイントはサイバーセキュリティ攻撃に対する回復性が高くなります。

のように表示されます。 デバイスのセキュリティ スコアが高いほど、エンドポイントはサイバーセキュリティ攻撃に対する回復性が高くなります。

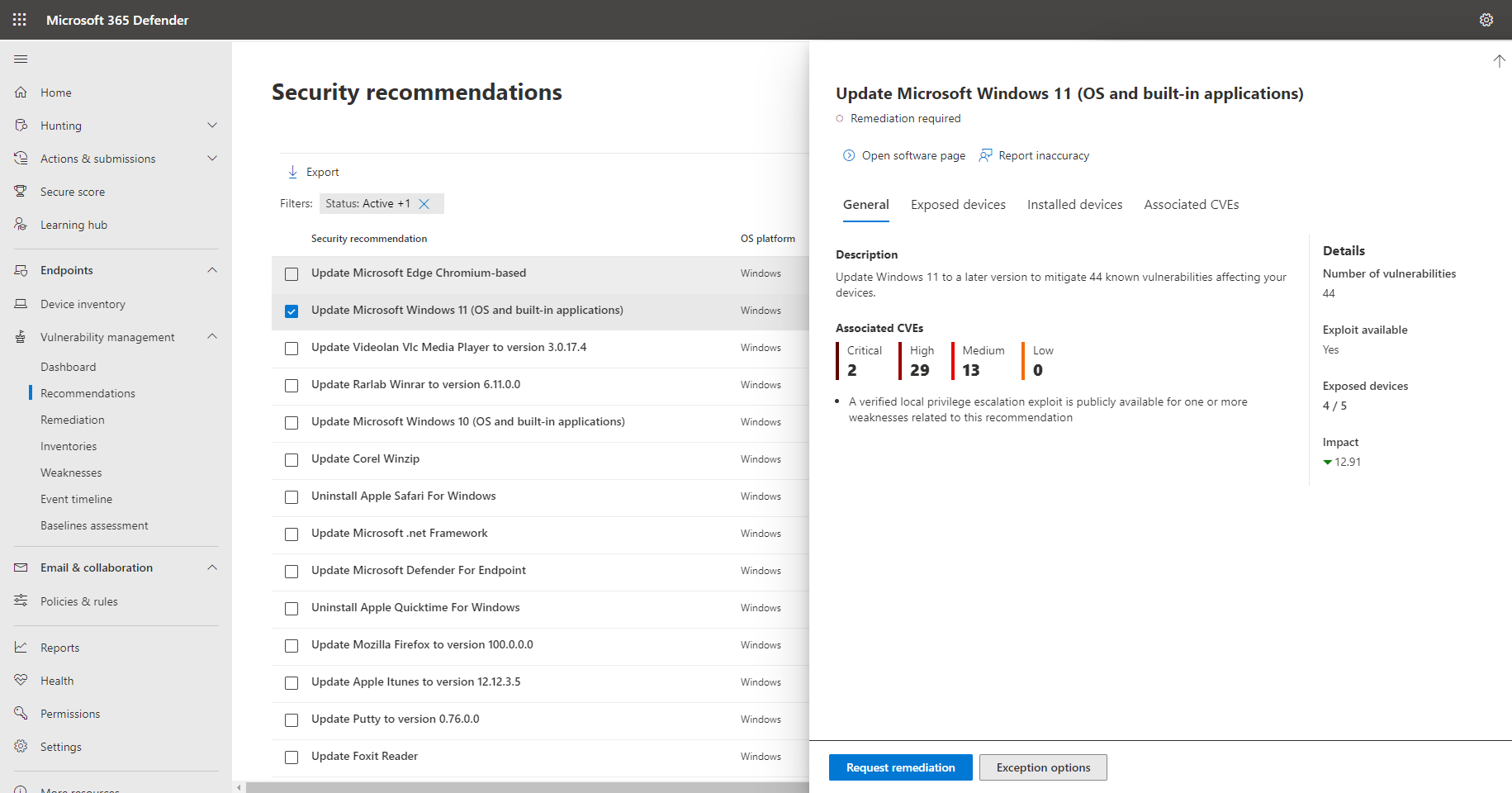

セキュリティに関する推奨事項のオプションを確認する

調査または処理するセキュリティに関する推奨事項を選択します。

ポップアップから、次のいずれかのオプションを選択できます。

ソフトウェア ページを開く - ソフトウェア ページを開き、ソフトウェアとその配布方法に関するより多くのコンテキストを取得します。 この情報には、脅威コンテキスト、関連する推奨事項、検出された弱点、露出されたデバイスの数、検出された脆弱性、ソフトウェアがインストールされているデバイスの名前と詳細、バージョンの配布が含まれます。

修復オプション - 修復要求を送信して、MICROSOFT INTUNEでチケットを開き、IT 管理者が受け取って対処できるようにします。 [修復] ページで修復アクティビティを追跡します。

例外オプション - 例外を送信し、正当な理由を指定し、問題を修復できない場合は例外期間を設定します。

注:

デバイスでソフトウェアの変更が行われると、通常、セキュリティ ポータルにデータが反映されるまでに 2 時間かかります。 ただし、時間がかかる場合もあります。 構成の変更には、約 4~24 時間かかる場合があります。

デバイスの露出または影響の変化を調査する

公開されているデバイスの数が大幅に増加したり、organizationの露出スコアとデバイスのセキュリティ スコアへの影響が急激に増加したりする場合は、そのセキュリティに関する推奨事項を調査する価値があります。

- 推奨事項と [ソフトウェアを開く] ページを選択します

- [イベント タイムライン] タブを選択すると、そのソフトウェアに関連するすべての影響を受けるイベント (新しい脆弱性や新しいパブリックエクスプロイトなど) が表示されます。 イベント タイムラインの詳細

- 修復要求の送信など、増加またはorganizationの公開に対処する方法を決定する

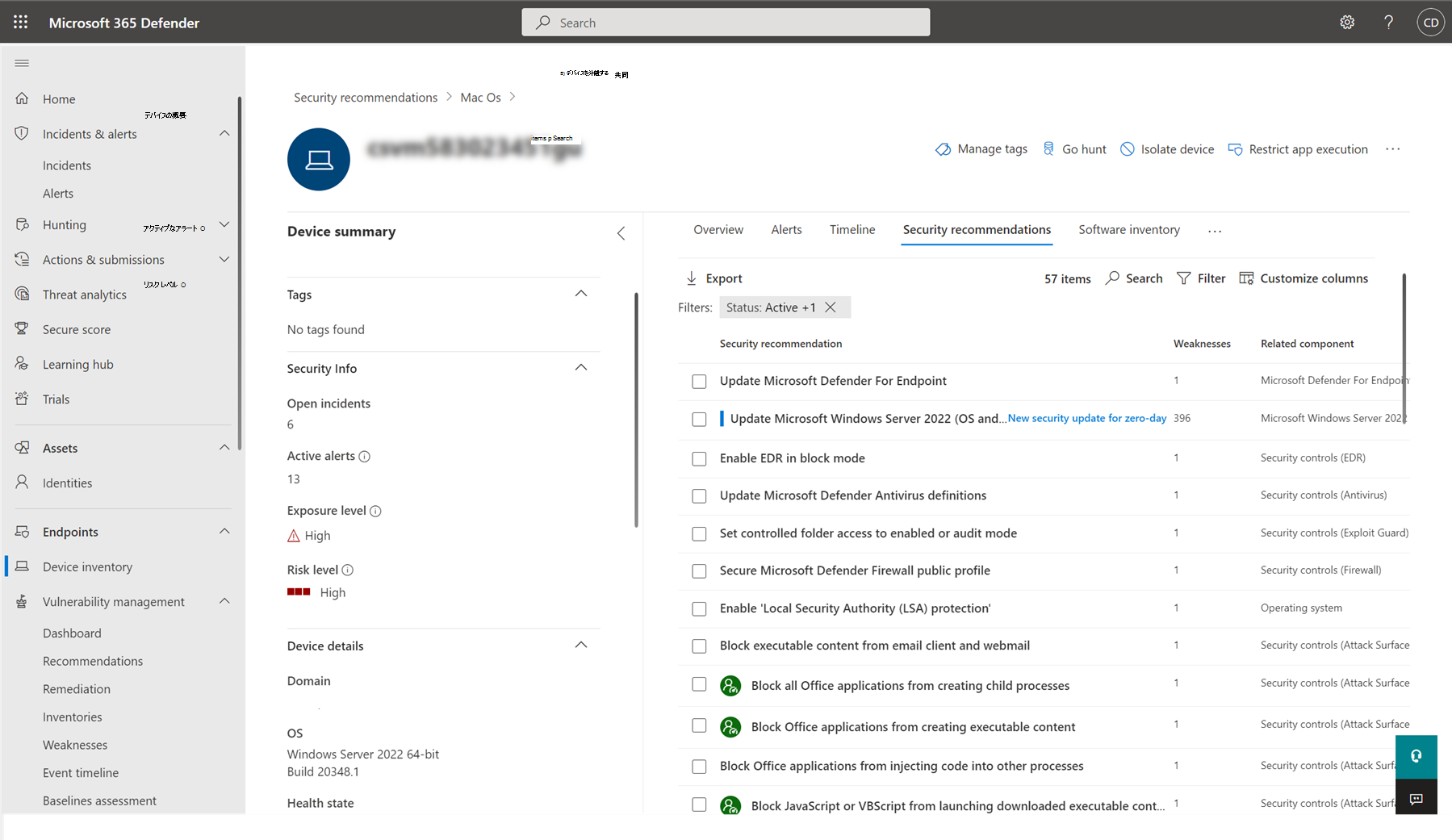

デバイスに関する推奨事項

デバイスに適用されるセキュリティに関する推奨事項の一覧を表示するには、次のことができます。

推奨事項のポップアップ パネルの [ 公開されているデバイス ] タブからデバイスを選択するか、[ デバイス インベントリ ] ページからデバイスを直接選択します。

[ セキュリティに関する推奨事項 ] タブを選択して、このデバイスのセキュリティに関する推奨事項の一覧を表示します。

注:

Defender for Endpoint で IoT 統合のMicrosoft Defenderが有効になっている場合は、[IoT デバイス] タブに表示される Enterprise IoT デバイスの推奨事項がセキュリティの推奨事項ページに表示されます。 詳細については、「 Defender for Endpoint でエンタープライズ IoT セキュリティを有効にする」を参照してください。

修復の要求

脆弱性管理の修復機能は、修復要求ワークフローを通じてセキュリティ管理者と IT 管理者の間のギャップを埋めます。 セキュリティ管理者は、IT 管理者に対して、セキュリティに関する推奨事項ページから脆弱性を修復してIntuneするように要求できます。 修復オプションの詳細

修復を要求する方法

修復を要求するセキュリティの推奨事項を選択し、[ 修復オプション] を選択します。 フォームに入力し、[ 要求の送信] を選択します。 [修復] ページに移動して、修復要求の状態を表示します。 修復を要求する方法の詳細

例外の申請

現時点で推奨事項が関連しない場合の修復要求の代わりに、推奨事項の例外を作成できます。 例外の詳細を確認する

"例外処理" アクセス許可を持つユーザーのみが例外を追加できます。 RBAC ロールの詳細については、こちらをご覧ください。

推奨事項の例外が作成されると、推奨事項はアクティブではなくなります。 推奨事項の状態が [完全な例外] または [ 部分的な例外 ] (デバイス グループ別) に変更されます。

例外を作成する方法

例外を作成するセキュリティに関する推奨事項を選択し、[ 例外オプション] を選択します。

![[例外オプション] のボタンがセキュリティ推奨事項のポップアップ内の場所を示します。](/ja-jp/defender/media/defender-vulnerability-management/tvm-exception-options.png)

フォームに入力して送信します。 すべての例外 (現在および過去) を表示するには、[脅威 & 脆弱性管理] メニューの [修復] ページに移動し、[例外] タブを選択します。例外を作成する方法の詳細については、こちらをご覧ください。

レポートの不正確さ

あいまい、不正確、不完全、または既に修復されたセキュリティに関する推奨事項情報が表示された場合は、誤検知を報告できます。

セキュリティに関する推奨事項を開きます。

レポートするセキュリティの推奨事項の横にある 3 つのドットを選択し、[ レポートの不正確さ] を選択します。

ポップアップ ウィンドウから、ドロップダウン メニューから不正確なカテゴリを選択し、メール アドレスを入力し、不正確さに関する詳細を入力します。

[送信] を選択します。 お客様のフィードバックは、脆弱性管理の専門家に直ちに送信されます。

関連記事

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示