자격 증명 관리를 사용하여 복원력 빌드

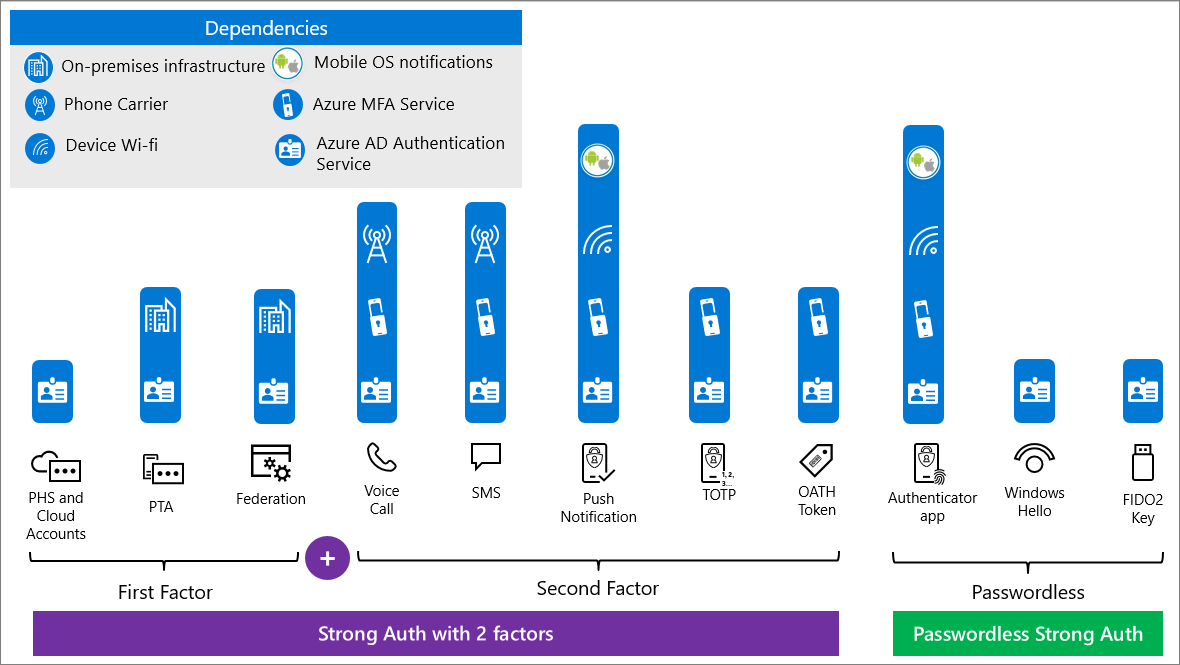

토큰 요청의 Microsoft Entra ID에 자격 증명이 제공되면 유효성 검사에 사용할 수 있어야 하는 여러 종속성이 있습니다. 첫 번째 인증 요소는 Microsoft Entra 인증을 사용하며 경우에 따라 온-프레미스 인프라를 사용합니다. 하이브리드 인증 아키텍처에 대한 자세한 내용은 하이브리드 인프라에서 복원력 빌드를 참조하세요.

두 번째 단계를 구현하는 경우 두 번째 단계의 종속성은 첫 번째 단계의 종속성에 추가됩니다. 예를 들어, 첫 번째 단계가 PTA를 통하고 두 번째 단계가 SMS인 경우 종속성은 다음과 같습니다.

- Microsoft Entra 인증 서비스

- Microsoft Entra 다단계 인증 서비스

- 온-프레미스 인프라

- 전화 통신 사업자

- 사용자의 디바이스(그림 없음)

자격 증명 전략은 각 인증 유형의 종속성을 고려해야 하며 단일 실패 지점까지 방지하는 방법을 프로비전해야 합니다.

인증 방법에는 서로 다른 종속성이 있기 때문에 사용자가 두 번째 단계 옵션에 가능한 한 많이 등록할 수 있도록 하는 것이 좋습니다. 가능하면 서로 다른 종속성을 사용하여 두 번째 단계를 포함해야 합니다. 예를 들어 음성 통화와 SMS가 두 번째 단계로 동일한 종속성을 공유하므로 이를 유일한 옵션으로 사용해도 위험을 완화할 수 없습니다.

가장 복원력이 있는 자격 증명 전략은 암호 없는 인증을 사용하는 것입니다. 비즈니스용 Windows Hello 및 FIDO 2.0 보안 키에는 두 가지 별도의 단계를 사용하는 강력한 인증보다 종속성이 적습니다. Microsoft Authenticator 앱, 비즈니스용 Windows Hello 및 FIDO 2.0 보안 키가 가장 안전합니다.

두 번째 단계의 경우 TOTP(시간 기반 일회용 암호) 또는 OAuth 하드웨어 토큰을 사용하는 Microsoft Authenticator 앱 또는 다른 인증 앱에는 최소한의 종속성이 있으므로 복원력이 향상됩니다.

여러 자격 증명은 복원력에 어떤 도움이 되나요?

여러 자격 증명 유형을 프로비저닝하면 사용자의 기본 설정 및 환경 제약 조건을 수용할 수 있는 옵션이 제공됩니다. 따라서 사용자에게 다단계 인증에 대한 메시지가 표시되는 대화형 인증은 요청 시 특정 종속성을 사용할 수 없어도 복원 가능합니다. 다단계 인증을 위한 다시 인증 메시지를 최적화할 수 있습니다.

위에서 설명한 개별 사용자 복원력 외에도 회사에서는 잘못된 구성, 자연 재해 또는 온-프레미스 페더레이션 서비스(특히 다단계 인증에 사용되는 경우)에 대한 엔터프라이즈 수준의 리소스 중단으로 이어지는 운영 오류와 같은 대규모 중단 사태에 대비한 계획을 세워야 합니다.

복원력 있는 자격 증명을 어떻게 구현하나요?

- 비즈니스용 Windows Hello, 전화 인증 및 FIDO2 보안 키와 같은 암호 없는 자격 증명을 배포하여 종속성을 줄입니다.

- 두 번째 단계로 Microsoft Authenticator 앱을 배포합니다.

- Windows Server Active Directory에서 동기화되는 하이브리드 계정에 암호 해시 동기화를 설정합니다. 이 옵션은 AD FS(Active Directory Federation Services)와 같은 페더레이션 서비스와 함께 사용하도록 설정할 수 있으며 페더레이션 서비스가 실패할 경우 대체 서비스를 제공합니다.

- 다단계 인증 방법의 사용을 분석하여 사용자 환경을 개선합니다.

- 복원력 있는 액세스 제어 전략 구현

다음 단계

관리자 및 설계자를 위한 복원력 리소스

- 장치 상태를 사용하여 복원력 빌드

- CAE(연속 액세스 평가)를 사용하여 복원력 빌드

- 외부 사용자 인증에서 복원력 빌드

- 하이브리드 인증에서 복원력 빌드

- 응용 프로그램 프록시를 사용하여 응용 프로그램 액세스에서 복원력 빌드