Azure Front Door의 Web Application Firewall

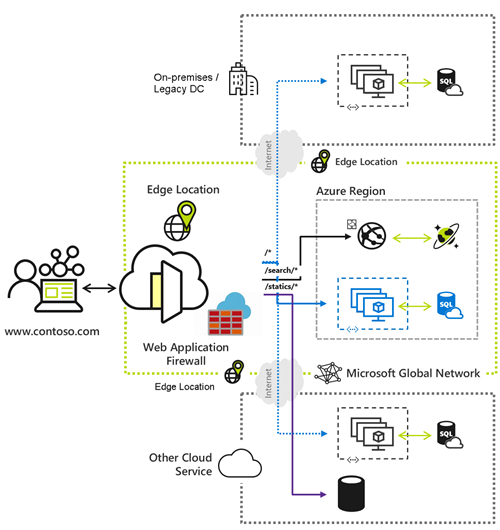

Azure Front Door의 Azure WAF(웹 애플리케이션 방화벽)는 웹 애플리케이션을 중앙 집중식으로 보호합니다. WAF는 일반적인 악용 및 취약성으로부터 웹 서비스를 보호합니다. 사용자의 서비스 가용성을 높게 유지하고 규정 준수 요구 사항을 충족하는 데 유용합니다. 이 문서에서는 Azure Front Door의 Azure Web Application Firewall에 대한 다양한 기능을 알아봅니다. 자세한 내용은 Azure Front Door의 WAF를 참조하세요.

정책 설정

WAF(Web Application Firewall) 정책을 사용하면 사용자 지정 및 관리형 규칙 집합을 사용하여 웹 애플리케이션에 대한 액세스를 제어할 수 있습니다. 정책의 상태를 변경하거나 정책에 대한 특정 모드 유형을 구성할 수 있습니다. 정책 수준 설정에 따라 적극적으로 들어오는 요청을 검사하거나, 모니터링만 하거나, 모니터링하고 규칙과 일치하는 요청에 대해 조치를 취하도록 선택할 수 있습니다. 또한 WAF를 차단하지 않고 위협을 감지하도록 WAF를 구성할 수도 있습니다. 이는 WAF를 처음 사용하도록 설정할 때 유용합니다. WAF가 애플리케이션에서 작동하는 방식을 평가한 후 WAF 설정을 다시 구성하고 방지 모드에서 WAF를 사용하도록 설정할 수 있습니다. 자세한 내용은 WAF 정책 설정을 참조하세요.

관리 규칙

Azure Front Door WAF(Web Application Firewall)는 일반적인 취약성과 익스플로잇으로부터 웹 애플리케이션을 보호합니다. Azure 관리형 규칙 세트는 일반적인 보안 위협에 대한 보호를 쉽게 배포할 수 있는 방법을 제공합니다. 규칙 세트는 Azure에서 관리되므로, 새로운 공격 서명으로부터 보호하기 위해 필요에 따라 규칙이 업데이트됩니다. 기본 규칙 집합에는 적용 범위 증가, 특정 취약성에 대한 패치, 더 나은 가양성 감소를 제공하기 위해 Microsoft 인텔리전스 팀과 협력하여 작성된 Microsoft 위협 인텔리전스 수집 규칙도 포함됩니다. 자세한 내용은 WAF 관리형 규칙을 참조하세요.

참고 항목

- Azure Front Door 프리미엄 및 Azure Front Door(클래식)만 관리형 규칙을 지원합니다.

- Azure Front Door(클래식)는 DRS 1.1 이하만 지원합니다.

사용자 지정 규칙

Front Door를 사용하는 Azure WAF(Web Application Firewall)를 사용하면 정의하는 조건에 따라 웹 애플리케이션에 대한 액세스를 제어할 수 있습니다. 사용자 지정 WAF 규칙은 우선 순위 번호, 규칙 유형, 일치 조건, 작업으로 구성됩니다. 사용자 지정 규칙의 두 가지 유형은 일치 규칙과 속도 제한 규칙입니다. 일치 규칙은 일치 조건 세트에 따라 액세스를 제어하는 반면, 속도 제한 규칙은 일치 조건과 들어오는 요청 속도에 따라 액세스를 제어합니다. 자세한 내용은 WAF 사용자 지정 규칙을 참조하세요.

제외 목록

경우에 따라 Azure WAF(Web Application Firewall)는 애플리케이션에 허용하려는 요청을 차단할 수 있습니다. WAF 제외 목록을 사용하면 WAF 평가에서 특정 요청 특성을 생략하고 나머지 요청이 정상적으로 처리되도록 할 수 있습니다. 자세한 내용은 WAF 제외 목록을 참조하세요.

지역 필터링

Azure Front Door는 기본적으로 요청이 들어오는 위치에 관계없이 모든 사용자 요청에 응답합니다. 지역 필터링을 사용하면 국가/지역별로 웹 애플리케이션에 대한 액세스를 제한할 수 있습니다. 자세한 내용은 WAF 지역 필터링을 참조하세요.

봇 보호

Front Door용 Azure WAF(Web Application Firewall)는 좋은 봇을 식별하고 잘못된 봇을 차단하기 위한 봇 규칙을 제공합니다. 자세한 내용은 봇 보호 구성을 참조하세요.

IP 제한

IP 주소 기반 액세스 제어 규칙은 IP 주소 또는 IP 주소 범위 목록을 지정하여 웹 애플리케이션에 대한 액세스를 제어할 수 있는 사용자 지정 WAF 규칙입니다. 자세한 내용은 IP 제한 구성을 참조하세요.

속도 제한

사용자 지정 속도 제한 규칙은 일치하는 조건과 들어오는 요청의 속도에 따라 액세스를 제어합니다. 자세한 내용은 Azure Front Door Service에 대한 속도 제한이란?을 참조하세요.

튜닝

Microsoft에서 관리하는 기본 규칙 집합은 OWASP CRS(핵심 규칙 집합)를 기반으로 하며 Microsoft 위협 인텔리전스 컬렉션 규칙을 포함합니다. Azure WAF(Web Application Firewall)를 사용하면 애플리케이션 및 조직 WAF 요구 사항에 맞게 WAF 규칙을 튜닝할 수 있습니다. 예상할 수 있는 튜닝 기능은 규칙 제외를 정의하고, 사용자 지정 규칙을 만들고, 규칙을 사용하지 않도록 설정하는 것입니다. 자세한 내용은 WAF 튜닝을 참조하세요.

모니터링 및 로깅

Azure WAF(웹 애플리케이션 방화벽) 모니터링 및 로깅은 로깅과 Azure Monitor 및 Azure Monitor 로그와의 통합을 통해 제공됩니다. 자세한 내용은 Azure WAF(웹 애플리케이션 방화벽) 로깅 및 모니터링을 참조하세요.

다음 단계

- Azure Front Door에 대한 Web Application Firewall 정책을 만들고 적용하는 방법을 알아봅니다.

- 자세한 내용은 WAF(Web Application Firewall) FAQ를 참조하세요.