조건부 액세스 정책 빌드

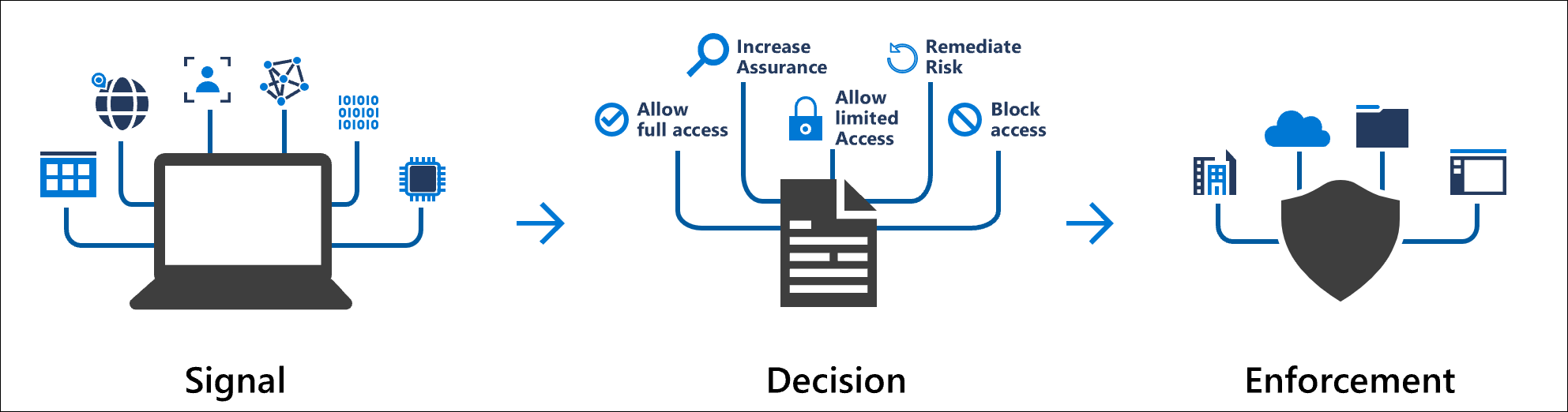

조건부 액세스란 문서에 설명된 대로 조건부 액세스 정책은 할당 및 액세스 제어의 if-then 문입니다. 조건부 액세스 정책은 결정을 내리고 조직 정책을 적용하기 위해 신호를 함께 제공합니다.

조직에서 해당 정책을 만드는 방식은 무엇이며 필요한 항목과 적용 방식은 어떻게 되나요?

언제든지 개별 사용자에게 여러 조건부 액세스 정책을 적용할 수 있습니다. 이 경우 적용되는 모든 정책이 충족되어야 합니다. 예를 들어 한 정책에 다단계 인증이 필요하고 다른 정책에 규정 준수 디바이스가 필요한 경우 MFA를 완료한 다음 규정 준수 디바이스를 사용해야 합니다. 모든 할당은 논리적으로 and가 적용됩니다. 할당을 두 개 이상 구성한 경우 정책을 트리거하려면 모든 할당이 충족되어야 합니다.

"선택한 컨트롤 중 하나 필요" 정책을 선택한 경우 정책 요구 사항이 충족되는 즉시 정의된 순서대로 액세스 권한이 부여된다는 메시지가 표시됩니다.

모든 정책은 다음 두 단계로 적용됩니다.

- 1단계: 세션 세부 정보 수집

- 정책 평가에 필요한 네트워크 위치 및 디바이스 ID와 같은 세션 세부 정보를 수집합니다.

- 정책 평가의 1단계는 사용하도록 설정된 정책 및 보고 전용 모드의 정책에 대해 발생합니다.

- 2단계: 적용

- 1단계에서 수집한 세션 세부 정보를 사용하여 충족되지 않은 요구 사항을 식별합니다.

- 차단 권한 부여 제어를 사용하여 액세스를 차단하도록 구성된 정책이 있는 경우 여기서 적용이 중지되고 사용자가 차단됩니다.

- 정책이 충족될 때까지 사용자에게 다음 순서대로 1단계 중에 충족되지 않은 더 많은 권한 부여 제어 요구 사항을 완료하라는 메시지가 표시됩니다.

- 모든 권한 부여 제어가 충족되면 세션 제어(App Enforced, Microsoft Defender for Cloud Apps 및 토큰 수명)를 적용합니다.

- 정책 평가의 2단계는 사용하도록 설정된 모든 정책에 대해 발생합니다.

Assignments

할당 부분은 조건부 액세스 정책의 사용자, 대상, 위치를 제어합니다.

사용자 및 그룹

사용자 및 그룹은 정책에 포함하거나 정책에서 제외할 사용자를 할당합니다. 이 할당에는 모든 사용자, 특정 사용자 그룹, 디렉터리 역할 또는 외부 게스트 사용자가 포함될 수 있습니다.

클라우드 앱 또는 작업

클라우드 앱 또는 작업은 정책이 적용될 클라우드 애플리케이션, 사용자 작업 또는 인증 컨텍스트를 포함하거나 제외할 수 있습니다.

조건

정책에는 여러 조건이 포함될 수 있습니다.

로그인 위험

Microsoft Entra ID 보호를 사용하는 조직의 경우 생성된 위험 검색은 조건부 액세스 정책에 영향을 미칠 수 있습니다.

디바이스 플랫폼

여러 디바이스 운영 체제 플랫폼을 사용하는 조직에서는 다양한 플랫폼에 특정 정책을 적용하려고 할 수 있습니다.

디바이스 플랫폼을 계산하는 데 사용되는 정보는 변경할 수 있는 사용자 에이전트 문자열과 같은 확인되지 않은 소스에서 제공됩니다.

위치

위치는 IP 주소, 지리 및 글로벌 보안 액세스의 호환 네트워크를 조건부 액세스 정책 결정에 연결합니다. 관리자는 위치를 정의하고 조직의 주 네트워크 위치와 같이 신뢰할 수 있는 위치로 표시하도록 선택할 수 있습니다.

클라이언트 앱

사용자가 클라우드 앱 액세스를 위해 사용하는 소프트웨어입니다. 예를 들어 '브라우저', '모바일 앱 및 데스크톱 클라이언트'가 있습니다. 기본적으로 새로 만든 모든 조건부 액세스 정책은 클라이언트 앱 조건이 구성되지 않은 경우에도 모든 클라이언트 앱 형식에 적용됩니다.

클라이언트 앱 조건의 동작은 2020년 8월에 업데이트되었습니다. 기존 조건부 액세스 정책이 있는 경우 변경되지 않은 상태로 유지됩니다. 그러나 기존 정책을 선택하면 구성 토글이 제거되고 정책이 적용되는 클라이언트 앱이 선택됩니다.

디바이스에 대한 필터

이 컨트롤을 사용하여 정책의 특성에 따라 특정 디바이스를 대상으로 지정할 수 있습니다.

액세스 제어

조건부 액세스 정책의 액세스 제어 부분은 정책이 적용되는 방식을 제어합니다.

허용

허용은 관리자에게 액세스를 차단하거나 액세스 권한을 부여할 수 있는 정책 적용 수단을 제공합니다.

액세스 차단

액세스를 차단하면 지정된 할당에 따라 액세스를 차단할 수 있습니다. 차단 컨트롤은 강력한 기능이기 때문에 알맞은 지식을 갖춘 채로 행사해야 합니다.

액세스 허가

권한 부여 컨트롤은 하나 이상의 컨트롤에 대한 적용을 트리거할 수 있습니다.

- 다단계 인증 필요

- 디바이스를 규정 준수 상태로 표시해야 함(Intune)

- Microsoft Entra 하이브리드 조인 디바이스 필요

- 승인된 클라이언트 앱 필요

- 앱 보호 정책 필요

- 암호 변경 필요

- 사용 약관 필요

관리자는 다음 옵션을 사용하여 이전 컨트롤 또는 모든 선택된 컨트롤 중 하나를 요구하도록 선택할 수 있습니다. 여러 컨트롤의 기본값은 모두를 요구하는 것입니다.

- 선택된 제어가 모두 필요함(제어 및 제어)

- 선택된 제어 중 하나가 필요함(제어 또는 제어)

세션

세션 컨트롤을 통해 환경을 제한할 수 있습니다.

- 앱에서 적용된 제한 사항 사용

- 현재 Exchange Online 및 SharePoint Online에서만 작동합니다.

- 전체 또는 제한된 액세스 권한을 부여하는 환경을 제어할 수 있도록 디바이스 정보를 전달합니다.

- 조건부 액세스 앱 제어 사용

- Microsoft Defender for Cloud Apps의 신호를 사용하여 다음과 같은 작업을 수행합니다.

- 중요한 문서의 다운로드, 잘라내기, 복사, 인쇄를 차단합니다.

- 위험한 세션 동작을 모니터링합니다.

- 중요한 파일의 레이블을 지정해야 합니다.

- Microsoft Defender for Cloud Apps의 신호를 사용하여 다음과 같은 작업을 수행합니다.

- 로그인 빈도

- 최신 인증에 대한 기본 로그인 빈도를 변경하는 기능입니다.

- 영구 브라우저 세션

- 사용자가 브라우저 창을 닫은 후에 다시 열었을 때 로그인 상태가 유지되도록 합니다.

- 지속적인 액세스 권한 평가 사용자 지정

- 복원력 기본값 사용 안 함

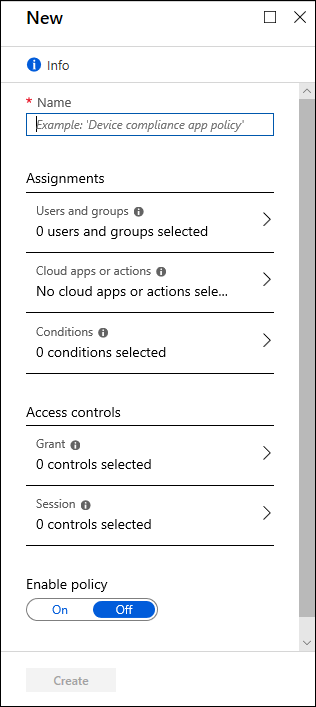

단순 정책

조건부 액세스 정책을 적용하려면 최소한 다음을 포함해야 합니다.

- 정책의 이름

- 할당

- 정책을 적용할 사용자 및/또는 그룹

- 정책을 적용할 클라우드 앱 또는 작업

- 액세스 제어

- 권한 부여 또는 차단 컨트롤

일반적인 조건부 액세스 정책 문서에는 대부분의 조직에 유용한 몇 가지 정책이 포함되어 있습니다.

다음 단계

보고 전용 모드를 조건부 액세스에 사용하여 새 정책 결정의 결과를 확인합니다.