지점 및 사이트 간 VPN 연결 정보

P2S(지점 및 사이트 간) VPN 게이트웨이 연결을 사용하면 개별 클라이언트 컴퓨터에서 가상 네트워크에 대한 안전한 연결을 만들 수 있습니다. P2S 연결은 클라이언트 컴퓨터에서 시작하여 설정됩니다. 이 솔루션은 집 또는 회의실과 같은 원격 위치에서 Azure VNet에 연결하려는 재택 근무자에게 유용합니다. 또한 P2S VPN은 VNet에 연결해야 하는 클라이언트가 몇 개만 있는 경우 S2S VPN 대신 사용할 수 있는 유용한 솔루션입니다. 이 문서는 Resource Manager 배포 모델에 적용됩니다.

P2S는 어떤 프로토콜을 사용하나요?

지점 및 사이트 간 VPN에서는 다음 프로토콜 중 하나를 사용할 수 있습니다.

SSL/TLS 기반 VPN® 프로토콜인 OpenVPN 프로토콜입니다. 대부분의 방화벽에서 TLS가 사용되는 TCP 포트 443 아웃바운드를 열기 때문에 TLS VPN 솔루션이 방화벽을 통과할 수 있습니다. OpenVPN은 Android, iOS(버전 11.0 이상), Windows, Linux, Mac 디바이스(macOS 버전 10.13 이상)에서 연결하는 데 사용할 수 있습니다.

SSTP(Secure Socket Tunneling Protocol) - 독점적인 TLS 기반 VPN 프로토콜입니다. 대부분의 방화벽에서 TLS가 사용되는 TCP 포트 443 아웃바운드를 열기 때문에 TLS VPN 솔루션이 방화벽을 통과할 수 있습니다. SSTP는 Windows 디바이스에서만 지원됩니다. Azure는 SSTP가 설치되고 TLS 1.2를 지원하는 모든 Windows 버전(Windows 8.1 이상)을 지원합니다.

IKEv2 VPN - 표준 기반 IPsec VPN 솔루션입니다. IKEv2 VPN은 Mac 디바이스(macOS 버전 10.11 이상)에서 연결하는 데 사용할 수 있습니다.

참고 항목

P2S용 IKEv2 및 OpenVPN은 Resource Manager 배포 모델에만 사용할 수 있습니다. 클래식 배포 모델에서는 사용할 수 없습니다.

P2S VPN 클라이언트는 어떻게 인증되나요?

Azure에서 P2S VPN 연결을 허용하기 전에 먼저 사용자를 인증해야 합니다. 연결하는 사용자를 인증하기 위해 Azure에서 제공하는 두 가지 메커니즘이 있습니다.

인증서 인증

네이티브 Azure 인증서 인증을 사용하는 경우 디바이스에 있는 클라이언트 인증서를 사용하여 연결 사용자를 인증합니다. 클라이언트 인증서는 신뢰할 수 있는 루트 인증서에서 생성되어 각 클라이언트 컴퓨터에 설치됩니다. 엔터프라이즈 솔루션을 사용하여 생성된 루트 인증서를 사용하거나 자체 서명된 인증서를 생성할 수 있습니다.

클라이언트 인증서의 유효성 검사는 VPN 게이트웨이에서 수행되며, P2S VPN 연결을 설정하는 동안 발생합니다. 루트 인증서는 유효성 검사에 필요하며 Azure에 업로드해야 합니다.

Microsoft Entra 인증

Microsoft Entra 인증을 사용하면 사용자가 Microsoft Entra 자격 증명을 사용하여 Azure에 연결할 수 있습니다. 네이티브 Microsoft Entra 인증은 OpenVPN 프로토콜에 대해서만 지원되며 Azure VPN 클라이언트를 사용해야 합니다. 지원되는 클라이언트 운영 체제는 Windows 10 이상 및 macOS입니다.

네이티브 Microsoft Entra 인증을 사용하면 VPN에 Microsoft Entra 조건부 액세스 및 MFA(다단계 인증) 기능을 사용할 수 있습니다.

Microsoft Entra 인증을 구성하려면 수행해야 하는 대략적인 단계는 다음과 같습니다.

다음 링크 중 하나를 사용하여 최신 버전의 Azure VPN Client 설치 파일을 다운로드합니다.

- 클라이언트 설치 파일(https://aka.ms/azvpnclientdownload)을 사용하여 설치합니다.

- 클라이언트 컴퓨터에서 로그인할 때 직접 설치: Microsoft Store.

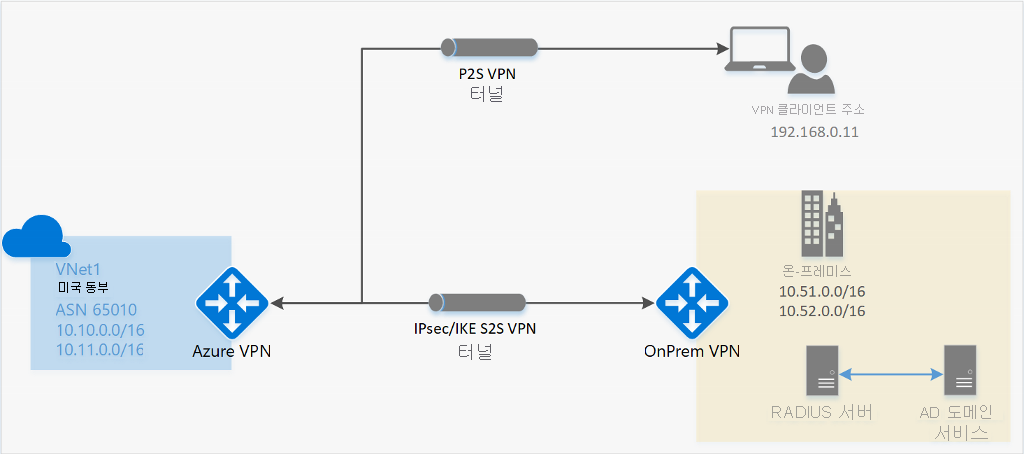

AD(Active Directory) 도메인 서버

AD Do기본 인증을 사용하면 사용자가 조직 do기본 자격 증명을 사용하여 Azure에 연결할 수 있습니다. AD 서버와 통합되는 RADIUS 서버가 필요합니다. 또한 조직에서 기존 RADIUS 배포를 사용할 수도 있습니다.

RADIUS 서버는 온-프레미스 또는 Azure VNet에 배포될 수 있습니다. 인증하는 동안 Azure VPN Gateway는 통과 역할을 하며 RADIUS 서버와 연결 디바이스 간에 인증 메시지를 앞뒤로 전달합니다. 따라서 RADIUS 서버에 대한 게이트웨이 연결 가능성이 중요합니다. RADIUS 서버가 온-프레미스에 있는 경우 연결 가능성을 위해 Azure에서 온-프레미스 사이트로의 VPN S2S 연결이 필요합니다.

RADIUS 서버는 AD 인증서 서비스와 통합할 수도 있습니다. 이렇게 하면 Azure 인증서 인증 대신 P2S 인증서 인증용 RADIUS 서버 및 엔터프라이즈 인증서 배포를 사용할 수 있습니다. 장점은 루트 인증서 및 해지된 인증서를 Azure에 업로드할 필요가 없다는 것입니다.

또한 RADIUS 서버는 다른 외부 ID 시스템과 통합할 수도 있습니다. 이렇게 하면 다단계 옵션을 포함하여 P2S VPN에 대한 많은 인증 옵션이 제공됩니다.

클라이언트 구성 요구 사항은 무엇인가요?

클라이언트 구성 요구 사항은 사용하는 VPN 클라이언트, 인증 유형 및 프로토콜에 따라 달라집니다. 다음 표에서는 사용 가능한 클라이언트 및 각 구성에 대한 해당 문서를 보여 줍니다.

| 인증 | 터널 종류 | 구성 파일 생성 | VPN 클라이언트 구성 |

|---|---|---|---|

| Azure 인증서 | IKEv2, SSTP | Windows | 네이티브 VPN 클라이언트 |

| Azure 인증서 | OpenVPN | Windows | - OpenVPN 클라이언트 - Azure VPN 클라이언트 |

| Azure 인증서 | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Azure 인증서 | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN(SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN(SSL) | macOS | macOS |

| RADIUS - 인증서 | - | 아티클 | 아티클 |

| RADIUS - 암호 | - | 아티클 | 아티클 |

| RADIUS - 다른 방법 | - | 아티클 | 아티클 |

Important

2018년 7월 1일부터 Azure VPN 게이트웨이에서 1.1 및 TLS 1.0에 대한 지원이 제거될 예정입니다. VPN Gateway는 TLS 1.2만 지원합니다. 지점 및 사이트 간 연결만 영향을 받으며 사이트 간 연결은 영향을 받지 않습니다. Windows 10 이상 클라이언트에서 지점 및 사이트 간 VPN에 TLS를 사용하는 경우 작업을 취할 필요가 없습니다. Windows 7 및 Windows 8 클라이언트에서 지점-사이트 간 연결에 TLS를 사용하는 경우 VPN Gateway FAQ에서 업데이트 지침을 참조하세요.

어떤 게이트웨이 SKU에서 P2S VPN을 지원하나요?

다음 표에서는 터널, 연결 및 처리량별 게이트웨이 SKU를 보여 줍니다. 이 테이블에 대한 추가 테이블 및 자세한 내용은 VPN Gateway 설정 문서의 게이트웨이 SKU 섹션을 참조하세요.

| VPN 게이트웨이 생성 |

SKU | S2S/VNet-to-VNet 터널 |

P2S SSTP 연결 |

P2S IKEv2/OpenVPN Connections |

집계 처리량 벤치마크 |

BGP | Zone-redundant | Virtual Network에서 지원되는 VM 수 |

|---|---|---|---|---|---|---|---|---|

| 생성 1 | 기본 | 최대 10 | 최대 128 | 지원되지 않음 | 100Mbps | 지원되지 않음 | 아니요 | 200 |

| 생성 1 | VpnGw1 | 최대 30 | 최대 128 | 최대 250 | 650Mbps | 지원됨 | 아니요 | 450 |

| 생성 1 | VpnGw2 | 최대 30 | 최대 128 | 최대 500 | 1Gbps | 지원됨 | 아니요 | 1300 |

| 생성 1 | VpnGw3 | 최대 30 | 최대 128 | 최대 1000 | 1.25Gbps | 지원됨 | 아니요 | 4000 |

| 생성 1 | VpnGw1AZ | 최대 30 | 최대 128 | 최대 250 | 650Mbps | 지원됨 | 예 | 1000 |

| 생성 1 | VpnGw2AZ | 최대 30 | 최대 128 | 최대 500 | 1Gbps | 지원됨 | 예 | 2000 |

| 생성 1 | VpnGw3AZ | 최대 30 | 최대 128 | 최대 1000 | 1.25Gbps | 지원됨 | 예 | 5000 |

| 생성 2 | VpnGw2 | 최대 30 | 최대 128 | 최대 500 | 1.25Gbps | 지원됨 | 아니요 | 685 |

| 생성 2 | VpnGw3 | 최대 30 | 최대 128 | 최대 1000 | 2.5Gbps | 지원됨 | 아니요 | 2240 |

| 생성 2 | VpnGw4 | 최대 100* | 최대 128 | 최대 5,000 | 5Gbps | 지원됨 | 아니요 | 5300 |

| 생성 2 | VpnGw5 | 최대 100* | 최대 128 | 최대 10000 | 10Gbps | 지원됨 | 아니요 | 6700 |

| 생성 2 | VpnGw2AZ | 최대 30 | 최대 128 | 최대 500 | 1.25Gbps | 지원됨 | 예 | 2000 |

| 생성 2 | VpnGw3AZ | 최대 30 | 최대 128 | 최대 1000 | 2.5Gbps | 지원됨 | 예 | 3300 |

| 생성 2 | VpnGw4AZ | 최대 100* | 최대 128 | 최대 5,000 | 5Gbps | 지원됨 | 예 | 4400 |

| 생성 2 | VpnGw5AZ | 최대 100* | 최대 128 | 최대 10000 | 10Gbps | 지원됨 | 예 | 9000 |

참고 항목

기본 SKU에는 제한 사항이 있으며 IKEv2, IPv6 또는 RADIUS 인증을 지원하지 않습니다. 자세한 내용은 VPN Gateway 설정 문서를 참조하세요.

P2S용 VPN 게이트웨이에 구성된 IKE/IPsec 정책은 무엇인가요?

이 섹션의 표에는 기본 정책의 값이 표시됩니다. 그러나 사용자 지정 정책에 대해 지원되는 사용 가능한 값은 반영되지 않습니다. 사용자 지정 정책은 New-AzVpnClientIpsecParameter PowerShell cmdlet에 나열된 허용되는 값을 참조하세요.

IKEv2

| 암호화 | 무결성 | Prf | DH 그룹 |

|---|---|---|---|

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA384 | GROUP_ECP256 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA384 | SHA384 | GROUP_24 |

| AES256 | SHA384 | SHA384 | GROUP_14 |

| AES256 | SHA384 | SHA384 | GROUP_ECP384 |

| AES256 | SHA384 | SHA384 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA256 | SHA256 | GROUP_2 |

IPsec

| 암호화 | 무결성 | PFS 그룹 |

|---|---|---|

| GCM_AES256 | GCM_AES256 | GROUP_NONE |

| GCM_AES256 | GCM_AES256 | GROUP_24 |

| GCM_AES256 | GCM_AES256 | GROUP_14 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP384 |

| GCM_AES256 | GCM_AES256 | GROUP_ECP256 |

| AES256 | SHA256 | GROUP_NONE |

| AES256 | SHA256 | GROUP_24 |

| AES256 | SHA256 | GROUP_14 |

| AES256 | SHA256 | GROUP_ECP384 |

| AES256 | SHA256 | GROUP_ECP256 |

| AES256 | SHA1 | GROUP_NONE |

P2S용 VPN 게이트웨이에 구성된 TLS 정책은 무엇인가요?

TLS

| 정책 |

|---|

| TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384 |

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 |

| TLS_RSA_WITH_AES_128_GCM_SHA256 |

| TLS_RSA_WITH_AES_256_GCM_SHA384 |

| TLS_RSA_WITH_AES_128_CBC_SHA256 |

| TLS_RSA_WITH_AES_256_CBC_SHA256 |

P2S 연결은 어떻게 구성하나요?

P2S 구성에는 몇 가지 특정 단계가 필요합니다. 다음 문서에는 일반적인 P2S 구성을 수행하는 단계가 포함되어 있습니다.

P2S 연결의 구성을 제거하려면

PowerShell 또는 CLI를 사용하여 연결 구성을 제거할 수 있습니다. 예제는 FAQ를 참조하세요.

P2S 라우팅은 어떻게 작동하나요?

다음 문서를 참조하세요.

FAQ

인증에 따라 P2S에 대한 여러 FAQ 섹션이 있습니다.

다음 단계

"OpenVPN"은 OpenVPN Inc.의 상표입니다.