VNet-VNet 연결(클래식) 구성

이 문서는 가상 네트워크 간에 VPN 게이트웨이 연결을 만드는 데 도움이 됩니다. 가상 네트워크는 같은 또는 다른 구독의 같은 지역에 있을 수도 있고 다른 지역에 있을 수도 있습니다.

이 문서의 단계는 클래식(레거시) 배포 모델에 적용되며 현재 배포 모델인 Resource Manager에는 적용되지 않습니다. 클래식 배포 모델을 사용하여 게이트웨이를 더 이상 만들 수 없습니다. 대신 이 문서의 Resource Manager 버전을 참조하세요.

Important

클래식 배포 모델(서비스 관리) 가상 네트워크에 대한 새 가상 네트워크 게이트웨이를 더 이상 만들 수 없습니다. Resource Manager 가상 네트워크에 대해서만 새 가상 네트워크 게이트웨이를 만들 수 있습니다.

참고 항목

이 문서는 클래식(레거시) 배포 모델 사용에 대해 설명합니다. 대신 최신 Azure 배포 모델을 사용하는 것이 좋습니다. Resource Manager 배포 모델은 최신 배포 모델로 클래식 배포 모델보다 더 많은 옵션과 기능 호환성을 제공합니다. 이러한 두 배포 모델 간의 차이점을 이해하려면 배포 모델 및 리소스 상태 이해를 참조하세요.

이 문서의 다른 버전을 사용하려면 왼쪽 창의 목차를 사용합니다.

VNet 간 연결 정보

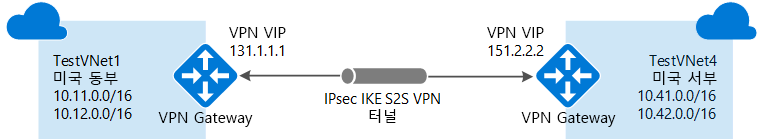

VPN 게이트웨이를 사용하여 클래식 배포 모델에서 가상 네트워크를 다른 가상 네트워크(VNet-VNet)에 연결하는 것은 가상 네트워크를 온-프레미스 사이트 위치에 연결하는 것과 유사합니다. 두 연결 유형 모두 VPN 게이트웨이를 사용하여 IPsec/IKE를 통한 보안 터널을 제공합니다.

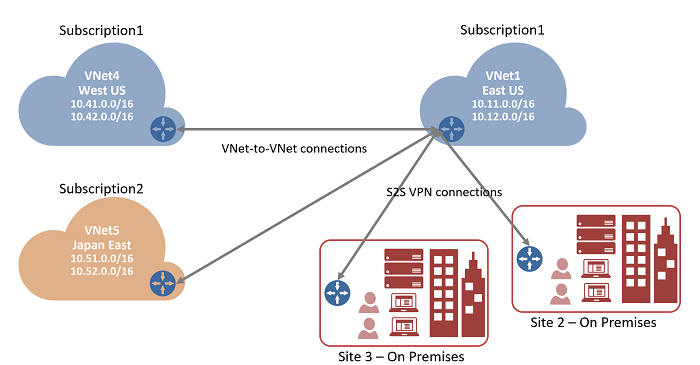

연결하는 VNet은 서로 다른 구독 및 지역에 있을 수 있습니다. VNet 간 통신을 다중 사이트 구성과 통합할 수 있습니다. 이렇게 하면 프레미스 간 연결을 가상 네트워크 간 연결과 결합하는 네트워크 토폴로지를 설정할 수 있습니다.

가상 네트워크에 연결하는 이유

다음과 같은 이유로 가상 네트워크에 연결할 수 있습니다.

지역 간 지리적 중복 및 지리적 상태

- 인터넷 연결 엔드포인트로 이동하지 않고도 보안 연결을 통해 지역에서 복제 또는 동기화를 직접 설정할 수 있습니다.

- Azure 부하 분산 장치 및 Microsoft 또는 타사 클러스터링 기술을 사용하여 여러 Azure 지역 간의 지리적 중복을 통해 워크로드의 가용성을 높게 설정할 수 있습니다. 이러한 작업의 한 가지 주요 예는 여러 Azure 지역에 분산된 가용성 그룹을 사용하여 SQL AlwaysOn을 설정하는 것입니다.

분리 경계가 뚜렷한 지역별 다중 계층 애플리케이션

- 같은 지역 내에서 뚜렷한 경계를 적용해 여러 VNet이 함께 연결된 다중 계층 애플리케이션을 설정하고 계층 간 통신을 보호할 수 있습니다.

Azure의 구독 간/조직 간 통신

- Azure 구독이 여러 개인 경우 이제 가상 네트워크 간에 여러 구독의 작업을 안전하게 연결할 수 있습니다.

- 엔터프라이즈 또는 서비스 공급자의 경우 이제 Azure 내의 보안 VPN 기술을 사용하여 조직 간 통신을 사용하도록 설정할 수 있습니다.

VNet 간 연결에 대한 자세한 내용은 이 문서의 끝에 있는 VNet 간 고려 사항을 참조하세요.

필수 조건

대부분의 단계에서 포털을 사용하지만 PowerShell을 사용하여 VNet 간의 연결을 만들어야 합니다. 포털에서 공유 키를 지정할 수 없기 때문에 Azure Portal을 사용하여 연결을 만들 수는 없습니다. 클래식 배포 모델을 사용하는 경우에는 Azure Cloud Shell을 사용할 수 없습니다. 대신, 최신 버전의 Azure SM(서비스 관리) PowerShell cmdlet을 컴퓨터에 로컬로 설치해야 합니다. 이러한 cmdlet은 AzureRM 또는 Az cmdlet과 다릅니다. SM cmdlet을 설치하려면 서비스 관리 Cmdlet 설치를 참조하세요. Azure PowerShell에 대한 자세한 내용은 Azure PowerShell 설명서를 참조하세요.

계획

가상 네트워크를 구성하는 데 사용할 범위를 결정하는 것이 중요합니다. 이 구성의 경우 VNet 범위가 서로 간에 또는 연결된 로컬 네트워크와 겹치지 않는지 확인해야 합니다.

VNet

이 연습에서는 다음 예제 값을 사용합니다.

TestVNet1에 대한 값

이름: TestVNet1

주소 공간: 10.11.0.0/16, 10.12.0.0/16(선택 사항)

서브넷 이름: default

서브넷 주소 범위: 10.11.0.0/24

리소스 그룹: ClassicRG

위치: 미국 동부

게이트웨이 서브넷: 10.11.1.0/27

TestVNet4에 대한 값

이름: TestVNet4

주소 공간: 10.41.0.0/16, 10.42.0.0/16(선택 사항)

서브넷 이름: default

서브넷 주소 범위: 10.41.0.0/24

리소스 그룹: ClassicRG

위치: 미국 서부

게이트웨이 서브넷: 10.41.1.0/27

연결

다음 표에서는 VNet을 연결하는 방법의 예를 보여줍니다. 범위는 지침으로만 참고하고, 실제 가상 네트워크에 사용할 범위를 기록합니다. 이 정보는 이후 단계에서 필요합니다.

이 예제에서 TestVNet1은 ‘VNet4Local’이라는 이름으로 만든 로컬 네트워크 사이트에 연결됩니다. VNet4Local에 대한 설정에는 TestVNet4의 주소 접두사가 포함됩니다. 각 VNet의 로컬 사이트는 다른 VNet입니다. 다음 예제 값은 여기의 구성에 사용됩니다.

예제

| Virtual Network | 주소 공간 | 위치 | 로컬 네트워크 사이트에 연결 |

|---|---|---|---|

| TestVNet1 | TestVNet1 (10.11.0.0/16) (10.12.0.0/16) |

미국 동부 | SiteVNet4 (10.41.0.0/16) (10.42.0.0/16) |

| TestVNet4 | TestVNet4 (10.41.0.0/16) (10.42.0.0/16) |

미국 서부 | SiteVNet1 (10.11.0.0/16) (10.12.0.0/16) |

가상 네트워크 만들기

이 단계에서는 두 가지 클래식 가상 네트워크인 TestVNet1 및 TestVNet4를 만듭니다. 이 문서를 연습으로 사용하는 경우 예제 값을 사용합니다.

VNet을 만드는 경우 다음 설정에 유념하세요.

Virtual Network 주소 공간 – Virtual Network 주소 공간 페이지에서 가상 네트워크에 사용할 주소 범위를 지정합니다. 가상 네트워크에 배포하는 VM 및 다른 역할 인스턴스에 할당될 동적 IP 주소입니다.

선택하는 주소 공간은 이 VNet이 연결될 다른 VNet 또는 온-프레미스 위치의 주소 공간과 겹칠 수 없습니다.위치 – 가상 네트워크를 만들 때 Azure 위치(지역)와 연결합니다. 예를 들어 실제로 West US에 배치할 가상 네트워크에 VM을 배포하려는 경우 해당 위치를 선택합니다. 가상 네트워크를 만든 후에는 가상 네트워크에 연결된 위치를 변경할 수 없습니다.

VNet을 만든 후에는 다음 설정을 추가할 수 있습니다.

주소 공간 – 이 구성에는 주소 공간이 더 필요하지 않지만 VNet을 만든 후 주소 공간을 더 추가할 수 있습니다.

서브넷 – 이 구성에는 서브넷이 더 필요하지 않지만 다른 역할 인스턴스와 분리된 서브넷에 VM을 두려는 경우가 있을 수 있습니다.

DNS 서버 – DNS 서버 이름 및 IP 주소를 입력합니다. 이 설정은 DNS 서버를 만들지 않습니다. 이렇게 하면 이 가상 네트워크에 대한 이름 확인에 사용하려는 DNS 서버를 지정할 수 있습니다.

클래식 가상 네트워크를 만들려면

- 브라우저에서 Azure Portal로 이동하고 필요한 경우 Azure 계정으로 로그인합니다.

- +리소스 만들기를 선택합니다. 마켓플레이스 검색 필드에 ‘Virtual Network’를 입력합니다. 반환된 목록에서 Virtual Network를 찾아서 선택하여 Virtual Network 페이지를 엽니다.

- Virtual Network 페이지의 만들기 단추 아래에 "Resource Manager를 사용하여 배포(클래식으로 변경)"가 표시됩니다. Resource Manager는 VNet을 만들기 위한 기본값입니다. Resource Manager VNet을 만들지 않으려고 합니다. 클래식 VNet을 만들려면 (클래식으로 변경)을 선택합니다. 그런 다음, 개요 탭을 선택하고 만들기를 선택합니다.

- 가상 네트워크 만들기(클래식) 페이지의 기본 사항 탭에서 예제 값으로 VNet 설정을 구성합니다.

- 검토 + 만들기를 선택하여 VNet의 유효성을 검사합니다.

- 유효성 검사가 실행됩니다. VNet의 유효성을 검사한 후 만들기를 선택합니다.

DNS 설정은 이 구성의 필요한 일부가 아니지만 VM 간 이름 확인을 원하는 경우 DNS가 필요합니다. 값을 지정하더라도 새 DNS 서버를 만들지 않습니다. 지정한 DNS 서버는 연결 중인 리소스에 대한 이름을 확인할 수 있는 DNS 서버 IP 주소여야 합니다.

가상 네트워크를 만든 후에 DNS 서버의 IP 주소를 추가하여 이름 확인을 처리할 수 있습니다. 가상 네트워크의 설정을 열고, DNS 서버를 선택하고, 이름 확인에 사용할 DNS 서버의 IP 주소를 추가합니다.

- 포털에서 가상 네트워크를 찾습니다.

- 가상 네트워크의 페이지의 설정 섹션에서 DNS 서버를 선택합니다.

- DNS 서버를 추가합니다.

- 설정을 저장하려면 페이지 맨 위에서 저장을 선택합니다.

사이트 및 게이트웨이 구성

Azure는 각 로컬 네트워크 사이트에 지정된 설정을 사용하여 VNet 간에 트래픽을 라우팅하는 방법을 결정합니다. 각 VNet은 트래픽을 라우팅하려는 각 로컬 네트워크를 가리켜야 합니다. 각 로컬 네트워크 사이트를 참조하는 데 사용할 이름을 확인합니다. 설명이 포함된 이름을 사용하는 것이 가장 좋습니다.

예를 들어 TestVNet1은 'VNet4Local'이라는 이름으로 만든 로컬 네트워크 사이트에 연결됩니다. VNet4Local에 대한 설정에는 TestVNet4의 주소 접두사가 포함됩니다.

각 VNet의 로컬 사이트는 다른 VNet입니다.

| Virtual Network | 주소 공간 | 위치 | 로컬 네트워크 사이트에 연결 |

|---|---|---|---|

| TestVNet1 | TestVNet1 (10.11.0.0/16) (10.12.0.0/16) |

미국 동부 | SiteVNet4 (10.41.0.0/16) (10.42.0.0/16) |

| TestVNet4 | TestVNet4 (10.41.0.0/16) (10.42.0.0/16) |

미국 서부 | SiteVNet1 (10.11.0.0/16) (10.12.0.0/16) |

사이트를 구성하려면

로컬 사이트는 일반적으로 온-프레미스 위치를 가리킵니다. 여기에는 연결을 만들 VPN 디바이스의 IP 주소와 VPN 게이트웨이를 통해 VPN 디바이스로 라우팅되는 IP 주소 범위가 포함됩니다.

VNet에 대한 페이지의 설정에서 사이트 간 연결을 선택합니다.

사이트 간 연결 페이지에서 + 추가를 선택합니다.

VPN 연결 및 게이트웨이 구성 페이지에서 연결 형식으로 사이트 간을 선택한 상태로 둡니다.

VPN Gateway IP 주소: 온-프레미스 네트워크에 대한 VPN 디바이스의 공용 IP 주소입니다. 이 연습에서는 다른 사이트에 대한 VPN 게이트웨이의 IP 주소가 아직 없으므로 더미 주소를 입력할 수 있습니다. 예: 5.4.3.2. 나중에 다른 VNet에 대한 게이트웨이를 구성한 후 이 값을 조정할 수 있습니다.

클라이언트 주소 공간: 이 게이트웨이를 통해 다른 VNet으로 라우팅할 IP 주소 범위를 나열합니다. 주소 공간 범위를 여러 개 추가할 수 있습니다. 여기에서 지정한 범위가 자체 가상 네트워크가 연결된 다른 네트워크의 범위 또는 가상 네트워크 자체의 주소 범위와 겹치지 않도록 합니다.

페이지 맨 아래에서 검토 + 만들기를 선택하지 않습니다. 대신, 다음: 게이트웨이>를 선택합니다.

가상 네트워크 게이트웨이를 구성하려면

게이트웨이 페이지에서 다음 값을 선택합니다.

크기: 가상 네트워크 게이트웨이를 만드는 데 사용하는 게이트웨이 SKU입니다. 클래식 VPN 게이트웨이는 이전(레거시) 게이트웨이 SKU를 사용합니다. 레거시 게이트웨이 SKU에 대한 자세한 내용은 가상 네트워크 게이트웨이 SKU(이전 SKU) 작업을 참조하세요. 이 연습에서는 표준을 선택할 수 있습니다.

게이트웨이 서브넷: 지정하는 게이트웨이 서브넷의 크기는 만들려는 VPN Gateway 구성에 따라 달라집니다. 게이트웨이 서브넷을 /29만큼 작게 만들 수 있지만 /27 또는 /28을 사용하는 것이 좋습니다. 이렇게 하면 더 많은 주소를 포함하는 큰 서브넷이 만들어집니다. 더 큰 게이트웨이 서브넷을 사용하면 향후 구성을 수용할 수 있을 만큼 충분한 IP 주소를 확보할 수 있습니다.

페이지 맨 아래에서 검토 + 만들기를 선택하여 설정의 유효성을 검사합니다. 만들기를 선택하여 배포합니다. 선택한 게이트웨이 SKU에 따라 가상 네트워크 게이트웨이를 만드는 데 최대 45분까지 걸릴 수 있습니다.

이 게이트웨이가 생성되는 동안 다음 단계를 시작해도 됩니다

TestVNet4 설정 구성

사이트 및 게이트웨이 만들기 단계를 반복하여 TestVNet4를 구성하고 필요한 경우 값을 대체합니다. 이 작업을 연습으로 수행하는 경우 예제 값을 사용합니다.

로컬 사이트 업데이트

두 VNet에서 가상 네트워크 게이트웨이를 만든 후에는 VPN 게이트웨이IP 주소의 로컬 사이트 속성을 조정해야 합니다.

| vNET 이름 | 연결된 사이트 | 게이트웨이 IP 주소 |

|---|---|---|

| TestVNet1 | VNet4Local | TestVNet4의 VPN 게이트웨이 IP 주소 |

| TestVNet4 | VNet1Local | TestVNet1의 VPN 게이트웨이 IP 주소 |

1부 - 가상 네트워크 게이트웨이 공용 IP 주소 가져오기

- 리소스 그룹으로 이동한 다음 가상 네트워크를 선택하여 VNet으로 이동합니다.

- 가상 네트워크에 대한 페이지의 오른쪽 기본 정보 창에서 게이트웨이 IP 주소를 찾아 클립보드로 복사합니다.

2부 - 로컬 사이트 속성 수정

- 사이트 간 연결에서 연결을 선택합니다. 예를 들어 SiteVNet4를 선택합니다.

- 사이트 간 연결에 대한 속성 페이지에서 로컬 사이트 편집을 선택합니다.

- VPN 게이트웨이 IP 주소 필드에 이전 섹션에서 복사한 VPN 게이트웨이 IP 주소를 붙여넣습니다.

- 확인을 선택합니다.

- 시스템에서 필드가 업데이트됩니다. 이 방법을 사용하여 이 사이트로 라우팅할 IP 주소를 더 추가할 수도 있습니다.

3부 - 다른 VNet에 대해 단계 반복

TestVNet4에 대한 단계를 반복합니다.

구성 값 검색

Azure Portal에서 클래식 VNet을 만드는 경우 볼 수 있는 이름은 PowerShell에 사용한 전체 이름이 아닙니다. 예를 들어 포털에 TestVNet1이라는 이름으로 표시되는 VNet은 네트워크 구성 파일에서 훨씬 더 긴 이름이 있을 수 있습니다. 리소스 그룹 "ClassicRG" 이름에 있는 VNet의 경우 그룹 ClassicRG TestVNet1처럼 보일 수 있습니다. 연결을 만드는 경우 네트워크 구성 파일에 있는 값을 사용하는 것이 중요합니다.

다음 단계에서는 연결에 필요한 값을 확보하기 위해 Azure 계정에 연결하고 네트워크 구성 파일을 다운로드하여 살펴봅니다.

최신 버전의 Azure SM(서비스 관리) PowerShell cmdlet을 다운로드하여 설치합니다. 대부분의 사용자는 로컬로 설치된 Resource Manager 모듈이 있지만 서비스 관리 모듈은 없습니다. 서비스 관리 모듈은 레거시이며 별도로 설치해야 합니다. 자세한 내용은 서비스 관리 cmdlet 설치를 참조하세요.

상승된 권한으로 PowerShell 콘솔을 열고 계정에 연결합니다. 연결에 도움이 되도록 다음 예제를 사용합니다. PowerShell 서비스 관리 모듈을 사용하여 이러한 명령을 로컬로 실행해야 합니다. 계정에 연결합니다. 연결에 도움이 되도록 다음 예제를 사용합니다.

Add-AzureAccount계정에 대한 구독을 확인합니다.

Get-AzureSubscription둘 이상의 구독이 있는 경우 사용할 구독을 선택합니다.

Select-AzureSubscription -SubscriptionId "Replace_with_your_subscription_ID"컴퓨터에 디렉터리를 만듭니다. 예: C:\AzureVNet

네트워크 구성 파일을 디렉터리로 내보냅니다. 이 예제에서는 네트워크 구성 파일을 C:\AzureNet으로 내보냅니다.

Get-AzureVNetConfig -ExportToFile C:\AzureNet\NetworkConfig.xml텍스트 편집기에서 파일을 열고 VNet과 사이트의 이름을 확인합니다. 이러한 이름은 연결을 만들 때 사용하는 이름입니다.

VNet 이름은 VirtualNetworkSite name =으로 나열됩니다.

사이트 이름은 LocalNetworkSiteRef name =으로 나열됩니다.

연결 만들기

위의 모든 단계를 완료한 후에는 IPsec/IKE 사전 공유 키를 설정하고 연결을 만들 수 있습니다. 이번 단계에서는 PowerShell을 사용합니다. 포털에서 공유 키를 지정할 수 없기 때문에 Azure Portal에서 클래식 배포 모델에 대한 VNet 간 연결을 구성할 수는 없습니다.

아래 예제에서 공유 키가 정확히 동일한지 확인합니다. 공유 키는 항상 일치해야 합니다. 이 예제의 값을 VNet과 로컬 네트워크 사이트의 정확한 이름으로 변경해야 합니다.

TestVNet1 대 TestVNet4 연결을 만듭니다. 값을 변경해야 합니다.

Set-AzureVNetGatewayKey -VNetName 'Group ClassicRG TestVNet1' ` -LocalNetworkSiteName 'value for _VNet4Local' -SharedKey A1b2C3D4TestVNet4 대 TestVNet1 연결을 만듭니다.

Set-AzureVNetGatewayKey -VNetName 'Group ClassicRG TestVNet4' ` -LocalNetworkSiteName 'value for _VNet1Local' -SharedKey A1b2C3D4연결이 초기화될 때까지 기다립니다. 게이트웨이가 초기화된 후에는 상태가 ‘성공’입니다.

Error : HttpStatusCode : OK Id : Status : Successful RequestId : StatusCode : OK

FAQ 및 고려 사항

이 고려 사항은 클래식 가상 네트워크 및 클래식 가상 네트워크 게이트웨이에 적용됩니다.

- 가상 네트워크는 같은 구독에 있을 수도 있고 다른 구독에 있을 수도 있습니다.

- 가상 네트워크는 같은 Azure 지역(위치)에 있을 수도 있고 다른 Azure 지역(위치)에 있을 수도 있습니다.

- 클라우드 서비스 또는 부하 분산 엔드포인트는 연결되어 있더라도 여러 가상 네트워크에 분산될 수 없습니다.

- 여러 가상 네트워크를 연결할 때 VPN 디바이스는 필요하지 않습니다.

- VNet 간 연결은 Azure Virtual Network 연결을 지원합니다. 가상 네트워크에 배포되지 않은 가상 머신 또는 클라우드 서비스 연결은 지원되지 않습니다.

- VNet-VNet을 위해서는 동적 라우팅 게이트웨이가 필요합니다. Azure 정적 라우팅 게이트웨이는 지원되지 않습니다.

- 가상 네트워크 연결을 다중 사이트 VPN과 동시에 사용할 수 있습니다. 가상 네트워크 VPN 게이트웨이당 최대 10개의 VPN 터널을 다른 가상 네트워크 또는 온-프레미스 사이트에 연결할 수 있습니다.

- 가상 네트워크 및 온-프레미스 로컬 네트워크 사이트의 주소 공간이 겹쳐서는 안 됩니다. 주소 공간이 겹치면 가상 네트워크 만들기 또는 netcfg 구성 파일 업로드가 실패합니다.

- 가상 네트워크 한 쌍 간의 중복 터널은 지원되지 않습니다.

- P2S VPN을 비롯한 VNet의 모든 VPN 터널은 VPN 게이트웨이의 사용 가능한 대역폭 및 Azure의 동일 VPN 게이트웨이 작동 시간 SLA를 공유합니다.

- VNet-VNet 트래픽은 Azure 백본 전체에서 이동됩니다.

다음 단계

연결을 확인합니다. VPN Gateway 연결 확인을 참조하세요.