IdP(ID 공급자)로 Okta를 사용하여 모든 웹앱에 대한 조건부 액세스 앱 제어 배포

클라우드용 Microsoft Defender 앱에서 세션 컨트롤을 구성하여 모든 웹앱 및 비 Microsoft IdP에서 작동하도록 구성할 수 있습니다. 이 문서에서는 실시간 세션 제어를 위해 앱 세션을 Okta에서 클라우드용 Defender 앱으로 라우팅하는 방법을 설명합니다.

이 문서에서는 Salesforce 앱을 클라우드용 Defender 앱 세션 컨트롤을 사용하도록 구성되는 웹앱의 예로 사용합니다.

필수 조건

조직에 조건부 액세스 앱 제어를 사용하려면 다음 라이선스가 있어야 합니다.

- 미리 구성된 Okta 테넌트입니다.

- Microsoft Defender for Cloud 앱

SAML 2.0 인증 프로토콜을 사용하는 앱에 대한 기존 Okta Single Sign-On 구성

Okta를 IdP로 사용하여 앱에 대한 세션 컨트롤을 구성하려면

다음 단계를 사용하여 웹앱 세션을 Okta에서 클라우드용 Defender 앱으로 라우팅합니다. Microsoft Entra 구성 단계는 Microsoft Entra ID를 사용하여 사용자 지정 앱에 대한 조건부 액세스 앱 제어 온보딩 및 배포를 참조하세요.

참고 항목

다음 방법 중 하나를 사용하여 Okta에서 제공하는 앱의 SAML Single Sign-On 정보를 구성할 수 있습니다.

- 옵션 1: 앱의 SAML 메타데이터 파일 업로드

- 옵션 2: 앱의 SAML 데이터를 수동으로 제공합니다.

다음 단계에서는 옵션 2를 사용합니다.

1단계: 앱의 SAML Single Sign-On 설정 가져오기

2단계: 앱의 SAML 정보를 사용하여 클라우드용 Defender 앱 구성

3단계: 새 Okta 사용자 지정 애플리케이션 및 앱 Single Sign-On 구성 만들기

4단계: Okta 앱의 정보를 사용하여 클라우드용 Defender 앱 구성

6단계: 클라우드용 Defender 앱에서 앱 변경 내용 가져오기

7단계: 앱 변경 완료

1단계: 앱의 SAML Single Sign-On 설정 가져오기

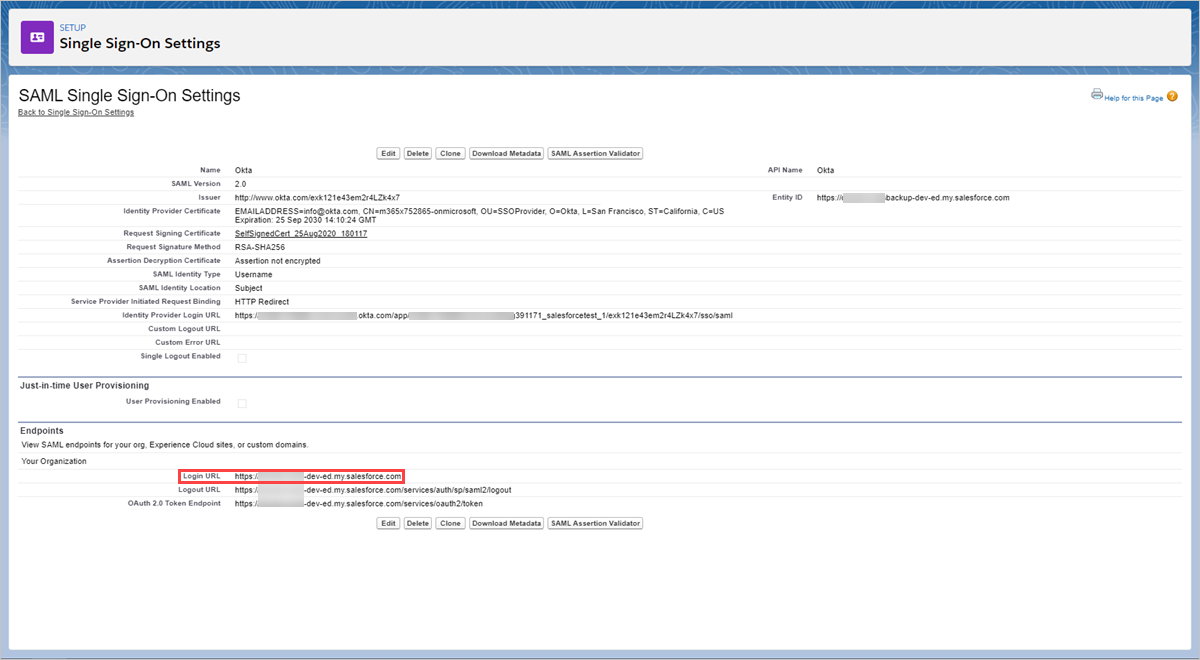

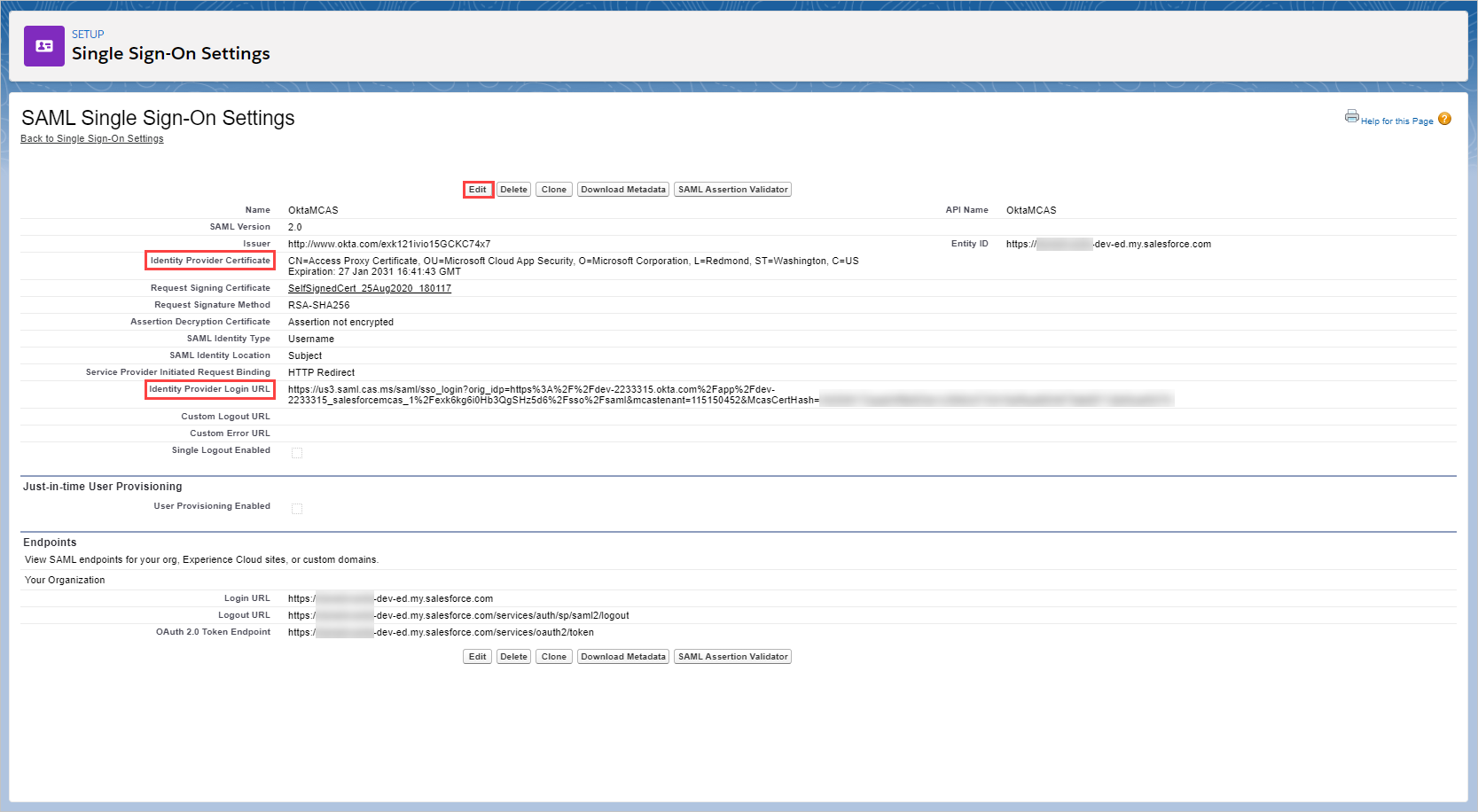

Salesforce에서 Setup>설정>Identity>Single Sign-On 설정 찾습니다.

Single Sign-On 설정 기존 Okta 구성의 이름을 클릭합니다.

SAML Single Sign-On 설정 페이지에서 Salesforce 로그인 URL을 기록해 둡다. 나중에 클라우드용 Defender 앱을 구성할 때 필요합니다.

참고 항목

앱에서 SAML 인증서를 제공하는 경우 인증서 파일을 다운로드합니다.

2단계: 앱의 SAML 정보를 사용하여 클라우드용 Defender 앱 구성

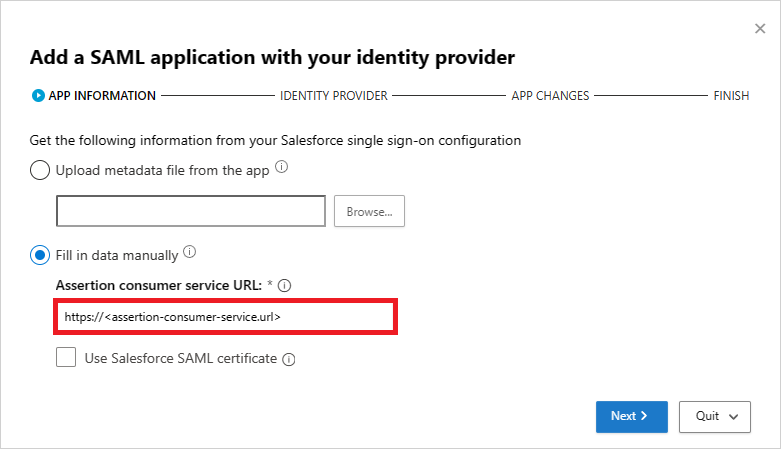

Microsoft Defender 포털에서 설정 선택합니다. 그런 다음, Cloud Apps를 선택합니다.

커넥트 앱에서 조건부 액세스 앱 제어 앱을 선택합니다.

+추가를 선택하고 팝업에서 배포할 앱을 선택한 다음 시작 마법사를 선택합니다.

APP INFORMATION 페이지에서 수동으로 데이터 채우기를 선택하고, 어설션 소비자 서비스 URL에서 앞에서 적어 두던 Salesforce 로그인 URL을 입력하고 다음을 클릭합니다.

참고 항목

앱에서 SAML 인증서를 제공하는 경우 app_name> SAML 인증서 사용을 <선택하고 인증서 파일을 업로드합니다.

3단계: 새 Okta 사용자 지정 애플리케이션 및 앱 Single Sign-On 구성 만들기

참고 항목

최종 사용자 가동 중지 시간을 제한하고 기존의 알려진 양호한 구성을 유지하려면 새 사용자 지정 애플리케이션 및 Single Sign-On 구성을 만드는 것이 좋습니다. 이 작업을 수행할 수 없는 경우 관련 단계를 건너뜁니다. 예를 들어 구성하는 앱이 여러 Single Sign-On 구성 만들기를 지원하지 않는 경우 새 Single Sign-On 만들기 단계를 건너뜁니다.

Okta 관리 콘솔의 애플리케이션 아래에서 앱에 대한 기존 구성의 속성을 보고 설정을 기록해 둡니다.

애플리케이션 추가를 클릭한 다음 새 앱 만들기를 클릭합니다. 고유한 이름이어야 하는 대상 그룹 URI(SP 엔터티 ID) 값 외에도 앞에서 설명한 설정을 사용하여 새 애플리케이션을 구성합니다. 나중에 클라우드용 Defender 앱을 구성할 때 이 애플리케이션이 필요합니다.

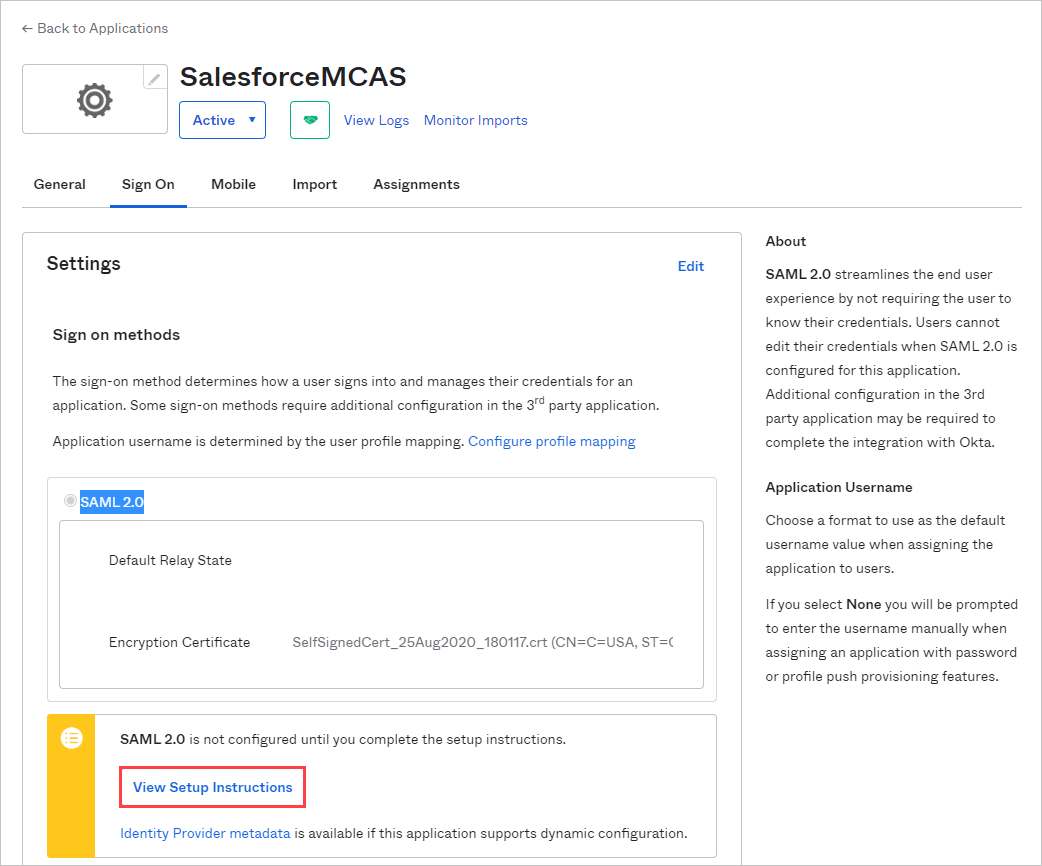

애플리케이션으로 이동하고, 기존 Okta 구성을 확인하고, 로그온 탭에서 설치 지침 보기를 선택합니다.

ID 공급자 Single Sign-On URL을 기록하고 ID 공급자의 서명 인증서(X.509)를 다운로드합니다. 나중에 필요합니다.

Salesforce로 돌아가서 기존 Okta Single Sign-On 설정 페이지에서 모든 설정을 기록해 둡니다.

새 SAML Single Sign-On 구성을 만듭니다. 사용자 지정 애플리케이션의 대상 그룹 URI(SP 엔터티 ID)와 일치해야 하는 엔터티 ID 값 외에도 앞에서 설명한 설정을 사용하여 Single Sign-On을 구성합니다. 나중에 클라우드용 Defender 앱을 구성할 때 필요합니다.

새 애플리케이션을 저장한 후 할당 페이지로 이동하여 애플리케이션에 액세스해야 하는 사람 또는 그룹을 할당합니다.

4단계: Okta 앱 정보를 사용하여 클라우드용 Defender 앱 구성

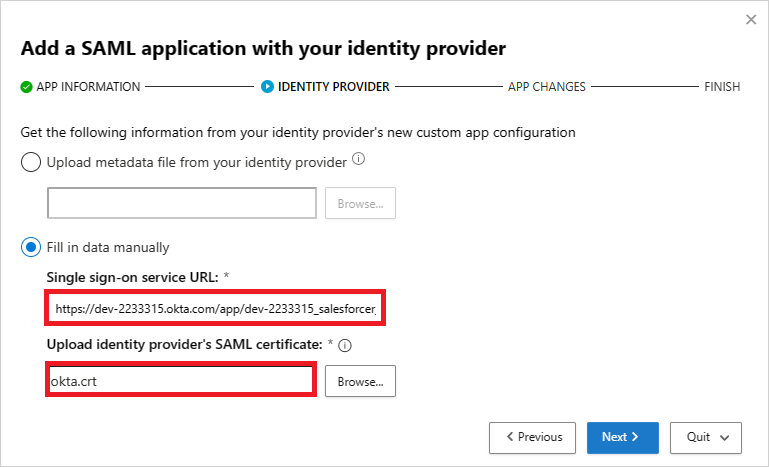

클라우드용 Defender 앱 ID 공급자 페이지로 돌아가서 [다음]을 클릭하여 계속 진행합니다.

다음 페이지에서 수동으로 데이터 채우기를 선택하고 다음을 수행하고 다음을 클릭합니다.

- Single Sign-On 서비스 URL에 대해 앞에서 적어 둔 Salesforce 로그인 URL을 입력합니다.

- ID 공급자의 SAML 인증서 업로드를 선택하고 이전에 다운로드한 인증서 파일을 업로드합니다.

다음 페이지에서 다음 정보를 적어 두고 다음을 클릭합니다. 나중에 정보가 필요합니다.

- 클라우드용 Defender Apps Single Sign-On URL

- 클라우드용 Defender 앱 특성 및 값

참고 항목

ID 공급자에 대한 클라우드용 Defender 앱 SAML 인증서를 업로드하는 옵션이 표시되면 클릭을 클릭하여 인증서 파일을 다운로드합니다. 나중에 필요합니다.

5단계: Okta 사용자 지정 애플리케이션 구성 완료

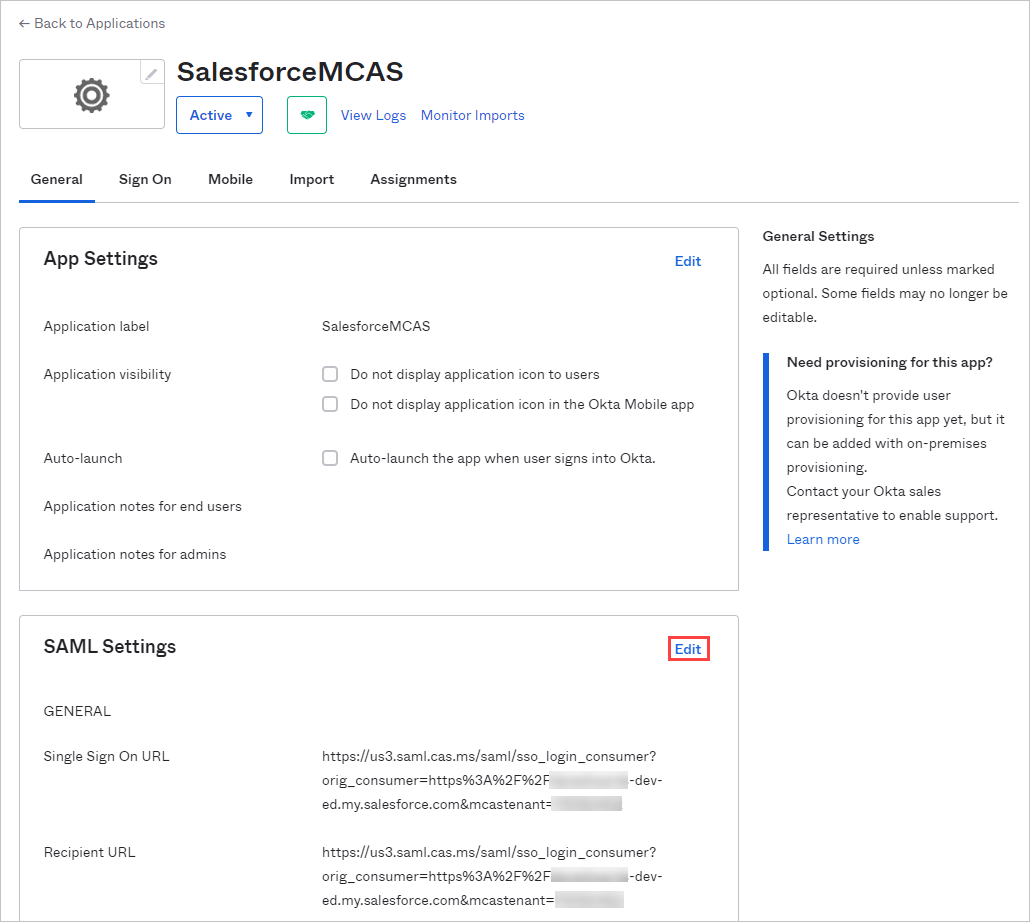

Okta 관리 콘솔로 돌아가서 애플리케이션에서 이전에 만든 사용자 지정 애플리케이션을 선택한 다음 일반>SAML 설정 편집을 클릭합니다.

Single Sign-On URL 필드에서 URL을 앞에서 적어 둔 클라우드용 Defender Apps Single Sign-On URL로 바꾼 다음 설정을 저장합니다.

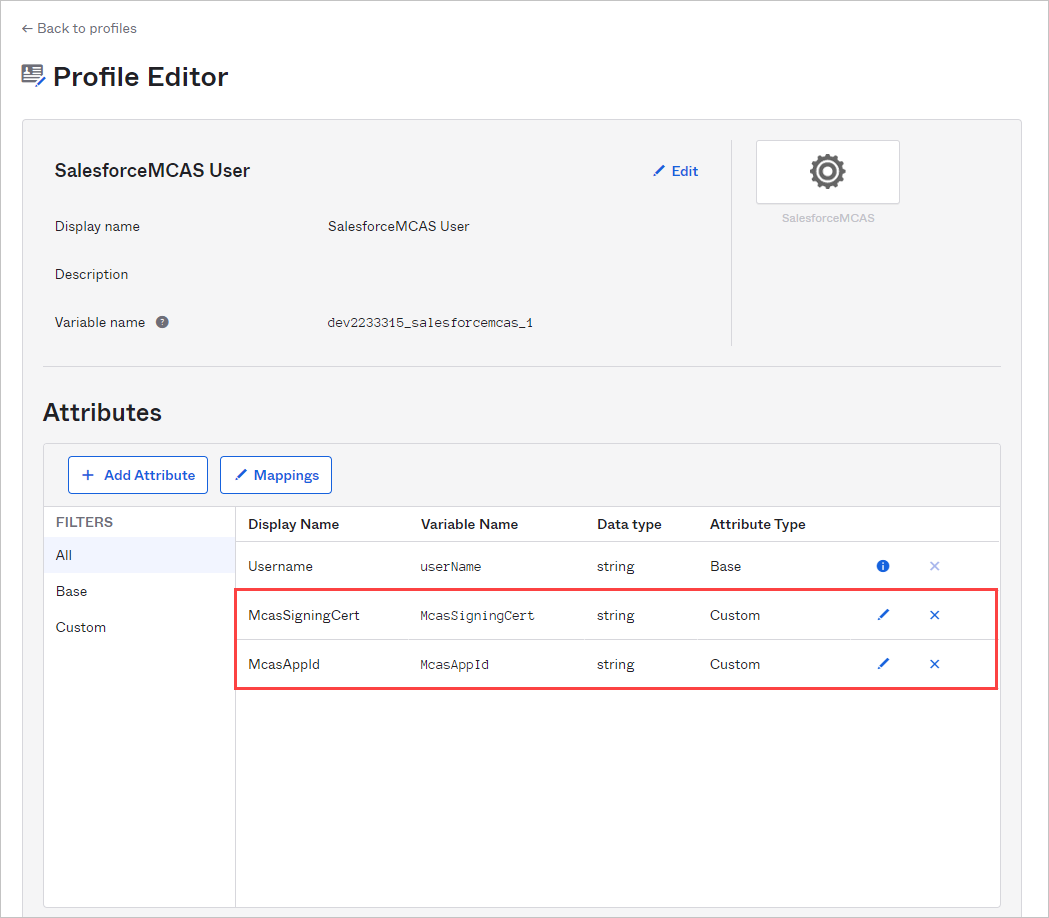

디렉터리에서 프로필 편집기를 선택하고 이전에 만든 사용자 지정 애플리케이션을 선택한 다음 프로필을 클릭합니다. 다음 정보를 사용하여 특성을 추가합니다.

표시 이름 변수 이름 데이터 형식 특성 유형 McasSigningCert McasSigningCert string 사용자 지정 McasAppId McasAppId string 사용자 지정

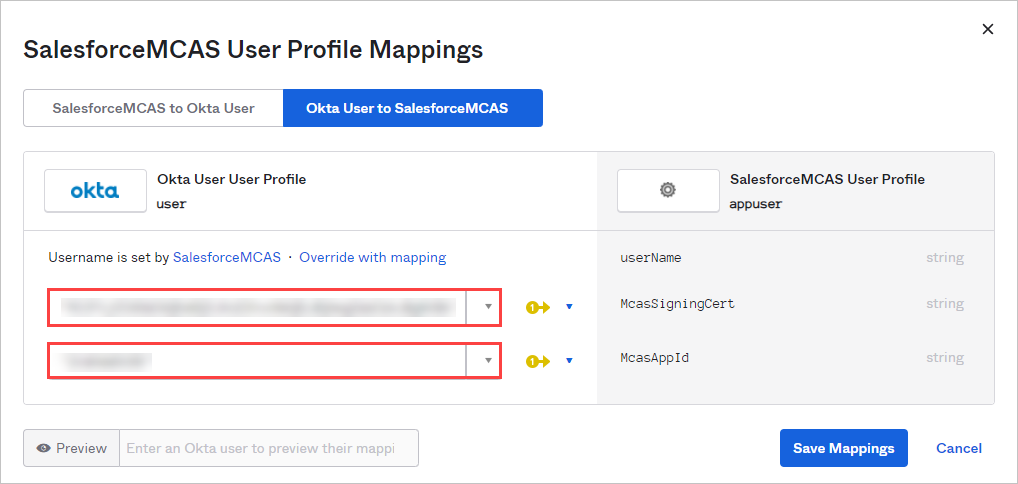

프로필 편집기 페이지로 돌아가서 이전에 만든 사용자 지정 애플리케이션을 선택하고 매핑을 클릭한 다음 Okta 사용자를 {custom_app_name}으로 선택합니다. McasSigningCert 및 McasAppId 특성을 앞에서 적어 두는 클라우드용 Defender Apps 특성 값에 매핑합니다.

참고 항목

- 값을 큰따옴표(")로 묶는지 확인합니다.

- Okta는 특성을 1024자로 제한합니다. 이 제한을 완화하려면 설명된 대로 프로필 편집기를 사용하여 특성을 추가합니다.

설정을 저장합니다.

6단계: 클라우드용 Defender 앱에서 앱 변경 내용 가져오기

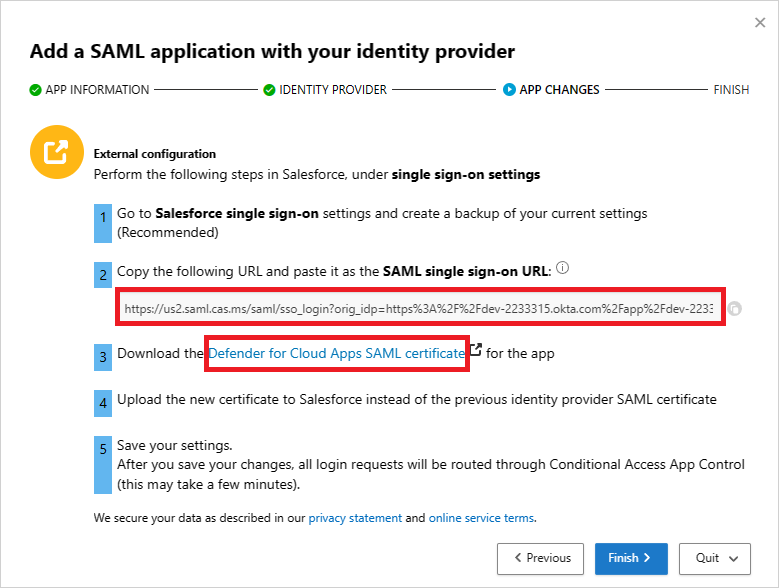

클라우드용 Defender 앱 앱 변경 페이지로 돌아가서 다음을 수행하지만 마침을 클릭하지 마세요. 나중에 정보가 필요합니다.

- 클라우드용 Defender 앱 SAML Single Sign-On URL 복사

- 클라우드용 Defender 앱 SAML 인증서 다운로드

7단계: 앱 변경 완료

Salesforce에서 Setup>설정>Identity>Single Sign-On 설정 찾아서 다음을 수행합니다.

[권장] 현재 설정의 백업을 만듭니다.

ID 공급자 로그인 URL 필드 값을 앞에서 적어 둔 클라우드용 Defender Apps SAML Single Sign-On URL로 바꿉니다.

이전에 다운로드한 클라우드용 Defender 앱 SAML 인증서를 업로드합니다.

저장을 클릭합니다.

참고 항목

- 설정을 저장한 후에는 이 앱에 연결된 모든 로그인 요청이 조건부 액세스 앱 제어를 통해 라우팅됩니다.

- 클라우드용 Defender Apps SAML 인증서는 1년 동안 유효합니다. 만료되면 새 인증서를 생성해야 합니다.

8단계: 클라우드용 Defender 앱에서 구성 완료

- 클라우드용 Defender 앱 변경 내용 페이지로 돌아가서 마침을 클릭합니다. 마법사를 완료하면 이 앱에 연결된 모든 로그인 요청이 조건부 액세스 앱 제어를 통해 라우팅됩니다.

다음 단계

참고 항목

문제가 발생하면 도움을 받으세요. 제품 문제에 대한 지원 또는 지원을 받으려면 지원 티켓을 여세요.