Microsoft 365 트래픽 프로필에 조건부 액세스 정책 적용

모든 Microsoft 365 트래픽에 대한 전용 트래픽 전달 프로필을 사용하면 모든 Microsoft 365 트래픽에 조건부 액세스 정책을 적용할 수 있습니다. 조건부 액세스를 사용하면 Microsoft 365 리소스에 액세스하기 위해 다단계 인증 및 디바이스 준수를 요구할 수 있습니다.

이 문서에서는 Microsoft 365 트래픽 전달 프로필에 조건부 액세스 정책을 적용하는 방법을 설명합니다.

필수 조건

- 전역 보안 액세스 미리 보기 기능과 상호 작용하는 관리자는 수행 중인 작업에 따라 다음 역할 중 하나 이상을 할당받아야 합니다.

- 미리 보기에는 Microsoft Entra ID P1 라이선스가 필요합니다. 필요한 경우 라이선스를 구매하거나 평가판 라이선스를 받을 수 있습니다.

- Microsoft 365 트래픽 전달 프로필을 사용하려면 Microsoft 365 E3 라이선스를 사용하는 것이 좋습니다.

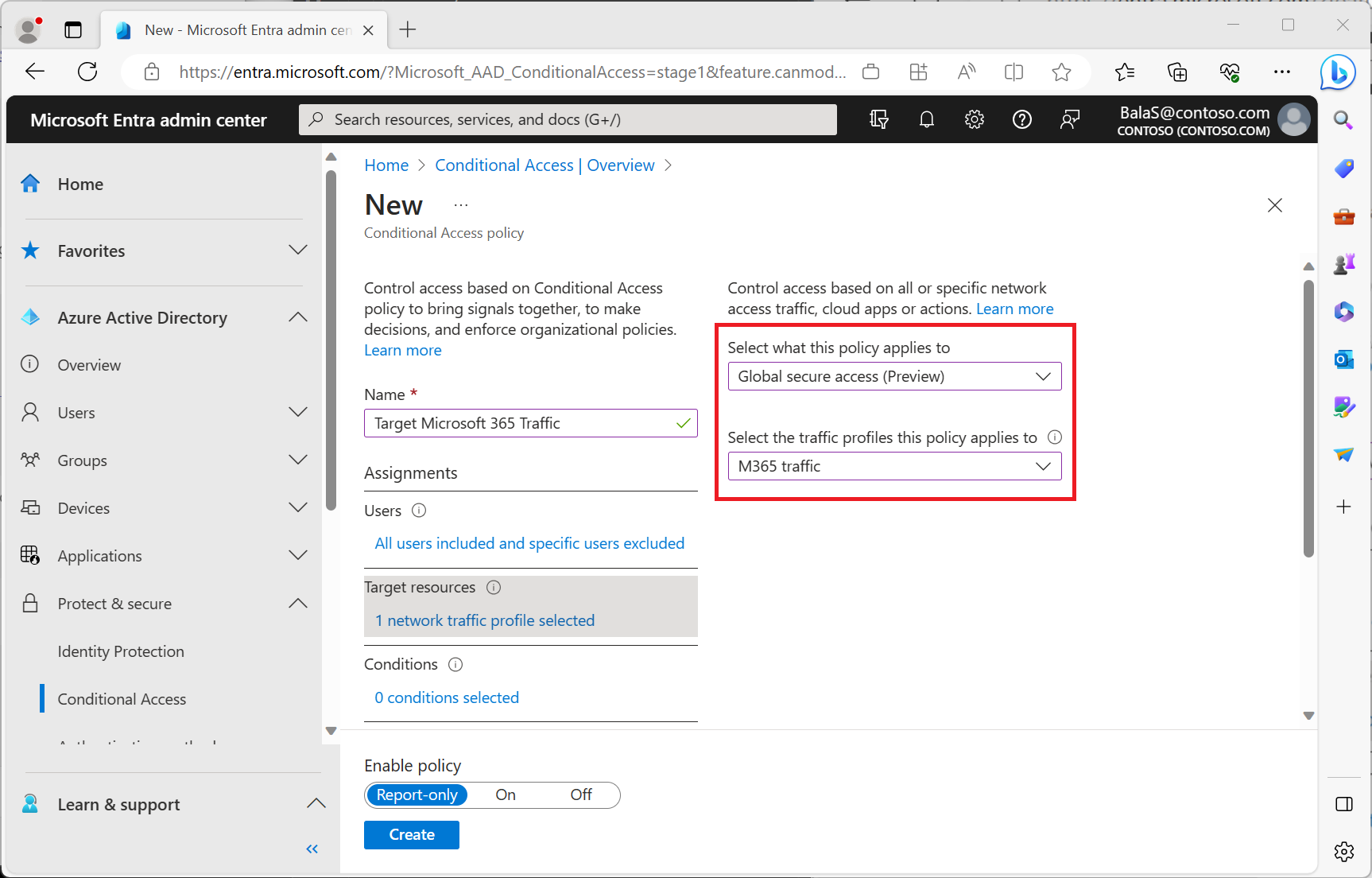

Microsoft 365 트래픽 프로필을 대상으로 하는 조건부 액세스 정책 만들기

다음 정책 예는 Microsoft 365 트래픽에 액세스할 때 다단계 인증, 디바이스 준수 또는 Microsoft Entra 하이브리드 조인 디바이스가 필요한 비상 계정 및 게스트/외부 사용자를 제외한 모든 사용자를 대상으로 합니다.

- 최소한 조건부 액세스 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

- ID>보호>조건부 액세스로 이동합니다.

- 새 정책 만들기를 선택합니다.

- 정책에 이름을 지정합니다. 조직에서 정책 이름에 의미 있는 표준을 만드는 것이 좋습니다.

- 할당 아래에서 사용자 또는 워크로드 ID를 선택합니다.

- 포함에서 모든 사용자를 선택합니다.

- 제외 아래:

- 사용자 및 그룹을 선택하고 조직의 비상 액세스 또는 비상 계정을 선택합니다.

- 게스트 또는 외부 사용자를 선택하고 확인란을 모두 선택합니다.

- 대상 리소스>네트워크 액세스(미리 보기)*에서.

- Microsoft 365 트래픽을 선택합니다.

- 액세스 제어>권한 부여에서 다음을 수행합니다.

- 다단계 인증 필요, 디바이스를 준수 상태로 표시해야 함 및 Microsoft Entra 하이브리드 조인 디바이스 필요를 선택합니다.

- 여러 컨트롤의 경우선택한 컨트롤 중 하나 필요를 선택합니다.

- 선택을 선택합니다.

관리자가 보고 전용 모드를 사용하여 설정을 확인한 후 관리자는 정책 사용 토글을 보고 전용에서 켜기로 이동할 수 있습니다.

사용자 제외

조건부 액세스 정책은 강력한 도구이므로 정책에서 다음 계정을 제외하는 것이 좋습니다.

- 테넌트 전체 계정 잠금을 방지하기 위한 응급 액세스 또는 비상 계정. 드문 경우지만 모든 관리자가 테넌트에서 잠기면 응급 액세스 관리 계정을 사용하여 테넌트에 로그인하여 액세스 복구 단계를 수행할 수 있습니다.

- 자세한 내용은 Microsoft Entra ID에서 긴급 액세스 계정 관리 문서를 참조하세요.

- 서비스 계정 및 서비스 주체(예: Microsoft Entra Connect 동기화 계정) 서비스 계정은 특정 사용자에게 연결되지 않은 비대화형 계정입니다. 일반적으로 애플리케이션에 대한 프로그래매틱 액세스를 허용하는 백엔드 서비스에서 사용하지만 관리 목적으로 시스템에 로그인할 때도 사용합니다. MFA를 프로그래밍 방식으로 완료할 수 없기 때문에 이러한 서비스 계정은 제외되어야 합니다. 서비스 주체가 수행한 호출은 사용자로 범위가 지정된 조건부 액세스 정책에서 차단하지 않습니다. 워크로드 ID에 조건부 액세스를 사용하여 서비스 주체를 대상으로 하는 정책을 정의합니다.

- 조직에서 스크립트 또는 코드에 이러한 계정을 사용 중인 경우 이를 관리 ID로 바꾸는 것이 좋습니다. 임시 해결 방법으로 기준 정책에서 이러한 특정 계정을 제외할 수 있습니다.

다음 단계

Microsoft Entra 인터넷 액세스를 시작하기 위한 다음 단계는 전역 보안 액세스 로그를 검토하는 것입니다.

트래픽 전달에 대한 자세한 내용은 다음 문서를 참조하세요.