Exchange의 클라이언트 및 메일 흐름에 대한 네트워크 포트

이 항목에서는 Exchange Server 2016 및 Exchange Server 2019에서 메일 클라이언트, 인터넷 메일 서버 및 로컬 Exchange 조직 외부에 있는 기타 서비스와의 통신에 사용되는 네트워크 포트에 대한 정보를 제공합니다. 사용하려면 먼저 다음 기본 규칙을 살펴보세요.

모든 유형의 토폴로지에서 내부 Exchange 서버 간, 내부 Exchange 서버 맟 내부 Lync 또는 비즈니스용 Skype 서버 간, 내부 Exchange 서버 및 내부 Active Directory 도메인 컨트롤러 간의 네트워크 트래픽의 제한 및 변경이 지원되지 않습니다. 이러한 종류의 내부 네트워크 트래픽을 제한하거나 변경할 수 있는 방화벽 또는 네트워크 디바이스가 있는 경우 이러한 서버 간의 무료 및 무제한 통신을 허용하는 규칙, 즉 모든 포트(임의 RPC 포트 포함)에서 들어오고 나가는 네트워크 트래픽을 허용하는 규칙 및 유선에서 비트를 변경하지 않는 프로토콜을 구성해야 합니다.

Edge 전송 서버는 거의 항상 경계 네트워크에 있으므로 Edge 전송 서버와 인터넷 간의 네트워크 트래픽과 Edge 전송 서버와 내부 Exchange 조직 간에 네트워크 트래픽을 제한해야 합니다. 이러한 네트워크 포트가 이 항목에 설명되어 있습니다.

외부 클라이언트 및 서비스와 내부 Exchange 조직 간의 네트워크 트래픽을 제한하려고 합니다. 내부 클라이언트와 내부 Exchange 서버 간의 네트워크 트래픽을 제한하려는 경우도 괜찮습니다. 이러한 네트워크 포트가 이 항목에 설명되어 있습니다.

클라이언트와 서비스에 필요한 네트워크 포트

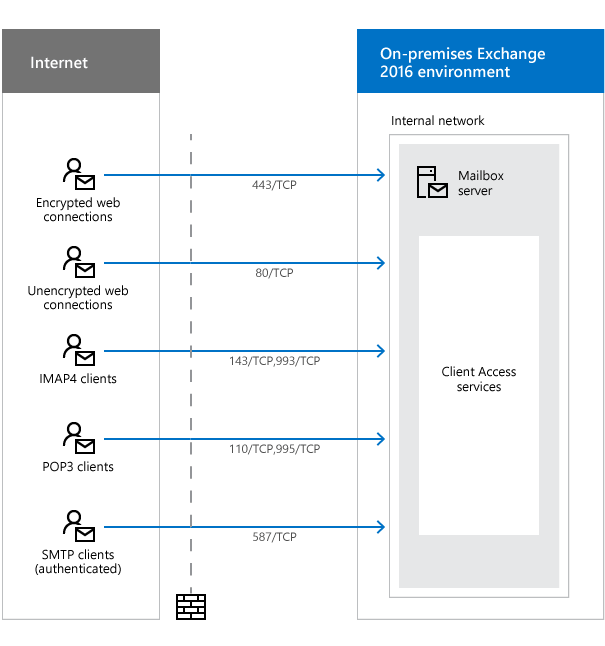

Exchange 조직의 다른 서비스 및 사서함에 액세스하기 위해 전자 메일 클라이언트에 필요한 네트워크 포트는 메뉴에서 다음 다이어그램과 표에 설명되어 있습니다.

참고:

이러한 클라이언트 및 서비스의 대상은 사서함 서버의 클라이언트 액세스 서비스입니다. Exchange 2016 및 Exchange 2019에서는 클라이언트 액세스(프런트 엔드) 및 백 엔드 서비스가 동일한 사서함 서버에 함께 설치됩니다. 자세한 내용은 클라이언트 액세스 프로토콜 아키텍처를 참조하세요.

다이어그램은 인터넷의 클라이언트 및 서비스를 보여 주지만 개념은 내부 클라이언트(예: 계정의 클라이언트가 리소스 포리스트의 Exchange 서버에 액세스하는 포리스트)에 대해 동일합니다. 마찬가지로 원본은 Exchange 조직 외부의 위치(예: 인터넷 또는 계정 포리스트)일 수 있으므로 테이블에 원본 열이 없습니다.

Edge 전송 서버는 이러한 클라이언트 및 서비스와 관련된 네트워크 트래픽의 개입이 없습니다.

| 용도 | 포트 | 설명 |

|---|---|---|

암호화된 웹 연결이 다음 클라이언트와 서비스에서 사용됩니다.

|

443/TCP(HTTPS) | 이러한 클라이언트 및 서비스에 대한 자세한 내용은 다음 항목을 참조하세요. |

암호화되지 않은 웹 연결이 다음 클라이언트와 서비스에서 사용됩니다.

|

80/TCP(HTTP) | 가능 하다면 443/TCP에서 암호화된 웹 연결을 사용하여 데이터 및 자격 증명을 보호하는 것이 좋습니다. 그러나 사서함 서버의 클라이언트 액세스 서비스에 대한 80/TCP의 암호화되지 않은 웹 연결을 사용하도록 일부 서비스를 구성해야 할 수 있습니다. 이러한 클라이언트 및 서비스에 대한 자세한 내용은 다음 항목을 참조하세요. |

| IMAP4 클라이언트 | 143/TCP(IMAP), 993/TCP(보안 IMAP) | IMAP4는 기본적으로 사용할 수 없도록 설정되어 있습니다. 자세한 내용은 Exchange Server POP3 및 IMAP4를 참조하세요. 사서함 서버의 클라이언트 액세스 서비스의 IMAP4 서비스는 사서함 서버의 IMAP4 백 엔드 서비스에 대한 연결을 프록시합니다. |

| POP3 클라이언트 | 110/TCP(POP3), 995/TCP(보안 POP3) | POP3는 기본적으로 사용할 수 없도록 설정되어 있습니다. 자세한 내용은 Exchange Server POP3 및 IMAP4를 참조하세요. 사서함 서버의 클라이언트 액세스 서비스의 POP3 서비스는 사서함 서버의 POP3 백 엔드 서비스에 대한 연결을 프록시합니다. |

| SMTP 클라이언트(인증됨) | 587/TCP(인증된 SMTP) | 프런트 엔드 전송 서비스의 "클라이언트 프런트 엔드 <서버 이름>"이라는 기본 수신 커넥터는 포트 587에서 인증된 SMTP 클라이언트 제출을 수신 대기합니다. 참고: 포트 25에서 인증된 SMTP 전자 메일만 제출할 수 있는 전자 메일 클라이언트가 있는 경우 클라이언트 수신 커넥터의 네트워크 어댑터 바인딩을 수정하여 포트 25에서 인증된 SMTP 전자 메일 제출을 수신 대기할 수도 있습니다. |

메일 흐름에 필요한 네트워크 포트

Exchange 조직에서 메일을 배달하는 방법은 Exchange 토폴로지에 따라 달라집니다. 가장 중요한 요소는 경계 네트워크에 구독된 Edge 전송 서버가 배포되었는지 여부입니다.

Edge 전송 서버가 없는 메일 흐름에 필요한 네트워크 포트

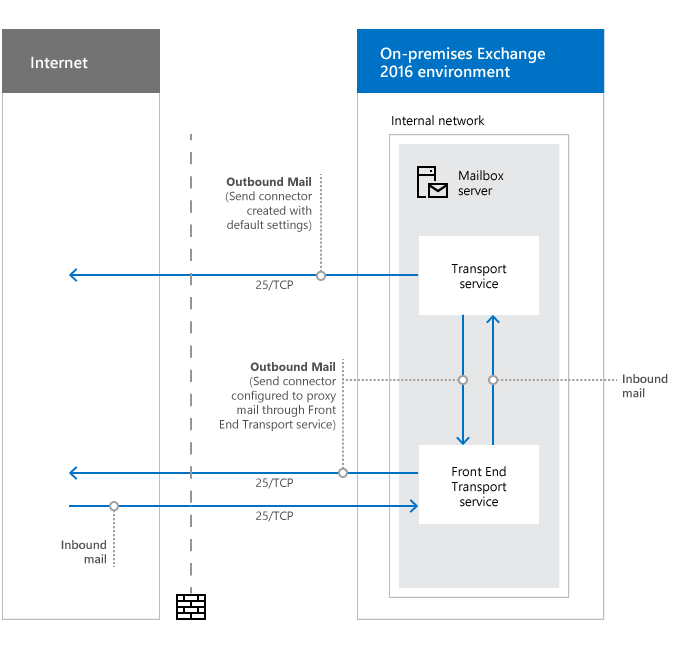

사서함 서버만 있는 Exchange 조직의 메일 흐름에 필요한 네트워크 포트는 다음 다이어그램 및 표에 설명되어 있습니다.

| 용도 | 포트 | 원본 | 대상 | 설명 |

|---|---|---|---|---|

| 인바운드 메일 | 25/TCP(SMTP) | 모든 인터넷 | 사서함 서버 | 프런트 엔드 전송 서비스의 "기본 프런트 엔드 <사서함 서버 이름>"이라는 기본 수신 커넥터는 포트 25에서 익명 인바운드 SMTP 메일을 수신 대기합니다. 메일은 프런트 엔드 전송 서비스에서 동일한 조직의 Exchange 서버 간에 메일을 자동으로 라우팅하는 암시적이고 보이지 않는 조직 내 송신 커넥터를 사용하여 사서함 서버의 전송 서비스로 릴레이됩니다. 자세한 내용은 암시적 송신 커넥터를 참조하세요. |

| 아웃바운드 메일 | 25/TCP(SMTP) | 사서함 서버 | 모든 인터넷 | 기본적으로 Exchange는 인터넷으로 메일을 보낼 수 있는 송신 커넥터를 만들지 않습니다. You have to create Send connectors manually. 자세한 내용은 인터넷으로 메일을 보낼 송신 커넥터 만들기를 참조하세요. |

| 아웃바운드 메일(프런트 엔드 전송 서비스를 통해 프록시된 경우) | 25/TCP(SMTP) | 사서함 서버 | 모든 인터넷 | 아웃바운드 메일은 Exchange 관리 센터 또는 -FrontEndProxyEnabled $true Exchange 관리 셸에서 클라이언트 액세스 서버를 통해 프록시로 송신 커넥터가 구성된 경우에만 프런트 엔드 전송 서비스를 통해 프록시됩니다. 이 경우 프런트 엔드 전송 서비스의 "아웃바운드 프록시 프런트 엔드 <사서함 서버 이름>"이라는 기본 수신 커넥터는 사서함 서버의 전송 서비스에서 아웃바운드 메일을 수신 대기합니다. 자세한 내용은 Configure Send connectors to proxy outbound mail을 참조하세요. |

| 다음 메일 홉의 이름 확인에 대한 DNS(그림 포함 안 됨) | 53/UDP, 53/TCP(DNS) | 사서함 서버 | DNS 서버 | 이 항목의 이름 확인 섹션을 참조하세요. |

Edge 전송 서버를 사용하는 메일 흐름에 필요한 네트워크 포트

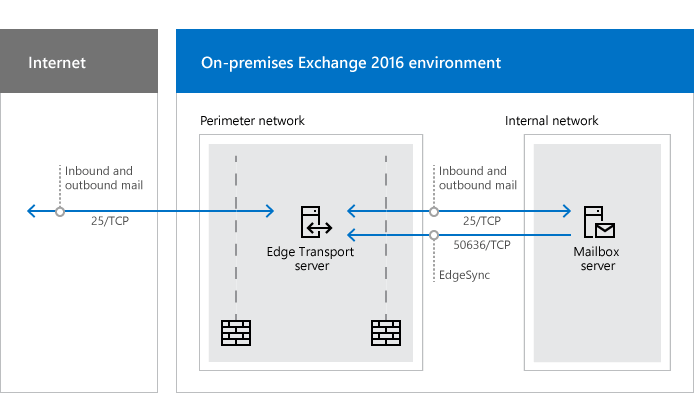

경계 네트워크에 설치된 구독된 Edge 전송 서버는 다음과 같은 방법으로 메일 흐름에 영향을 줍니다.

Exchange 조직의 아웃바운드 메일은 사서함 서버의 프런트 엔드 전송 서비스를 통해 전달되지 않습니다. 메일은 항상 구독된 Active Directory 사이트의 사서함 서버의 전송 서비스에서 Edge 전송 서버(Edge 전송 서버의 Exchange 버전에 관계없이)로 흐릅니다.

인바운드 메일은 Edge 전송 서버에서 구독된 Active Directory 사이트의 사서함 서버로 흐릅니다. 특히 다음 사항에 유의합니다.

Exchange 2013 이상 Edge 전송 서버의 메일은 Exchange 2016 또는 Exchange 2019 사서함 서버의 전송 서비스로 전달되기 전에 먼저 프런트 엔드 전송 서비스에 도착합니다.

Exchange 2016에서 Exchange 2010 Edge 전송 서버의 메일은 항상 Exchange 2016 사서함 서버의 전송 서비스에 직접 메일을 배달합니다. Exchange 2010과의 공존은 Exchange 2019에서 지원되지 않습니다.

자세한 내용은 메일 흐름 및 전송 파이프라인을 참조하세요.

Edge 전송 서버가 있는 Exchange 조직의 메일 흐름에 필요한 네트워크 포트가 다음 다이어그램과 테이블에 나와 있습니다.

| 용도 | 포트 | 원본 | 대상 | 설명 |

|---|---|---|---|---|

| 인바운드 메일 - 인터넷에서 Edge 전송 서버로 | 25/TCP(SMTP) | 모든 인터넷 | Edge 전송 서버 | Edge 전송 서버의 "기본 내부 수신 커넥터 <Edge 전송 서버 이름>"이라는 기본 수신 커넥터는 포트 25에서 익명 SMTP 메일을 수신 대기합니다. |

| 인바운드 메일-Edge 전송 서버에서 내부 Exchange 조직으로 | 25/TCP(SMTP) | Edge 전송 서버 | 가입된 Active Directory 사이트의 사서함 서버 | "EdgeSync - Active Directory 사이트 이름으로> 인바운드<"라는 기본 Send 커넥터는 포트 25의 인바운드 메일을 구독된 Active Directory 사이트의 사서함 서버로 릴레이합니다. 자세한 내용은 Edge 구독에서 자동으로 만든 커넥터 보내기를 참조하세요. 사서함 서버의 프런트 엔드 전송 서비스에서 "기본 프런트 엔드 <사서함 서버 이름>"이라는 기본 수신 커넥터는 포트 25의 모든 인바운드 메일(Exchange 2013 이상 Edge 전송 서버의 메일 포함)을 수신 대기합니다. |

| 아웃바운드 메일-내부 Exchange 조직에서 Edge 전송 서버로 | 25/TCP(SMTP) | 가입된 Active Directory 사이트의 사서함 서버 | Edge 전송 서버 | 아웃바운드 메일은 항상 사서함 서버의 프런트 엔드 전송 서비스를 무시합니다. 메일은 구독된 Active Directory 사이트의 모든 사서함 서버의 전송 서비스에서 동일한 조직의 Exchange 서버 간에 메일을 자동으로 라우팅하는 암시적이고 보이지 않는 조직 내 송신 커넥터를 사용하여 Edge 전송 서버로 릴레이됩니다. Edge 전송 서버의 "기본 내부 수신 커넥터 <Edge 전송 서버 이름>"이라는 기본 수신 커넥터는 구독된 Active Directory 사이트의 사서함 서버의 전송 서비스에서 포트 25의 SMTP 메일을 수신 대기합니다. |

| 아웃바운드 메일 - Edge 전송 서버에서 인터넷으로 | 25/TCP(SMTP) | Edge 전송 서버 | 모든 인터넷 | "EdgeSync - <Active Directory 사이트 이름을> 인터넷으로"라는 기본 송신 커넥터는 Edge 전송 서버에서 인터넷으로 포트 25의 아웃바운드 메일을 릴레이합니다. |

| EdgeSync 동기화 | 50636/TCP(보안 LDAP) | EdgeSync 동기화에 참여하는 가입된 Active Directory 사이트의 사서함 서버 | Edge 전송 서버 | Edge 전송 서버가 Active Directory 사이트를 구독하면 당시 사이트에 있는 모든 사서함 서버가 EdgeSync 동기화에 참여합니다. 그러나 나중에 추가하는 사서함 서버는 EdgeSync 동기화에 자동으로 참여하지 않습니다. |

| 다음 메일 홉의 이름 확인에 대한 DNS(그림 포함 안 됨) | 53/UDP, 53/TCP(DNS) | Edge 전송 서버 | DNS 서버 | 이 항목의 뒷부분에 있는 이름 확인 섹션을 참조하세요. |

| 보낸 사람 평판에서 프록시 서버 검색 열기(사진 아님) | 주석 보기 | Edge 전송 서버 | 인터넷 | 기본적으로 보낸 사람 평판(프로토콜 분석 에이전트)은 오픈 프록시 서버 검색을 소스 메시징 서버의 보낸 사람 평판 수준(SRL)을 계산하는 기준 중 하나로 사용합니다. 자세한 내용은 보낸사람 신뢰도 및 프로토콜 분석 에이전트를 참조하십시오. 개방형 프록시 서버 검색은 다음 프로토콜 및 TCP 포트를 사용하여 오픈 프록시에 대한 원본 메시징 서버를 테스트합니다.

또한 조직에서 프록시 서버를 사용하여 아웃바운드 인터넷 트래픽을 제어하는 경우 보낸 사람 신뢰도에서 개방형 프록시 서버 검색을 위해 인터넷에 액세스하는 데 필요한 프록시 서버 이름, 형식 및 TCP 포트를 정의해야 합니다. 또는 보낸 사람 평판에서 열린 프록시 서버 검색을 사용하지 않도록 설정할 수 있습니다. 자세한 내용은 보낸사람 신뢰도 절차를 참조하세요. |

이름 확인

다음 메일 홉의 DNS 확인은 모든 Exchange 조직 내 메일 흐름의 기본적인 부분입니다. 인바운드 메일 수신 또는 아웃바운드 메일 배달을 담당하는 Exchange 서버는 올바른 메일 라우팅에 대한 내부 및 외부 호스트 이름을 모두 확인할 수 있어야 합니다. 모든 내부 Exchange 서버는 올바른 메일 라우팅에 대한 내부 호스트 이름을 확인할 수 있어야 합니다. DNS 인프라를 디자인하는 다양한 방법이 있지만 모든 Exchange 서버에 대해 제대로 작동 중인 다음 홉에 대한 이름 확인을 수행해야 합니다.

하이브리드 배포에 필요한 네트워크 포트.

온-프레미스 Exchange 및 Microsoft 365 또는 Office 365 모두 사용하는 조직에 필요한 네트워크 포트는 하이브리드 배포 프로토콜, 포트 및 엔드포인트에서 다룹니다.

Exchange 2016의 통합 메시징에 필요한 네트워크 포트

Exchange 2013 및 Exchange 2016의 통합 메시징에 필요한 네트워크 포트는 UM 프로토콜, 포트 및 서비스 항목에서 다룹니다.