Microsoft 365, Azure 또는 Intune 로그인하면 AD FS에서 인증서 경고가 표시됩니다.

문제

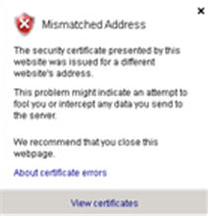

페더레이션된 계정을 사용하여 Microsoft 365, Microsoft Azure 또는 Microsoft Intune 같은 Microsoft 클라우드 서비스에 로그인하려고 하면 브라우저의 AD FS 웹 서비스에서 인증서 경고가 표시됩니다.

원인

이 문제는 인증서 테스트 중에 유효성 검사 오류가 발생할 때 발생합니다.

인증서를 사용하여 SSL(Secure Sockets Layer) 또는 TLS(전송 계층 보안) 세션을 보호하려면 먼저 인증서가 다음 표준 테스트를 통과해야 합니다.

인증서가 시간이 잘못되었습니다. 서버 또는 클라이언트의 날짜가 인증서의 유효 날짜 또는 발급 날짜보다 이전이거나 서버 또는 클라이언트의 날짜가 유효 날짜 또는 인증서의 만료 날짜보다 오래된 경우 연결 요청에서 이 상태에 따라 경고를 발생합니다. 인증서가 이 테스트를 통과했는지 확인하려면 인증서가 실제로 만료되었는지 또는 활성화되기 전에 적용되었는지 검사. 그런 다음, 다음 작업 중 하나를 수행합니다.

- 인증서가 실제로 만료되었거나 활성화되기 전에 적용된 경우 AD FS 트래픽에 대한 통신을 보호하는 데 도움이 되는 적절한 배달 날짜가 있는 새 인증서를 생성해야 합니다.

- 인증서가 만료되지 않았거나 활성화되기 전에 적용되지 않은 경우 클라이언트 및 서버 컴퓨터의 시간을 확인한 다음 필요에 따라 업데이트합니다.

서비스 이름 불일치. 연결을 만드는 데 사용되는 URL이 인증서를 사용할 수 있는 유효한 이름과 일치하지 않는 경우 연결 요청은 이 상태에 따라 경고를 생성합니다. 인증서가 이 테스트를 통과하도록 하려면 다음 단계를 수행합니다.

연결을 설정하는 데 사용되는 브라우저의 주소 표시줄에서 URL을 검사합니다.

참고

후행 HTTP 구문(예: /?request=...)이 아닌 서버 주소(예: sts.contoso.com)에 집중합니다.

오류를 재현한 후 다음 단계를 수행합니다.

인증서 보기를 클릭한 다음 세부 정보 탭을 클릭합니다. A단계의 URL을 주체 필드와 인증서의 속성 대화 상자의 주체 대체 이름 필드와 비교합니다.

A단계에서 사용되는 주소가 나열되지 않았거나 이러한 필드 또는 둘 다의 항목과 일치하지 않는지 확인합니다. 이 경우 A단계에서 사용된 서버 주소를 포함하려면 인증서를 재발행해야 합니다.

신뢰할 수 있는 CA(루트 인증 기관)에서 인증서를 발급하지 않았습니다. 연결을 요청하는 클라이언트 컴퓨터가 인증서를 생성한 CA 체인을 신뢰하지 않는 경우 연결 요청은 이 상태를 기반으로 하는 경고를 실행합니다. 인증서가 이 테스트를 통과하도록 하려면 다음 단계를 수행합니다.

- 인증서 경고를 다시 생성한 다음 인증서 보기를 클릭하여 인증서 를 검사합니다. 인증 경로 탭에서 위쪽에 표시되는 루트 메모 항목을 확인합니다.

- 시작을 클릭하고 실행을 클릭하고 MMC를 입력한 다음 확인을 클릭합니다.

- 파일을 클릭하고 스냅인 추가/제거, 인증서, 추가, 컴퓨터 계정, 다음, 마침, 확인을 차례로 클릭합니다.

- MMC 스냅인에서 콘솔 루트를 찾고, 인증서를 확장하고, 신뢰할 수 있는 루트 인증 기관을 확장하고, 인증서를 클릭한 다음, A단계에서 적어 둔 루트 메모 항목에 대한 인증서가 없는지 확인합니다.

해결 방법

이 문제를 resolve 경고 메시지에 따라 다음 방법 중 하나를 사용합니다.

방법 1: 시간 유효한 문제

시간이 유효한 문제를 resolve 하려면 다음 단계를 수행합니다.

적절한 유효 날짜로 인증서를 다시 발급합니다. AD FS에 대한 새 SSL 인증서를 설치하고 설정하는 방법에 대한 자세한 내용은 만료된 후 AD FS 2.0 서비스 통신 인증서를 변경하는 방법을 참조하세요.

AD FS 프록시가 배포된 경우 인증서 내보내기 및 가져오기 함수를 사용하여 AD FS 프록시의 기본 웹 사이트에도 인증서를 설치해야 합니다. 자세한 내용은 디지털 인증서를 제거, 가져오기 및 내보내는 방법을 참조하세요.

중요

프라이빗 키가 내보내기 또는 가져오기 프로세스에 포함되어 있는지 확인합니다. AD FS 프록시 서버 또는 서버에는 프라이빗 키의 복사본도 설치되어 있어야 합니다.

클라이언트 컴퓨터 또는 모든 AD FS 서버의 날짜 및 시간 설정이 올바른지 확인합니다. 운영 체제 날짜 설정이 올바르지 않으면 경고가 오류로 표시되고 유효한 fromand Valid 토레인지 밖에 있는 값을 잘못 나타냅니다.

방법 2: 서비스 이름 불일치 문제

AD FS 구성 마법사를 실행할 때 AD FS 서비스 이름이 설정되며 기본 웹 사이트에 바인딩된 인증서를 기반으로 합니다. 서비스 이름 불일치 문제를 resolve 다음 단계를 수행합니다.

잘못된 인증서 이름을 사용하여 대체 인증서를 생성한 경우 다음 단계를 수행합니다.

- 인증서 이름이 올바르지 않은지 확인합니다.

- 올바른 인증서를 다시 발급합니다. AD FS에 대한 새 SSL 인증서를 설치하고 설정하는 방법에 대한 자세한 내용은 만료된 후 AD FS 2.0 서비스 통신 인증서를 변경하는 방법을 참조하세요.

AD FS idP 엔드포인트 또는 스마트 링크가 사용자 지정된 로그인 환경에 활용되는 경우 사용되는 서버 이름이 AD FS 서비스에 할당된 인증서와 일치하는지 확인합니다.

드물게 구현 후 AD FS 서비스 이름을 잘못 변경하려고 시도하여 이 조건이 발생할 수도 있습니다.

중요

이러한 종류의 변경으로 인해 AD FS 서비스 중단이 발생합니다. 업데이트 후에는 다음 단계에 따라 SSO(Single Sign-On) 기능을 복원해야 합니다.

- 모든 페더레이션 네임스페이스에서 Update-MSOLFederatedDomain cmdlet을 실행합니다.

- 환경의 모든 AD FS 프록시 서버에 대한 설정 구성 마법사를 다시 실행합니다.

참고

Azure AD 및 MSOnline PowerShell 모듈은 2024년 3월 30일부터 더 이상 사용되지 않습니다. 자세한 내용은 사용 중단 업데이트를 참조하세요. 이 날짜 이후에는 이러한 모듈에 대한 지원이 Microsoft Graph PowerShell SDK 및 보안 수정에 대한 마이그레이션 지원으로 제한됩니다. 사용되지 않는 모듈은 2025년 3월 30일까지 계속 작동합니다.

Microsoft Entra ID(이전의 Azure AD)와 상호 작용하려면 Microsoft Graph PowerShell로 마이그레이션하는 것이 좋습니다. 일반적인 마이그레이션 질문은 마이그레이션 FAQ를 참조하세요. 참고: MSOnline 버전 1.0.x는 2024년 6월 30일 이후에 중단이 발생할 수 있습니다.

방법 3: 인증 체인 신뢰 문제 발급

다음 작업 중 하나를 수행하여 CA(인증 기관) 트러스트 문제를 발급하는 resolve 수 있습니다.

- Microsoft 루트 인증서 프로그램에 참여하는 원본에서 인증서를 가져와 사용합니다.

- 인증서 발급자를 Microsoft 루트 인증서 프로그램에 등록할 것을 요청합니다. 루트 인증서 프로그램 및 Windows의 루트 인증서 작업에 대한 자세한 내용은 Microsoft 루트 인증서 프로그램을 참조하세요.

경고

AD FS는 Microsoft 365에서 SSO에 활용되는 경우 내부 CA를 사용하지 않는 것이 좋습니다. Microsoft 365 데이터 센터에서 신뢰할 수 없는 인증서 체인을 사용하면 Outlook이 SSO 기능과 함께 사용될 때 Microsoft Outlook 연결이 Microsoft Exchange Online 실패합니다.

추가 정보

아직 해결되지 않았습니까? Microsoft 커뮤니티 또는 Microsoft Entra 포럼 웹 사이트로 이동합니다.

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기