Active Directory 모드의 SQL Server 빅 데이터 클러스터: 필수 조건

적용 대상: SQL Server 2019(15.x)

이 문서에서는 Active Directory 인증 모드로 SQL Server 빅 데이터 클러스터를 배포하기 위해 준비하는 방법을 설명합니다. 클러스터는 인증에 기존 AD 도메인을 사용합니다.

Important

Microsoft SQL Server 2019 빅 데이터 클러스터 추가 기능이 사용 중지됩니다. SQL Server 2019 빅 데이터 클러스터에 대한 지원은 2025년 2월 28일에 종료됩니다. Software Assurance를 사용하는 SQL Server 2019의 모든 기존 사용자는 플랫폼에서 완전히 지원되며, 소프트웨어는 지원 종료 시점까지 SQL Server 누적 업데이트를 통해 계속 유지 관리됩니다. 자세한 내용은 공지 블로그 게시물 및 Microsoft SQL Server 플랫폼의 빅 데이터 옵션을 참조하세요.

참고 항목

SQL Server 2019 CU5 릴리스 전에는 Active Directory 도메인에 대해 하나의 클러스터만 배포할 수 있도록 빅 데이터 클러스터에 제한이 있습니다. 이 제한은 CU5 릴리스에서 제거됩니다. 새 기능에 대한 자세한 내용은 개념: Active Directory 모드에서 SQL Server 빅 데이터 클러스터 배포를 참조하세요. 이 문서의 예제는 두 가지 배포 사용 사례를 모두 수용하도록 조정되었습니다.

배경

AD(Active Directory) 인증을 사용하도록 설정하기 위해 빅 데이터 클러스터는 클러스터의 다양한 서비스에 필요한 사용자, 그룹, 컴퓨터 계정, SPN(서비스 사용자 이름)을 자동으로 만듭니다. 이러한 계정의 일부 포함을 제공하고 범위 지정 권한을 허용하려면 클러스터 배포 전에 OU(조직 구성 단위)를 만드는 것이 좋습니다. 모든 빅 데이터 클러스터 관련 AD 개체는 배포 중에 만들어집니다.

필수 조건

OU(조직 구성 단위)

OU(조직 구성 단위)는 사용자, 그룹 및 기타 OU를 배치할 수 있는 Active Directory 내 하위 단위입니다. 총체적인 시각: 조직 구성 단위를 사용하여 조직의 기능 또는 비즈니스 구조를 미러링할 수 있습니다. 이 문서에서는 예시로 bdc라는 OU를 만듭니다.

참고 항목

OU(조직 구성 단위)는 관리 경계를 나타내며 고객이 데이터 관리자의 권한 범위를 제어할 수 있게 합니다.

OU 디자인 원칙을 따르면 조직 내에서 OU를 사용하여 작업하는 데 가장 적합한 구조를 결정할 수 있습니다.

빅 데이터 클러스터의 도메인 서비스 계정에 대한 AD 계정

Active Directory에서 필요한 모든 개체를 자동으로 만들기 위해서는 제공된 OU(조직 구성 단위) 내에 사용자, 그룹 및 컴퓨터 계정을 만들 수 있는 특정 권한이 포함된 AD 계정이 빅 데이터 클러스터에 있어야 합니다. 이 문서에서는 이 AD 계정의 권한을 구성하는 방법을 설명합니다. 이 문서의 예제로는 bdcDSA라는 AD 계정을 사용합니다.

자동 생성된 Active Directory 개체

빅 데이터 클러스터 배포는 계정 및 그룹 이름을 자동으로 생성합니다. 각 계정은 서비스를 나타내며 빅 데이터 클러스터가 사용 중인 수명 동안 빅 데이터 클러스터에서 관리됩니다. 이러한 계정은 각 서비스에 필요한 SPN(서비스 사용자 이름)을 소유합니다. AD 자동 생성 계정, 그룹과 관리한 서비스의 전체 목록은 자동 생성된 Active Directory 개체를 참조하세요.

Important

도메인 컨트롤러에 설정된 암호 만료 정책에 따라 이러한 계정의 암호는 만료될 수 있습니다. 빅 데이터 클러스터의 모든 계정에 대한 자격 증명을 자동으로 회전하는 메커니즘이 없으므로 만료 기간이 경과하면 클러스터가 작동하지 않게 됩니다. azdata bdc rotate를 사용하여 빅 데이터 클러스터에 대한 자동 생성된 AD 계정의 암호를 회전할 수 있습니다. 자세한 내용은 azdata-bdc-rotate를 참조하세요. 보안 강화 프로세스 중에 자동화 스크립트 또는 파이프라인에 이 명령을 추가합니다.

AD 개체 만들기

AD 통합을 사용하여 빅 데이터 클러스터를 배포하기 전에 다음 작업을 수행합니다.

- 모든 빅 데이터 클러스터 관련 AD 개체를 저장하는 OU(조직 구성 단위)를 만듭니다. 또는 배포 시에 기존 OU를 선택할 수도 있습니다.

- 빅 데이터 클러스터에 대한 AD 계정을 만들거나 기존 계정을 사용하고 제공된 OU(조직 구성 단위) 내에서 이 AD 계정에 올바른 권한을 제공합니다.

AD에서 빅 데이터 클러스터 도메인 서비스 계정에 대한 사용자 만들기

빅 데이터 클러스터에는 특정 권한이 있는 계정이 필요합니다. 계속하기 전에 기존 AD 계정이 있는지 확인하거나 빅 데이터 클러스터에서 필요한 개체를 설정하는 데 사용할 수 있는 새로운 계정을 만들어야 합니다.

AD에서 새 사용자를 만들려면 마우스 오른쪽 단추로 도메인 또는 OU를 클릭하고, 새로 만들기>사용자를 차례로 선택하면 됩니다.

이 문서에서는 이 사용자를 빅 데이터 클러스터 도메인 서비스 계정 또는 DSA라고 합니다.

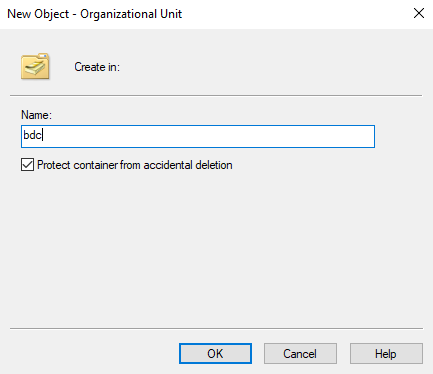

OU 만들기

도메인 컨트롤러에서 Active Directory 사용자 및 컴퓨터를 엽니다. 왼쪽 패널에서 OU를 만들려는 디렉터리를 마우스 오른쪽 단추로 클릭하고, 새로 만들기>조직 구성 단위를 선택한 다음, 마법사의 안내에 따라 OU를 만듭니다. 또는 PowerShell을 사용하여 OU를 만들 수 있습니다.

New-ADOrganizationalUnit -Name "<name>" -Path "<Distinguished name of the directory you wish to create the OU in>"

이 문서의 예에서는 OU 이름으로 bdc를 사용합니다.

AD 계정에 대한 사용 권한 설정

새 AD 사용자를 만들었는지, 아니면 기존 AD 사용자를 사용하고 있는지에 관계없이 사용자에게 필요한 특정 권한이 있습니다. 이 계정은 빅 데이터 클러스터 컨트롤러에서 클러스터를 AD에 조인할 때 사용하는 사용자 계정입니다. DSA는 OU에서 사용자, 그룹 및 컴퓨터 계정을 만들 수 있어야 합니다. 다음 단계에서는 빅 데이터 클러스터 도메인 서비스 계정의 이름을 bdcDSA로 지정했습니다.

Important

DSA의 이름을 선택할 수 있지만 빅 데이터 클러스터가 배포된 후에는 계정 이름을 변경하지 않는 것이 좋습니다.

도메인 컨트롤러에서 Active Directory 사용자 및 컴퓨터를 엽니다.

왼쪽 패널에서 도메인, 그리고

bdc에서 사용하는 OU로 차례로 이동합니다.마우스 오른쪽 단추로 OU를 클릭하고 속성을 선택합니다.

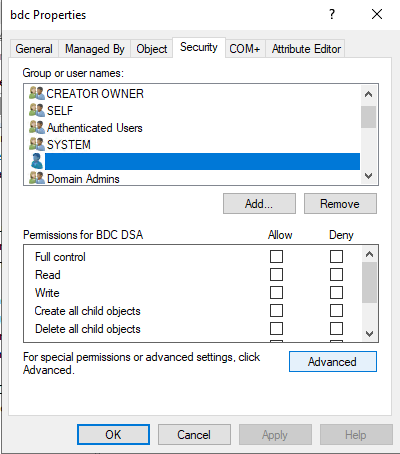

보안 탭으로 이동합니다(마우스 오른쪽 단추로 OU를 클릭하고 보기를 선택하여 고급 기능을 선택했는지 확인합니다).

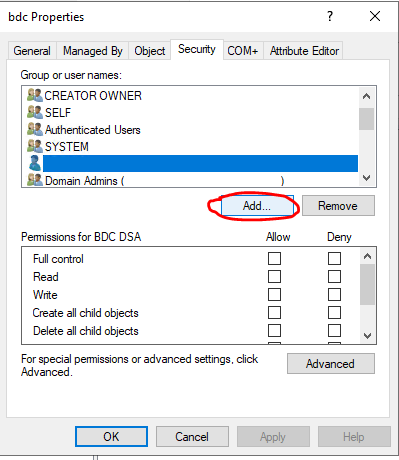

추가...를 선택하고 bdcDSA 사용자를 추가합니다.

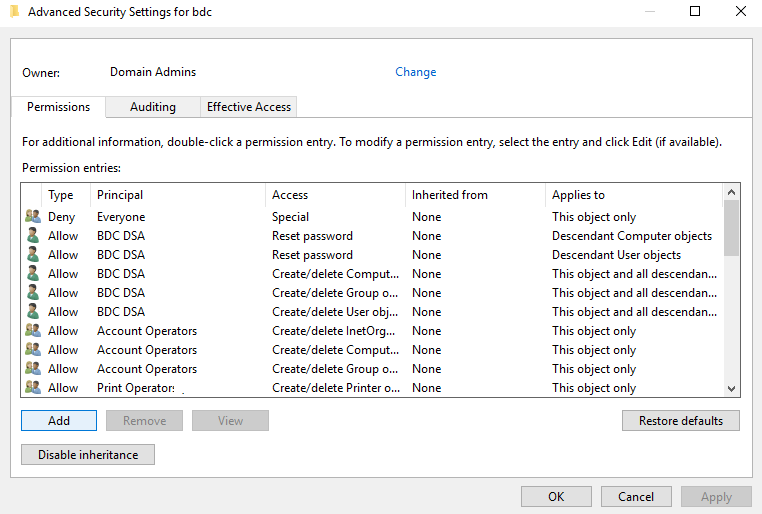

bdcDSA 사용자를 선택하고 모든 권한을 지운 다음, 고급을 선택합니다.

추가 선택

추가 선택

보안 주체 선택을 선택하고 bdcDSA를 삽입하고 확인을 선택합니다.

형식을 허용으로 설정합니다.

적용 대상을 하위 컴퓨터 개체로 설정합니다.

아래쪽으로 스크롤하여 모두 지우기를 선택합니다.

위쪽으로 다시 스크롤하여 암호 재설정을 선택합니다.

확인을 선택합니다.

추가 선택

보안 주체 선택을 선택하고 bdcDSA를 삽입하고 확인을 선택합니다.

형식을 허용으로 설정합니다.

적용 대상을 하위 사용자 개체로 설정합니다.

아래쪽으로 스크롤하여 모두 지우기를 선택합니다.

위쪽으로 다시 스크롤하여 암호 재설정을 선택합니다.

확인을 선택합니다.

확인을 두 번 더 선택하여 열려 있는 대화 상자를 닫습니다.

관련 콘텐츠

피드백

출시 예정: 2024년 내내 콘텐츠에 대한 피드백 메커니즘으로 GitHub 문제를 단계적으로 폐지하고 이를 새로운 피드백 시스템으로 바꿀 예정입니다. 자세한 내용은 다음을 참조하세요. https://aka.ms/ContentUserFeedback

다음에 대한 사용자 의견 제출 및 보기