NPS(네트워크 정책 서버)

적용 대상: Windows Server 2022, Windows Server 2016, Windows Server 2019

이 항목은 Windows Server 2016 및 Windows Server 2019의 네트워크 정책 서버 개요에 사용할 수 있습니다. NPS는 Windows Server 2016 및 Server 2019에서 NPAS(네트워크 정책 및 액세스 서비스) 기능을 설치할 때 설치됩니다.

참고 항목

이 항목 외에도 다음 NPS 설명서를 사용할 수 있습니다.

- 네트워크 정책 서버 모범 사례

- 네트워크 정책 서버 시작

- 네트워크 정책 서버 계획

- 네트워크 정책 서버 배포

- 네트워크 정책 서버 관리

- Windows Server 2016 및 Windows 10용 Windows PowerShell 의 NPS(네트워크 정책 서버) Cmdlet

- Windows Server 2012 R2 및 Windows 8.1용 Windows PowerShell 의 NPS(네트워크 정책 서버) Cmdlet

- Windows Server 2012 및 Windows 8용 Windows PowerShell 의 NPS Cmdlet

NPS(네트워크 정책 서버)를 사용하면 연결 요청 인증 및 권한 부여를 위해 조직 전체의 네트워크 액세스 정책을 만들고 적용할 수 있습니다.

또한 연결 요청을 원격 NPS 또는 다른 RADIUS 서버로 전달하도록 NPS를 RADIUS(원격 인증 전화 접속 사용자 서비스) 프록시로 구성하여 연결 요청의 부하를 분산하고 인증 및 권한 부여를 위해 올바른 작업기본 전달할 수 있습니다.

NPS를 사용하면 다음 기능을 사용하여 네트워크 액세스 인증, 권한 부여 및 회계를 중앙에서 구성하고 관리할 수 있습니다.

- RADIUS 서버. NPS는 무선, 인증 스위치, 원격 액세스 전화 접속 및 VPN(가상 사설망) 연결을 위해 중앙 집중식 인증, 권한 부여 및 회계를 수행합니다. NPS를 RADIUS 서버로 사용할 경우 무선 액세스 지점 및 VPN 서버와 같은 네트워크 액세스 서버를 NPS에서 RADIUS 클라이언트로 구성할 수 있습니다. 또한 NPS가 연결 요청에 권한을 부여하는 데 사용하는 네트워크 정책을 구성하고, NPS가 로컬 하드 디스크의 로그 파일이나 Microsoft SQL Server 데이터베이스에 계정 정보를 기록하도록 RADIUS 계정을 구성할 수 있습니다. 자세한 내용은 RADIUS 서버를 참조 하세요.

- RADIUS 프록시입니다. NPS를 RADIUS 프록시로 사용하는 경우 NPS에 다른 RADIUS 서버로 전달할 연결 요청과 연결 요청을 전달할 RADIUS 서버를 알려주는 연결 요청 정책을 구성합니다. 또한 원격 RADIUS 서버 그룹에 있는 하나 이상의 컴퓨터에서 기록할 계정 데이터를 전달하도록 NPS를 구성할 수도 있습니다. NPS를 RADIUS 프록시 서버로 구성하려면 다음 항목을 참조하세요. 자세한 내용은 RADIUS 프록시를 참조하세요.

- RADIUS 회계. 로컬 로그 파일 또는 Microsoft SQL Server의 로컬 또는 원격 인스턴스에 이벤트를 기록하도록 NPS를 구성할 수 있습니다. 자세한 내용은 NPS 로깅을 참조하세요.

Important

NAP(네트워크 액세스 보호), HRA(상태 등록 기관) 및 HCAP(호스트 자격 증명 권한 부여 프로토콜)는 Windows Server 2012 R2에서 더 이상 사용되지 않으며 Windows Server 2016에서는 사용할 수 없습니다. Windows Server 2016 이전 버전의 운영 체제를 사용하여 NAP 배포를 사용하는 경우 NAP 배포를 Windows Server 2016으로 마이그레이션할 수 없습니다.

이러한 기능의 조합으로 NPS를 구성할 수 있습니다. 예를 들어 한 NPS를 VPN 연결을 위한 RADIUS 서버로 구성하고, 또 다른 방법으로 인증 및 권한 부여를 위해 원격 RADIUS 서버 그룹의 멤버에게 일부 연결 요청을 전달하도록 RADIUS 프록시로 구성할 수 있습니다기본.

Windows Server 버전 및 NPS

NPS는 설치하는 Windows Server 버전에 따라 다른 기능을 제공합니다.

Windows Server 2016 또는 Windows Server 2019 Standard/Datacenter Edition

Windows Server 2016 Standard 또는 Datacenter에서 NPS를 사용하면 무제한의 RADIUS 클라이언트 및 원격 RADIUS 서버 그룹을 구성할 수 있습니다. IP 주소 범위를 지정하여 RADIUS 클라이언트를 구성할 수도 있습니다.

참고 항목

Server Core 설치 옵션을 사용하여 설치된 시스템에서는 WIndows 네트워크 정책 및 액세스 서비스 기능을 사용할 수 없습니다.

다음 섹션에서는 RADIUS 서버 및 프록시로 NPS에 대한 자세한 정보를 제공합니다.

RADIUS 서버 및 프록시

NPS를 RADIUS 서버, RADIUS 프록시 또는 둘 다로 사용할 수 있습니다.

RADIUS 서버

NPS는 RFC 2865 및 2866에서 IETF(인터넷 엔지니어링 태스크 포스)에 의해 지정된 RADIUS 표준의 Microsoft 구현입니다. RADIUS 서버로서 NPS는 무선, 인증 스위치, 전화 접속 및 VPN(가상 사설망) 원격 액세스, 라우터 간 연결을 비롯한 다양한 유형의 네트워크 액세스를 중앙 집중식 연결 인증, 권한 부여 및 고려합니다.

참고 항목

NPS를 RADIUS 서버로 배포하는 방법에 대한 자세한 내용은 네트워크 정책 서버 배포를 참조 하세요.

NPS를 사용하면 유형이 다른 무선, 스위치, 원격 액세스 또는 VPN 장비 집합을 사용할 수 있습니다. Windows Server 2016에서 사용할 수 있는 원격 액세스 서비스에서 NPS를 사용할 수 있습니다.

NPS는 AD DS(Active Directory 도메인 Services) do기본 또는 SAM(로컬 보안 계정 관리자) 사용자 계정 데이터베이스를 사용하여 연결 시도에 대한 사용자 자격 증명을 인증합니다. NPS를 실행하는 서버가 AD DS의 멤버인 경우기본 NPS는 디렉터리 서비스를 사용자 계정 데이터베이스로 사용하고 Single Sign-On 솔루션의 일부입니다. 동일한 자격 증명 집합은 네트워크 액세스 제어(네트워크에 대한 액세스 인증 및 권한 부여) 및 AD DS에 로그온하는 데 사용됩니다기본.

참고 항목

NPS는 사용자 계정 및 네트워크 정책의 전화 접속 속성을 사용하여 연결 권한을 부여합니다.

네트워크 액세스를 기본 인터넷 서비스 공급자(ISP) 및 조직은 사용되는 네트워크 액세스 장비 유형에 관계없이 단일 관리 지점에서 모든 유형의 네트워크 액세스를 관리해야 하는 어려움이 증가합니다. RADIUS 표준은 동종 환경과 다른 유형의 환경에서 이 기능을 지원합니다. RADIUS는 네트워크 액세스 장비(RADIUS 클라이언트로 사용됨)가 인증 및 회계 요청을 RADIUS 서버에 제출할 수 있도록 하는 클라이언트-서버 프로토콜입니다.

RADIUS 서버는 사용자 계정 정보에 액세스할 수 있으며 네트워크 액세스 인증 자격 증명을 검사 수 있습니다. 사용자 자격 증명이 인증되고 연결 시도에 권한이 부여되면 RADIUS 서버는 지정된 조건에 따라 사용자 액세스 권한을 부여한 다음, 계정 로그에 네트워크 액세스 연결을 기록합니다. RADIUS를 사용하면 네트워크 액세스 사용자 인증, 권한 부여 및 회계 데이터를 수집하여 각 액세스 서버가 아닌 중앙 위치에 기본 수 있습니다.

NPS를 RADIUS 서버로 사용

다음과 같은 경우 NPS를 RADIUS 서버로 사용할 수 있습니다.

- 액세스 클라이언트에 대한 사용자 계정 데이터베이스로 AD DS do기본 또는 로컬 SAM 사용자 계정 데이터베이스를 사용하고 있습니다.

- 여러 전화 접속 서버, VPN 서버 또는 수요 다이얼 라우터에서 원격 액세스를 사용하고 있으며 네트워크 정책 구성과 연결 로깅 및 회계를 중앙 집중화하려고 합니다.

- 전화 접속, VPN 또는 무선 액세스를 서비스 공급자에게 아웃소싱하고 있습니다. 액세스 서버는 RADIUS를 사용하여 조직의 구성원이 만든 연결을 인증하고 권한을 부여합니다.

- 다른 유형의 액세스 서버 집합에 대한 인증, 권한 부여 및 회계를 중앙 집중화하려고 합니다.

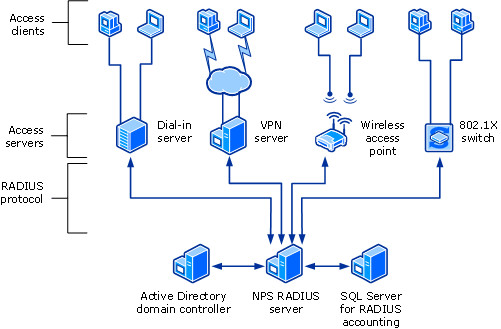

다음 그림에서는 다양한 액세스 클라이언트에 대한 RADIUS 서버로 NPS를 보여 줍니다.

RADIUS 프록시

RADIUS 프록시로서 NPS는 NPS 및 기타 RADIUS 서버에 인증 및 회계 메시지를 전달합니다. NPS를 RADIUS 프록시로 사용하여 사용자 인증, 권한 부여 및 연결 시도를 수행하는 RADIUS 클라이언트(네트워크 액세스 서버라고도 함) 및 RADIUS 서버 간에 RADIUS 메시지 라우팅을 제공할 수 있습니다.

RADIUS 프록시로 사용되는 경우 NPS는 RADIUS 액세스 및 회계 메시지가 흐르는 중앙 전환 또는 라우팅 지점입니다. NPS는 전달되는 메시지에 대한 정보를 회계 로그에 기록합니다.

NPS를 RADIUS 프록시로 사용

다음과 같은 경우 NPS를 RADIUS 프록시로 사용할 수 있습니다.

- 여러 고객에게 아웃소싱 전화 접속, VPN 또는 무선 네트워크 액세스 서비스를 제공하는 서비스 공급자입니다. NAS는 NPS RADIUS 프록시에 연결 요청을 보냅니다. 연결 요청에서 사용자 이름의 영역 부분에 따라 NPS RADIUS 프록시는 고객이 기본고 연결 시도를 인증하고 권한을 부여할 수 있는 RADIUS 서버로 연결 요청을 전달합니다.

- NPS가 멤버인 do기본 또는 NPS가 멤버인 do기본 양방향 트러스트가 있는 다른 기본 구성원이 아닌 사용자 계정에 대한 인증 및 권한 부여를 제공하려고 합니다. 여기에는 신뢰할 수 없는 do기본, 단방향 신뢰할 수 있는 do기본 및 기타 포리스트의 계정이 포함됩니다. NPS RADIUS 서버에 연결 요청을 보내도록 액세스 서버를 구성하는 대신 NPS RADIUS 프록시에 연결 요청을 보내도록 구성할 수 있습니다. NPS RADIUS 프록시는 사용자 이름의 영역 이름 부분을 사용하고 올바른 do기본 또는 포리스트의 NPS에 요청을 전달합니다. 사용자 계정에 대한 커넥트기본 또는 포리스트는 다른 do기본 또는 포리스트의 NAS에 대해 인증할 수 있습니다.

- Windows 계정 데이터베이스가 아닌 데이터베이스를 사용하여 인증 및 권한 부여를 수행하려고 합니다. 이 경우 지정된 영역 이름과 일치하는 연결 요청은 다른 사용자 계정 데이터베이스 및 권한 부여 데이터에 액세스할 수 있는 RADIUS 서버로 전달됩니다. 다른 사용자 데이터베이스의 예로는 NDS(Novell Directory Services) 및 SQL(구조적 쿼리 언어) 데이터베이스가 있습니다.

- 많은 수의 연결 요청을 처리하려고 합니다. 이 경우 RADIUS 클라이언트가 여러 RADIUS 서버에서 연결 및 회계 요청의 균형을 맞추도록 구성하는 대신 NPS RADIUS 프록시에 연결 및 회계 요청을 보내도록 구성할 수 있습니다. NPS RADIUS 프록시는 여러 RADIUS 서버에서 연결 및 회계 요청의 부하를 동적으로 분산하고 초당 많은 수의 RADIUS 클라이언트 및 인증 처리를 증가합니다.

- 아웃소싱 서비스 공급자에 대한 RADIUS 인증 및 권한 부여를 제공하고 인트라넷 방화벽 구성을 최소화하려고 합니다. 인트라넷 방화벽은 경계 네트워크(인트라넷과 인터넷 간의 네트워크)와 인트라넷 사이에 있습니다. 경계 네트워크에 NPS를 배치하면 경계 네트워크와 인트라넷 간의 방화벽은 트래픽이 NPS와 여러 do기본 컨트롤러 간에 흐르도록 허용해야 합니다. NPS를 NPS 프록시로 바꿔서 방화벽은 NPS 프록시와 인트라넷 내의 하나 또는 여러 NPS 간에 RADIUS 트래픽만 흐르도록 허용해야 합니다.

Important

NPS는 포리스트 기능 수준이 Windows Server 2003 이상이고 포리스트 간에 양방향 트러스트 관계가 있는 경우 RADIUS 프록시가 없는 포리스트에서 인증을 지원합니다. 그러나 인증서와 함께 EAP-TLS 또는 PEAP-TLS를 인증 방법으로 사용하는 경우 포리스트 간 인증에 RADIUS 프록시를 사용해야 합니다.

다음 그림에서는 RADIUS 클라이언트와 RADIUS 서버 간의 RADIUS 프록시로 NPS를 보여 줍니다.

NPS를 사용하면 조직은 사용자 인증, 권한 부여 및 회계에 대한 제어를 유지하면서 원격 액세스 인프라를 서비스 공급자에게 아웃소싱할 수도 있습니다.

다음 시나리오에 대해 NPS 구성을 만들 수 있습니다.

- 무선 액세스

- 조직 전화 접속 또는 VPN(가상 사설망) 원격 액세스

- 아웃소싱 전화 접속 또는 무선 액세스

- 인터넷 액세스

- 비즈니스 파트너를 위한 엑스트라넷 리소스에 대한 인증된 액세스

RADIUS 서버 및 RADIUS 프록시 구성 예제

다음 구성 예제에서는 NPS를 RADIUS 서버 및 RADIUS 프록시로 구성하는 방법을 보여 줍니다.

RADIUS 서버로서의 NPS입니다. 이 예제에서 NPS는 RADIUS 서버로 구성되고, 기본 연결 요청 정책은 유일하게 구성된 정책이며, 모든 연결 요청은 로컬 NPS에서 처리됩니다. NPS는 계정이 NPS의 할 일기본 신뢰할 수 있는 할 일기본 있는 사용자를 인증하고 권한을 부여할 수 있습니다.

RADIUS 프록시인 NPS입니다. 이 예제에서 NPS는 신뢰할 수 없는 두 가지 do기본의 원격 RADIUS 서버 그룹에 연결 요청을 전달하는 RADIUS 프록시로 구성됩니다. 기본 연결 요청 정책이 삭제되고 신뢰할 수 없는 두 가지 작업기본 각각에 요청을 전달하기 위해 두 개의 새 연결 요청 정책이 만들어집니다. 이 예제에서 NPS는 로컬 서버에서 연결 요청을 처리하지 않습니다.

RADIUS 서버 및 RADIUS 프록시인 NPS. 연결 요청이 로컬로 처리되도록 지정하는 기본 연결 요청 정책 외에도 신뢰할 수 없는 작업에서 NPS 또는 다른 RADIUS 서버에 연결 요청을 전달하는 새 연결 요청 정책이 만들어집니다기본. 이 두 번째 정책의 이름은 프록시 정책입니다. 이 예제에서는 프록시 정책이 순서가 지정된 정책 목록에 먼저 나타납니다. 연결 요청이 프록시 정책과 일치하면 연결 요청이 원격 RADIUS 서버 그룹의 RADIUS 서버로 전달됩니다. 연결 요청이 프록시 정책과 일치하지 않지만 기본 연결 요청 정책과 일치하는 경우 NPS는 로컬 서버에서 연결 요청을 처리합니다. 연결 요청이 두 정책과 일치하지 않으면 카드.

원격 회계 서버가 있는 RADIUS 서버로서의 NPS입니다. 이 예제에서는 로컬 NPS가 회계를 수행하도록 구성되지 않으며 RADIUS 계정 메시지가 원격 RADIUS 서버 그룹의 NPS 또는 다른 RADIUS 서버로 전달되도록 기본 연결 요청 정책이 수정됩니다. 회계 메시지는 전달되지만 인증 및 권한 부여 메시지는 전달되지 않으며 로컬 NPS는 로컬 do기본 및 신뢰할 수 있는 모든 작업에 대해 이러한 기능을 수행합니다기본.

Windows 사용자 매핑에 대한 원격 RADIUS가 있는 NPS입니다. 이 예제에서 NPS는 권한 부여를 위해 로컬 Windows 사용자 계정을 사용하는 동안 원격 RADIUS 서버에 인증 요청을 전달하여 각 개별 연결 요청에 대한 RADIUS 서버 및 RADIUS 프록시 역할을 합니다. 이 구성은 연결 요청 정책의 조건으로 Windows 사용자 매핑 특성에 원격 RADIUS를 구성하여 구현됩니다. 또한 원격 RADIUS 서버에서 인증을 수행하는 원격 사용자 계정과 이름이 같은 RADIUS 서버에서 사용자 계정을 로컬로 만들어야 합니다.

구성

NPS를 RADIUS 서버로 구성하려면 NPS 콘솔 또는 서버 관리자 표준 구성 또는 고급 구성을 사용할 수 있습니다. NPS를 RADIUS 프록시로 구성하려면 고급 구성을 사용해야 합니다.

표준 구성

표준 구성을 사용하면 다음 시나리오에 대해 NPS를 구성하는 데 도움이 되는 마법사가 제공됩니다.

- 전화 접속 또는 VPN 연결을 위한 RADIUS 서버

- 802.1X 무선 또는 유선 연결용 RADIUS 서버

마법사를 사용하여 NPS를 구성하려면 NPS 콘솔을 열고 이전 시나리오 중 하나를 선택한 다음 마법사를 여는 링크를 클릭합니다.

고급 구성

고급 구성을 사용하는 경우 수동으로 NPS를 RADIUS 서버 또는 RADIUS 프록시로 구성합니다.

고급 구성을 사용하여 NPS를 구성하려면 NPS 콘솔을 연 다음 고급 구성 옆의 화살표를 클릭하여 이 섹션을 확장합니다.

다음과 같은 고급 구성 항목이 제공됩니다.

RADIUS 서버 구성

NPS를 RADIUS 서버로 구성하려면 RADIUS 클라이언트, 네트워크 정책 및 RADIUS 회계를 구성해야 합니다.

이러한 구성을 만드는 방법에 대한 지침은 다음 항목을 참조하세요.

RADIUS 프록시 구성

NPS를 RADIUS 프록시로 구성하려면 RADIUS 클라이언트, 원격 RADIUS 서버 그룹 및 연결 요청 정책을 구성해야 합니다.

이러한 구성을 만드는 방법에 대한 지침은 다음 항목을 참조하세요.

NPS 로깅

NPS 로깅을 RADIUS 계정이라고도 합니다. NPS가 RADIUS 서버, 프록시 또는 이러한 구성의 조합으로 사용되는지 여부에 관계없이 요구 사항에 대한 NPS 로깅을 구성합니다.

NPS 로깅을 구성하려면 이벤트 뷰어 기록 및 보려는 이벤트를 구성한 다음, 기록할 다른 정보를 결정해야 합니다. 또한 로컬 컴퓨터에 저장된 텍스트 로그 파일에 사용자 인증 및 회계 정보를 기록할지 아니면 로컬 컴퓨터 또는 원격 컴퓨터의 SQL Server 데이터베이스에 기록할지 결정해야 합니다.

자세한 내용은 네트워크 정책 서버 계정 구성을 참조 하세요.