Een beheerde identiteit configureren voor een ontwikkelaarscentrum

In deze handleiding wordt uitgelegd hoe u een beheerde identiteit toevoegt en configureert voor uw Azure Deployment Environments-ontwikkelcentrum om veilige implementatie voor ontwikkelteams mogelijk te maken.

Azure Deployment Environments maakt gebruik van beheerde identiteiten om ontwikkelteams zelfimplementatiemogelijkheden te bieden zonder dat ze toegang hebben tot de abonnementen waarin Azure-resources worden gemaakt. Een beheerde identiteit voegt mogelijkheden met verhoogde bevoegdheden en beveiligde verificatie toe aan elke service die Ondersteuning biedt voor Microsoft Entra-verificatie.

De beheerde identiteit die is gekoppeld aan een ontwikkelaarscentrum, moet worden toegewezen aan zowel de rol Inzender als de rol Gebruikerstoegang Beheer istrator in de implementatieabonnementen voor elk omgevingstype. Wanneer een omgevingsimplementatie wordt aangevraagd, verleent de service de juiste machtigingen voor de implementatie-identiteiten die zijn ingesteld voor het omgevingstype dat namens de gebruiker moet worden geïmplementeerd. De beheerde identiteit die is gekoppeld aan een ontwikkelaarscentrum, wordt ook gebruikt om toe te voegen aan een catalogus en toegang te krijgen tot omgevingsdefinities in de catalogus.

Een beheerde identiteit toevoegen

In Azure Deployment Environments kunt u kiezen tussen twee typen beheerde identiteiten:

- Door het systeem toegewezen identiteit: een door het systeem toegewezen identiteit is gekoppeld aan uw ontwikkelaarscentrum of aan het type projectomgeving. Een door het systeem toegewezen identiteit wordt verwijderd wanneer de gekoppelde resource wordt verwijderd. Een ontwikkelaarscentrum of een projectomgevingstype kan slechts één door het systeem toegewezen identiteit hebben.

- Door de gebruiker toegewezen identiteit: een door de gebruiker toegewezen identiteit is een zelfstandige Azure-resource die u kunt toewijzen aan uw ontwikkelaarscentrum of aan een projectomgevingstype. Voor Azure Deployment Environments kan een ontwikkelaarscentrum of een projectomgevingstype slechts één door de gebruiker toegewezen identiteit hebben.

Als u ervoor kiest om door de gebruiker toegewezen identiteiten te gebruiken, gebruikt u verschillende identiteiten voor uw project en voor uw ontwikkelaarscentrum. Projectidentiteiten moeten beperktere toegang hebben tot resources in vergelijking met een ontwikkelaarscentrum.

Notitie

Als u in Azure Deployment Environments zowel een door het systeem toegewezen identiteit als een door de gebruiker toegewezen identiteit toevoegt, wordt alleen de door de gebruiker toegewezen identiteit gebruikt.

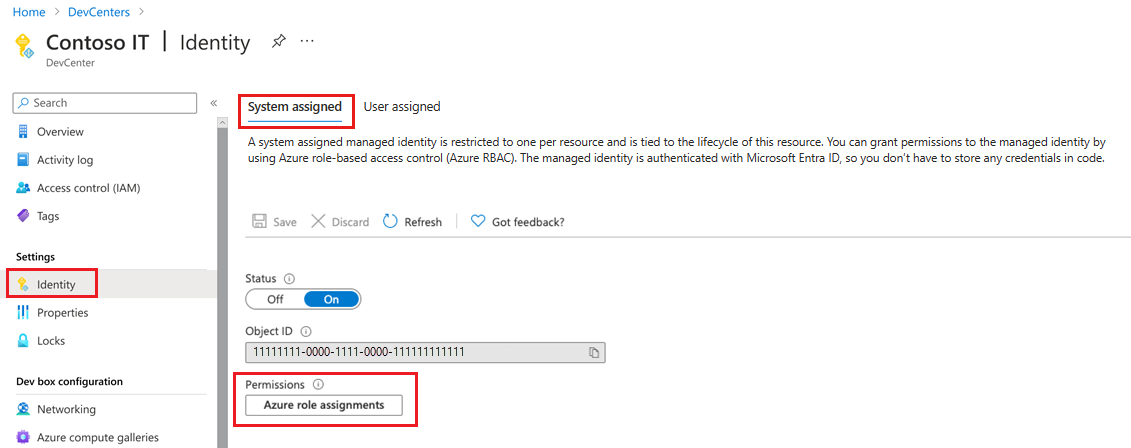

Een door het systeem toegewezen beheerde identiteit toevoegen

Meld u aan bij Azure Portal en ga naar Azure Deployment Environments.

Selecteer uw ontwikkelcentrum in Dev Centers.

Selecteer Identiteit in het linkermenu onder Instellingen.

Stel onder Systeem toegewezen status in op Aan.

Selecteer Opslaan.

Selecteer Ja in het dialoogvenster Door het systeem toegewezen beheerde identiteit inschakelen.

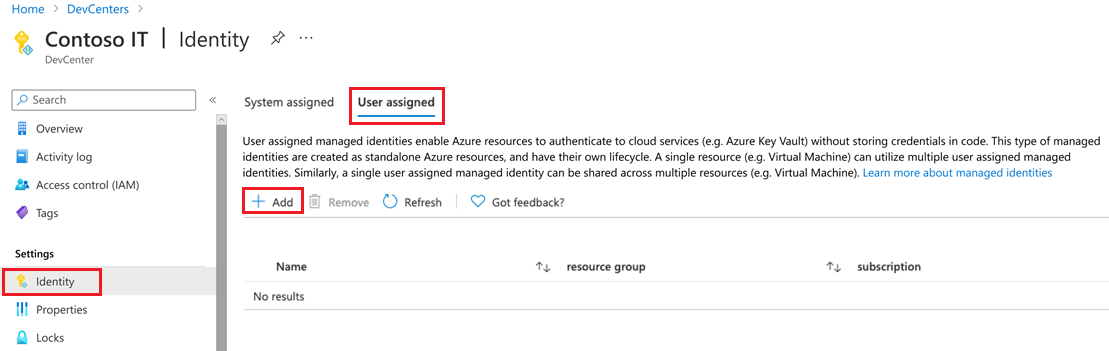

Een door de gebruiker toegewezen beheerde identiteit toevoegen

Meld u aan bij Azure Portal en ga naar Azure Deployment Environments.

Selecteer uw ontwikkelcentrum in Dev Centers.

Selecteer Identiteit in het linkermenu onder Instellingen.

Selecteer Onder Gebruiker toegewezen de optie Toevoegen om een bestaande identiteit toe te voegen.

Voer bij Door de gebruiker toegewezen beheerde identiteit toevoegen de volgende gegevens in of selecteer deze:

- Selecteer bij Abonnement het abonnement waarin de identiteit bestaat.

- Selecteer een bestaande identiteit bij door de gebruiker toegewezen beheerde identiteiten.

- Selecteer Toevoegen.

Een abonnementsroltoewijzing toewijzen

Aan de identiteit die aan het ontwikkelaarscentrum is gekoppeld, moeten de rollen Inzender en Gebruikerstoegang Beheer istrator worden toegewezen voor alle implementatieabonnementen en de rol Lezer voor alle abonnementen die het relevante project bevatten. Wanneer een gebruiker een omgeving maakt of implementeert, verleent de service de juiste toegang tot de implementatie-identiteit die is gekoppeld aan het projectomgevingstype. De implementatie-id gebruikt de toegang om implementaties uit te voeren namens de gebruiker. U kunt de beheerde identiteit gebruiken om ontwikkelaars in staat te stellen omgevingen te maken zonder hen toegang te geven tot het abonnement.

Een roltoewijzing toevoegen aan een door het systeem toegewezen beheerde identiteit

Navigeer in Azure Portal naar uw ontwikkelaarscentrum in Azure Deployment Environments.

Selecteer Identiteit in het linkermenu onder Instellingen.

Selecteer onder Door het systeem toegewezen>machtigingen azure-roltoewijzingen.

Als u inzender toegang wilt geven tot het abonnement, selecteert u Roltoewijzing toevoegen (preview) en voert u de volgende gegevens in of selecteert u Opslaan:

Naam Weergegeven als Scope Abonnement Abonnement Selecteer het abonnement waarin u de beheerde identiteit wilt gebruiken. - Rol Inzender Als u gebruikerstoegang Beheer istrator toegang wilt geven tot het abonnement, selecteert u Roltoewijzing toevoegen (preview), voert u de volgende gegevens in of selecteert u deze en selecteert u Opslaan:

Naam Weergegeven als Scope Abonnement Abonnement Selecteer het abonnement waarin u de beheerde identiteit wilt gebruiken. - Rol Beheerder van gebruikerstoegang

Een roltoewijzing toevoegen aan een door de gebruiker toegewezen beheerde identiteit

Navigeer in Azure Portal naar uw ontwikkelaarscentrum.

Selecteer Identiteit in het linkermenu onder Instellingen.

Selecteer onder Gebruiker toegewezen de identiteit.

Selecteer in het linkermenu Azure-roltoewijzingen.

Als u inzender toegang wilt geven tot het abonnement, selecteert u Roltoewijzing toevoegen (preview) en voert u de volgende gegevens in of selecteert u Opslaan:

Naam Weergegeven als Scope Abonnement Abonnement Selecteer het abonnement waarin u de beheerde identiteit wilt gebruiken. - Rol Inzender Als u gebruikerstoegang Beheer istrator toegang wilt geven tot het abonnement, selecteert u Roltoewijzing toevoegen (preview), voert u de volgende gegevens in of selecteert u deze en selecteert u Opslaan:

Naam Weergegeven als Scope Abonnement Abonnement Selecteer het abonnement waarin u de beheerde identiteit wilt gebruiken. - Rol Beheerder van gebruikerstoegang

De beheerde identiteit toegang verlenen tot het sleutelkluisgeheim

U kunt uw sleutelkluis instellen voor het gebruik van een toegangsbeleid voor de sleutelkluis of op rollen gebaseerd toegangsbeheer van Azure.

Notitie

Voordat u een opslagplaats als catalogus kunt toevoegen, moet u de beheerde identiteit toegang verlenen tot het sleutelkluisgeheim dat het persoonlijke toegangstoken van de opslagplaats bevat.

Toegangsbeleid van Key Vault

Als de sleutelkluis is geconfigureerd voor het gebruik van een toegangsbeleid voor de sleutelkluis:

Ga in Azure Portal naar de sleutelkluis die het geheim bevat met het persoonlijke toegangstoken.

Selecteer toegangsbeleid in het linkermenu en selecteer vervolgens Maken.

Voer bij Een toegangsbeleid maken de volgende gegevens in of selecteer deze:

- Schakel op het tabblad Machtigingen onder Geheime machtigingen het selectievakje Ophalen in en selecteer vervolgens Volgende.

- Selecteer op het tabblad Principal de identiteit die is gekoppeld aan het ontwikkelaarscentrum.

- Selecteer Controleren en maken en selecteer vervolgens Maken.

Op rollen gebaseerd toegangsbeheer van Azure

Als de sleutelkluis is geconfigureerd voor het gebruik van op rollen gebaseerd toegangsbeheer van Azure:

Ga in Azure Portal naar de sleutelkluis die het geheim bevat met het persoonlijke toegangstoken.

Selecteer toegangsbeheer (IAM) in het linkermenu.

Selecteer de identiteit en selecteer in het linkermenu Azure-roltoewijzingen.

Selecteer Roltoewijzing toevoegen en voer de volgende gegevens in of selecteer deze:

- Selecteer voor Bereik de sleutelkluis.

- Selecteer voor Abonnement het abonnement dat de sleutelkluis bevat.

- Selecteer voor Resource de sleutelkluis.

- Voor Rol selecteert u Key Vault Secrets User.

- Selecteer Opslaan.

Gerelateerde inhoud

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor