Door de klant beheerde sleutels configureren in dezelfde tenant voor een bestaand opslagaccount

Azure Storage versleutelt alle gegevens in een opslagaccount-at-rest. Standaard worden gegevens versleuteld met door Microsoft beheerde sleutels. Voor meer controle over versleutelingssleutels kunt u uw eigen sleutels beheren. Door de klant beheerde sleutels moeten worden opgeslagen in Azure Key Vault of Key Vault Managed Hardware Security Model (HSM).

In dit artikel wordt beschreven hoe u versleuteling configureert met door de klant beheerde sleutels voor een bestaand opslagaccount wanneer het opslagaccount en de sleutelkluis zich in dezelfde tenant bevinden. De door de klant beheerde sleutels worden opgeslagen in een sleutelkluis.

Zie Door de klant beheerde sleutels voor een nieuw opslagaccount configureren in een Azure-sleutelkluis voor een nieuw opslagaccount voor meer informatie over het configureren van door de klant beheerde sleutels.

Voor meer informatie over het configureren van versleuteling met door de klant beheerde sleutels die zijn opgeslagen in een beheerde HSM, raadpleegt u Versleuteling configureren met door de klant beheerde sleutels die zijn opgeslagen in azure Key Vault Managed HSM.

Notitie

Azure Key Vault en Azure Key Vault Managed HSM ondersteunen dezelfde API's en beheerinterfaces voor de configuratie van door de klant beheerde sleutels. Elke actie die wordt ondersteund voor Azure Key Vault, wordt ook ondersteund voor beheerde HSM van Azure Key Vault.

De sleutelkluis configureren

U kunt een nieuwe of bestaande sleutelkluis gebruiken om door de klant beheerde sleutels op te slaan. Het opslagaccount en de sleutelkluis bevinden zich mogelijk in verschillende regio's of abonnementen in dezelfde tenant. Zie Overzicht van Azure Key Vault en wat is Azure Key Vault? voor meer informatie over Azure Key Vault.

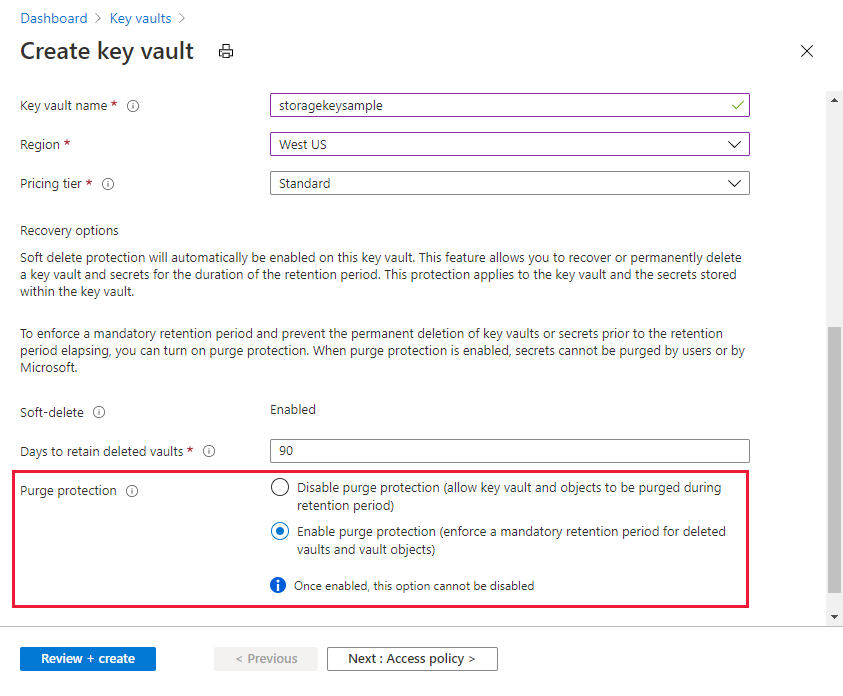

Voor het gebruik van door de klant beheerde sleutels met Azure Storage-versleuteling moet zowel voorlopig verwijderen als beveiliging tegen opschonen zijn ingeschakeld voor de sleutelkluis. Voorlopig verwijderen is standaard ingeschakeld wanneer u een nieuwe sleutelkluis maakt en niet kan worden uitgeschakeld. U kunt beveiliging tegen opschonen inschakelen wanneer u de sleutelkluis maakt of nadat deze is gemaakt.

Azure Key Vault ondersteunt autorisatie met Azure RBAC via een Azure RBAC-machtigingsmodel. Microsoft raadt aan het Azure RBAC-machtigingsmodel te gebruiken via toegangsbeleid voor key vault. Zie Machtigingen verlenen aan toepassingen voor toegang tot een Azure-sleutelkluis met behulp van Azure RBAC voor meer informatie.

Zie de quickstart: Een sleutelkluis maken met behulp van Azure Portal voor meer informatie over het maken van een sleutelkluis met behulp van Azure Portal. Wanneer u de sleutelkluis maakt, selecteert u Opschoningsbeveiliging inschakelen, zoals wordt weergegeven in de volgende afbeelding.

Voer de volgende stappen uit om beveiliging tegen opschonen in te schakelen voor een bestaande sleutelkluis:

- Navigeer naar uw sleutelkluis in Azure Portal.

- Kies Eigenschappen onder Instellingen.

- Kies Beveiliging tegen opschonen inschakelen in de sectie Beveiliging tegen opschonen.

Een sleutel toevoegen

Voeg vervolgens een sleutel toe aan de sleutelkluis. Voordat u de sleutel toevoegt, moet u ervoor zorgen dat u de rol Key Vault Crypto Officer aan uzelf hebt toegewezen.

Azure Storage-versleuteling ondersteunt RSA- en RSA-HSM-sleutels van grootte 2048, 3072 en 4096. Zie Over sleutels voor meer informatie over ondersteunde sleuteltypen.

Een beheerde identiteit kiezen om toegang tot de sleutelkluis te autoriseren

Wanneer u door de klant beheerde sleutels inschakelt voor een bestaand opslagaccount, moet u een beheerde identiteit opgeven die moet worden gebruikt om toegang te verlenen tot de sleutelkluis die de sleutel bevat. De beheerde identiteit moet machtigingen hebben voor toegang tot de sleutel in de sleutelkluis.

De beheerde identiteit die toegang tot de sleutelkluis autoriseert, kan een door de gebruiker toegewezen of door het systeem toegewezen beheerde identiteit zijn. Zie Beheerde identiteitstypen voor meer informatie over door het systeem toegewezen versus door de gebruiker toegewezen beheerde identiteiten.

Een door de gebruiker toegewezen beheerde identiteit gebruiken om toegang te autoriseren

Wanneer u door de klant beheerde sleutels inschakelt voor een nieuw opslagaccount, moet u een door de gebruiker toegewezen beheerde identiteit opgeven. Een bestaand opslagaccount ondersteunt het gebruik van een door de gebruiker toegewezen beheerde identiteit of een door het systeem toegewezen beheerde identiteit om door de klant beheerde sleutels te configureren.

Wanneer u door de klant beheerde sleutels configureert met een door de gebruiker toegewezen beheerde identiteit, wordt de door de gebruiker toegewezen beheerde identiteit gebruikt om toegang te verlenen tot de sleutelkluis die de sleutel bevat. U moet de door de gebruiker toegewezen identiteit maken voordat u door de klant beheerde sleutels configureert.

Een door de gebruiker toegewezen beheerde identiteit is een zelfstandige Azure-resource. Zie Beheerde identiteitstypen voor meer informatie over door de gebruiker toegewezen beheerde identiteiten. Zie Door de gebruiker toegewezen beheerde identiteiten beheren voor meer informatie over het maken en beheren van een door de gebruiker toegewezen beheerde identiteiten.

De door de gebruiker toegewezen beheerde identiteit moet machtigingen hebben voor toegang tot de sleutel in de sleutelkluis. Wijs de rol Key Vault Crypto Service Encryption User toe aan de door de gebruiker toegewezen beheerde identiteit met sleutelkluisbereik om deze machtigingen te verlenen.

Voordat u door de klant beheerde sleutels kunt configureren met een door de gebruiker toegewezen beheerde identiteit, moet u de rol Crypto Service-versleutelingsgebruiker van Key Vault toewijzen aan de door de gebruiker toegewezen beheerde identiteit, met het bereik van de sleutelkluis. Deze rol verleent de door de gebruiker toegewezen beheerde identiteit machtigingen voor toegang tot de sleutel in de sleutelkluis. Zie Azure-rollen toewijzen met behulp van Azure Portal voor meer informatie over het toewijzen van Azure RBAC-rollen met azure Portal.

Wanneer u door de klant beheerde sleutels configureert met Azure Portal, kunt u een bestaande door de gebruiker toegewezen identiteit selecteren via de gebruikersinterface van de portal.

Een door het systeem toegewezen beheerde identiteit gebruiken om toegang te autoriseren

Een door het systeem toegewezen beheerde identiteit is gekoppeld aan een exemplaar van een Azure-service, in dit geval een Azure Storage-account. U moet expliciet een door het systeem toegewezen beheerde identiteit toewijzen aan een opslagaccount voordat u de door het systeem toegewezen beheerde identiteit kunt gebruiken om toegang te verlenen tot de sleutelkluis die uw door de klant beheerde sleutel bevat.

Alleen bestaande opslagaccounts kunnen een door het systeem toegewezen identiteit gebruiken om toegang tot de sleutelkluis te autoriseren. Nieuwe opslagaccounts moeten een door de gebruiker toegewezen identiteit gebruiken als door de klant beheerde sleutels zijn geconfigureerd bij het maken van accounts.

De door het systeem toegewezen beheerde identiteit moet machtigingen hebben voor toegang tot de sleutel in de sleutelkluis. Wijs de key Vault Crypto Service Encryption-gebruikersrol toe aan de door het systeem toegewezen beheerde identiteit met sleutelkluisbereik om deze machtigingen te verlenen.

Voordat u door de klant beheerde sleutels met een door het systeem toegewezen beheerde identiteit kunt configureren, moet u de rol Crypto Service-versleutelingsgebruiker van Key Vault toewijzen aan de door het systeem toegewezen beheerde identiteit, met het bereik van de sleutelkluis. Met deze rol worden de door het systeem toegewezen beheerde identiteitsmachtigingen verleend voor toegang tot de sleutel in de sleutelkluis. Zie Azure-rollen toewijzen met behulp van Azure Portal voor meer informatie over het toewijzen van Azure RBAC-rollen met azure Portal.

Wanneer u door de klant beheerde sleutels configureert met Azure Portal met een door het systeem toegewezen beheerde identiteit, wordt de door het systeem toegewezen beheerde identiteit toegewezen aan het opslagaccount.

Door de klant beheerde sleutels configureren voor een bestaand account

Wanneer u versleuteling configureert met door de klant beheerde sleutels voor een bestaand opslagaccount, kunt u ervoor kiezen om automatisch de sleutelversie bij te werken die wordt gebruikt voor Azure Storage-versleuteling wanneer er een nieuwe versie beschikbaar is in de bijbehorende sleutelkluis. U kunt ook expliciet een sleutelversie opgeven die moet worden gebruikt voor versleuteling totdat de sleutelversie handmatig wordt bijgewerkt.

Wanneer de sleutelversie wordt gewijzigd, of dit nu automatisch of handmatig is, verandert de beveiliging van de hoofdversleutelingssleutel, maar blijven de gegevens in uw Azure Storage-account altijd versleuteld. Er is geen verdere actie vereist om ervoor te zorgen dat uw gegevens worden beveiligd. Het rouleren van de sleutelversie heeft geen invloed op de prestaties. Er is geen downtime verbonden aan het roteren van de sleutelversie.

U kunt een door het systeem toegewezen of door de gebruiker toegewezen beheerde identiteit gebruiken om toegang tot de sleutelkluis te autoriseren wanneer u door de klant beheerde sleutels voor een bestaand opslagaccount configureert.

Notitie

Als u een sleutel wilt draaien, maakt u een nieuwe versie van de sleutel in Azure Key Vault. Azure Storage verwerkt geen sleutelrotatie, dus u moet de rotatie van de sleutel in de sleutelkluis beheren. U kunt automatische rotatie van sleutels configureren in Azure Key Vault of uw sleutel handmatig draaien.

Versleuteling configureren voor het automatisch bijwerken van sleutelversies

Azure Storage kan automatisch de door de klant beheerde sleutel bijwerken die wordt gebruikt voor versleuteling om de meest recente sleutelversie uit de sleutelkluis te gebruiken. Azure Storage controleert de sleutelkluis dagelijks op een nieuwe versie van de sleutel. Wanneer er een nieuwe versie beschikbaar komt, begint Azure Storage automatisch met het gebruik van de nieuwste versie van de sleutel voor versleuteling.

Belangrijk

Azure Storage controleert de sleutelkluis slechts eenmaal per dag op een nieuwe sleutelversie. Wanneer u een sleutel draait, wacht u 24 uur voordat u de oudere versie uitschakelt.

Volg de onderstaande stappen om door de klant beheerde sleutels voor een bestaand account te configureren met automatische updates van de sleutelversie in Azure Portal:

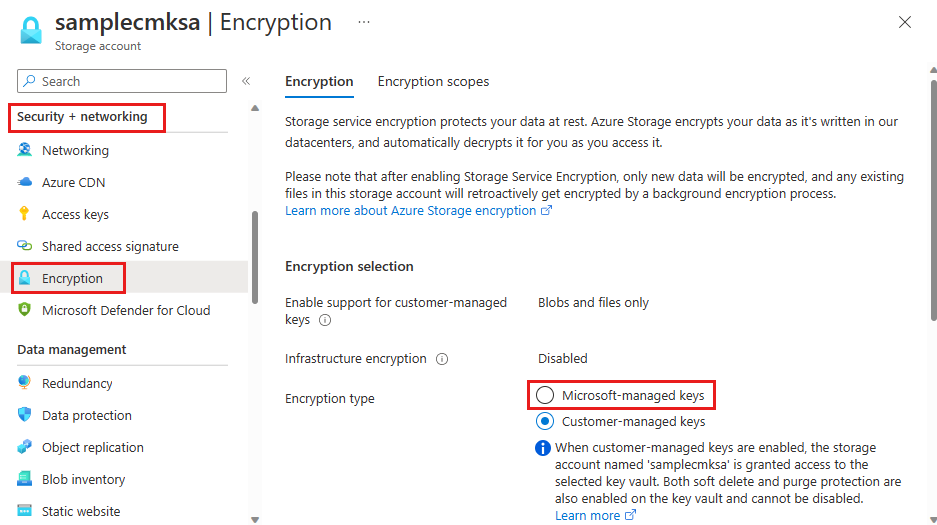

Navigeer naar uw opslagaccount.

Selecteer Versleuteling onder Beveiliging en netwerken. Sleutelbeheer is standaard ingesteld op door Microsoft beheerde sleutels , zoals wordt weergegeven in de onderstaande afbeelding:

Selecteer de optie Door de klant beheerde sleutels . Als het account eerder is geconfigureerd voor door de klant beheerde sleutels met handmatig bijwerken van de sleutelversie, selecteert u Sleutel wijzigen onderaan de pagina.

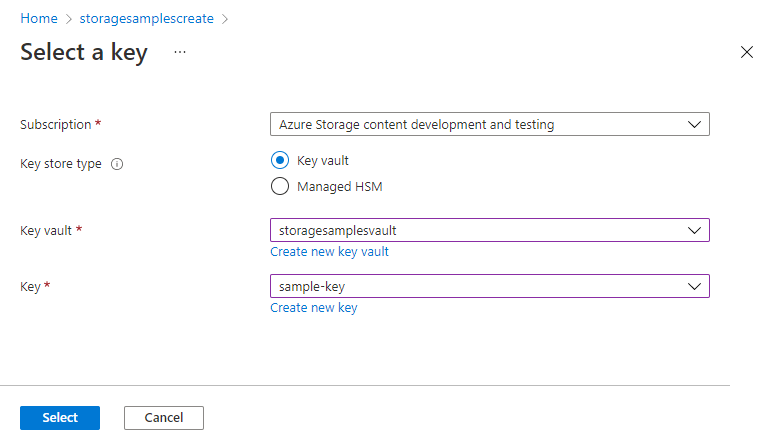

Kies de optie Selecteren uit Key Vault .

Selecteer Een sleutelkluis en sleutel selecteren.

Selecteer de sleutelkluis met de sleutel die u wilt gebruiken. U kunt ook een nieuwe sleutelkluis maken.

Selecteer de sleutel in de sleutelkluis. U kunt ook een nieuwe sleutel maken.

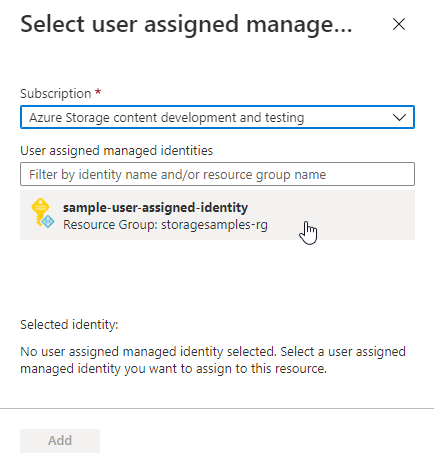

Selecteer het type identiteit dat moet worden gebruikt om toegang tot de sleutelkluis te verifiëren. De opties zijn door het systeem toegewezen (de standaardinstelling) of door de gebruiker toegewezen. Zie Beheerde identiteitstypen voor meer informatie over elk type beheerde identiteit.

- Als u Door het systeem toegewezen selecteert, wordt de door het systeem toegewezen beheerde identiteit voor het opslagaccount gemaakt onder de dekking, als deze nog niet bestaat.

- Als u Door de gebruiker toegewezen selecteert, moet u een bestaande door de gebruiker toegewezen identiteit met machtigingen voor toegang tot de sleutelkluis selecteren. Zie Door de gebruiker toegewezen beheerde identiteiten beheren voor meer informatie over het maken van een door de gebruiker toegewezen identiteit.

Uw wijzigingen opslaan.

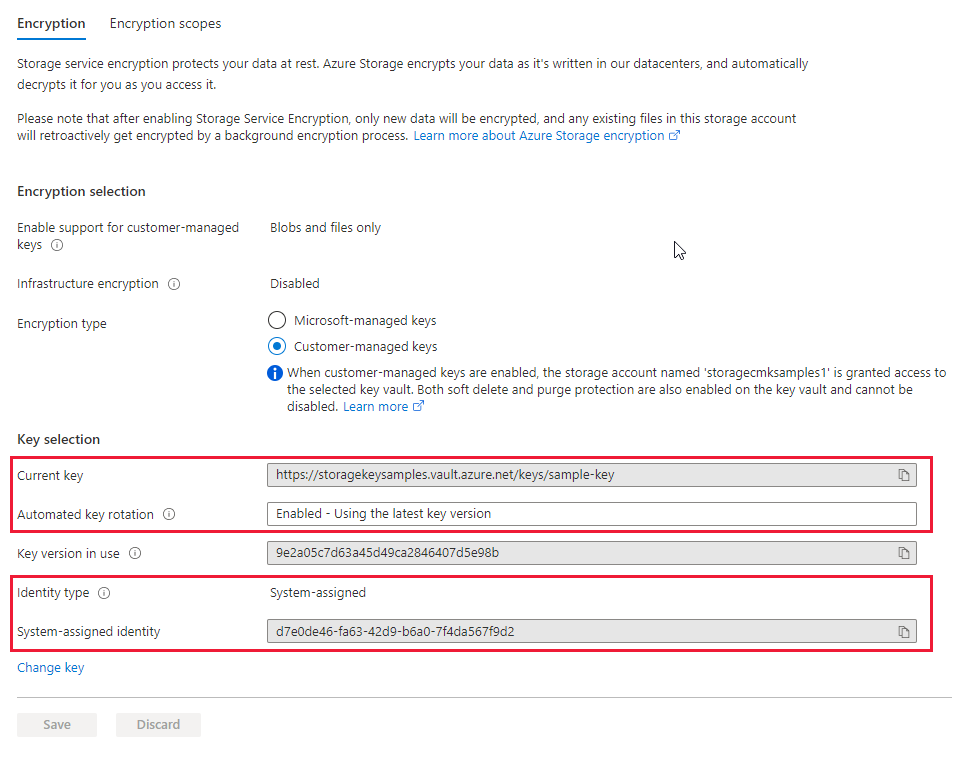

Nadat u de sleutel hebt opgegeven, geeft Azure Portal aan dat automatisch bijwerken van de sleutelversie is ingeschakeld en wordt de sleutelversie weergegeven die momenteel wordt gebruikt voor versleuteling. In de portal wordt ook het type beheerde identiteit weergegeven dat wordt gebruikt om toegang tot de sleutelkluis en de principal-id voor de beheerde identiteit te autoriseren.

Versleuteling configureren voor handmatig bijwerken van sleutelversies

Als u de sleutelversie liever handmatig bijwerkt, geeft u expliciet de versie op het moment dat u versleuteling configureert met door de klant beheerde sleutels. In dit geval werkt Azure Storage de sleutelversie niet automatisch bij wanneer er een nieuwe versie wordt gemaakt in de sleutelkluis. Als u een nieuwe sleutelversie wilt gebruiken, moet u de versie die wordt gebruikt voor Azure Storage-versleuteling handmatig bijwerken.

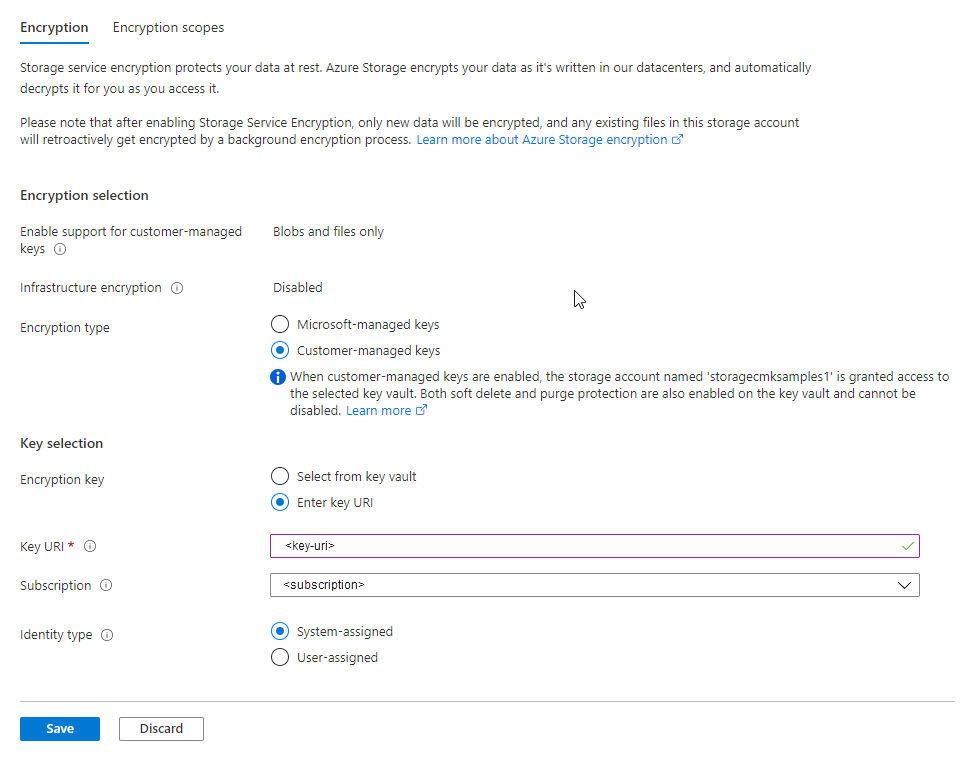

Als u door de klant beheerde sleutels wilt configureren met handmatig bijwerken van de sleutelversie in Azure Portal, geeft u de sleutel-URI op, inclusief de versie. Voer de volgende stappen uit om een sleutel op te geven als een URI:

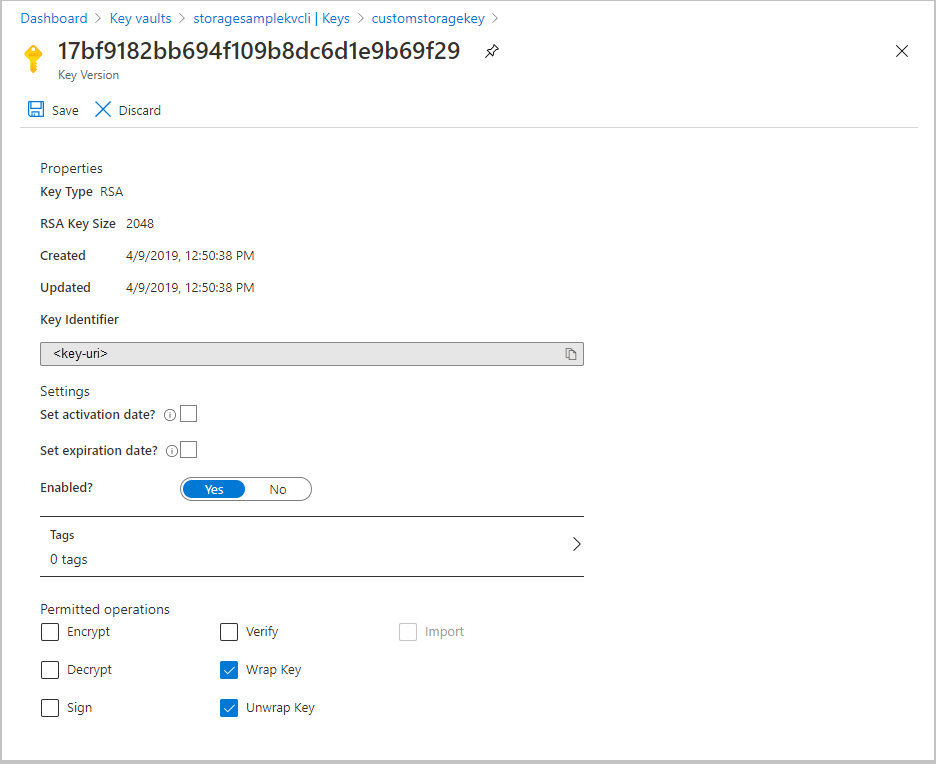

Als u de sleutel-URI in Azure Portal wilt vinden, gaat u naar uw sleutelkluis en selecteert u de instelling Sleutels . Selecteer de gewenste sleutel en selecteer vervolgens de sleutel om de versies ervan weer te geven. Selecteer een sleutelversie om de instellingen voor die versie weer te geven.

Kopieer de waarde van het veld Sleutel-id , die de URI levert.

Kies in de instellingen voor de versleutelingssleutel voor uw opslagaccount de optie Sleutel-URI invoeren.

Plak de URI die u in het veld Sleutel-URI hebt gekopieerd. Laat de sleutelversie weg uit de URI om het automatisch bijwerken van de sleutelversie in te schakelen.

Geef het abonnement op dat de sleutelkluis bevat.

Geef een door het systeem toegewezen of door de gebruiker toegewezen beheerde identiteit op.

Uw wijzigingen opslaan.

De sleutel wijzigen

U kunt de sleutel die u gebruikt voor Azure Storage-versleuteling op elk gewenst moment wijzigen.

Notitie

Wanneer u de sleutel of sleutelversie wijzigt, wordt de beveiliging van de hoofdversleutelingssleutel gewijzigd, maar blijven de gegevens in uw Azure Storage-account altijd versleuteld. Er zijn geen aanvullende acties van uw kant vereist om ervoor te zorgen dat uw gegevens worden beschermd. Het wijzigen van de sleutel of het roteren van de sleutelversie heeft geen invloed op de prestaties. Er is geen downtime verbonden aan het wijzigen van de sleutel of het roteren van de sleutelversie.

Voer de volgende stappen uit om de sleutel te wijzigen met Azure Portal:

- Navigeer naar uw opslagaccount en geef de versleutelingsinstellingen weer.

- Selecteer de sleutelkluis en kies een nieuwe sleutel.

- Uw wijzigingen opslaan.

Als de nieuwe sleutel zich in een andere sleutelkluis bevindt, moet u de beheerde identiteit toegang verlenen tot de sleutel in de nieuwe kluis. Als u kiest voor handmatig bijwerken van de sleutelversie, moet u ook de sleutelkluis-URI bijwerken.

Toegang intrekken tot een opslagaccount dat gebruikmaakt van door de klant beheerde sleutels

Als u de toegang tot een opslagaccount dat gebruikmaakt van door de klant beheerde sleutels tijdelijk wilt intrekken, schakelt u de sleutel uit die momenteel wordt gebruikt in de sleutelkluis. Er is geen invloed op de prestaties of downtime die is gekoppeld aan het uitschakelen en opnieuw inschakelen van de sleutel.

Nadat de sleutel is uitgeschakeld, kunnen clients geen bewerkingen aanroepen die lezen van of schrijven naar een blob of de metagegevens ervan. Zie Toegang intrekken tot een opslagaccount dat gebruikmaakt van door de klant beheerde sleutels voor informatie over welke bewerkingen mislukken.

Let op

Wanneer u de sleutel in de sleutelkluis uitschakelt, blijven de gegevens in uw Azure Storage-account versleuteld, maar worden deze niet meer toegankelijk totdat u de sleutel opnieuw kunt activeren.

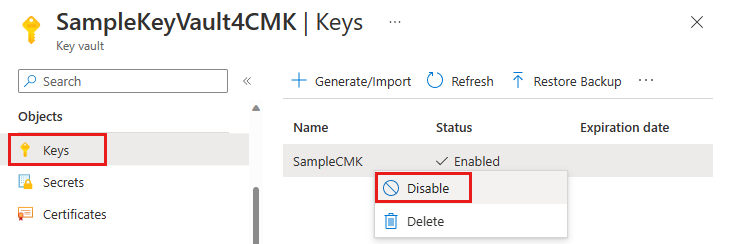

Voer de volgende stappen uit om een door de klant beheerde sleutel uit te schakelen met Azure Portal:

Navigeer naar de sleutelkluis die de sleutel bevat.

Selecteer Onder Objecten de optie Sleutels.

Klik met de rechtermuisknop op de toets en selecteer Uitschakelen.

Overschakelen naar door Microsoft beheerde sleutels

U kunt op elk gewenst moment overschakelen van door de klant beheerde sleutels naar door Microsoft beheerde sleutels met behulp van Azure Portal, PowerShell of De Azure CLI.

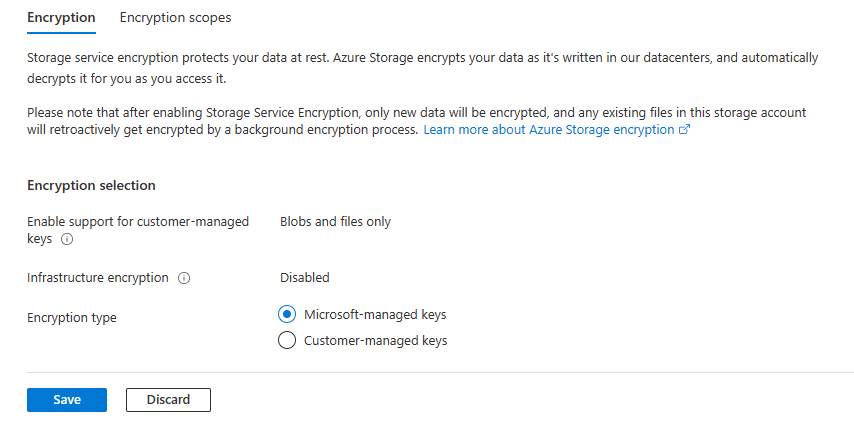

Als u wilt overschakelen van door de klant beheerde sleutels naar door Microsoft beheerde sleutels in Azure Portal, voert u de volgende stappen uit:

Navigeer naar uw opslagaccount.

Selecteer Versleuteling onder Beveiliging en netwerken.

Wijzig het versleutelingstype in door Microsoft beheerde sleutels.