Azure-aanbiedingen

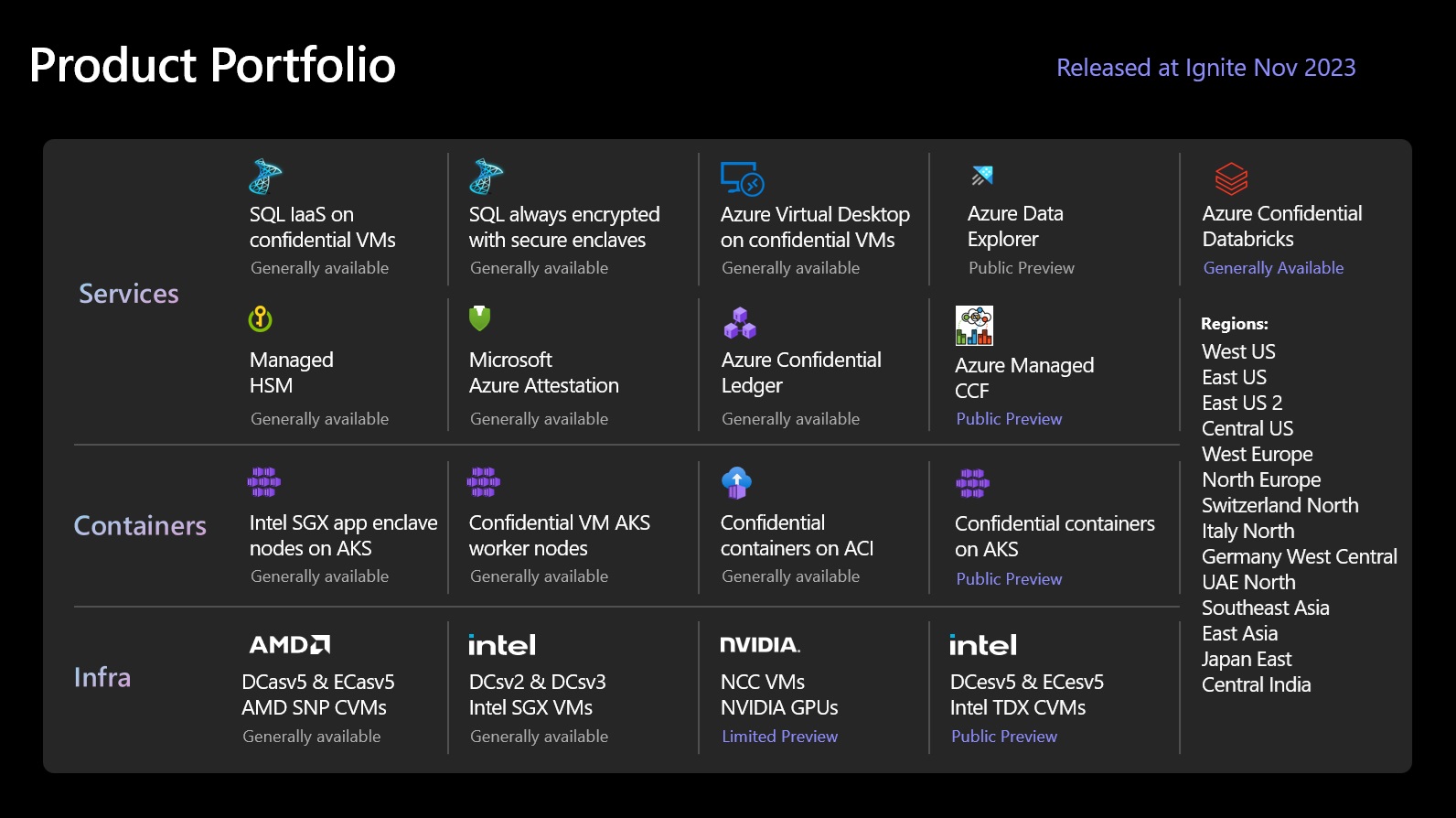

Azure biedt de breedste ondersteuning voor beperkte technologieën, zoals AMD SEV-SNP, Intel TDX en Intel SGX. Alle technologieën voldoen aan onze definitie van confidential computing, waardoor organisaties onbevoegde toegang of wijziging van code en gegevens tijdens gebruik voorkomen.

Vertrouwelijke VM's met AMD SEV-SNP. DCasv5 en ECasv5 maken lift-and-shift van bestaande workloads mogelijk en beschermen gegevens tegen de cloudoperator met vertrouwelijkheid op VM-niveau.

Vertrouwelijke VM's die op Intel TDX worden gebruikt. DCesv5 en ECesv5 maken lift-and-shift van bestaande workloads mogelijk en beschermen gegevens tegen de cloudoperator met vertrouwelijkheid op VM-niveau.

VM's met Application Enclaves met Intel SGX. Met DCsv2, DCsv3 en DCdsv3 kunnen organisaties hardware-enclaves maken. Deze beveiligde enclaves beschermen tegen cloudoperators en uw eigen VM-beheerders.

Azure biedt ook verschillende PaaS-, SaaS- en VM-mogelijkheden die worden ondersteund of gebouwd op vertrouwelijke computing, waaronder:

Met Azure Key Vault beheerde HSM, een volledig beheerde, maximaal beschikbare cloudservice met één tenant, die compatibel is met standaarden, waarmee u cryptografische sleutels voor uw cloudtoepassingen kunt beveiligen met behulp van FIPS 140-2 Level 3 gevalideerde Hardware Security Modules (HSM).

Microsoft Azure Attestation, een externe attestation-service voor het valideren van de betrouwbaarheid van meerdere TEE's (Trusted Execution Environments) en het verifiëren van de integriteit van de binaire bestanden die in de TEE's worden uitgevoerd.

Trusted Hardware Identity Management, een service die cachebeheer van certificaten afhandelt voor alle TEEs die zich in Azure bevinden en vertrouwde TCB-gegevens (Trusted Computing Base) biedt om een minimale basislijn af te dwingen voor attestation-oplossingen.

Azure Confidential Ledger. ACL is een manipulatiebestendig register voor het opslaan van gevoelige gegevens voor het bewaren en controleren van records of voor transparantie van gegevens in scenario's met meerdere partijen. Het biedt garanties voor Write-Once-Read-Many, waardoor gegevens niet kunnen worden weggeschreven en niet kunnen worden gewijzigd. De service is gebaseerd op het Confidential Consortium Framework van Microsoft Research.

App-enclave-compatibele containers die worden uitgevoerd in Azure Kubernetes Service (AKS). Confidential Computing-knooppunten in AKS gebruiken Intel SGX om geïsoleerde enclaveomgevingen te maken in de knooppunten tussen elke containertoepassing.

Azure IoT Edge ondersteunt vertrouwelijke toepassingen die worden uitgevoerd binnen beveiligde enclaves op een IoT-apparaat (Internet of Things). IoT-apparaten worden vaak blootgesteld aan manipulatie en vervalsing, omdat ze fysiek toegankelijk zijn voor slechte actoren. Vertrouwelijke IoT Edge-apparaten voegen vertrouwen en integriteit aan de rand toe door de toegang tot gegevens die zijn vastgelegd door en opgeslagen in het apparaat zelf te beveiligen voordat ze naar de cloud worden gestreamd.

Always Encrypted met beveiligde enclaves in Azure SQL. De vertrouwelijkheid van gevoelige gegevens wordt beschermd tegen malware en onbevoegde gebruikers door SQL-query's rechtstreeks in een TEE uit te voeren.

Vertrouwelijke deductie ONNX Runtime, een Ml-deductieserver (Machine Learning) waarmee de ML-hostingpartij geen toegang heeft tot zowel de deductieaanvraag als de bijbehorende reactie.

Trusted Launch is beschikbaar op alle vm's van de tweede generatie die beveiligde beveiligingsfuncties bieden: beveiligde opstartmodule, virtuele vertrouwde platformmodule en bewaking van opstartintegriteit, die bescherming bieden tegen opstartkits, rootkits en malware op kernelniveau.