Aanbevelingen voor beveiliging van Docker-hosts bekijken

Microsoft Defender voor Cloud identificeert onbeheerde containers die worden gehost op IaaS Linux-VM's of andere Linux-machines waarop Docker-containers worden uitgevoerd. Defender voor Cloud continu de configuraties van deze containers beoordeelt. Vervolgens worden ze vergeleken met de Docker-benchmark van het CIS (Center for Internet Security).

Defender voor Cloud bevat de volledige regelset van de CIS Docker-benchmark en waarschuwt u als uw containers niet voldoen aan een van de besturingselementen. Wanneer onjuiste configuraties worden gevonden, genereert Defender voor Cloud beveiligingsaanaanvelingen. Gebruik de pagina met aanbevelingen van Defender voor Cloud om aanbevelingen weer te geven en problemen op te lossen.

Wanneer beveiligingsproblemen worden gevonden, worden ze gegroepeerd in één aanbeveling.

Notitie

Deze CIS-benchmarkcontroles worden niet uitgevoerd op door AKS beheerde exemplaren of door Databricks beheerde VM's.

Beschikbaarheid

| Aspect | DETAILS |

|---|---|

| Releasestatus: | Algemene beschikbaarheid (GA) |

| Prijzen: | Vereist Microsoft Defender voor Servers Abonnement 2 |

| Vereiste rollen en machtigingen: | Lezer in de werkruimte waarmee de host verbinding maakt |

| Clouds: |

Beveiligingsproblemen in uw Docker-configuratie identificeren en oplossen

Open in het menu van Defender voor Cloud de pagina Aanbevelingen.

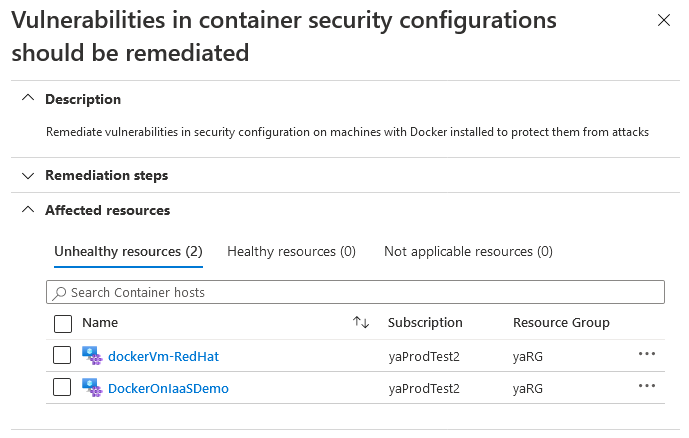

Filter op de aanbeveling Beveiligingsproblemen in containerbeveiligingsconfiguraties moeten worden hersteld en selecteer de aanbeveling.

Op de aanbevelingspagina worden de betrokken resources (Docker-hosts) weergegeven.

Notitie

Machines waarop Docker niet wordt uitgevoerd, worden weergegeven op het tabblad Niet van toepassing zijnde resources . Ze worden weergegeven in Azure Policy als compatibel.

Als u de CIS-besturingselementen wilt weergeven en herstellen die een specifieke host heeft mislukt, selecteert u de host die u wilt onderzoeken.

Tip

Als u bent begonnen op de pagina assetinventaris en deze aanbeveling daar hebt bereikt, selecteert u de actieknop Ondernemen op de aanbevelingspagina.

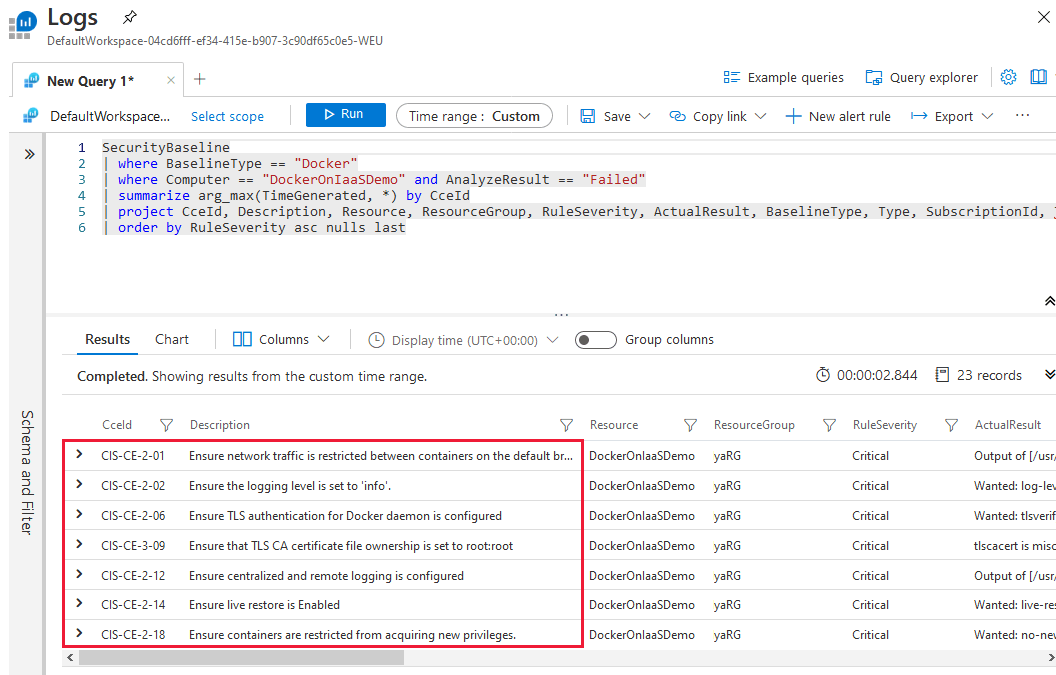

Log Analytics wordt geopend met een aangepaste bewerking die gereed is voor uitvoering. De standaard aangepaste query bevat een lijst met alle mislukte regels die zijn geëvalueerd, samen met richtlijnen waarmee u de problemen kunt oplossen.

Pas indien nodig de queryparameters aan.

Wanneer u zeker weet dat de opdracht geschikt is en klaar is voor uw host, selecteert u Uitvoeren.

Volgende stap

Docker-beveiliging is slechts één aspect van de beveiligingsfuncties van Defender voor Cloud.

Meer informatie over containerbeveiliging in Defender voor Cloud.