Netwerkisolatie in Azure DevTest Labs

In dit artikel wordt uitgelegd hoe u een netwerkisolatielab maakt in Azure DevTest Labs.

Standaard maakt Azure DevTest Labs een nieuw virtueel Azure-netwerk voor elk lab. Het virtuele netwerk fungeert als een beveiligingsgrens om labresources te isoleren van het openbare internet. Om ervoor te zorgen dat labresources het netwerkbeleid van de organisatie volgen, kunt u verschillende andere netwerkopties gebruiken:

- Isoleer alle virtuele labmachines (VM's) en omgevingen in een bestaand virtueel netwerk dat u selecteert.

- Voeg een virtueel Azure-netwerk toe aan een on-premises netwerk om veilig verbinding te maken met on-premises resources. Zie DevTest Labs Enterprise Reference Architecture: Connectivity components (Bedrijfsreferentiearchitectuur voor DevTest Labs: Connectiviteitsonderdelen) voor meer informatie.

- Het lab, inclusief VM's, omgevingen, het labopslagaccount en sleutelkluizen, volledig isoleren met een geselecteerd virtueel netwerk. In dit artikel wordt beschreven hoe u netwerkisolatie configureert.

Netwerkisolatie inschakelen

U kunt netwerkisolatie in de Azure Portal alleen inschakelen tijdens het maken van het lab. Als u een bestaand lab en de bijbehorende labresources wilt converteren naar de geïsoleerde netwerkmodus, gebruikt u het PowerShell-scriptConvert-DtlLabToIsolatedNetwork.ps1.

Tijdens het maken van het lab kunt u netwerkisolatie inschakelen voor het standaardnetwerk van het lab of een ander, vooraf bestaand virtueel netwerk kiezen om voor het lab te gebruiken.

Het standaard virtuele netwerk en subnet gebruiken

Netwerkisolatie inschakelen voor het standaard virtuele netwerk en subnet dat DevTest Labs voor het lab maakt:

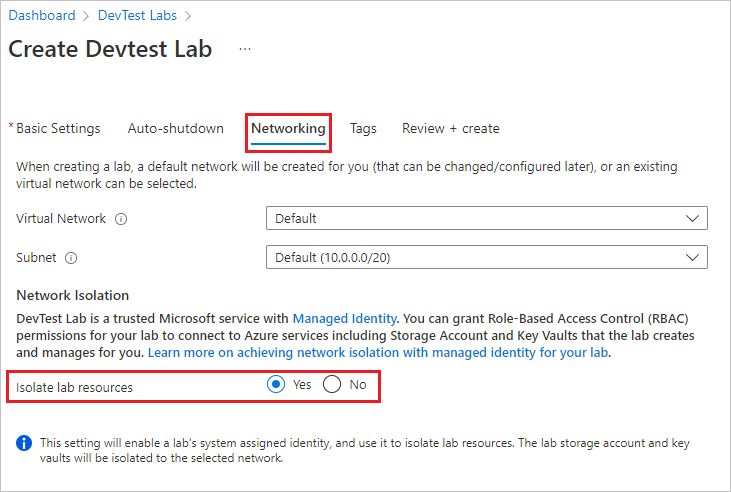

Selecteer tijdens het maken van het lab op het scherm DevTest Lab maken het tabblad Netwerken .

Selecteer ja naast Labresources isoleren.

Voltooi het maken van het lab.

Nadat u het lab hebt gemaakt, hoeft u geen verdere actie meer te ondernemen. Het lab zorgt vanaf nu voor het isoleren van resources.

Een ander virtueel netwerk en subnet gebruiken

Een ander, bestaand virtueel netwerk gebruiken voor het lab en netwerkisolatie voor dat netwerk inschakelen:

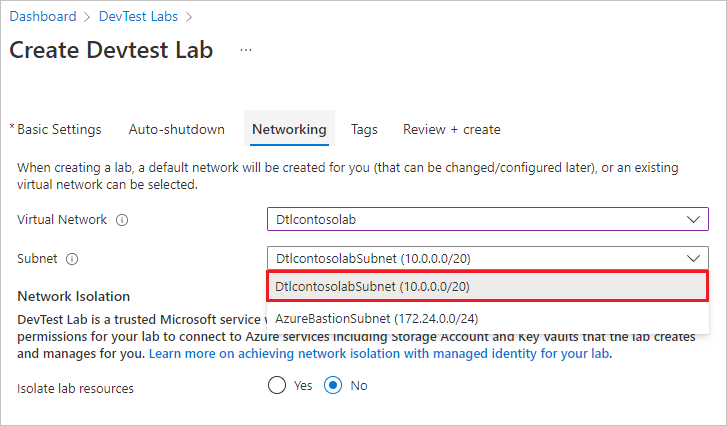

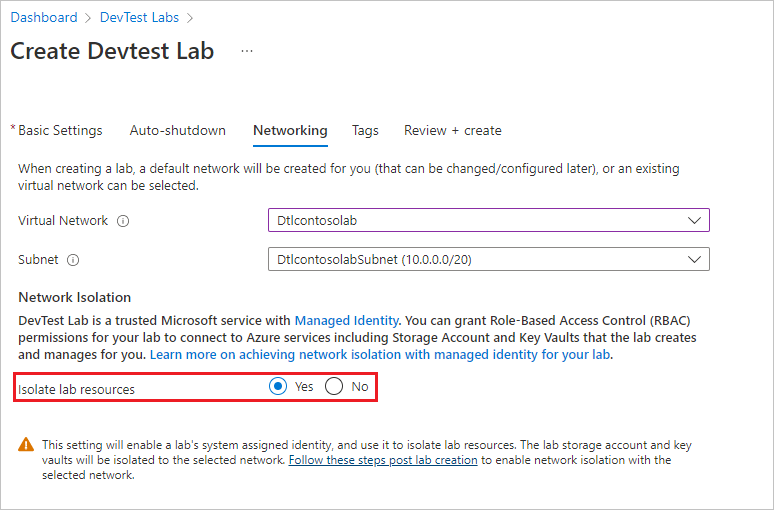

Selecteer tijdens het maken van het lab op het tabblad Netwerken van het scherm DevTest Lab maken een netwerk in de vervolgkeuzelijst. De lijst bevat alleen netwerken in dezelfde regio en hetzelfde abonnement als het lab.

Selecteer een subnet.

Selecteer ja naast Labresources isoleren.

Voltooi het maken van het lab.

Service-eindpunten configureren

Als u netwerkisolatie hebt ingeschakeld voor een ander virtueel netwerk dan het standaardnetwerk, voert u de volgende stappen uit om het labopslagaccount en de sleutelkluis te isoleren voor het netwerk dat u hebt geselecteerd. Voer deze stappen uit nadat u het lab hebt gemaakt, maar voordat u een andere labconfiguratie uitvoert of labresources maakt.

Het eindpunt voor het labopslagaccount configureren

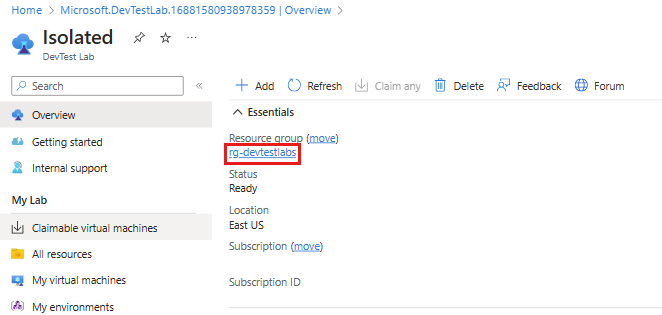

Selecteer de resourcegroep op de pagina Overzicht van het lab.

Selecteer op de pagina Overzicht van de resourcegroep het opslagaccount van het lab. De naamconventie voor het labopslagaccount is

a\<labName>\<4-digit number>. Als de labnaam bijvoorbeeld is, kancontosolabde naam van het opslagaccount zijnacontosolab1234.

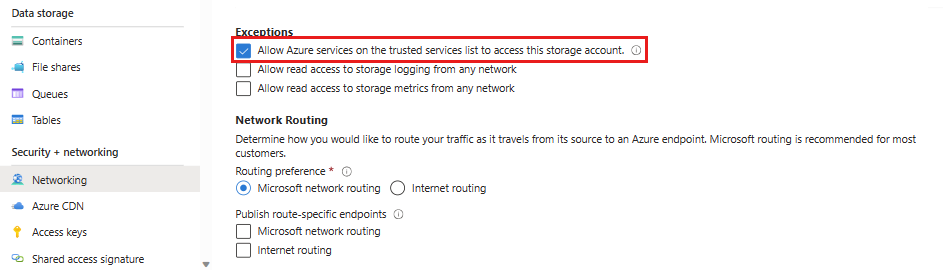

Selecteer netwerken in het linkernavigatievenster op de pagina opslagaccount. Controleer op het tabblad Firewalls en virtuele netwerken of Toestaan dat Azure-services in de lijst met vertrouwde services toegang hebben tot dit opslagaccount is geselecteerd.

DevTest Labs is een vertrouwde Microsoft-service, dus als u deze optie selecteert, kan het lab normaal werken in een netwerkisolatiemodus.

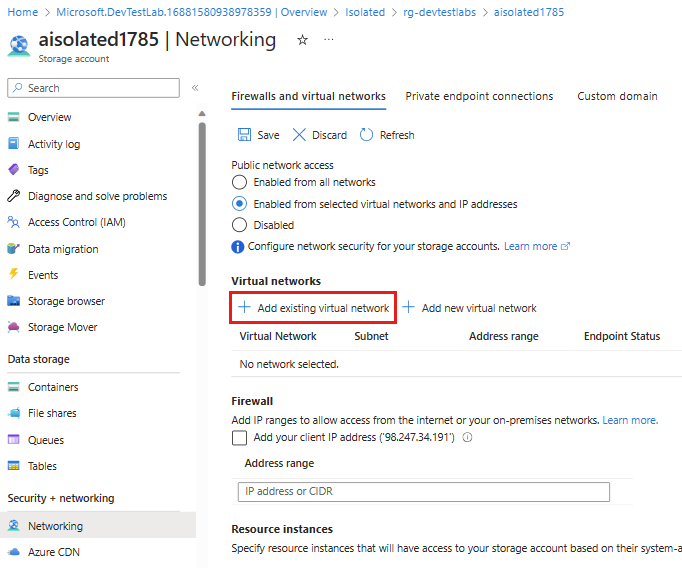

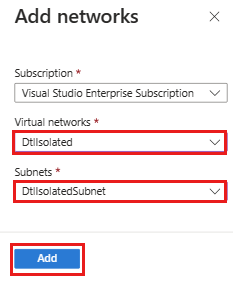

Selecteer Bestaand virtueel netwerk toevoegen.

Selecteer in het deelvenster Netwerken toevoegen het virtuele netwerk en subnet dat u hebt gekozen toen u het lab maakte en selecteer vervolgens Toevoegen.

Selecteer Opslaan op de pagina Netwerken.

Azure Storage staat nu binnenkomende verbindingen van het toegevoegde virtuele netwerk toe, waardoor het lab met succes kan werken in een netwerkisolatiemodus.

U kunt deze stappen automatiseren met PowerShell of Azure CLI om netwerkisolatie voor meerdere labs te configureren. Raadpleeg Firewalls en virtuele netwerken voor Azure Storage configureren voor meer informatie.

Het eindpunt voor de labsleutelkluis configureren

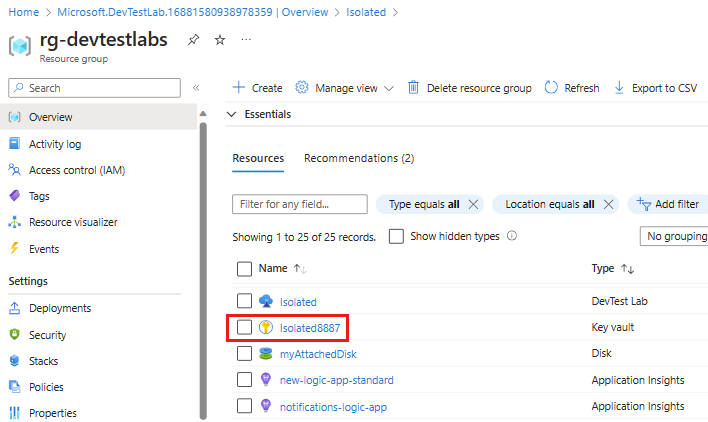

Selecteer de resourcegroep op de pagina Overzicht van het lab.

Selecteer op de pagina Overzicht van de resourcegroep de sleutelkluis van het lab.

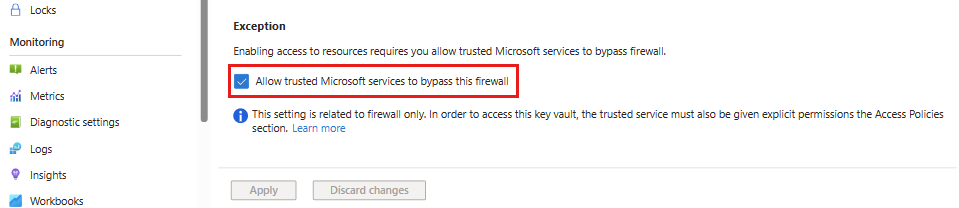

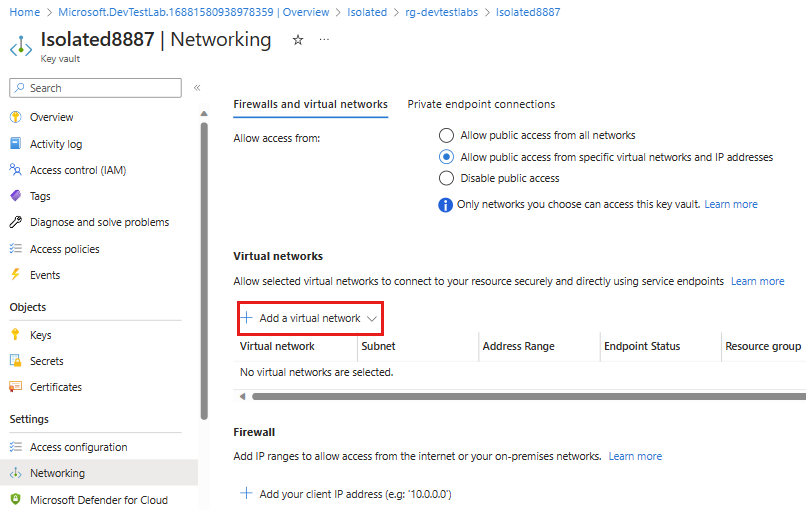

Selecteer netwerken in de linkernavigatiebalk op de pagina sleutelkluis. Zorg ervoor dat op het tabblad Firewalls en virtuele netwerkenvertrouwde Microsoft-services toestaan deze firewall te omzeilen is geselecteerd.

Selecteer Bestaande virtuele netwerken toevoegen.

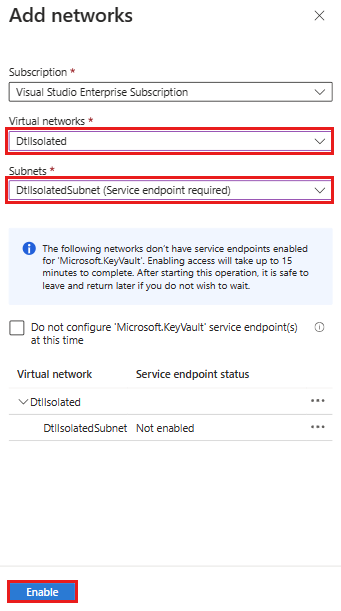

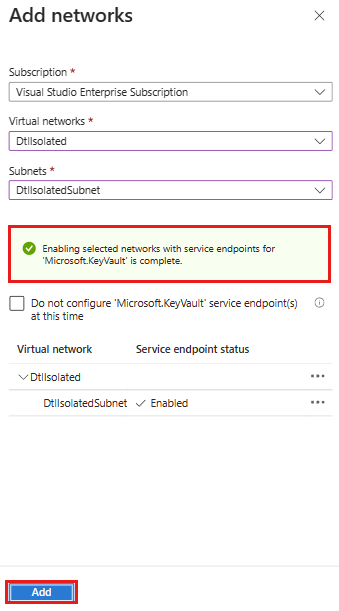

Selecteer in het deelvenster Netwerken toevoegen het virtuele netwerk en subnet dat u hebt gekozen bij het maken van het lab en selecteer vervolgens Inschakelen.

Zodra het service-eindpunt is ingeschakeld, selecteert u Toevoegen.

Selecteer Opslaan op de pagina Netwerken.

Overwegingen

Hier volgen enkele dingen die u moet onthouden bij het gebruik van een lab in een netwerkisolatiemodus:

Toegang tot het opslagaccount van buiten het lab inschakelen

De eigenaar van het lab moet expliciet toegang tot het opslagaccount van een netwerk geïsoleerd lab vanaf een toegestaan eindpunt inschakelen. Voor acties zoals het uploaden van een VHD naar het opslagaccount voor het maken van aangepaste installatiekopieën is deze toegang vereist. U kunt toegang inschakelen door een lab-VM te maken en veilig toegang te krijgen tot het opslagaccount van het lab vanaf die VM.

Zie Verbinding maken met een opslagaccount met behulp van een azure-privé-eindpunt voor meer informatie.

Opslagaccount opgeven voor het exporteren van labgebruiksgegevens

Als u gebruiksgegevens voor een netwerkisolatielab wilt exporteren, moet de eigenaar van het lab expliciet een opslagaccount opgeven en een blob genereren in het account om de gegevens op te slaan. Het exporteren van gebruiksgegevens mislukt in de geïsoleerde netwerkmodus als de gebruiker niet expliciet het te gebruiken opslagaccount opgeeft.

Zie Persoonsgegevens exporteren of verwijderen uit Azure DevTest Labs voor meer informatie.

Toegangsbeleid voor sleutelkluis instellen

Het inschakelen van het service-eindpunt van de sleutelkluis is alleen van invloed op de firewall. Zorg ervoor dat u de juiste toegangsmachtigingen voor de sleutelkluis configureert in de sectie Toegangsbeleid voor sleutelkluis.

Zie Een Key Vault toegangsbeleid toewijzen voor meer informatie.

Volgende stappen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor