VPN Gateway-topologie en -ontwerp

Er zijn veel verschillende configuratieopties beschikbaar voor VPN Gateway-verbindingen. Gebruik de diagrammen en beschrijvingen in de volgende secties om u te helpen de verbindingstopologie te selecteren die aan uw vereisten voldoet. In de diagrammen worden de belangrijkste basislijntopologieën weergegeven, maar het is mogelijk om complexere configuraties te maken met behulp van de diagrammen als richtlijnen.

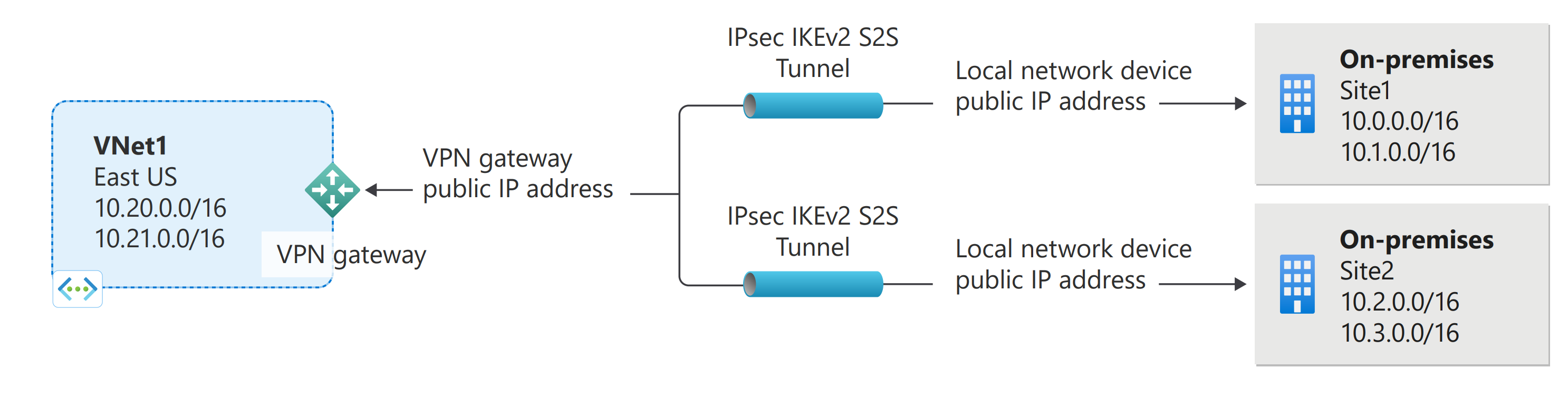

Site-naar-site-VPN

Een site-naar-site-VPN-gatewayverbinding (S2S) is een verbinding via VPN-tunnel IPsec/IKE (IKEv1 of IKEv2). Site-naar-site-verbindingen kunnen worden gebruikt voor cross-premises en hybride configuraties. Voor een site-naar-site-verbinding is een VPN-apparaat vereist dat zich on-premises bevindt waaraan een openbaar IP-adres is toegewezen. Zie Veelgestelde vragen over VPN Gateways - VPN-apparaten voor meer informatie over het selecteren van een VPN-apparaat.

VPN Gateway kan worden geconfigureerd in de modus Actief-stand-by met behulp van één openbaar IP-adres of in de actief-actieve modus met behulp van twee openbare IP-adressen. In de modus Actief-stand-by is één IPsec-tunnel actief en bevindt de andere tunnel zich in stand-by. In deze installatie stroomt verkeer via de actieve tunnel en als er een probleem is met deze tunnel, schakelt het verkeer over naar de stand-bytunnel. Het instellen van VPN Gateway in de actief-actiefmodus wordt aanbevolen waarin beide IPsec-tunnels gelijktijdig actief zijn, waarbij gegevens tegelijkertijd door beide tunnels stromen. Een ander voordeel van de actief-actieve modus is dat klanten een hogere doorvoer ervaren.

U kunt meer dan één VPN-verbinding maken vanuit uw virtuele netwerkgateway, meestal verbinding maken met meerdere on-premises sites. Als u met meerdere verbindingen werkt, moet u een op een route gebaseerd VPN-type (ook bekend als een dynamische gateway voor klassieke VNets) gebruiken. Omdat elk virtueel netwerk maar één VPN-gateway kan hebben, delen alle verbindingen via de gateway de beschikbare bandbreedte. Dit type verbinding wordt soms aangeduid als een 'multi-site'-verbinding.

Implementatiemodellen en -methoden voor S2S

| Implementatiemodel/-methode | Azure-portal | PowerShell | Azure-CLI |

|---|---|---|---|

| Resourcebeheer | Zelfstudie | Zelfstudie | Zelfstudie |

| Klassiek (verouderd implementatiemodel) | Zelfstudie** | Zelfstudie | Niet ondersteund |

( ** ) geeft aan dat deze methode stappen bevat waarvoor PowerShell is vereist.

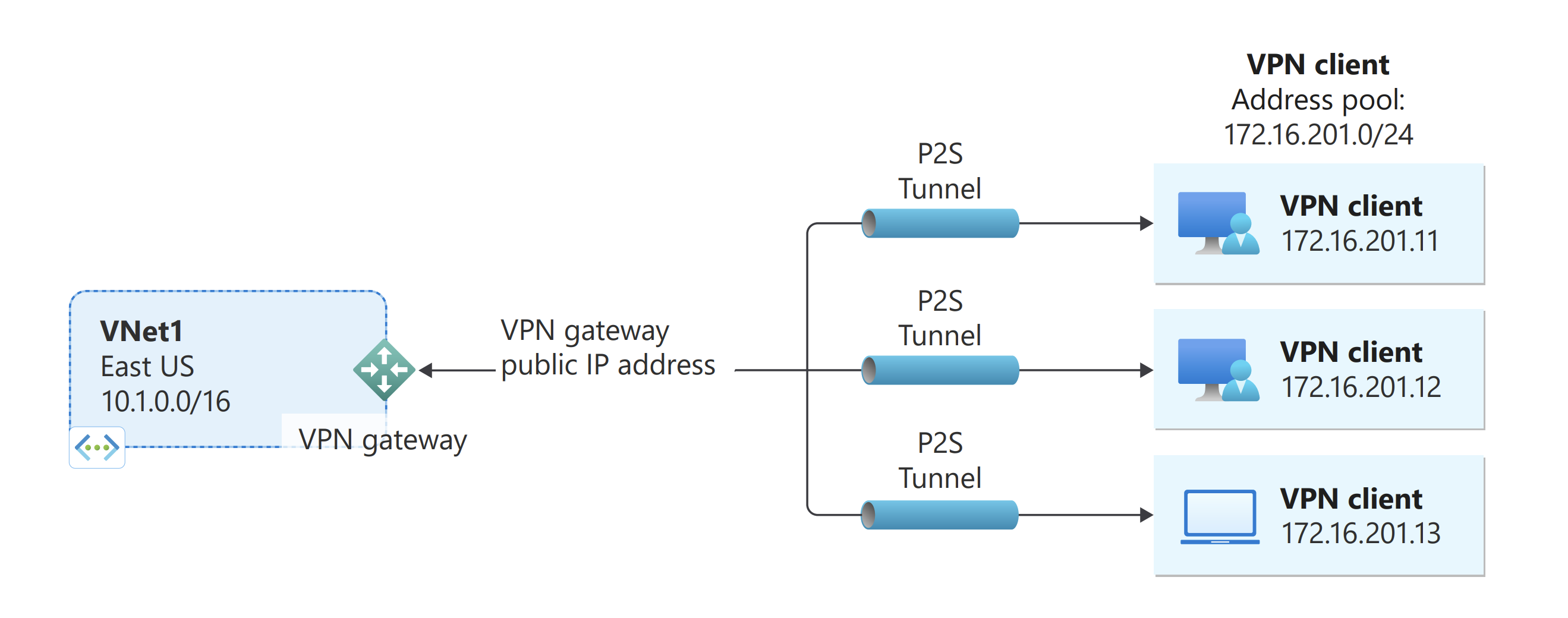

Punt-naar-site-VPN

Met een punt-naar-site (P2S) VPN-gatewayverbinding kunt u vanaf een individuele clientcomputer een veilige verbinding maken met uw virtuele netwerk. Er wordt een punt-naar-site-verbinding tot stand gebracht door deze vanaf de clientcomputer te starten. Deze oplossing is handig voor telewerkers die verbinding willen maken met virtuele Azure-netwerken vanaf een externe locatie, zoals thuis of op een conferentie. Punt-naar-site-VPN is ook een handige oplossing voor gebruik in plaats van site-naar-site-VPN wanneer u slechts een paar clients hebt die verbinding moeten maken met een virtueel netwerk.

In tegenstelling tot site-naar-site-verbindingen hebben punt-naar-site-verbindingen geen on-premises openbaar IP-adres of een VPN-apparaat nodig. Punt-naar-site-verbindingen kunnen worden gebruikt met site-naar-site-verbindingen via dezelfde VPN-gateway, zolang alle configuratievereisten voor beide verbindingen compatibel zijn. Zie Over punt-naar-site-VPN voor meer informatie over punt-naar-site-verbindingen.

Implementatiemodellen en -methoden voor P2S

| Systeemeigen Azure-certificaatverificatie | Implementatiemodel/-methode | Azure-portal | PowerShell |

|---|---|---|---|

| Resourcebeheer | Zelfstudie | Zelfstudie | |

| Klassiek (verouderd implementatiemodel) | Zelfstudie | Ondersteund |

| Microsoft Entra-verificatie | Implementatiemodel/-methode | Artikel |

|---|---|---|

| Resourcebeheer | Tenant maken | |

| Resourcebeheer | Toegang configureren: gebruikers en groepen |

| RADIUS-verificatie | Implementatiemodel/-methode | Azure-portal | PowerShell |

|---|---|---|---|

| Resourcebeheer | Ondersteund | Zelfstudie | |

| Klassiek (verouderd implementatiemodel) | Niet ondersteund | Niet ondersteund |

P2S VPN-clientconfiguratie

| Verificatie | Tunneltype | Configuratiebestanden genereren | VPN-client configureren |

|---|---|---|---|

| Azure-certificaat | IKEv2, SSTP | Windows | Systeemeigen VPN-client |

| Azure-certificaat | OpenVPN | Windows | - OpenVPN-client - Azure VPN-client |

| Azure-certificaat | IKEv2, OpenVPN | macOS-iOS | macOS-iOS |

| Azure-certificaat | IKEv2, OpenVPN | Linux | Linux |

| Microsoft Entra ID | OpenVPN (SSL) | Windows | Windows |

| Microsoft Entra ID | OpenVPN (SSL) | MacOS | MacOS |

| RADIUS - certificaat | - | Artikel | Artikel |

| RADIUS - wachtwoord | - | Artikel | Artikel |

| RADIUS - andere methoden | - | Artikel | Artikel |

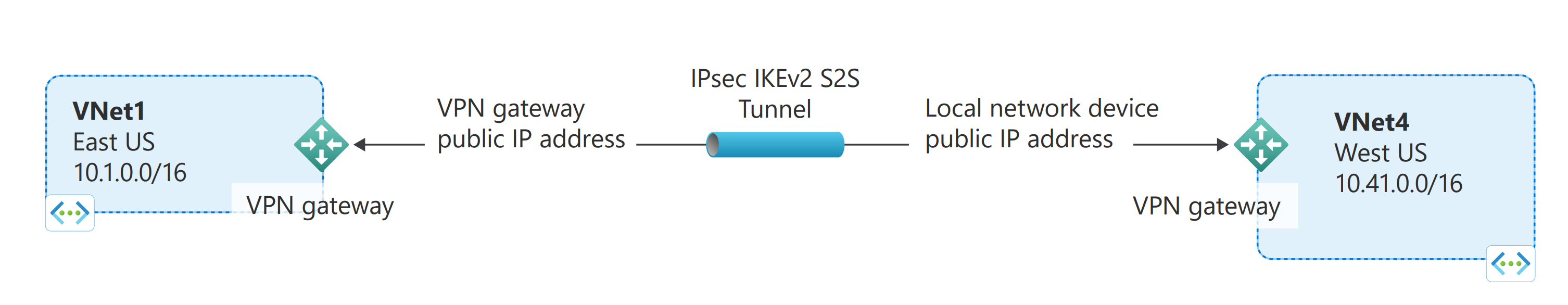

VNet-naar-VNet-verbindingen (IPsec-/IKE VPN-tunnel)

Verbinding maken het verbinden van een virtueel netwerk met een ander virtueel netwerk (VNet-naar-VNet) is vergelijkbaar met het verbinden van een virtueel netwerk met een on-premises sitelocatie. Voor beide connectiviteitstypen wordt een VPN-gateway gebruikt om een beveiligde tunnel met IPsec/IKE te bieden. U kunt zelfs VNet-naar-VNet-communicatie met multi-site-verbindingsconfiguraties combineren. Zo kunt u netwerktopologieën maken waarin cross-premises connectiviteit is gecombineerd met connectiviteit tussen virtuele netwerken.

De virtuele netwerken waarmee u verbinding maakt, zijn:

- in dezelfde of verschillende regio's

- in dezelfde of verschillende abonnementen

- in dezelfde of verschillende implementatiemodellen

Implementatiemodellen en -methoden voor VNet-naar-VNet

| Implementatiemodel/-methode | Azure-portal | PowerShell | Azure-CLI |

|---|---|---|---|

| Resourcebeheer | Zelfstudie+ | Zelfstudie | Zelfstudie |

| Klassiek (verouderd implementatiemodel) | Zelfstudie* | Ondersteund | Niet ondersteund |

| Verbinding maken ions tussen Resource Manager- en klassieke (verouderde) implementatiemodellen | Zelfstudie* | Zelfstudie | Niet ondersteund |

(+) geeft aan dat deze implementatiemethode alleen beschikbaar is voor VNET’s binnen hetzelfde abonnement.

( * ) geeft aan dat voor deze implementatiemethode ook PowerShell is vereist.

In sommige gevallen wilt u peering van virtuele netwerken gebruiken in plaats van VNet-naar-VNet om uw virtuele netwerken te verbinden. Peering van virtuele netwerken maakt geen gebruik van een gateway voor een virtueel netwerk. Zie Peering voor virtuele netwerken voor meer informatie.

Site-naar-site- en ExpressRoute-verbindingen naast elkaar

ExpressRoute is een directe privéverbinding van uw WAN (niet via het openbare internet) naar Microsoft Services, waaronder Azure. Site-naar-site-VPN-verkeer wordt versleuteld via het openbare internet. Het configureren van site-naar-site-VPN- en ExpressRoute-verbindingen voor hetzelfde virtuele netwerk heeft verschillende voordelen.

U kunt een site-naar-site-VPN configureren als een beveiligd failoverpad voor ExpressRoute of site-naar-site-VPN's gebruiken om verbinding te maken met sites die geen deel uitmaken van uw netwerk, maar die zijn verbonden via ExpressRoute. Voor deze configuratie zijn twee virtuele netwerkgateways vereist voor hetzelfde virtuele netwerk, één met het gatewaytype Vpn en de andere met het gatewaytype ExpressRoute.

Implementatiemodellen en -methoden voor gelijktijdige S2S- en ExpressRoute-verbindingen

| Implementatiemodel/-methode | Azure-portal | PowerShell |

|---|---|---|

| Resourcebeheer | Ondersteund | Zelfstudie |

| Klassiek (verouderd implementatiemodel) | Niet ondersteund | Zelfstudie |

Maximaal beschikbare verbindingen

Zie Maximaal beschikbare verbindingen voor planning en ontwerp voor maximaal beschikbare verbindingen.

Volgende stappen

Zie de Veelgestelde vragen over VPN Gateway voor meer informatie.

Meer informatie over configuratie-instellingen voor VPN Gateway.

Informatie over enkele van de andere belangrijke netwerkmogelijkheden van Azure.