Op rollen gebaseerd toegangsbeheer van Azure beschrijven

Als u meerdere IT- teams en technische teams hebt, hoe kunt u dan beheren welke toegang deze hebben tot de resources in uw cloudomgeving? Het principe van minimale bevoegdheden zegt dat u alleen toegang moet verlenen tot het niveau dat nodig is om een taak te voltooien. Als u alleen leestoegang tot een opslagblob nodig hebt, moet u alleen leestoegang krijgen tot die opslagblob. Schrijftoegang tot die blob mag niet worden verleend, noch leestoegang tot andere opslagblobs. Het is een goede beveiligingspraktijk om te volgen.

Het beheren van dat machtigingsniveau voor een heel team zou echter vervelend worden. In plaats van de gedetailleerde toegangsvereisten voor elk individu te definiëren en vervolgens de toegangsvereisten bij te werken wanneer nieuwe resources worden gemaakt of nieuwe personen lid worden van het team, kunt u met Azure de toegang beheren via op rollen gebaseerd toegangsbeheer van Azure (Azure RBAC).

Azure biedt ingebouwde rollen die algemene toegangsregels voor cloudresources beschrijven. U kunt ook uw eigen rollen definiëren. Elke rol heeft een bijbehorende set toegangsmachtigingen die betrekking hebben op de betreffende rol. Wanneer u personen of groepen toewijst aan een of meer rollen, ontvangen ze alle bijbehorende toegangsmachtigingen.

Dus als u een nieuwe technicus inhuurt en deze toevoegt aan de Azure RBAC-groep voor technici, krijgen ze automatisch dezelfde toegang als de andere technici in dezelfde Azure RBAC-groep. Als u extra resources toevoegt en Azure RBAC erop wijst, heeft iedereen in die Azure RBAC-groep nu die machtigingen voor de nieuwe resources en de bestaande resources.

Hoe wordt toegangsbeheer op basis van rollen toegepast op resources?

Op rollen gebaseerd toegangsbeheer wordt toegepast op een bereik. Dit is een resource, of set met resources, waarop deze toegang van toepassing is.

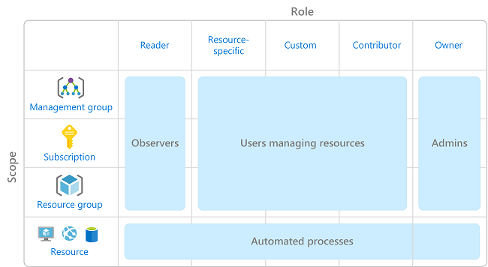

In het volgende diagram ziet u de relatie tussen rollen en bereiken. Een beheergroep, abonnement of resourcegroep kan de rol van eigenaar krijgen, zodat ze meer controle en autoriteit hebben. Een waarnemer, die geen updates verwacht te maken, kan een rol van lezer krijgen voor hetzelfde bereik, zodat ze de beheergroep, het abonnement of de resourcegroep kunnen bekijken of observeren.

Bereiken zijn onder andere:

- Een beheergroep (een verzameling met meerdere abonnementen).

- Een enkel abonnement.

- Een resourcegroep.

- Een enkele resource.

Waarnemers, gebruikers die resources, beheerders en geautomatiseerde processen beheren, illustreren de soorten gebruikers of accounts die doorgaans aan elk van de verschillende rollen worden toegewezen.

Azure RBAC is hiërarchisch, omdat wanneer u toegang verleent in een bovenliggend bereik, deze machtigingen worden overgenomen door alle onderliggende bereiken. Voorbeeld:

- Wanneer u de rol Eigenaar toewijst aan een gebruiker voor het bereik van de beheergroep, kan deze gebruiker alles beheren in alle abonnementen binnen de beheergroep.

- Wanneer u de rol Lezer toewijst aan een groep voor het bereik van het abonnement, kunnen de leden van deze groep elke resourcegroep en resource binnen het abonnement weergeven.

Hoe wordt Azure RBAC afgedwongen?

Azure RBAC wordt afgedwongen bij elke actie die is gestart voor een Azure-resource die wordt doorgegeven via Azure Resource Manager. Resource Manager is een beheerservice die een manier biedt om cloudresources te organiseren en te beveiligen.

Doorgaans kunt u Resource Manager openen vanuit Azure Portal, Azure Cloud Shell, Azure PowerShell en Azure CLI. Azure RBAC dwingt geen toegangsmachtigingen af op toepassings- of gegevensniveau. Toepassingsbeveiliging moet worden afgehandeld via de toepassing.

Azure RBAC maakt gebruik van een model voor toestaan. Wanneer u een rol hebt toegewezen, kunt u met Azure RBAC acties uitvoeren binnen het bereik van die rol. Als één roltoewijzing u leesmachtigingen verleent voor een resourcegroep en een andere roltoewijzing u schrijfmachtiging verleent voor dezelfde resourcegroep, dan hebt u zowel een lees- als schrijfmachtiging voor deze resourcegroep.