Apparaatbeheer implementeren en beheren met Intune

Van toepassing op:

- Plan 1 voor Microsoft Defender voor Eindpunt

- Plan 2 voor Microsoft Defender voor Eindpunt

- Microsoft Defender XDR

- Microsoft Defender voor Bedrijven

Wilt u Microsoft Defender voor Eindpunt ervaren? Meld u aan voor een gratis proefversie.

Microsoft Defender voor Eindpunt functie Apparaatbeheer stelt u in staat om de lees-, schrijf- of uitvoertoegang tot verwisselbare opslag te controleren, toe te staan of te voorkomen en stelt u in staat om iOS- en draagbare apparaten en Bluetooth-media met of zonder uitsluitingen te beheren.

Licentievereisten

Voordat u aan de slag gaat met Removable Storage Access Control, moet u uw Microsoft 365-abonnement bevestigen. Als u verwisselbare opslag Access Control wilt openen en gebruiken, moet u over Microsoft 365 E3 beschikken.

Beleid implementeren met behulp van Intune

Stap 1: MobileConfig-bestand bouwen

Nu hebt groupsu , rulesen settings, vervangt u het mobileconfig-bestand door deze waarden en plaatst u het onder het knooppunt Apparaatbeheer. Dit is het demobestand: mdatp-devicecontrol/demo.mobileconfig at main - microsoft/mdatp-devicecontrol (github.com). Zorg ervoor dat u uw beleid valideert met het JSON-schema en zorg ervoor dat uw beleidsindeling juist is: mdatp-devicecontrol/device_control_policy_schema.json at main - microsoft/mdatp-devicecontrol (github.com).

Opmerking

Zie Apparaatbeheer voor macOS voor informatie over instellingen, regels en groepen.

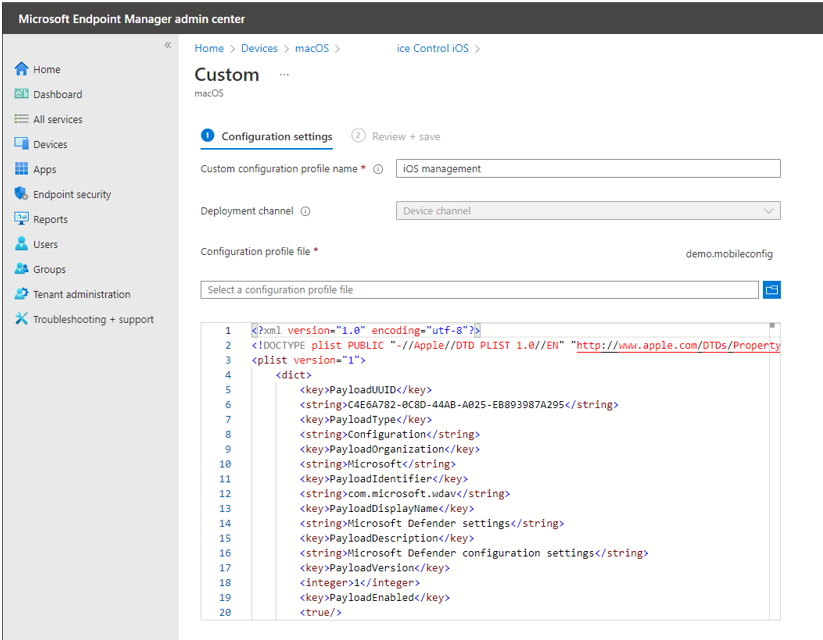

Het mobileconfig-bestand implementeren met Intune

U kunt het mobileconfig-bestand implementeren via https://endpoint.microsoft.com/>Apparaten>macOS:

- Selecteer Profiel maken

- Selecteer 'Sjablonen' en 'Aangepast'

Zie ook

- Apparaatbeheer voor macOS

- Apparaatbeheer implementeren en beheren met jamf

- Veelgestelde vragen over macOS Device Control (FAQ)

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub Issues geleidelijk uitfaseren als het feedbackmechanisme voor inhoud. Het wordt vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor