Beveiligingsaanbeveling

Van toepassing op:

- Microsoft Defender Vulnerability Management

- Plan 2 voor Microsoft Defender voor Eindpunt

- Microsoft Defender XDR

- Microsoft Defender voor servers, abonnement 1 & 2

Tip

Wist u dat u alle functies in Microsoft Defender Vulnerability Management gratis kunt uitproberen? Meer informatie over hoe u zich kunt aanmelden voor een gratis proefversie.

Zwakke plekken in cyberbeveiliging die in uw organisatie zijn geïdentificeerd, worden toegewezen aan bruikbare beveiligingsaanbevelingen en worden geprioriteerd op hun impact. Aanbevelingen met prioriteit helpen de tijd te verkorten om beveiligingsproblemen te verhelpen of te verhelpen en naleving te stimuleren.

Elke beveiligingsaanbeveling bevat herstelstappen die kunnen worden uitgevoerd. Voor hulp bij taakbeheer kan de aanbeveling ook worden verzonden met behulp van Microsoft Intune en Microsoft Endpoint Configuration Manager. Wanneer het bedreigingslandschap verandert, verandert de aanbeveling ook omdat er continu informatie uit uw omgeving wordt verzameld.

Hoe het werkt

Elk apparaat in de organisatie wordt beoordeeld op basis van drie belangrijke factoren om klanten te helpen zich op de juiste dingen op het juiste moment te concentreren.

- Bedreiging: Kenmerken van de beveiligingsproblemen en exploits in de apparaten en inbreukgeschiedenis van uw organisatie. Op basis van deze factoren tonen de beveiligingsaanbevelingen de bijbehorende koppelingen naar actieve waarschuwingen, doorlopende bedreigingscampagnes en de bijbehorende rapporten over bedreigingsanalyse.

- Kans op inbreuk: de beveiligingspostuur en tolerantie van uw organisatie tegen bedreigingen.

- Bedrijfswaarde: de assets, kritieke processen en intellectuele eigenschappen van uw organisatie.

Ga naar de pagina Beveiligingsaanbeveling

Ga op verschillende manieren naar de pagina Beveiligingsaanbeveling:

- Navigatiemenu beheer van beveiligingsproblemen in de Microsoft Defender portal

- Belangrijkste beveiligingsaanbevelingsaanbeveling in het dashboard voor beveiligingsbeheer

Navigatiemenu

Ga naar het navigatiemenu Beveiligingsbeheer en selecteer Aanbevelingen. De pagina bevat een lijst met beveiligingsaanbevelingsaanbeveling voor de bedreigingen en beveiligingsproblemen in uw organisatie.

Belangrijkste beveiligingsaanbevelingsaanbeveling in het dashboard voor beveiligingsbeheer

Op een bepaalde dag kunt u als beveiligingsbeheerder het dashboard voor beveiligingsbeheer bekijken om uw blootstellingsscore naast uw Microsoft-beveiligingsscore voor apparaten te bekijken. Het doel is om de blootstelling van uw organisatie aan beveiligingsproblemen te verminderen en de apparaatbeveiliging van uw organisatie te verbeteren om beter bestand te zijn tegen cyberaanvallen. De lijst met belangrijkste beveiligingsaanbevelingspunten kan u helpen dat doel te bereiken.

In de belangrijkste beveiligingsaanbevelingsaanbeveling worden de verbeteringsmogelijkheden vermeld die prioriteit hebben op basis van de belangrijke factoren die in de vorige sectie worden genoemd: bedreiging, waarschijnlijkheid dat wordt geschonden en waarde. Als u een aanbeveling selecteert, gaat u naar de pagina beveiligingsaanbeveling met meer informatie.

Overzicht van beveiligingsaanbeveling

Bekijk aanbevelingen, het aantal gevonden zwakke punten, gerelateerde onderdelen, bedreigingsinformatie, het aantal blootgestelde apparaten, status, hersteltype, herstelactiviteiten, impact op uw blootstellingsscore en beveiligingsscore voor apparaten zodra de aanbeveling is geïmplementeerd en bijbehorende tags.

De kleur van de grafiek Blootgestelde apparaten verandert naarmate de trend verandert. Als het aantal blootgestelde apparaten toeneemt, verandert de kleur in rood. Als het aantal blootgestelde apparaten afneemt, verandert de kleur van de grafiek in groen.

Opmerking

Beheer van beveiligingsproblemen toont apparaten die tot 30 dagen geleden in gebruik waren. Dit verschilt van de rest van Microsoft Defender voor Eindpunt, waarbij als een apparaat langer dan 7 dagen niet in gebruik is, het de status 'Inactief' heeft.

Pictogrammen

Handige pictogrammen roepen ook snel uw aandacht op:

mogelijke actieve waarschuwingen

mogelijke actieve waarschuwingen gerelateerde openbare exploits

gerelateerde openbare exploits aanbevelings-inzichten

aanbevelings-inzichten

Impact

In de kolom Impact ziet u de mogelijke impact op uw blootstellingsscore en beveiligingsscore voor apparaten zodra een aanbeveling is geïmplementeerd. U moet prioriteit geven aan items die uw blootstellingsscore verlagen en uw beveiligingsscore voor apparaten verhogen.

De potentiële vermindering van uw blootstellingsscore wordt weergegeven als:

. Een lagere blootstellingsscore betekent dat apparaten minder kwetsbaar zijn voor misbruik. Omdat de blootstellingsscore is gebaseerd op een combinatie van factoren, waaronder nieuwe herstelbewerkingen of nieuw gedetecteerde beveiligingsproblemen, kan de werkelijke scorevermindering lager zijn.

. Een lagere blootstellingsscore betekent dat apparaten minder kwetsbaar zijn voor misbruik. Omdat de blootstellingsscore is gebaseerd op een combinatie van factoren, waaronder nieuwe herstelbewerkingen of nieuw gedetecteerde beveiligingsproblemen, kan de werkelijke scorevermindering lager zijn.De verwachte toename van uw beveiligingsscore voor apparaten wordt weergegeven als:

. Een hogere beveiligingsscore voor apparaten betekent dat uw eindpunten beter bestand zijn tegen cyberbeveiligingsaanvallen.

. Een hogere beveiligingsscore voor apparaten betekent dat uw eindpunten beter bestand zijn tegen cyberbeveiligingsaanvallen.

Opties voor beveiligingsaanvelingen verkennen

Selecteer de beveiligingsaanveling die u wilt onderzoeken of verwerken.

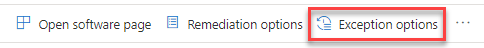

In de flyout kunt u een van de volgende opties kiezen:

Softwarepagina openen : open de softwarepagina voor meer context over de software en hoe deze wordt gedistribueerd. De informatie kan bestaan uit bedreigingscontext, bijbehorende aanbevelingen, gedetecteerde zwakke punten, het aantal blootgestelde apparaten, gedetecteerde beveiligingsproblemen, namen en gedetailleerde informatie over apparaten waarop de software is geïnstalleerd en versiedistributie.

Herstelopties: dien een herstelaanvraag in om een ticket te openen in Microsoft Intune dat uw IT-beheerder kan ophalen en adresseren. Houd de herstelactiviteit bij op de pagina Herstel.

Uitzonderingsopties : dien een uitzondering in, geef een reden op en stel de duur van de uitzondering in als u het probleem nog niet kunt oplossen.

Opmerking

Wanneer een softwarewijziging wordt aangebracht op een apparaat, duurt het meestal 2 uur voordat de gegevens worden weergegeven in de beveiligingsportal. Het kan echter soms langer duren. Configuratiewijzigingen kunnen tussen 4 en 24 uur duren.

Wijzigingen in de blootstelling of impact van apparaten onderzoeken

Als er een grote sprong is in het aantal blootgestelde apparaten of een sterke toename van de impact op de blootstellingsscore van uw organisatie en de beveiligingsscore voor apparaten, is die beveiligingsaanbeveling het onderzoeken waard.

- Selecteer de aanbeveling en de pagina Software openen

- Selecteer het tabblad Gebeurtenistijdlijn om alle belangrijke gebeurtenissen met betrekking tot die software weer te geven, zoals nieuwe beveiligingsproblemen of nieuwe openbare aanvallen. Meer informatie over gebeurtenistijdlijn

- Bepaal hoe u de toename of de blootstelling van uw organisatie wilt aanpakken, zoals het indienen van een herstelaanvraag

Aanbevelingen op apparaten

Als u de lijst met beveiligingsaanbevelingsaanbeveling wilt zien die van toepassing zijn op een apparaat, kunt u het volgende doen:

Selecteer het apparaat op het tabblad Blootgestelde apparaten in het flyoutvenster voor aanbevelingen of selecteer het apparaat rechtstreeks op de pagina Apparaatinventaris .

Selecteer het tabblad Beveiligingsaanbeveling om een lijst met beveiligingsaanbevelingsaanbeveling voor dit apparaat weer te geven.

Opmerking

Als u de Microsoft Defender voor IoT-integratie hebt ingeschakeld in Defender voor Eindpunt, worden aanbevelingen voor Enterprise IoT-apparaten die worden weergegeven op het tabblad IoT-apparaten weergegeven op de pagina beveiligingsaanbeveling. Zie Enterprise IoT-beveiliging inschakelen met Defender for Endpoint voor meer informatie.

Herstel aanvragen

De herstelmogelijkheid voor beveiligingsbeheer overbrugt de kloof tussen beveiligings- en IT-beheerders via de werkstroom voor herstelaanvragen. Beveiligingsbeheerders zoals u kunnen de IT-beheerder vragen om een beveiligingsprobleem op te lossen vanaf de pagina Beveiligingsaanmelding naar Intune. Meer informatie over herstelopties

Herstel aanvragen

Selecteer een beveiligingsaanbeveling waarvoor u herstel wilt aanvragen en selecteer vervolgens Herstelopties. Vul het formulier in en selecteer Aanvraag indienen. Ga naar de pagina Herstel om de status van uw herstelaanvraag weer te geven. Meer informatie over het aanvragen van herstel

Bestand voor uitzondering

Als alternatief voor een herstelaanvraag wanneer een aanbeveling op dit moment niet relevant is, kunt u uitzonderingen voor aanbevelingen maken. Meer informatie over uitzonderingen

Alleen gebruikers met machtigingen voor het verwerken van uitzonderingen kunnen een uitzondering toevoegen. Meer informatie over RBAC-rollen.

Wanneer er een uitzondering wordt gemaakt voor een aanbeveling, is de aanbeveling niet meer actief. De aanbevelingsstatus wordt gewijzigd in Volledige uitzondering of Gedeeltelijke uitzondering (per apparaatgroep).

Een uitzondering maken

Selecteer een beveiligingsaankopen waarvoor u een uitzondering wilt maken en selecteer vervolgens Uitzonderingsopties.

Vul het formulier in en verzend het. Als u al uw uitzonderingen (huidige en eerdere) wilt weergeven, gaat u naar de pagina Herstel onder het menu Bedreigingsbeheer & en selecteert u het tabblad Uitzonderingen . Meer informatie over het maken van een uitzondering

Onnauwkeurigheid rapporteren

U kunt een fout-positief melden wanneer u vage, onnauwkeurige, onvolledige of al herstelde informatie over beveiligingsaanaanveling ziet.

Open de aanbeveling Voor beveiliging.

Selecteer de drie puntjes naast de beveiligingsaan aanbeveling die u wilt rapporteren en selecteer vervolgens Onnauwkeurigheid rapporteren.

Selecteer in het flyoutvenster de categorie onnauwkeurigheid in de vervolgkeuzelijst, vul uw e-mailadres in en details met betrekking tot de onnauwkeurigheid.

Selecteer Verzenden. Uw feedback wordt onmiddellijk verzonden naar de experts op het gebied van beveiligingsbeheer.

Verwante artikelen

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor