Scriptanalyse met Microsoft Copilot in Microsoft Defender

Van toepassing op:

- Microsoft Defender XDR

- Microsoft Defender SOC-platform (Unified Security Operations Center)

Via door AI aangedreven onderzoeksmogelijkheden van Microsoft Copilot voor Beveiliging in de Microsoft Defender portal kunnen beveiligingsteams hun analyse van schadelijke of verdachte scripts en opdrachtregels versnellen.

De meeste complexe en geavanceerde aanvallen zoals ransomware ontwijken detectie op verschillende manieren, waaronder het gebruik van scripts en PowerShell-opdrachtregels. Bovendien zijn deze scripts vaak verborgen, wat de complexiteit van detectie en analyse toevoegt. Teams voor beveiligingsbewerkingen moeten snel scripts analyseren om inzicht te verkrijgen in de mogelijkheden en de juiste beperking toe te passen, waardoor aanvallen onmiddellijk worden gestopt met verdere voortgang binnen een netwerk.

De mogelijkheid voor scriptanalyse biedt beveiligingsteams extra capaciteit om scripts te inspecteren zonder externe hulpprogramma's te gebruiken. Deze mogelijkheid vermindert ook de complexiteit van analyses, minimaliseert uitdagingen en stelt beveiligingsteams in staat om een script snel te beoordelen en te identificeren als schadelijk of goedaardig. Scriptanalyse is ook beschikbaar in de zelfstandige Copilot voor Beveiliging-ervaring via de Microsoft Defender XDR-invoegtoepassing. Meer informatie over vooraf geïnstalleerde invoegtoepassingen in Copilot voor Beveiliging.

In deze handleiding wordt beschreven wat de mogelijkheid voor scriptanalyse is en hoe deze werkt, inclusief hoe u feedback kunt geven over de gegenereerde resultaten.

Een script analyseren

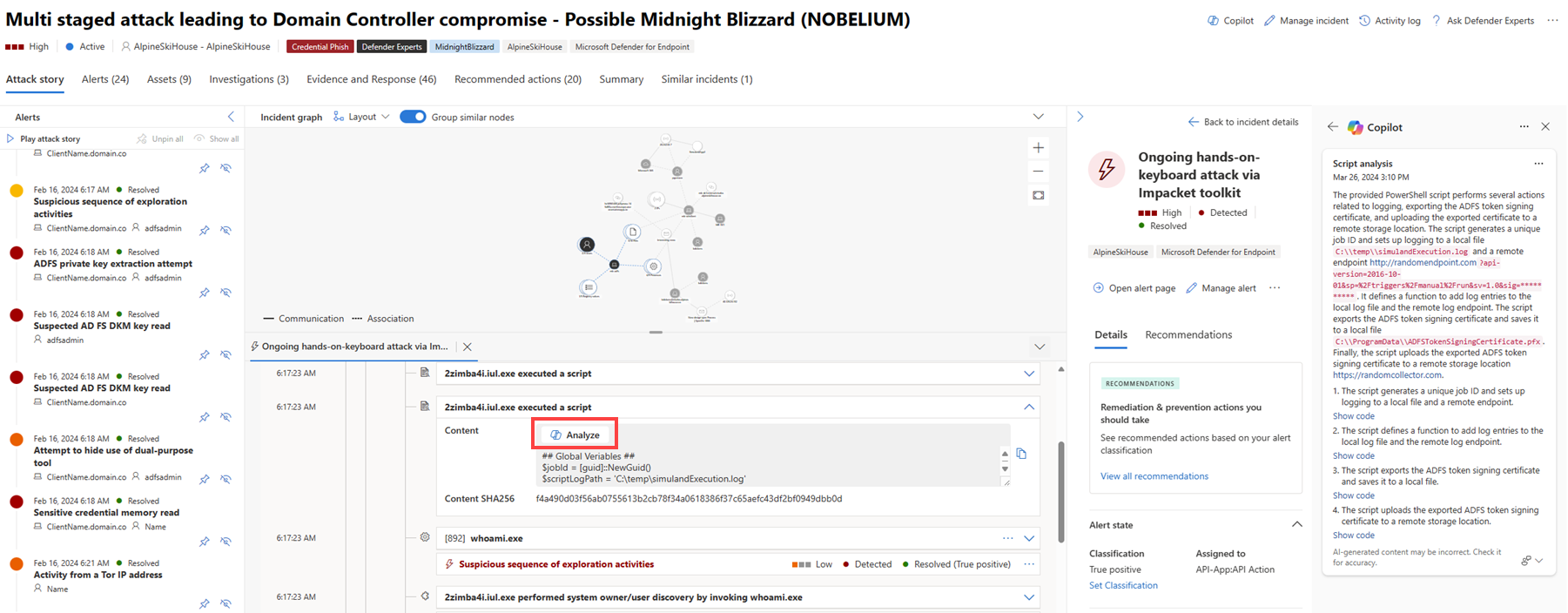

U hebt toegang tot de mogelijkheid voor scriptanalyse in het aanvalsverhaal onder de incidentgrafiek op een incidentpagina en in de tijdlijn van het apparaat.

Voer de volgende stappen uit om de analyse te starten:

Open een incidentpagina en selecteer vervolgens een item in het linkerdeelvenster om het aanvalsverhaal onder de incidentgrafiek te openen. Selecteer in het aanvalsverhaal een gebeurtenis met een script of opdrachtregel die u wilt analyseren. Klik op Analyseren om de analyse te starten.

U kunt ook een gebeurtenis selecteren die u wilt inspecteren in de tijdlijnweergave van het apparaat. Selecteer analyseren in het deelvenster met bestandsdetails om de scriptanalysefunctie uit te voeren.

Copilot voert scriptanalyse uit en geeft de resultaten weer in het deelvenster Copilot. Selecteer Code weergeven om het script uit te vouwen of Code verbergen om de uitbreiding te sluiten.

Selecteer het beletselteken Meer acties (...) in de rechterbovenhoek van de kaart scriptanalyse om de resultaten te kopiëren of opnieuw te genereren, of bekijk de resultaten in de Copilot voor Beveiliging zelfstandige ervaring. Als u Openen selecteert in Copilot voor Beveiliging opent u een nieuw tabblad in de zelfstandige Copilot-portal, waar u prompts kunt invoeren en andere invoegtoepassingen kunt openen.

Bekijk de resultaten. U kunt feedback geven over de resultaten door het feedbackpictogram te selecteren

te vinden aan het einde van de scriptanalysekaart.

te vinden aan het einde van de scriptanalysekaart.

Zie ook

- Bestanden analyseren

- Apparaatoverzicht genereren

- Reageren op incidenten met behulp van begeleide antwoorden

- KQL-query's genereren

- Een incidentrapport maken

- Aan de slag met Microsoft Copilot voor Beveiliging

- Meer informatie over andere Copilot voor Beveiliging ingesloten ervaringen

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor