Implementeer OMA-URIs om een CSP te richten via Intune en een vergelijking met on-premises

In dit artikel wordt het belang beschreven van Windows Configuration Service Providers (CSP's), Open Mobile Alliance – Uniform Resources (OMA-URI's) en hoe aangepaste beleidsregels worden geleverd aan een apparaat op basis van Windows 10 met Microsoft Intune.

Intune biedt een handige en gebruiksvriendelijke interface om dit beleid te configureren. Niet alle instellingen zijn echter noodzakelijkerwijs beschikbaar in het Microsoft Intune-beheercentrum. Hoewel veel instellingen mogelijk kunnen worden geconfigureerd op een Windows-apparaat, is het niet haalbaar om ze allemaal in het beheercentrum te hebben. Naarmate er verbeteringen worden aangebracht, is het ook niet ongebruikelijk om een bepaalde mate van vertraging te hebben voordat een nieuwe instelling wordt toegevoegd. In deze scenario's is het implementeren van een aangepast OMA-URI-profiel dat gebruikmaakt van een Windows Configuration Service Provider (CSP) het antwoord.

CSP-bereik

CSP's zijn een interface die wordt gebruikt door MDM-providers (Mobile Device Management) om configuratie-instellingen op het apparaat te lezen, in te stellen, te wijzigen en te verwijderen. Normaal gesproken wordt dit gedaan via sleutels en waarden in het Windows-register. CSP-beleid heeft een bereik dat het niveau definieert waarop een beleid kan worden geconfigureerd. Het is vergelijkbaar met de beleidsregels die beschikbaar zijn in het Microsoft Intune-beheercentrum. Sommige beleidsregels kunnen alleen op apparaatniveau worden geconfigureerd. Deze beleidsregels zijn van toepassing, ongeacht wie is aangemeld bij het apparaat. Andere beleidsregels kunnen worden geconfigureerd op gebruikersniveau. Deze beleidsregels zijn alleen van toepassing op die gebruiker. Het configuratieniveau wordt bepaald door het platform, niet door de MDM-provider. Wanneer u een aangepast beleid implementeert, kunt u hier zoeken naar het bereik van de CSP die u wilt gebruiken.

Het bereik van de CSP is belangrijk omdat hiermee de syntaxis wordt bepaald van de OMA-URI-tekenreeks die u moet gebruiken. Bijvoorbeeld:

Gebruikersbereik

./User/Vendor/MSFT/Policy/Config/AreaName/PolicyName om het beleid te configureren. ./User/Vendor/MSFT/Policy/Result/AreaName/PolicyName om het resultaat op te halen.

Apparaatbereik

./Device/Vendor/MSFT/Policy/Config/AreaName/PolicyName om het beleid te configureren. ./Device/Vendor/MSFT/Policy/Result/AreaName/PolicyName om het resultaat op te halen.

OMA-URIs

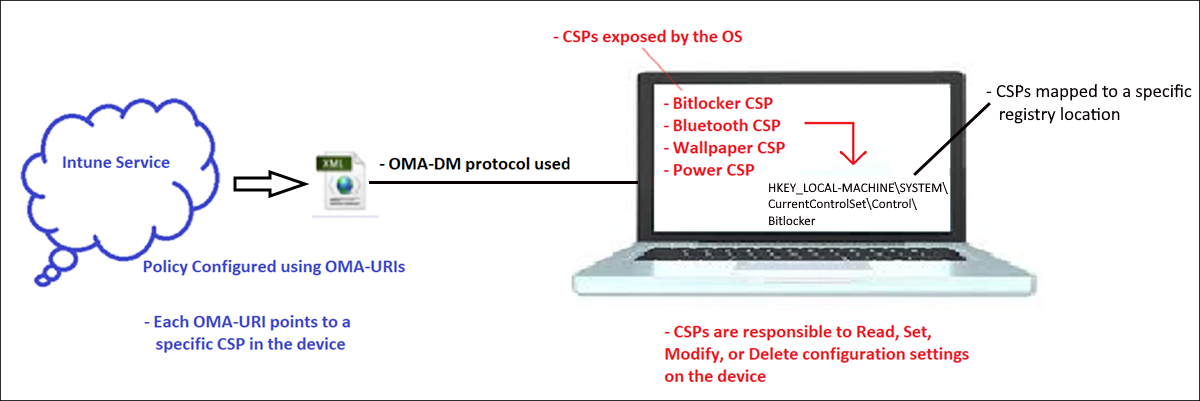

De OMA-URI is een pad naar een specifieke configuratie-instelling die wordt ondersteund door een CSP.

De OMA-URI: dit is een tekenreeks die aangepaste configuratie vertegenwoordigt voor een apparaat op basis van Windows 10. De syntaxis wordt bepaald door de CSP's op de client. Meer informatie over elke CSP vindt u hier.

Een aangepast beleid: het bevat de OMA-URIs die u wilt implementeren. Deze is geconfigureerd in Intune.

Intune: nadat een aangepast beleid is gemaakt en toegewezen aan clientapparaten, wordt Intune het leveringsmechanisme dat de OMA-URIs naar deze Windows-clients verzendt. Intune gebruikt hiervoor het Open Mobile Alliance Apparaatbeheer(OMA-DM)-protocol. Het is een vooraf gedefinieerde standaard die gebruikmaakt van OP XML gebaseerde SyncML om de informatie naar de client te pushen.

CSP's: Nadat de OMA-URIs de client hebben bereikt, leest de CSP deze en configureert het Windows-platform dienovereenkomstig. Dit wordt meestal uitgevoerd door registerwaarden toe te voegen, te lezen of te wijzigen.

Samenvattend: de OMA-URI is de nettolading, het aangepaste beleid is de container, Intune het leveringsmechanisme voor die container is, OMA-DM is het protocol dat wordt gebruikt voor de levering en de Windows-CSP leest en past de instellingen toe die zijn geconfigureerd in de OMA-URI-nettolading.

Dit is hetzelfde proces dat door Intune wordt gebruikt om het standaardconfiguratiebeleid voor apparaten te leveren dat al in de gebruikersinterface is ingebouwd. Wanneer OMA-URIs de gebruikersinterface van Intune gebruikt, worden deze verborgen achter gebruiksvriendelijke configuratie-interfaces. Het proces wordt eenvoudiger en intuïtiever voor de beheerder. Gebruik waar mogelijk de ingebouwde beleidsinstellingen en gebruik aangepaste OMA-URI-beleidsregels alleen voor opties die anders niet beschikbaar zijn.

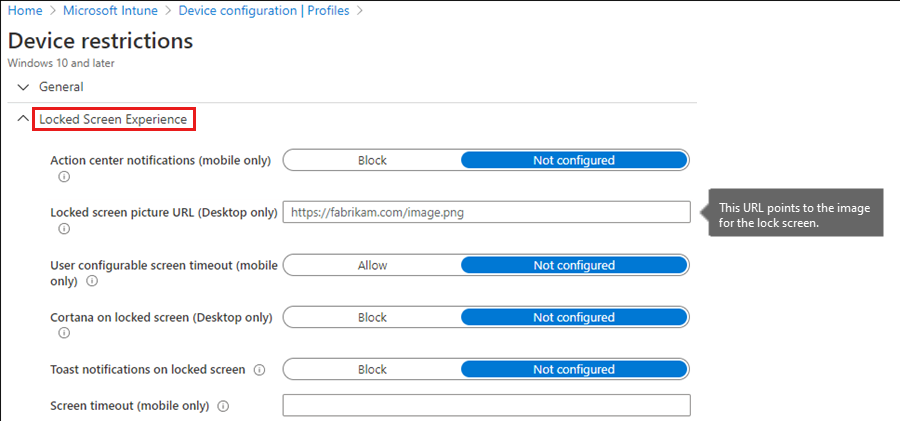

Als u dit proces wilt demonstreren, kunt u een ingebouwd beleid gebruiken om de afbeelding van het vergrendelingsscherm op een apparaat in te stellen. U kunt ook een OMA-URI implementeren en de relevante CSP targeten. Beide methoden bereiken hetzelfde resultaat.

OMA-URIs vanuit het Microsoft Intune-beheercentrum

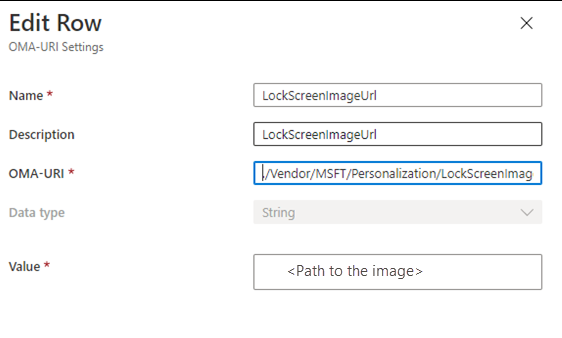

Een aangepast beleid gebruiken

Dezelfde instelling kan rechtstreeks worden ingesteld met behulp van de volgende OMA-URI:

./Vendor/MSFT/Policy/Config/DeviceLock/EnforceLockScreenAndLogonImage

Dit wordt beschreven in de Windows CSP-verwijzing. Nadat u de OMA-URI hebt bepaald, maakt u er een aangepast beleid voor.

Ongeacht de methode die u gebruikt, is het eindresultaat identiek.

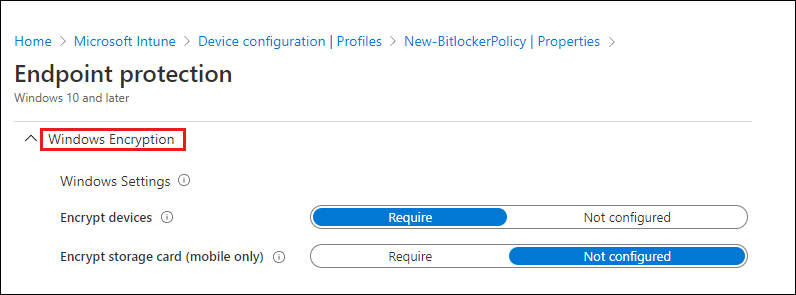

Hier volgt nog een voorbeeld waarin BitLocker wordt gebruikt.

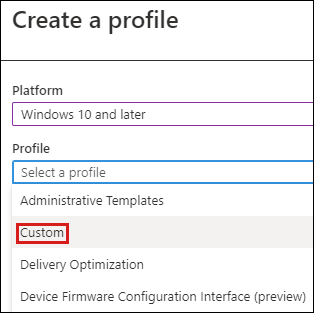

Een aangepast beleid gebruiken vanuit het Microsoft Intune-beheercentrum

Een aangepast beleid gebruiken

Aangepaste OMA-URIs koppelen aan de on-premises wereld

U kunt uw bestaande groepsbeleid-instellingen gebruiken als referentie bij het bouwen van uw MDM-beleidsconfiguratie. Als uw organisatie wil overstappen op MDM om apparaten te beheren, raden we u aan om u voor te bereiden door de huidige groepsbeleid instellingen te analyseren om te zien wat er nodig is om over te stappen op MDM-beheer.

Het MDM Migration Analysis Tool (MMAT) bepaalt welk groepsbeleid is ingesteld voor een beoogde gebruiker of computer. Vervolgens wordt een rapport gegenereerd met het ondersteuningsniveau voor elke beleidsinstelling in MDM-equivalenten.

Aspecten van uw groepsbeleid voor en na de migratie naar de cloud

In de volgende tabel ziet u de verschillende aspecten van uw groepsbeleid zowel voor als na de migratie naar de cloud met behulp van de MMAT.

| On-premises | Cloud |

|---|---|

| Groepsbeleid | MDM |

| Domeincontrollers | MDM-server (Intune-service) |

| Sysvol-map | Intune-database/MKU's |

| Extensie aan clientzijde voor het verwerken van groepsbeleidsobject | CSP's voor het verwerken van het MDM-beleid |

| SMB-protocol dat wordt gebruikt voor communicatie | HTTPS-protocol dat wordt gebruikt voor communicatie |

.pol | .ini bestand (dit is meestal de invoer) |

SyncML is de invoer voor de apparaten |

Belangrijke opmerkingen over beleidsgedrag

Als het beleid op de MDM-server wordt gewijzigd, wordt het bijgewerkte beleid naar het apparaat gepusht en wordt de instelling geconfigureerd voor de nieuwe waarde. Als u echter de toewijzing van het beleid van de gebruiker of het apparaat verwijdert, wordt de instelling mogelijk niet teruggezet naar de standaardwaarde. Er zijn enkele profielen die worden verwijderd nadat de toewijzing is verwijderd of nadat het profiel is verwijderd, zoals Wi-Fi profielen, VPN-profielen, certificaatprofielen en e-mailprofielen. Omdat dit gedrag wordt beheerd door elke CSP, moet u proberen het gedrag van de CSP te begrijpen om uw instellingen correct te beheren. Zie Naslaginformatie over Windows CSP voor meer informatie.

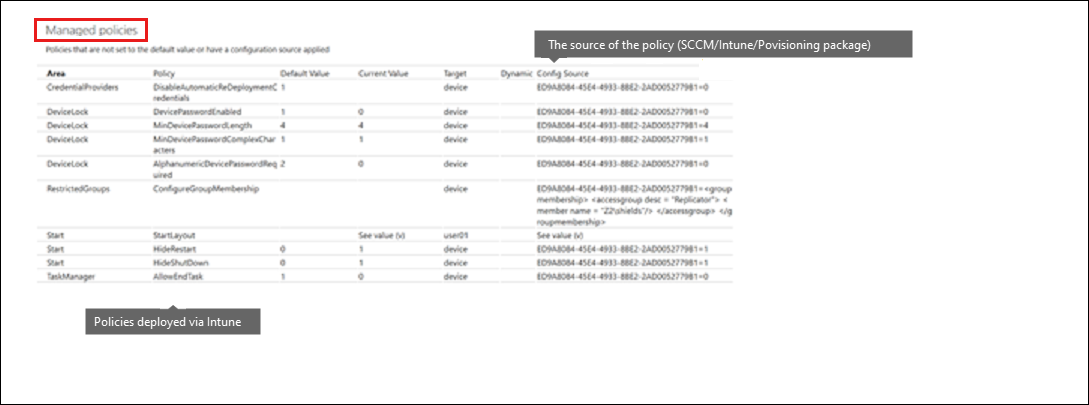

Alles samenbrengen

Als u een aangepaste OMA-URI wilt implementeren om een CSP op een Windows-apparaat te targeten, maakt u een aangepast beleid. Het beleid moet het pad naar het OMA-URI-pad bevatten, samen met de waarde die u wilt wijzigen in de CSP (inschakelen, uitschakelen, wijzigen of verwijderen).

Nadat het beleid is gemaakt, wijst u het toe aan een beveiligingsgroep, zodat het van kracht wordt.

Problemen oplossen

Wanneer u problemen met aangepaste beleidsregels oplost, ziet u dat de meeste problemen in de volgende categorieën passen:

- Het aangepaste beleid heeft het clientapparaat niet bereikt.

- Het aangepaste beleid heeft het clientapparaat bereikt, maar het verwachte gedrag wordt niet waargenomen.

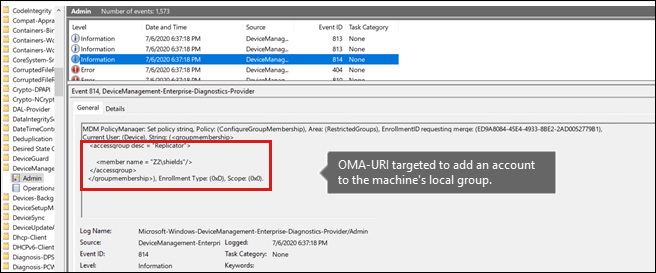

Als u een beleid hebt dat niet werkt zoals verwacht, controleert u of het beleid zelfs de client heeft bereikt. Er zijn twee logboeken om te controleren of de levering wordt gecontroleerd.

Diagnostische MDM-logboeken

Het Windows-gebeurtenislogboek

Beide logboeken moeten een verwijzing bevatten naar het aangepaste beleid of de OMA-URI-instelling die u probeert te implementeren. Als u deze verwijzing niet ziet, is het beleid waarschijnlijk niet geleverd aan het apparaat. Controleer of het beleid correct is geconfigureerd en is gericht op de juiste groep.

Als u controleert of het beleid de client bereikt, controleert u op DeviceManagement-Enterprise-Diagnostics-Provider > Admin Event log de client op fouten. Mogelijk ziet u een foutvermelding met aanvullende informatie over waarom het beleid niet van toepassing is. De oorzaken variëren, maar er is vaak een probleem met de syntaxis van de OMA-URI-tekenreeks die is geconfigureerd in het aangepaste beleid. Controleer de CSP-verwijzing en controleer of de syntaxis juist is.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor